برنامج الفدية (Ransomware): نظرة شاملة ومتكاملة

مقدمة

في عصر التكنولوجيا الرقمية المتسارع، أصبحت الجرائم الإلكترونية تشكل تهديدًا متزايدًا للأفراد والمؤسسات على حد سواء. من بين هذه الجرائم، يبرز برنامج الفدية (Ransomware) كأحد أخطر وأشد أنواع البرمجيات الخبيثة التي تهدد أمن المعلومات وسلامة البيانات. يهدف هذا المقال إلى تقديم نظرة شاملة ومفصلة حول برنامج الفدية، مستعرضًا تعريفه، أنواعه، آلية عمله، تأثيراته، وسبل الوقاية منه والتعامل معه.

ما هو برنامج الفدية (Ransomware)؟

برنامج الفدية هو نوع من البرمجيات الخبيثة (Malware) يُستخدم لابتزاز الضحايا من خلال تشفير ملفاتهم أو تجميد أنظمتهم، ومن ثم يطلب المهاجمون فدية مالية مقابل استعادة الوصول إلى هذه الملفات أو الأنظمة. يتم توزيع برنامج الفدية عادة عبر رسائل بريد إلكتروني مخادعة، أو من خلال ثغرات أمنية في البرمجيات، أو عبر مواقع الإنترنت الضارة.

أنواع برامج الفدية

تتعدد أنواع برامج الفدية وفقًا لأساليبها وهدفها، ومن أبرزها:

1. برنامج الفدية التقليدي (Crypto Ransomware)

يعمل هذا النوع على تشفير ملفات المستخدمين باستخدام خوارزميات تشفير قوية، مما يجعل الملفات غير قابلة للفتح بدون مفتاح فك التشفير الذي يحتفظ به المهاجمون.

2. برنامج الفدية القائم على الأقسام (Locker Ransomware)

يقوم هذا النوع بتجميد نظام التشغيل بأكمله أو أجزاء منه، مما يمنع المستخدم من الوصول إلى جهازه، لكنه لا يقوم بتشفير الملفات.

3. برنامج الفدية المزدوج (Double Extortion Ransomware)

يجمع هذا النوع بين تشفير الملفات وتهديد بنشر البيانات المسروقة إذا لم يتم دفع الفدية. يزيد هذا النهج من الضغط على الضحية لدفع المبلغ المطلوب.

4. برنامج الفدية كخدمة (Ransomware-as-a-Service – RaaS)

هو نموذج تجاري يتيح للمهاجمين المستقلين استخدام برامج الفدية مقابل نسبة من الأرباح المحققة، مما يسهل انتشار برامج الفدية بشكل أوسع.

تاريخ ظهور برامج الفدية

بدأ ظهور برامج الفدية في أواخر العقد الأول من القرن الحادي والعشرين، مع أولى الهجمات المعروفة مثل “AIDS Trojan” عام 1989. تطورت هذه البرامج بشكل كبير على مر السنين، حيث أصبحت أكثر تعقيدًا وتنظيمًا، مع استخدام تقنيات تشفير متقدمة وأساليب توزيع أكثر إتقانًا. شهد العقد الماضي زيادة هائلة في هجمات الفدية، مستهدفة مؤسسات كبيرة مثل المستشفيات، والشركات، والحكومات.

آلية عمل برنامج الفدية

1. الانتشار

تنتشر برامج الفدية عبر عدة طرق، منها:

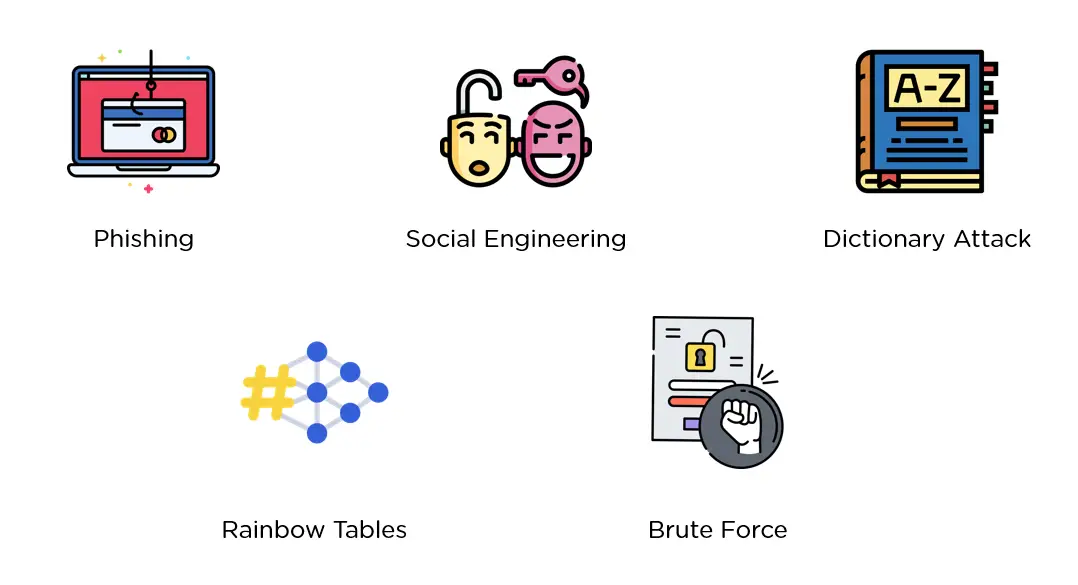

- البريد الإلكتروني الاحتيالي (Phishing): تحتوي رسائل البريد الإلكتروني على مرفقات خبيثة أو روابط تقود إلى تحميل البرمجيات الخبيثة.

- الثغرات الأمنية: يستغل المهاجمون ثغرات في البرمجيات أو أنظمة التشغيل للوصول إلى الأنظمة المستهدفة.

- الشبكات الضارة: يتم تحميل برنامج الفدية من مواقع إلكترونية مخادعة أو من خلال شبكات P2P غير آمنة.

2. التنفيذ

بعد وصول برنامج الفدية إلى النظام، يبدأ في تنفيذ إجراءات التشفير أو تجميد النظام:

- تشفير الملفات: يستخدم البرنامج خوارزميات تشفير قوية مثل AES أو RSA لتشفير ملفات المستخدمين، مما يجعلها غير قابلة للفتح بدون مفتاح فك التشفير.

- تجميد النظام: يقوم البرنامج بتجميد النظام أو تغيير إعداداته لمنع المستخدم من الوصول إلى الجهاز.

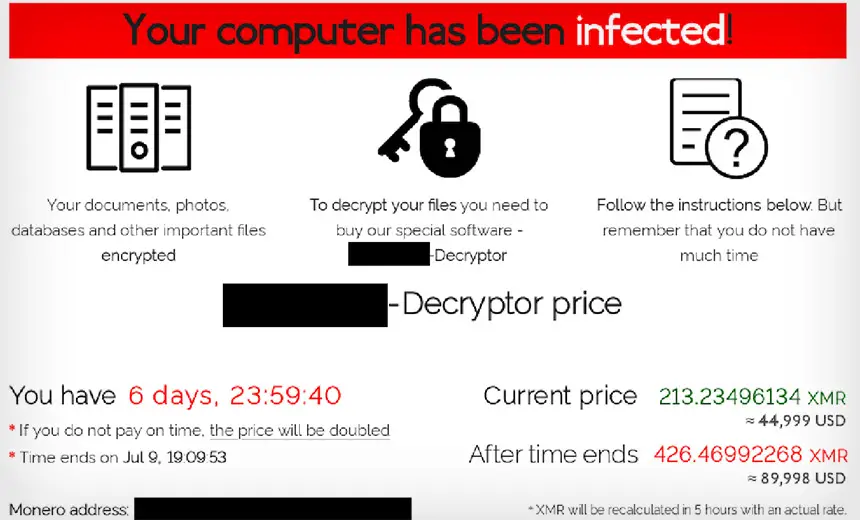

3. طلب الفدية

يظهر رسالة على شاشة الضحية توضح نوع الهجوم، وتطلب دفع مبلغ معين من المال (عادةً بالعملات الرقمية مثل البيتكوين) مقابل استعادة الوصول إلى الملفات أو النظام.

4. الدفع والاستجابة

عند دفع الفدية، يتوقع الضحية الحصول على مفتاح فك التشفير أو التعليمات لاستعادة الوصول. ومع ذلك، ليس هناك ضمان بأن المهاجمين سيفعلون ما وعدوا به بعد الدفع.

تأثيرات برنامج الفدية

1. على الأفراد

- فقدان البيانات الشخصية: فقدان الصور، الوثائق، والمعلومات الشخصية يمكن أن يكون له تأثير نفسي ومادي كبير.

- تكاليف مالية: دفع الفدية يمثل تكلفة مباشرة، بالإضافة إلى تكاليف استعادة البيانات وإصلاح النظام.

2. على المؤسسات

- تعطيل العمليات: يمكن أن يؤدي تجميد الأنظمة إلى توقف الأعمال والخدمات، مما يتسبب في خسائر مالية كبيرة.

- خسارة الثقة: قد يفقد العملاء والشركاء الثقة في المؤسسة، مما يؤثر على سمعتها ونجاحها المستقبلي.

- تكاليف استجابة الحوادث: تشمل تكاليف التحقيق، استعادة البيانات، وتحسين الأمن بعد الهجوم.

3. على الاقتصاد العالمي

تساهم هجمات الفدية في زيادة تكاليف الأمن السيبراني، وتؤثر سلبًا على الاستثمارات في التكنولوجيا، وتزيد من حدة الجريمة الإلكترونية على مستوى العالم.

كيفية الوقاية من هجمات الفدية

1. النسخ الاحتياطي للبيانات

يعتبر النسخ الاحتياطي المنتظم للبيانات من أهم وسائل الوقاية، حيث يتيح استعادة الملفات دون الحاجة لدفع الفدية.

2. تحديث البرمجيات والنظم

تحديث البرمجيات وأنظمة التشغيل بانتظام لسد الثغرات الأمنية يقلل من فرص انتشار برامج الفدية.

3. التوعية والتدريب

توعية الأفراد والموظفين حول أساليب الهجمات الاحتيالية وكيفية تجنبها يعزز من قوة الدفاع ضد برامج الفدية.

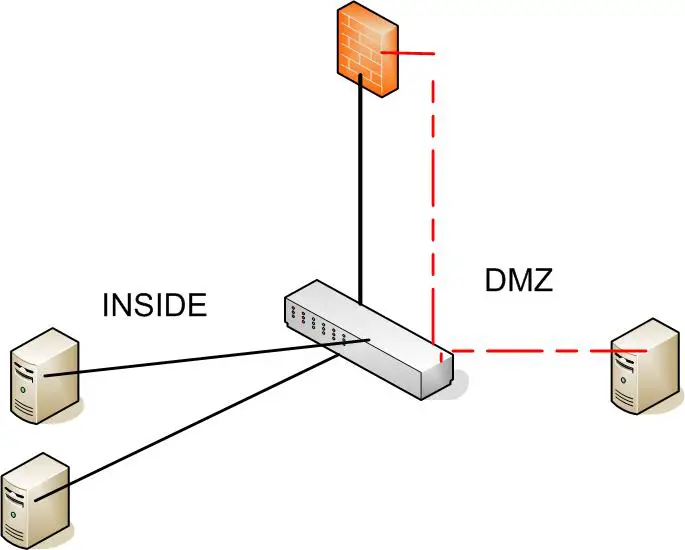

4. استخدام برامج مكافحة الفيروسات والجدران النارية

تثبيت برامج مكافحة الفيروسات وتفعيل الجدران النارية يوفر طبقة إضافية من الحماية ضد البرمجيات الخبيثة.

5. تقييد صلاحيات الوصول

من خلال تقييد صلاحيات الوصول إلى الملفات والأنظمة، يمكن تقليل تأثير الهجمات إذا تم اختراق النظام.

كيفية التعامل مع هجمات الفدية

1. عدم دفع الفدية

الدفع لا يضمن استعادة البيانات، وقد يشجع المهاجمين على مواصلة أنشطتهم الإجرامية.

2. عزل النظام المصاب

عزل الجهاز المصاب عن الشبكة لمنع انتشار البرمجيات الخبيثة إلى أنظمة أخرى.

3. الاتصال بالسلطات المختصة

إبلاغ الجهات الأمنية المتخصصة يمكن أن يساعد في التعامل مع الهجوم وربما تقديم الدعم في التحقيق.

4. استعادة البيانات من النسخ الاحتياطية

استخدام النسخ الاحتياطية لاستعادة البيانات المتضررة يقلل من تأثير الهجوم ويسرع من عملية العودة إلى العمل.

5. تحسين الأمن بعد الهجوم

تحليل الهجوم وتحديد نقاط الضعف التي استغلها المهاجمون لتعزيز إجراءات الأمان ومنع تكرار الهجوم في المستقبل.

نقاش

هو نوع من أنواع البرامج الضارة (malware)، التي تمنع المستخدمين من الوصول إلى أنظمتهم أو ملفاتهم الشخصية ويطلب منهم دفع فدية (مبلغ مالي) من أجل استعادة الوصول إلى ملفاتهم، حيث تتم عملية الدفع عن طريق بطاقة الائتمان أو العملات المشفرة (العملات الرقمية مثل البت كوين).

▫ كيف يصل الـ Ransomware إلى جهاز الضحية ؟

هناك عدة طرق مختلفة يمكن Ransomware أن تصيب جهاز الكمبيوتر الخاص بك. إحدى الطرق الأكثر شيوعاً اليوم هي من خلال الرسائل غير المرغوب فيها الضارة أو (mail spam)، وهو البريد الإلكتروني غير المرغوب فيه الذي يتم استخدامه لتقديم البرامج الضارة. قد يتضمن البريد الإلكتروني روابط و مرفقات ضارة، مثل ملفات PDF, Word.

كما ويتم استخدام الهندسة الاجتماعية في من أجل خداع الأشخاص في فتح المرفقات أو النقر على الروابط من خلال الظهور كمشروعات، سواء كان ذلك على ما يبدو من مؤسسة موثوق بها أو صديق أو مثل التظاهر باسم مكتب أمني حكومي من أجل تخويف المستخدمين لدفعهم مبلغاً من المال لاستعادة الوصول إلى ملفاتهم.

طريقة أخرى شائعة للإصابة بالـ Ransomware وهي عن طريق الإعلانات عبر الإنترنت لتوزيع هذا النوع من البرامج الضارة دون أي تدخل من المستخدم أثناء تصفح الويب والذي تدعى (Malvertising)، حيث يمكن توجيه المستخدمين إلى خوادم إجرامية دون النقر على أي إعلان وتسرد هذه الخوادم تفاصيل عن أجهزة الكمبيوترات ومواقعها، ثم يتم اختيار الأنسب وفق آلية معينة لتسليم الـ Ransomware إلى الكموبيوتر الضحية.

🔸 أنواع الـ Ransomware :

هناك ثلاثة أنوع من الـ Ransomware وهي كالتالي:

1- Scareware

وهذا النوع يستخدم التهديد فقط كوسيلة لإخافة الضحية حتى تتم عملية الدفع، حيث يتلقى رسالة منبثقة تدّعي أنه تم اكتشاف برامج ضارة وأن الطريقة الوحيدة للتخلص منها هي أن تدفع إذا لم تفعل شيئاً، فستستمر على الأرجح هذه الرسالة بالظهور، ولكن ملفاتك آمنة بشكل أساسي.

2- Screen lockers

يقوم هذا النوع بقفل شاشة كمبيوتر الضحية، مما يمنع الوصول إلى الملفات والتطبيقات على جهاز الكمبيوتر المقصود ولا يعد هذا النوع من الـ Ransomware هجوماً خطراً بالمعنى الكامل، حيث أنه فقط يمنع المستخدم من الوصول دون المساس بملفاته.

3- Encrypting ransomware

وهذا النوع الأسوأ على الإطلاق! حيث أن الأشخاص المنفِّذين يصلون إلى ملفاتك ويقومون بتشفيرها، ويطالبون بالدفع من أجل فك تشفير وإعادة التسليم، والسبب في أن هذا النوع من الـ Ransomware خطير للغاية لأنه بمجرد أن يحصل المنفذون على ملفاتك، لا يمكن لأي برنامج أمان أو استعادة للنظام إعادتها إليك ما لم تدفع المقابل المادي، وفي الغالب حتى وإن قمت بالدفع لا يوجد ضمان لاستعادة ملفاتك مرة أخرى.

⚜ إذن ماذا يمكنك أن تفعل في حال كنت ضحية لـ Ransomware؟

الإجراء رقم واحد والأهم على الإطلاق هو عدم دفع المبلغ المالي المطلوب وذلك لسببين، أولهما هو أنه ليس من المؤكد أن ستستعيد ملفاتك، والسبب الثاني هو عدم تشجيع الأشخاص المحتالين على الاستمرار بالقيام بمثل هكذا عمليات.

وتوخى الحذر في استخدامك لبرامج فك التشفير لاستعادة ملفاتك التي تم تشفيرها، لأنه في الغالب هؤلاء الأشخاص يستخدمون خوارزميات تشفير متقدمة، لذا قم بالاستعانة بالمختصين للحصول على نتائج أفضل دون الوقوع ضحية لبرامج فك تشفير غير مناسبة مما يقوم بتعقيد العملية بدلاً من إصلاحها.

في حال لاحظت أن نشاط جهازك غير طبيعي كتباطيء في العمل أو ظهور رسائل غير مألوفة، هنا قم بفصله عن الانترنت حيث أن أغلب الـ Ransomware والبرامج الضارة المشابهة تدخل في حالة خمول عند عدم وجود تحديث متواصل لها، وبعدها قم بتشغيل احد برامج الحماية لفحص جميع المواقع الخزنية في جهازك لحل المشكلة.

أفضل طريقة للحماية هي توخي الحذر من مسببات الإصابة بمثل هكذا برامج ضارة، كالحذر من الرسائل ذات المرفقات المشكوك بها أو زيارة المواقع غير الموثوقة كما يمكن أيضا لبرامج الحماية (Anti-virus) أن تمنع إلى حد ما من الوقوع كضحية لـ Ransomware على أن يتم تحديثها باستمرار، لأن في العادة هؤلاء الأشخاص يكونون في نشاط دائم لإيجاد طرق حديثة يصعب اكتشافها من قبل برامج الحماية.

الخاتمة

برنامج الفدية يمثل تهديدًا خطيرًا في عالم الأمن السيبراني الحديث، حيث يتطلب التعامل معه فهماً عميقاً وإجراءات وقائية فعالة. من خلال الوعي والتدابير الأمنية المناسبة، يمكن للأفراد والمؤسسات تقليل مخاطر الهجمات وحماية بياناتهم ونظمهم من هذا النوع من البرمجيات الخبيثة. يبقى الاستثمار في التعليم والتكنولوجيا والتعاون الدولي من العوامل الأساسية لمواجهة تحديات الأمن السيبراني المتزايدة في المستقبل.

المراجع

- الدوريات والمقالات المتخصصة في الأمن السيبراني: توفر معلومات محدثة حول أحدث التهديدات وأساليب الحماية.

- الهيئات الحكومية والمنظمات الدولية: مثل وكالة الأمن السيبراني الأمريكية (CISA) والاتحاد الأوروبي، تقدم إرشادات وتوصيات حول مكافحة برامج الفدية.

- شركات الأمن السيبراني: تقدم تقارير وتحليلات مفصلة حول اتجاهات الهجمات وأساليب الوقاية.

بهذا، نكون قد قدمنا مقالة شاملة ومتكاملة حول برنامج الفدية، تغطي جميع الجوانب الأساسية التي تساعد على فهم هذا النوع من البرمجيات الخبيثة وآثاره وسبل الوقاية منه والتعامل معه بفعالية.