مقدّمة حول بروتوكول VTP وأهميّته في بيئات الشبكات

يُعَدّ بروتوكول VTP (VLAN Trunking Protocol) واحدًا من أبرز البروتوكولات التي طوّرتها شركة سيسكو (Cisco) لبيئات الشبكات المحليّة الافتراضيّة (VLANs). وهو يكتسب أهمّيّة خاصّة في المؤسسات الكبرى والبيئات الافتراضية المعقّدة التي تحتاج إلى إدارة مركزية لفصل حركة البيانات وتنظيمها ضمن شبكة واحدة ضخمة تتكوّن من عدّة مبدّلات (Switches). يهدف VTP إلى تسهيل آلية نشر وتوزيع معلومات الشبكات الافتراضيّة عبر المبدّلات المرتبطة ببعضها باستخدام وصلات ترانك (Trunk Links)، ممّا يقلّل من الأخطاء البشريّة ويوفّر الجهد والوقت.

على الرغم من أنّ إدارة الشبكات المحليّة الافتراضيّة (VLAN) يمكن أن تتمّ يدويًا عبر كل مبدّل على حدة، إلّا أنّ الأساليب التقليديّة عادةً ما تكون عرضة للأخطاء وتتطلّب مجهودًا لا يستهان به عند الحاجة إلى إجراء تغييرات متكرّرة أو عند توسيع الشبكة. لهذا السبب، يقدّم VTP حلاًّ عمليًّا يسمح بالتشغيل المركزي لإدارة الشبكات الافتراضيّة ومعلوماتها وتوزيعها تلقائيًّا على المبدّلات الأخرى.

يحتوي بروتوكول VTP على عدّة إصدارات بالإضافة إلى أوضاع تشغيل مختلفة، يختص كل وضع منها بوظائف معيّنة في إطار التحكم بمعلومات الشبكات الافتراضيّة. إن فهم كيفيّة عمل VTP، وإصداراته، وكيفيّة ضبطه ضمن البنية التحتيّة لشبكة ما، يُعدّ أمرًا ضروريًّا لتحسين كفاءة الشبكة وموثوقيّتها. سوف يتناول هذا المقال شرحًا معمّقًا لبروتوكول VTP من حيث المفهوم والإصدارات وآليّة العمل، كما سيستعرض أنماط التشغيل (Modes) الخاصّة به ومدى ارتباطها بإدارة الشبكات المحليّة الافتراضيّة. فضلاً عن ذلك، سوف نتطرق إلى تطبيقات واقعية تساعد في توضيح الدور الحيوي لبروتوكول VTP في بيئات الشبكات الحديثة.

الجزء الأول: الأساسيات والمفاهيم العامة

1. تعريف VLAN ودور VTP في إدارتها

قبل الخوض في آليّة عمل بروتوكول VTP، يجدر بنا إلقاء نظرة على مفهوم VLAN. تعني الشبكة المحليّة الافتراضيّة (VLAN) إنشاء مجموعات منطقيّة من المنافذ على نفس المبدّل أو عبر عدّة مبدّلات، مع فصلها على مستوى الطبقة الثانية (OSI Layer 2) بحيث لا تتشارك في نفس النطاق إذا لم تكن هناك اتصالات موجّهة من الطبقة الثالثة (Routing). يُساعد هذا الفصل المنطقي في تعزيز الأمان، وإدارة عرض النطاق بشكل أفضل، وتقليل حجم بث الإشعارات (Broadcast)، وتحسين الإدارة.

مع نمو عدد المبدّلات والأجهزة المتصلة بالشبكة، قد يصبح إعداد VLAN يدويًّا في كل مبدّل عبئًا كبيرًا ويزيد من مخاطر الأخطاء. وهنا يبرز دور VTP الذي يسمح بتبادل معلومات الـVLAN بين المبدّلات بشكل أوتوماتيكي، مما يجعل الإدارة المركزيّة لتهيئة الـVLANs أسهل وأكثر كفاءة. يتمتّع VTP بقابلية توزيع معلومات الشبكات الافتراضيّة من مبدّل يعمل في وضع الخادم (Server) إلى باقي المبدّلات في نفس النطاق (Domain) عبر روابط ترانك (Trunk Links). نتيجةً لذلك، تختصر المؤسّسات الوقت والجهد وتقلل نسبة الأخطاء عند إجراء تغييرات أو إضافة شبكات افتراضية جديدة.

2. الإصدارات المختلفة لبروتوكول VTP

تمّ تطوير VTP على عدّة مراحل، ولكل إصدار مميّزاته الخاصّة التي قد تتوافق مع احتياجات الشركات والمؤسسات. وهناك ثلاث إصدارات رئيسيّة:

- VTP الإصدار 1 (VTPv1): الإصدار الأوّل والأقدم، يدعم بناء جداول VLAN وتوزيعها، ويستخدم على نطاق واسع، لكنه قد يفتقر إلى بعض الميزات الجديدة.

- VTP الإصدار 2 (VTPv2): أضاف بعض التحسينات على الإصدار الأوّل، مثل دعم Token Ring VLANs وضبط بعض الآليات في أسلوب تبادل المعلومات.

- VTP الإصدار 3 (VTPv3): يحمل تحسينات جذريّة شملت دعم أوسع لـPrivate VLANs، وإضافة آليات أمان أفضل، فضلاً عن منح تحكّم أدق في كيفية المشاركة في النطاق (Domain) وإدارة المعلومات.

يعتمد اختيار الإصدار المناسب على متطلّبات الشبكة وحجمها وسياسات الأمان المطلوبة. كما ينبغي التنويه بأن هناك شروطًا ومتطلبات توافق بين المبدّلات لاستخدام إصدار معيّن من VTP، بحيث يجب أن تدعم جميع المبدّلات ضمن النطاق الإصدار نفسه لتحقيق الاستفادة الكاملة.

3. النطاق (VTP Domain) ومبدأ عمله الأساسي

يُعتبر مفهوم النطاق (VTP Domain) محوريًّا في كيفية عمل VTP؛ إذ يشير إلى مجموعة من المبدّلات التي تشترك في نفس اسم النطاق، مما يتيح لها تبادل معلومات الشبكات الافتراضيّة فيما بينها. عند تعيين اسم نطاق متماثل لمجموعة من المبدّلات، تتواصل تلك المبدّلات باستخدام رسائل VTP للإعلان عن التغييرات في جدول الـVLAN.

كل نطاق VTP له رقم مراجعة (Configuration Revision Number) يُحدّث في كل مرّة تطرأ تغييرات على تكوين الشبكات الافتراضيّة في الوضع الرئيسي (Server Mode). وتتسلّم باقي المبدّلات هذه التغييرات، وفي حال كان رقم المراجعة أعلى من الرقم المُخزّن، تقوم هذه المبدّلات بتحديث جداول الشبكات الافتراضيّة لديها. تُعَدّ هذه الآليّة إحدى أهمّ آليات عمل VTP، إذ تتيح نشر التعديلات بشكل آلي دون الحاجة إلى تعديلات يدوية.

4. المتطلبات الأساسيّة لتشغيل VTP

لضمان تشغيل VTP بسلاسة في الشبكة، هناك مجموعة من المتطلبات الأساسيّة التي ينبغي توفّرها:

- ضبط اسم النطاق (VTP Domain Name): يجب أن يكون اسم النطاق متماثلاً في جميع المبدّلات المراد ربطها ببعضها في شبكة واحدة.

- تمكين وصلات الترانك (Trunk Links): تستخدم رسائل VTP فقط على وصلات الترانك. لذلك يجب تهيئة المنافذ التي تصل المبدّلات مع بعضها البعض على وضع الترانك (IEEE 802.1Q أو ISL) ليتم تبادل رسائل VTP.

- توافق الإصدارات: يجب أن تدعم جميع المبدّلات الموجودة في النطاق نفس إصدار VTP أو على الأقل وضع متوافق فيما بينها.

- تعيين وضع تشغيل مناسب لكل مبدّل: تُحدّد أوضاع التشغيل (Modes) طبيعة مشاركة المبدّل في التغييرات وفي إدارة الـVLANs.

- إعدادات كلمة مرور (Password) اختياريّة: يمكن تعيين كلمة مرور إذا كانت هناك متطلبات أمنيّة عالية.

بعد تلبية هذه المتطلبات وضمان أنّ جميع المبدّلات قد تم ضبطها بالشكل السليم، يصبح بالإمكان تبادل معلومات الـVLAN بطريقةٍ فعّالة وآمنة دون أخطاء.

الجزء الثاني: أوضاع التشغيل (VTP Modes) بالتفصيل

يعتمد VTP بشكل جوهري على كيفية ضبط المبدّلات ضمن أوضاع تشغيل مختلفة، إذ يحدد كل وضع الدور الذي يلعبه المبدّل في شبكة الـVLAN. هناك ثلاث أوضاع رئيسيّة بالإضافة إلى وضع رابع قد يكون أقل استخدامًا في بعض الإصدارات:

- الـServer Mode

- الـClient Mode

- الـTransparent Mode

- الـOff Mode (ظهر في الإصدار الثالث VTPv3)

تُعد معرفة هذه الأوضاع أمرًا أساسيًّا لتصميم هيكليّة صحيحة لشبكة تدعم VTP، وتفادي التداخل أو التضارب في إعدادات الشبكات الافتراضيّة.

1. وضع الخادم (Server Mode)

يُعتبر وضع الخادم (Server Mode) أهم وضع في بروتوكول VTP. يسمح هذا الوضع للمبدّلات بإجراء التعديلات في قاعدة بيانات VLAN Database وتحديث رقم المراجعة (Configuration Revision Number). بمجرد أن يقوم مدير الشبكة بإنشاء شبكة افتراضية جديدة (VLAN) أو حذفها أو تعديل اسمها في مبدّل يعمل بوضع الخادم، يجري إرسال رسائل VTP إلى باقي المبدّلات في نفس النطاق (VTP Domain)، وذلك لتحديث قوائم الشبكات الافتراضيّة لديهم.

في وضع الخادم:

- يمكن إضافة وتعديل وحذف الـVLANs من خلال أوامر واجهة الأوامر (CLI) أو واجهات الإدارة الأخرى.

- يتم تحديث رقم المراجعة (Configuration Revision Number) أوتوماتيكيًّا.

- يتشارك المبدّل معلومات التغييرات مع كل المبدّلات في النطاق عبر رسائل VTP.

- قد يُستخدم أكثر من خادم في النطاق الواحد لتوفير نوع من الاستمراريّة وتفادي مشكلة نقطة الفشل الوحيدة (Single Point of Failure)، لكن ينبغي الانتباه إلى إدارة متزامنة لعملية تحديث الـVLANs.

عادةً ما تُوجّه التوصيات إلى جعل مبدّل أساسيّ (أو اثنين للاحتياط) في وضع الخادم، فيما تُوضع باقي المبدّلات في وضع العميل (Client Mode) أو وضع الشفّاف (Transparent Mode) بحسب الحاجة.

2. وضع العميل (Client Mode)

على عكس وضع الخادم، لا يسمح وضع العميل (Client Mode) للمبدّل بإجراء أي تعديل على قاعدة بيانات VLAN Database. بدلاً من ذلك، يكتفي المبدّل بتلقّي معلومات الـVLAN من المبدّلات التي تعمل في وضع الخادم. عندما يستقبل العميل رسائل VTP تحتوي على رقم مراجعة أعلى ممّا لديه، يقوم بتحديث قاعدة البيانات المحليّة لديه، وتُنشأ أو تُعدّل أو تُحذف الـVLANs بشكل تلقائي.

في وضع العميل:

- لا يمكن إنشاء أو حذف VLAN يدويًّا في المبدّل.

- يتم استلام معلومات الشبكات الافتراضيّة من الخادم.

- يُعدّل المبدّل قواعد البيانات لديه كلما تغيّر رقم المراجعة (Configuration Revision Number).

- يساهم في نقل معلومات الـVLAN إلى المبدّلات الأخرى ضمن النطاق، لكن دون أن تكون له صلاحية تغيير هذه المعلومات.

يناسب وضع العميل البيئة التي تحتاج لإدارة مركزية أكثر، بحيث يكون هناك مبدّلات قليلة تعمل بوضع الخادم، بينما تُوضع غالبية المبدّلات بوضع العميل لضمان استلام الإعدادات بكفاءة.

3. وضع الشفّاف (Transparent Mode)

يمثّل وضع الشفّاف (Transparent Mode) خيارًا وسطًا بين وضع الخادم ووضع العميل، حيث لا يعتمد المبدّل على معلومات الـVLAN المرسلة من المبدّلات الأخرى، ولا يستقبلها بغرض التطبيق على نفسه، ولكنّه يمرّر رسائل VTP دون التعديل عليها إلى المبدّلات الأخرى. وبالرغم من ذلك، فإنّ المبدّل في وضع الشفّاف يسمح بإنشاء أو حذف أو تعديل الـVLAN محليًّا على نفسه فقط، وهذه التغييرات لا تُرسل ولا تُوزّع على باقي المبدّلات في النطاق.

في وضع الشفّاف:

- لا يشارك المبدّل في عملية إدارة وتوزيع الـVLANs المشتركة على مستوى النطاق.

- يمكن للمسؤول إضافة وتعديل شبكات افتراضيّة يدويًّا، لكنّها لا تنعكس على المبدّلات الأخرى.

- يعمل المبدّل كقناة لتمرير رسائل VTP بدون تغييرها، مما يحافظ على سلامة رسائل VTP أثناء انتقالها من مبدّل لآخر.

- عادةً ما يُستخدم هذا الوضع في السيناريوهات التي تحتاج إلى فصل بعض الأقسام في الشبكة عن غيرها لاعتبارات تتعلّق بالأمان أو هيكليّة الإدارة.

4. وضع الإيقاف (Off Mode) في الإصدار الثالث

أضافت شركة سيسكو في الإصدار الثالث (VTPv3) وضعًا جديدًا يُسمّى Off Mode. هذا الوضع يُوقف عمل VTP على المبدّل نهائيًّا، فلا يستقبل رسائل VTP ولا يرسلها، ممّا يعني أنّه يعزل نفسه من نطاق VTP مع بقائه متصلاً ماديًّا بالشبكة. يجعل هذا الوضع المبدّل غير معنيّ بإدارة الـVLANs المركزيّة، وبالتالي لا يُرسل ولا يستقبل أي تغييرات تخصّها.

يُستخدم وضع الإيقاف عادةً في البيئات التي تفرض سياسات أمنيّة عالية أو تتطلّب فصلاً تامًّا في إدارة بعض المبدّلات، أو عند الرغبة في عدم تعريض هذه المبدّلات لأي تغييرات تلقائيّة قد تصدر من مبدّلات أخرى في نطاق VTP. ومع ذلك، يبقى خيار وضع الشفّاف أكثر شيوعًا في معظم تصميمات الشبكات مقارنةً بوضع الإيقاف.

الجزء الثالث: آلية عمل بروتوكول VTP تفصيليًّا

1. تراكيب رسائل VTP

يرسل VTP رسائل عبر المنافذ المُعدّة في وضع الترانك (Trunk) لتبادل المعلومات حول الشبكات الافتراضيّة. تحتوي هذه الرسائل على الحقول التالية:

- VTP Version: يحدّد الإصدار المُستخدم (1، 2، أو 3).

- VTP Message Type: يشير إلى نوع الرسالة المرسلة (إعلان / طلب / ملخّص / إلخ).

- Management Domain Name: يُحدّد اسم النطاق الذي يخصّ هذه الرسائل.

- Configuration Revision Number: يمثّل رقم المراجعة الحاليّة للهيكلية. يُحدّث عند وجود تغييرات.

- VLAN Information: تحتوي على أسماء الـVLANs والمعرّفات (IDs) وغيرها من المعلومات الضرورية.

عندما يقوم المبدّل الخادم بتعديل أو إنشاء أو حذف شبكات افتراضيّة، يقوم بزيادة رقم المراجعة تلقائيًّا، ويرسل رسالة ملخّص (Summary Advertisement) تحتوي على رقم المراجعة الجديد. وبمجرد أن تستقبل المبدّلات ذات الوضع عميل هذه الرسالة، تتحقّق من رقم المراجعة. في حال كان الرقم المستلم أعلى من رقم المراجعة المسجّل لديها، تطلب معلومات تفصيليّة عبر رسالة Advertisement Request وتُحدّث نفسها تبعًا للمعلومات المستلمة.

2. رقم المراجعة (Configuration Revision Number) وآلية التحديث

يُعدّ رقم المراجعة قلب عمل بروتوكول VTP، إذ يمكّن المبدّلات من تحديد ما إذا كانت قاعدة بيانات الـVLAN التي لديها قديمة أم جديدة. عند كل تعديل يجريه المبدّل الخادم:

- تتم زيادة رقم المراجعة بمقدار 1.

- يُرسل إعلان (Summary Advertisement) يحتوي على رقم المراجعة الجديد.

- تتحقق المبدّلات العميلة من رقم المراجعة. إذا كان أعلى من المسجل لديها، تشرع في طلب المعلومات (Advertisement Request).

- يتلقّى المبدّل العميل المعلومات التفصيلية (Subset Advertisement) التي تُحدّث قاعدته المحليّة.

تُعتبر آلية تحديث الرقم ضروريّة لضمان انسجام كل المبدّلات في النطاق مع أحدث نسخة من قواعد بيانات الـVLAN. إلّا أنّه يجب الانتباه إلى حوادث عدّة قد تؤدّي إلى مشاكل في الشبكة؛ حيث إن حصول مبدّل على رقم مراجعة مرتفع عن طريق الخطأ (مثلًا في حالة مبدّل خادم جديد أو مُعاد تهيئته) قد يسبّب مسحًا (Deleting) للشبكات الافتراضيّة المُستخدمة في كل المبدّلات الأخرى أو تغييرها، ممّا ينتج عنه انقطاع في الاتصال.

3. التزامن وتبادل المعلومات

يعتمد التزامن في VTP على نموذج العميل/الخادم. إذ:

- الخادم هو الوحيد الذي يُنشئ التعديلات على مستوى النطاق.

- العملاء يستلمون تلك التعديلات ويُطبّقونها.

- المبدّلات في الوضع الشفّاف تمرّر رسائل VTP فحسب، ولا تُطبّقها إلا على نفسها محليًا إذا كانت هناك إعدادات يدويّة لديها.

يتم إرسال رسائل الملخّص (Summary Advertisements) بشكل دوري (افتراضي كل خمس دقائق) أو عند حدوث تغيير في الشبكة الافتراضيّة. وفي حال وجود تحديثات، تقوم المبدّلات العميلة بالتحقّق من الرقم فورًا وتطلب تفاصيل التغييرات. بالتالي، تضمن هذه الرسائل الدوريّة الحفاظ على تزامن جميع المبدّلات على المدى الطويل، حتى وإن انضمّ مبدّل جديد أو عاد للعمل بعد انقطاع ما.

الجزء الرابع: التعامل مع المشكلات الشائعة في VTP

1. التغييرات غير المرغوبة في الشبكات الافتراضيّة

قد يواجه مديرو الشبكات مشكلات عندما يتم توصيل مبدّل خادم جديد أو مبدّل مُعاد ضبطه ويحمل رقم مراجعة مرتفعًا بشكل مصطنع. هذه الحالة قد تتسبّب في حذف جميع الشبكات الافتراضيّة على باقي المبدّلات أو التسبّب في تعارض ما. لتفادي ذلك، يوصي الخبراء بمسح ذاكرة الـVLAN (ملف vlan.dat) أو تخفيض رقم المراجعة قبل توصيل المبدّل بالشبكة في وضع الخادم.

2. الحماية بكلمة مرور (VTP Password) وصعوبات التوافق

يدعم VTP إضافة كلمة مرور لمنع المبدّلات غير المصرّح لها من الانضمام إلى النطاق وإجراء تغييرات. في حال استخدام كلمة مرور، يجب أن تتطابق في كل المبدّلات الراغبة بالانضمام للنطاق نفسه. إذا حدث خطأ في تعيين كلمة المرور أو كانت هناك اختلافات بين المبدّلات، فلن تنجح عملية تبادل الرسائل وستظهر مشكلات في مزامنة الـVLAN.

3. نطاقات VTP المتعدّدة وإعادة التقسيم

في بعض الحالات، قد تقرّر المؤسسة تقسيم الشبكة إلى نطاقات VTP متعدّدة. هذا الأمر قد يحدث عند دمج شبكات لشركتين مختلفتين أو توسيع المشروع بما يتجاوز النطاق الواحد. يجب الحذر في هذه السيناريوهات والحرص على عدم تداخل أسماء النطاقات أو وجود روابط ترانك تجمع بين نطاقات مختلفة دون تخطيط مسبق، لأن ذلك قد يُحدث لَبْسًا في مسارات تبادل المعلومات.

4. مشكلات وضع الشفّاف

قد ينظر بعض المديرين إلى وضع الشفّاف باعتباره حلًّا مناسبًا لعدم الانخراط في توزيع الـVLAN، لكن في الواقع فإن ضبط العديد من المبدّلات على وضع الشفّاف قد يشتّت الإدارة المركزيّة ويزيد من التعقيد. بالإضافة إلى ذلك، إذا كان الوضع الشفّاف مُفعّلًا على مسارات رئيسية تنقل رسائل VTP بين الخادم والعميل، فقد يتسبب أي خلل في برمجة الترانك في انقطاع تسلُّم تلك الرسائل.

الجزء الخامس: تطبيقات عملية ونصائح في تصميم الشبكات باستخدام VTP

1. السيناريوهات المناسبة لاستخدام وضع الخادم والعميل

يُحبّذ تصميم الشبكات الكبيرة مع عددٍ كبيرٍ من المبدّلات بالشكل التالي:

- مبدّلان أو ثلاثة بوضع الخادم في كل نطاق VTP لضمان توفير نسخة احتياطية وإتاحة تعديلات الشبكات الافتراضية بسرعة.

- باقي المبدّلات بوضع العميل لتلقّي الإعدادات وتطبيقها دون الحاجة إلى تدخل مستمر من مدير الشبكة.

- استخدام VTP Password إن لزم، للحدّ من تغيير إعدادات الـVLAN بشكل عشوائي.

هذا الأسلوب يضمن مرونة في إدارة الشبكة مع تقليل مخاطر حدوث تضارب في إعدادات الـVLAN.

2. أمثلة عملية على إنشاء VLAN في وضع الخادم

عند وجود مبدّل يعمل بوضع الخادم (Server Mode)، يمكن القيام بالأمر التالي لإنشاء شبكة افتراضية جديدة:

Switch(config)# vlan 50 Switch(config-vlan)# name Sales_Department Switch(config-vlan)# exit

حينها، يرفع المبدّل رقم المراجعة ويُرسل إعلانًا إلى المبدّلات العميلة. يقوم العملاء بالتحقق وتحديث جداولهم. تظهر الشبكة الافتراضية الجديدة في المبدّلات العميلة دون أي تدخل إضافي.

3. حالات استخدام الوضع الشفّاف

يُستخدم وضع الشفّاف في سيناريوهات محدّدة مثل:

- شبكات متعدّدة المجالات: عندما نريد مرور رسائل VTP عبر مبدّل دون أن يصبح هذا المبدّل جزءًا فعّالًا من نطاق VTP.

- مؤسسات لها هيكليات إدارة متفاوتة: بعض الأقسام قد ترغب في إدارة شبكاتها الافتراضية محليًّا دون مشاركة إعداداتها مع الجميع.

- دواعي أمنيّة: قد يتم عزل بعض المبدّلات لتجنّب استلام تغييرات VLAN غير مرغوبة، لكن في الوقت ذاته نرغب في تمرير رسائل VTP إلى مبدّلات أخرى متصلة خلف هذا المبدّل.

4. إعداد VTPv3 والاستفادة من وضع الإيقاف

جلب الإصدار الثالث من VTP العديد من المزايا، مثل دعم الـPrivate VLAN ودوريات أمان أقوى. علاوة على ذلك، يوفّر وضع الإيقاف (Off Mode) لقطع الاتصال تمامًا عن نطاق VTP. يُعدّ ذلك خيارًا ملائمًا في سيناريوهات تضمّ مزوّدي خدمات (Service Providers) يحتاجون إلى عزل كامل عن إدارة الـVLAN المركزيّة.

الجزء السادس: جوانب أمنيّة في بروتوكول VTP

1. مخاطر الاعتماد المبالغ فيه على VTP

إن الاعتماد المفرط على آليّة التوزيع الآلي للشبكات الافتراضيّة عبر VTP قد يتسبب في مشكلات أمنيّة إذا لم يتم التأكّد من صحة الإعدادات والأنظمة. على سبيل المثال، قد يتسبب مبدّل خادم تمّ اختراقه في نشر تغييرات ضارّة على كل المبدّلات في النطاق، وهو ما قد يُحدث انقطاعًا أو تسريبًا للمعلومات بين الشبكات.

2. استخدام كلمة مرور مشفّرة

في الإصدارات الأولى، اعتمد VTP على شكل مبسّط من التشفير لكلمة المرور، لكنه لم يكن قويًّا. أما في الإصدارات الأحدث وخاصةً VTPv3، فقد تمّ تحسين نموذج التشفير. وعند إعداد كلمة مرور للنطاق، يُنصح باستخدام تعبيرات آمنة وطويلة نسبيًّا لمنع الهجمات التخمينيّة.

3. فصل النطاقات وفق الوظائف

تشكّل آلية فصل النطاقات (Domains) حلًّا جذريًّا لتقليل مخاطر امتداد العيوب أو الهجمات من نطاق لآخر. حيث يمكن تعيين نطاق Production لشبكات الإنتاج ونطاق Testing لشبكات الاختبار، ممّا يحدّ من تأثير أي خلل يحدث في شبكات الاختبار.

4. عمليات التدقيق الدوري

يجب على فرق إدارة الشبكات إجراء عمليات تدقيق دوريّة على إعدادات المبدّلات التي تشارك في بروتوكول VTP. يتضمن ذلك فحص أسماء النطاقات، ووضع المبدّلات (Server / Client / Transparent / Off)، وكلمة المرور المستعملة، وطريقة عمل وصلات الترانك، والتحقّق من عدم توصيل أي مبدّلات خارجيّة.

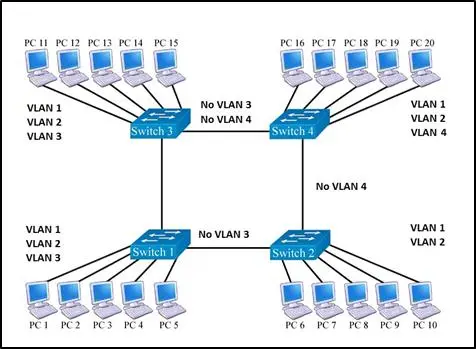

الجزء السابع: مقارنة الأوضاع المختلفة لـVTP في جدول توضيحي

قد يكون من المفيد عرض أوجه المقارنة الرئيسة بين الأوضاع الثلاثة الأساسيّة (Server, Client, Transparent) وإضافة وضع الإيقاف (Off) الخاص بـVTPv3 في جدول واحد لتسهيل فهم الفروق:

| البند | Server Mode | Client Mode | Transparent Mode | Off Mode (VTPv3) |

|---|---|---|---|---|

| إمكانيّة إنشاء/تعديل/حذف VLAN | نعم (يؤثر على كافة المبدّلات في النطاق) | لا (يتلقّى فقط من الخادم) | نعم (محلي فقط ولا يؤثر على باقي المبدّلات) | لا (لا يستقبل ولا يرسل رسائل VTP) |

| تحديث رقم المراجعة (Config Revision Number) | يزيد الرقم عند كل تغيير | لا يزيد الرقم، إنما يطّبق التحديث عند استقباله | لا يؤثر على الرقم العام للنطاق (يدير رقمًا محليًّا لتهيئته فقط) | لا يشارك في الرقم على الإطلاق |

| تمرير رسائل VTP إلى المبدّلات الأخرى | نعم (كمصدر رئيسي للتحديث) | نعم (يرسل ما يستقبله إلى مبدّلات أخرى) | نعم (لكن دون تعديل المحتوى) | لا (لا يرسل ولا يستقبل) |

| مستوى الأمان/التحكم | مرتفع – يتحكم في الشبكة ككل | متوسط – خاضع للتغييرات من الخادم | متوسط – معزول جزئيًّا لكن يمرّر الإعلانات | عالي – منعزل تمامًا ولا يتأثر بأي تغييرات من الخادم |

| ملاءمته للبيئة | مثالي للمبدّلات الرئيسية (Core/Distribution) | مثالي للمبدّلات الطرفيّة والكثيرة العدد | مثالي لمبدّلات وسيطة أو لأقسام معزولة | مثالي لشبكات تحتاج لعزل تامّ عن VTP |

الجزء الثامن: نصائح متقدمة لتصميم شبكات واسعة النطاق بـVTP

1. الاستفادة من خاصيّة Pruning

توفّر خاصيّة VLAN Pruning إمكانيّة تقليل حركة البث (Broadcast) عن طريق منع إرسال حركة بيانات VLAN غير ضروريّة عبر وصلات الترانك. مثلًا، إذا لم يكن هناك أجهزة في مبدّلٍ ما تابعة لـVLAN رقم 50، فلن يتم إرسال حركة البيانات الخاصة بهذه الـVLAN عبر ذلك المبدّل. تُعدّ هذه الخاصيّة مفيدة بشكل خاص في الشبكات واسعة النطاق التي تحتوي على العديد من الـVLANs النشطة.

2. هيكليّة الشبكة واتجاه التدفق

عند استخدام VTP، ينبغي تحليل طوبولوجيا الشبكة والتخطيط لنقاط الخادم والعميل بعناية. عادةً ما يُوضع الخادم في طبقة التوزيع (Distribution) أو الطبقة المركزية (Core) كي يكون قريبًا من مركز إدارة الشبكة. أمّا المبدّلات الطرفيّة (Access Layer) فيُفضّل أن تعمل في وضع العميل. يضمن هذا التصميم سهولة نشر الـVLANs وتجنّب التحديثات الخاطئة.

3. التعامل مع الإصدارات المختلفة

عند الرغبة في الاستفادة من مزايا VTPv3 كدعم الـPrivate VLAN ووضع الإيقاف، يجب التأكد من أن جميع المبدّلات تدعم الإصدار الثالث أو على الأقل الحفاظ على انسجام الشبكة بتحديث المبدّلات الأقدم. كما ينبغي مراعاة أنّ بعض المعدات قد لا تدعم VTPv3 بالكامل، مما يستدعي التأكد من التوافق أو تحديث العتاد.

4. تقنيات احتياطية وإجراءات الطوارئ

نظرًا لما يمثّله VTP من قوة وتأثير في شبكة واسعة، يجب وضع خطة طوارئ تتضمّن:

- نسخ احتياطية من ملف vlan.dat على الخادم.

- تدريب الفريق على كيفية مسح الرقم المرتفع غير الصحيح (بضبط المبدّل على وضع الشفّاف ثم العودة للوضع الخادم).

- إجراء اختبارات في بيئة مخبرية قبل اعتماد أي تعديل جذري في إعدادات VTP.

الجزء التاسع: استعراض أمثلة واقعية وحالات دراسية

لعرض الدور الهام لبروتوكول VTP، قد يساعدنا استعراض بعض الحالات الواقعيّة التي تستخدمها المؤسسات:

1. دمج شركتين لهما نطاقات VTP مختلفة

عند استحواذ شركةٍ على أخرى، قد يتطلّب الأمر دمج VTP Domains. يتم ذلك عادةً بإنشاء روابط بين شبكتي الشركتين ومن ثم تحديد الاستراتيجية المناسبة لدمج النطاقات، إمّا بإبقاء نطاقين منفصلين وفصل حركة البيانات عن طريق وضع الشفّاف أو وضع الإيقاف لأحد المبدّلات، أو توحيد النطاقين بشرط التأكد من عدم وجود تعارض في أسماء الشبكات الافتراضيّة وأرقام الـVLAN. يتطلّب الأمر دراسة دقيقة لجميع أجهزة الخادم (Server) في النطاقين والمسارات التي تربط بينهما.

2. بيئة جامعية تستخدم VTP لتقسيم أقسام الكليات

في الجامعات الكبيرة، قد يكون هناك أقسام متعدّدة مثل كلية الهندسة، كلية العلوم، كلية الطب، وغيرها. يتم ضبط الشبكة بحيث تُنشأ شبكات افتراضية لكل كلية (Engineering VLAN, Science VLAN, Medicine VLAN, …). يُوضع المبدّل المركزي (Core Switch) في وضع الخادم ويحتوي على كافة قواعد بيانات الـVLAN، بينما توزّع المبدّلات الفرعية في أبنية الكليات بوضع العميل. هذا يتيح الإدارة المركزية للشبكات الافتراضيّة إضافةً إلى سهولة عزل حركة البيانات وتطبيق سياسات الأمان وفقًا لكل قسم.

3. استخدام الوضع الشفّاف لأقسام البحث والتطوير

قد ترغب بعض المؤسسات في إعطاء قسم البحث والتطوير مرونةً كبيرةً في إنشاء شبكات افتراضيّة خاصة به دون التأثير على باقي أقسام المؤسسة. في هذه الحالة، يُوضع المبدّل المسؤول عن قسم البحث والتطوير في وضع الشفّاف (Transparent) بحيث يمكن لمسؤولي القسم إنشاء الـVLAN محليًّا كما يشاؤون، وفي الوقت ذاته تمرّر رسائل VTP الخاصة بالشركة دون أن تتأثّر أقسام البحث والتطوير أو أن تؤثّر على أقسام أخرى.

الجزء العاشر: نظرة مستقبلية على VTP في ظل تطوّر تقنيات الشبكات

على الرغم من بروز تقنيات إدارة حديثة للشبكات تعتمد على البرمجيّات (SDN) والأتمتة (Automation) والمنصّات الافتراضيّة، لا يزال بروتوكول VTP حاضرًا بقوّة في العديد من البيئات التقليديّة والحديثة على حدّ سواء. كما أنّ التطوّرات التي شهدها VTP في الإصدار الثالث (VTPv3) تؤكّد قدرة البروتوكول على التأقلم مع الحاجة لمزيد من الأمان والمرونة.

على المدى الطويل، قد يتم دمج بروتوكول VTP مع أدوات إدارة أكثر شمولًا توفّر واجهات رسوميّة موحّدة لأتمتة إعدادات الشبكات الافتراضيّة. ولكن بالنسبة لمعظم المؤسسات، وخاصةً تلك التي تستخدم منتجات سيسكو بشكل مكثّف، سيظل VTP عنصرًا رئيسيًّا في البنى التحتيّة للشبكات نظرًا لاستقراره وموثوقيّته وملاءمته للإدارات المركزيّة.

المزيد من المعلومات

الخلاصة