شرح بروتوكول إدارة الشبكة SNMP

يُعَدُّ بروتوكول إدارة الشبكة SNMP (Simple Network Management Protocol) أحد أهم البروتوكولات في عالم تقنيات المعلومات والاتصالات، إذ يوفّر آلية قياسية وموحّدة لرصد الأجهزة والشبكات وإدارة مواردها بكفاءة. يندرج هذا البروتوكول تحت البنية التحتية للإنترنت (Internet Architecture)، وقد لعب دورًا مفصليًا في تحسين أداء الأنظمة والشبكات ورفع مستوى الاعتمادية في البيئات التقنية المتداخلة. يهدف هذا المقال المطوّل والشامل إلى استعراض المفاهيم الأساسية والآليات التقنية لبروتوكول SNMP، وتتبع تطوره التاريخي والإصدارات المختلفة التي مرّ بها، مع تسليط الضوء على أبرز التحديات والفرص، ونماذج تطبيقه في المؤسسات المختلفة.

يشمل المقال تحليلًا دقيقًا للمكونات البنيوية لبروتوكول SNMP، بما في ذلك بُنية Management Information Base (MIB)، و

كائنات معرفات المعلومات (Object Identifiers – OIDs)

التي تشكل النواة الأساسية لتوصيف المعلومات المدارة، بالإضافة إلى تفصيل للآليات المستخدمة في النماذج المختلفة للإصدارين الأقدم SNMPv1 وSNMPv2، والإصدار الأحدث والأكثر أمانًا SNMPv3. كما سيجري التركيز على الجوانب الأمنية وسبل حماية المعلومات المتبادلة عبر البروتوكول، وطرح أمثلة عملية حول أدوات الرصد والمراقبة التي تستند إليه، وصولًا إلى أفضل الممارسات في التصميم والتنفيذ.

في نهاية المقال، يُختتم بمناقشة شاملة لأهمية SNMP في بيئات العمل الحديثة، والتحديات المستقبلية المتوقعة، وكيف يمكن للمؤسسات تطوير نظمها الإدارية والتنسيقية عن طريق التوظيف المتقن للبروتوكول بمختلف إصداراته وخصائصه. وسيتم إرفاق قائمة بالمصادر والمراجع الرئيسة التي يمكن الرجوع إليها للتوسّع في دراسة جوانب إضافية من التكنولوجيا.

أولًا: الخلفية التاريخية لنشأة وتطوّر بروتوكول SNMP

ظهر بروتوكول SNMP في أواخر ثمانينيات القرن العشرين، في ظلّ تصاعد الحاجة إلى وسيلة مبسّطة وموحّدة تتيح إدارة الشبكات بشكل مركزي، وذلك بالتوازي مع النمو السريع لشبكة الإنترنت وتزايد الاعتماد عليها في المؤسسات والمرافق الحكومية والأكاديمية. يمكن تتبع بداية SNMP عندما عملت مجموعة مهندسين وباحثين في مجتمع تطوير الإنترنت على ابتكار آلية تُمكّن المسؤولين عن الشبكات من مراقبة الأجهزة عن بُعد وحلّ مشكلات التوافقية بين موردين مختلفين.

قد صدرت النسخة الأولى من SNMP بتوصية من هيئة Internet Engineering Task Force (IETF) وجمعتها في شكل وثائق (Request for Comments – RFC)، لتكون بمثابة المعايير القابلة للتطبيق عمليًا. ومنذ ذلك الوقت، شهد البروتوكول تحسّنات عديدة في الأداء والأمان وسهولة الاستخدام. ورغم أنّ الإصدارات الأولى مثل SNMPv1 وSNMPv2 نجحت في توفير وظائف إدارة الشبكة الأساسية، فإن الجوانب الأمنية فيها لم تكن كافية لتلبية معايير الأمان الحديثة، وهو ما دفع لتطوير الإصدار الثالث SNMPv3 الذي بات يوفّر آليات تشفيرية ومفاهيم إداريّة أوضح.

في سياق متصل، استمر IETF في إصدار العديد من المواصفات والدلائل الإرشادية التي تنظّم الكيفية التي يُدار بها البروتوكول وتُعرف على نحو أفضل المعلومات المُدارة. وقد أثمرت هذه الجهود عن تحسين توافر أدوات SNMP في السوق وزيادة اعتمادها من قبل قطاع واسع من بائعي المنتجات الشبكية، مما عزّز مكانته وأهميته كأحد أهم البروتوكولات المعتمدة في إدارة الشبكات.

ثانيًا: البنية العامة والوظائف الرئيسة لبروتوكول SNMP

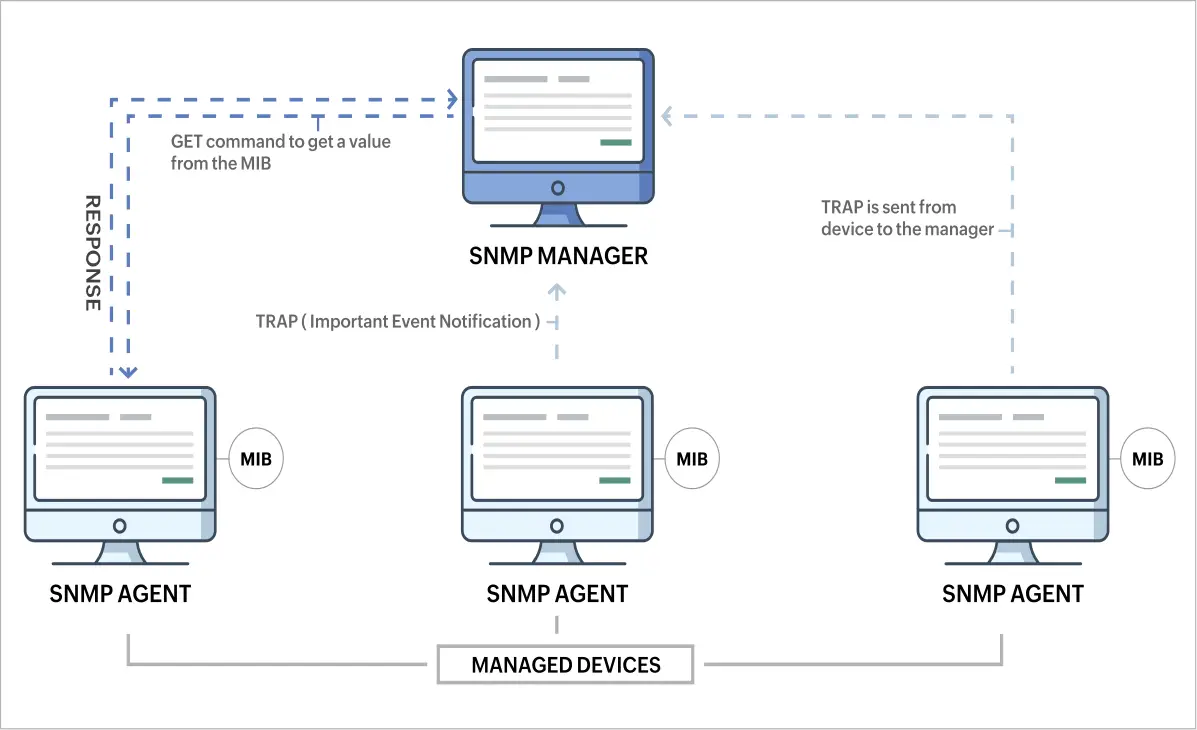

يتكون بروتوكول إدارة الشبكة SNMP من مجموعة آليات ووظائف تساعد مسؤولي الشبكات على رصد الحالة التشغيلية للأجهزة المختلفة في بيئة العمل ومراقبة أدائها وضبط إعداداتها. عادةً ما يُطلق على الطرف الذي يتولى مهمة جمع المعلومات وإدارة الأجهزة اسم مدير الشبكة (Network Manager)، في حين تُعرَف الأجهزة التي تُجمع معلوماتها بـ الوكيل (Agent). يتوسّط بين هاتين الجهتين بروتوكول SNMP لتنسيق عملية تبادل الرسائل والمعلومات.

1. مدير الشبكة (Network Manager)

مدير الشبكة هو العنصر المركزي المسؤول عن جمع المعلومات وتحليلها واتخاذ القرارات المناسبة. غالبًا ما يكون هذا المدير جزءًا من منصة إدارة مركزية تحتوي على واجهات مستخدم رسومية وأدوات تحليلية متطورة، ما يسمح لمسؤولي الشبكة برصد الحالة التشغيلية المختلفة من مكان واحد. يُرسِل مدير الشبكة أوامر محددة إلى الوكلاء مثل أوامر ضبط الإعدادات، أو الاستعلام عن معدلات استهلاك الذاكرة والمعالج، أو تتبع الأخطاء.

2. الوكيل (Agent)

الوكيل هو برنامج يعمل على الجهاز المراد إدارته، كالموجّهات (Routers) والمبدّلات (Switches) والخوادم والطابعات. يقوم الوكيل بجمع المعلومات المتعلقة بالجهاز مثل مؤشرات الأداء (المعالج، الذاكرة، واجهات الشبكة)، وتخزينها في ما يُعرف بقاعدة معلومات الإدارة (Management Information Base – MIB). عند تلقّي أوامر من مدير الشبكة، يستخرج الوكيل البيانات المطلوبة ويُرسِلها إلى مدير الشبكة على شكل رسائل SNMP. كما يمكنه أحيانًا إرسال إشعارات تنبيهية (Traps) أو (Notifications) من تلقاء نفسه حين حدوث أحداث غير طبيعية.

3. قاعدة معلومات الإدارة (MIB)

تُعَدُّ MIB بمثابة البنية الهرمية للبيانات والمعلومات الخاصة بكل جهاز. تحتوي MIB على تعريفات للمتغيرات والخصائص القابلة للمراقبة أو التعديل. على سبيل المثال، قد تحتوي MIB لموجّه معيّن على بنية تسمح بقراءة مؤشرات حركة المرور على الواجهات المختلفة وضبط إعداداتها. تُدار كل خاصية من خلال معرف خاص يُسمّى Object Identifier (OID). يتم استخدام OID للعنونة والاستفسار عن المتغيرات وتحديث قيمها.

4. الرسائل والعمليات الأساسية

- GetRequest: يُستخدم لطلب قيمة معيّنة من الوكيل. مثلاً، عند الرغبة في معرفة نسبة استخدام المعالج في خادم معيّن.

- GetNextRequest: يُستخدم لاسترداد قيمة العنصر التالي ضمن بنية MIB دون الحاجة لتحديده بشكل صريح، ما يسهّل التنقّل التسلسلي.

- GetBulkRequest: يُعدّ تحسينًا على GetNextRequest في SNMPv2 وما بعده، لتسهيل الحصول على كميات كبيرة من البيانات في دفعة واحدة.

- SetRequest: يُستخدم لضبط قيمة متغير معيّن في الوكيل، مثل تغيير عنوان بوابة (Gateway) في واجهة شبكة جهاز ما.

- Response: تُرسَل بواسطة الوكيل ردًا على طلب ما من المدير.

- Trap: تُرسل بشكل غير متزامن من الوكيل إلى المدير للإبلاغ عن حدث معيّن، كارتفاع مفاجئ في درجة الحرارة أو انقطاع شبكة مفاجئ.

- InformRequest: رسالة تشبه Trap ولكن تتطلب تأكيد وصول (acknowledgement) من المدير، وقد تم تقديمها مع SNMPv2.

ثالثًا: إدارة المعلومات عبر بنية MIB و OIDs

تستند آلية عمل بروتوكول SNMP على هيكلة صارمة للمعلومات تُعرف باسم قاعدة معلومات الإدارة (MIB). تسمح هذه البنية الهرمية بتنظيم البيانات وتوصيفها، بحيث يمكن التعرّف عليها من خلال كائنات معرفات المعلومات (Object Identifiers – OIDs).

1. البنية الهرمية لـ MIB

تأخذ MIB شكل شجرة هرمية تبدأ من جذر يُحدَّد بواسطة ISO وITU-T وInternet، وتحديدًا من المسار:

iso(1) org(3) dod(6) internet(1) mgmt(2) mib-2(1)

لكل فرع في هذه الشجرة رقم مميّز. يمكن تشبيه هذه الشجرة بنظام تصنيف علمي للكائنات الحية، حيث يتم تصنيف الأجهزة والقيم المختلفة تحت تفرّعات متخصصة. وبناءً على ذلك، يمكن الوصول إلى أي معلومة ضمن بنية MIB عبر سلسلة من الأرقام التي تحدّد موقعها بدقة، مثل:

1.3.6.1.2.1.1.1

وتشير هذه السلسلة إلى كائن محدّد في MIB-2 يتعلّق بمعلومات عامة حول النظام (System Information) مثل اسم الجهاز وإصدار نظام التشغيل.

2. كائنات معرفات المعلومات (OIDs)

تُمثّل OIDs هويةً فريدةً للمتغيرات القابلة للقياس أو التعديل في أي جهاز يدعم SNMP. ينطوي كل OID على تعريف يشرح نوع المعطيات التي يحتويها (عداد، سلسلة نصية، قيمة بولية، إلخ) وطريقة استخدامها. ويمكن الحصول على ملفات تُسمّى MIB files تحتوي على المعرفات والكائنات الخاصة بمصنّعين مختلفين (مثل Cisco أو HP)، بحيث تتيح أدوات إدارة الشبكة فهم دلالة القيم المعادة وتفسيرها للمستخدم.

من خلال OIDs، يستطيع مدير الشبكة تحديد العنصر المطلوب مراقبته أو تعديله، ويقوم الوكيل بفهم هذا الطلب ليجيب برسالة توضيح لقيمة ذلك العنصر أو ينفّذ عملية التعديل المطلوبة.

رابعًا: الإصدارات المختلفة لـ SNMP

خلال مسيرة SNMP الطويلة، تطور البروتوكول عبر ثلاثة أجيال رئيسة: SNMPv1 وSNMPv2 (بإصداراته المختلفة) وSNMPv3. يعكس كل إصدار مجموعة من التحسينات والتطويرات التي جاءت استجابةً لمتطلبات السوق وتحسّنات الأمان والموثوقية.

1. الإصدار الأول SNMPv1

يُعَدّ الإصدار الأول هو النواة الأساسية للبروتوكول. تم إصداره في أواخر ثمانينيات القرن العشرين. وعلى الرغم من نجاحه في إنشاء مفهوم إدارة الشبكة المبسّط، فقد عانى من ضعف في ميزات الأمان، إذ كانت أساليب المصادقة مقتصرة على ما يسمى بـ Community String، وهي بمثابة كلمة مرور نصية عادية (Plain Text) تُمكّن من الوصول للوكيل. مثّل ذلك ضعفًا كبيرًا، إذ يمكن للمهاجمين التقاط تلك السلسلة والتجسس على حركة المرور.

2. الإصدار الثاني SNMPv2

جاء الإصدار الثاني بتحسينات ملحوظة في مجال الوظائف مثل تقديم رسائل GetBulkRequest وInformRequest. كذلك عزّز قدرات البروتوكول على إدارة المعلومات ونقل البيانات بشكل أسرع وأكثر كفاءة. ومع ذلك، لاقت بعض إصدارات SNMPv2 تعثرًا فيما يخص التصديق والأمان، إذ كانت بعض النماذج المقترحة (مثل SNMPv2p) ما تزال تعاني من محدوديات عملية في التشفير والمصادقة. وفيما بعد تم إطلاق SNMPv2c الذي يستخدم نفس نموذج المجتمعات (Communities) الموجود في SNMPv1، مما يبقي على نقطة الضعف الأمنية دون حل جذري.

3. الإصدار الثالث SNMPv3

استجابةً للتطور التقني وللمطالبات الواسعة بتعزيز الأمان، تم تطوير الإصدار الثالث (SNMPv3) وإصداره رسميًا. أدخلت هذه النسخة آليات تشفير وتحقّق من الهوية قوية، ما يجعل الوصول إلى الوكيل مقصورًا على المستخدمين المصرّح لهم فقط. يقسّم SNMPv3 وظائفه الأمنية إلى ثلاثة محاور رئيسة:

- المصادقة (Authentication): التحقّق من هوية المستخدم عبر بروتوكولات مثل HMAC-MD5 أو HMAC-SHA.

- الخصوصية (Privacy): تشفير البيانات باستخدام خوارزميات مثل DES أو AES لضمان عدم تعرّضها للتجسس أثناء الانتقال عبر الشبكة.

- التحكم في الوصول (Access Control): تحديد صلاحيات المستخدمين وما يمكنهم قراءته أو تعديله في الجهاز.

من خلال هذه المحاور، يوفر SNMPv3 مستوى متقدمًا من الأمان والثقة، ويعدّ الخيار الأمثل في البيئات الحساسة أو التي تعتمد على نقل بيانات مهمّة.

خامسًا: الجوانب الأمنية في SNMP

كانت الجوانب الأمنية على الدوام إحدى التحديات الرئيسة أمام تبنّي بروتوكول إدارة الشبكة SNMP على نطاق واسع. فعلى الرغم من مزاياه من حيث بساطة الاستخدام والانتشار، إلّا أنّ استخدامه في البيئات الحرجة تطلّب إعادة النظر في آليات الحماية.

1. الضعف الأساسي في SNMPv1 وSNMPv2c

اعتمدت الإصدارات الأولى من SNMP على Community Strings للوصول إلى الأجهزة، وهي عبارة عن سلسلة نصية غير مشفّرة تُرسل عبر الشبكة. يمكن لأي طرف يعترض حركة البيانات أن يستخلص هذه المعلومات ويتحكم بالجهاز. علاوة على ذلك، لم توفّر هذه الإصدارات أي حماية من هجمات انتحال الهوية (Spoofing) أو إعادة الإرسال (Replay Attacks).

2. التحسينات الأمنية في SNMPv3

كما ذُكر آنفًا، يقدّم SNMPv3 آليات مصادقة وتشفير لإغلاق الثغرات الأمنية. ويتيح للمسؤولين اعتماد سياسات صلاحيات متعددة المستويات، بحيث تُمنح صلاحيات قراءة أو كتابة محدودة لمستخدمي الشبكة بحسب الحاجة. علاوة على ذلك، يدعم SNMPv3 مفهوم Views لتقسيم MIB إلى أجزاء يستطيع المستخدم رؤيتها وأجزاء أخرى لا يمكنه الوصول إليها.

3. الممارسات الأمنية الموصى بها

- استخدام ACLs (Access Control Lists) على مستوى أجهزة الشبكة لحصر الوصول ببعض العناوين أو التطبيقات.

- اعتماد سياسات كلمات مرور قوية مع تغيير دوري للـ Community Strings عند استخدام SNMPv2c أو SNMPv1، بالرغم من التوصية بالترقية إلى SNMPv3.

- تفعيل خاصية التشفير والمصادقة في SNMPv3 وعدم استخدام الإعدادات الافتراضية.

- مراقبة سجلات الأحداث في أجهزة الشبكة والتنبيهات (Traps) للكشف المبكر عن محاولات الاختراق.

سادسًا: كيفية عمل بروتوكول SNMP في البيئات المؤسسية

يتيح بروتوكول SNMP إمكانية مراقبة وإدارة مجموعة واسعة من أجهزة الشبكة والأنظمة. في البيئات المؤسسية، ينصب الاهتمام على ضمان اعتمادية البنية التحتية التقنية واستمرارية الخدمة. هنا تبرز فائدة SNMP من خلال رصد مؤشرات الأداء الرئيسية (KPIs) وتوليد تنبيهات في حال حدوث خلل.

1. مراقبة أجهزة التوجيه والمبدّلات

يمكن لمسؤول الشبكة عبر SNMP مراقبة أداء أجهزة التوجيه والمبدّلات، مثل رصد حِمل المعالج، وانشغال الذاكرة، وحركة المرور على المنافذ، ومعدل فقد الحزم. في حال تجاوز مؤشرات معيّنة للحدود المُحدّدة، يُرسِل الوكيل تنبيهًا إلى مدير الشبكة، مما يتيح اتخاذ إجراءات سريعة للحد من أي تأثير سلبي.

2. إدارة الخوادم والخدمات

لا يقتصر استخدام SNMP على أجهزة الشبكة فحسب، بل يشمل أيضًا الخوادم. يمكن للوكيل تثبيتًا على الخادم لجمع معلومات عن أداء أنظمة التشغيل والخدمات التطبيقاتية. يمكن قياس درجة حرارة المعالج، واستهلاك الذاكرة، وحالة القرص الصلب، وغيرها من المؤشرات التي تسمح لمسؤولي النظام بتحديد مواضع الاختناق واتخاذ تدابير وقائية أو علاجية.

3. رصد الطابعات والأجهزة الطرفية

بعض الطابعات والأجهزة الطرفية الأخرى تدعم بروتوكول SNMP، مما يتيح لموظفي قسم الدعم التقني مراقبة مستويات الحبر، واستهلاك الورق، وحالة الأجزاء الداخلية للطابعة. يسهم ذلك في تقليل وقت التعطّل المفاجئ واتخاذ التدابير اللازمة لصيانة الأجهزة بشكل دوري.

سابعًا: أدوات الرصد والمراقبة المعتمدة على SNMP

على مر السنوات، ظهرت العديد من الأدوات والتطبيقات التي تبسّط استخدام بروتوكول SNMP في عمليات الرصد والمراقبة. تتفاوت تلك الأدوات في مداها الوظيفي وسهولة استخدامها، فمنها تطبيقات مفتوحة المصدر وأخرى تجارية مدفوعة، ولكن جميعها يستند إلى المبادئ ذاتها.

1. الأدوات مفتوحة المصدر

- Nagios: يوفّر نظامًا قويًا لمراقبة الشبكات والخوادم والخدمات، ويستطيع الاندماج مع SNMP لرصد مؤشرات الأداء المهمة.

- Zabbix: يوفّر واجهة رسومية شاملة ومتكاملة لإنشاء لوحات تحكّم (Dashboards) ورسوم بيانية وتوليد تنبيهات عند تخطي مؤشرات معينة.

- Cacti: يركّز على إنشاء رسوم بيانية مبتكرة باستخدام بيانات SNMP، مما يسمح بتحليل الأداء التاريخي والتوقّع المستقبلي.

- OpenNMS: منصة إدارة متكاملة تتيح اكتشاف الشبكات تلقائيًا، وتدعم عدّة بروتوكولات بينها SNMP.

2. الأدوات التجارية

- SolarWinds Network Performance Monitor (NPM): أحد أشهر المنتجات في مجال رصد الشبكات، يوفّر قدرات تحليلية وتنبيهية عالية.

- PRTG Network Monitor: يتميز بواجهة مستخدم سهلة الإعداد، ويدعم شتى أنماط الرصد بما في ذلك SNMP.

- IBM Tivoli Netcool: منصة إدارة كبيرة تستخدمها المؤسسات الضخمة، وتتضمن قدرات متقدمة في التحليل والأتمتة.

ثامنًا: المقارنة بين إصدارات SNMP

يوضّح الجدول أدناه أبرز أوجه الاختلاف بين الإصدارات الثلاثة SNMPv1 وSNMPv2c وSNMPv3، من حيث ميزات الأمان والوظائف والدعم العام.

| العنصر | SNMPv1 | SNMPv2c | SNMPv3 |

|---|---|---|---|

| إطار الزمن | الثمانينيات | التسعينيات | بداية الألفية |

| آلية الأمان | Community Strings | Community Strings | المصادقة والتشفير (MD5/SHA + DES/AES) |

| رسائل متقدّمة | لا | نعم (GetBulk, Inform) | نعم (GetBulk, Inform) |

| التحكم في الوصول | محدود جدًا | محدود جدًا | مستويات وصول متعددة + Views |

| الاستخدام الشائع حاليًا | منخفض | واسع في البيئات القديمة | الأكثر اعتمادًا في البيئات عالية الأمان |

تاسعًا: أفضل الممارسات لتطبيق SNMP في الشبكات الحديثة

يحتاج مسؤولو الشبكات إلى اتباع عدد من الإرشادات لتطبيق بروتوكول SNMP بكفاءة وبشكل آمن، لاسيّما في ظل التحديات الأمنية والتعقيدات التكنولوجية المتسارعة.

1. اختيار الإصدار المناسب

يفضّل دائمًا اختيار SNMPv3 عندما يكون ذلك ممكنًا، وذلك لما يقدّمه من مزايا في المصادقة والتشفير. أمّا إذا كانت الأجهزة قديمة ولا تدعم إلا SNMPv2c أو SNMPv1، فيجب اتخاذ احتياطات أمنية إضافية مثل العزل عبر الشبكات الافتراضية الخاصة (VPN)، واستخدام قوائم التحكم بالوصول (ACLs).

2. ضبط كلمات المرور والسياسات الأمنية

ينبغي التأكّد من تعيين كلمات مرور قوية للمجتمعات (Communities) في حال استخدام SNMPv2c، مع تغييرها بشكل دوري. أمّا في SNMPv3 فيجب تفعيل التشفير واختيار بروتوكول المصادقة الأنسب (SHA أو MD5)، مع استخدام مفاتيح تشفير قوية (AES256 إن أمكن).

3. استخدام بنية MIB مخصّصة

تتوفّر العديد من ملفات MIB الخاصة بالمصنّعين، والتي يمكن استخدامها للحصول على معلومات أكثر تفصيلًا ودقة عن الأجهزة المحدّدة. يُستحب تحميل هذه الملفات في أدوات الإدارة والتأكّد من تحديثها باستمرار للتوافق مع التحديثات البرمجية من المصنّع.

4. توسيع الرصد والتحليل

ينبغي أن لا يقتصر جمع البيانات على المؤشرات الأساسية (المعالج، الذاكرة، حركة الشبكة)، بل يُفضّل رصد مزيد من التفاصيل كدرجة الحرارة، وسجلات الأحداث، ومعدلات الأخطاء في الحزم. يساعد هذا في التعرّف المبكر على المشاكل واتخاذ إجراءات إصلاحية قبل وقوع الأعطال الكبرى.

5. إنشاء آليات تحذير وإنذار متقدمة

توفر معظم منصات الإدارة آليات متطورة لتهيئة التحذيرات والإنذارات وفقًا لمستوى خطورة المشكلة. يمكن مثلا ضبط النظام لإرسال تنبيه فوري عند ارتفاع درجة حرارة الخادم لتجاوز عتبة معيّنة، أو عند زيادة حركة المرور على واجهة معينة بما يتخطى قدرتها الاستيعابية.

عاشرًا: تحديات استخدام SNMP في البيئات الحديثة

رغم المرونة الكبيرة التي يقدّمها SNMP، إلّا أنّ هناك عدّة تحديات تظل قائمة، ويتوجّب على مسؤولي الشبكات مراعاتها عند تصميم أنظمة الإدارة.

1. التوافقية مع الأجهزة القديمة

ما تزال العديد من المؤسسات تستخدم أجهزة قديمة تدعم فقط SNMPv1 أو SNMPv2c. وهذا يضع مسؤول الشبكة أمام خيارات صعبة بين الحفاظ على التوافقية، أو الاستغناء عن تلك الأجهزة، أو اعتماد حلول وسط كتفعيل قنوات آمنة في الشبكة.

2. أداء الشبكة والكلفة

على الرغم من بساطته، قد يؤثر الإرسال المتكرر لرسائل SNMP بكميات كبيرة على أداء الشبكة، خصوصًا في البيئات الضخمة التي تحتوي على آلاف الأجهزة. يتطلّب هذا ضبطًا دقيقًا لمعدّلات الاستقصاء (Polling Intervals) واستخدام رسائل GetBulk بذكاء لتقليل الحمل.

3. المعايير الأمنية الصارمة

في القطاعات الحساسة مثل البنوك والحكومة، تُفرض معايير أمان عالية جدًا، وقد يتعارض ذلك مع استخدام بروتوكول مثل SNMP – حتى مع إصدار SNMPv3. قد تتطلّب السياسات الأمنية تشديدًا إضافيًا أو استخدام بروتوكولات بديلة.

حادي عشر: أمثلة تطبيقية لمشروعات استخدام SNMP

تتنوع الأمثلة الفعلية لتطبيق بروتوكول SNMP في المؤسسات الحديثة، ويمكن إلقاء الضوء على بعض السيناريوهات الشائعة لضمان الفهم العملي.

1. مركز البيانات (Data Center) في مؤسسة ضخمة

تقوم إحدى المؤسسات المالية الكبرى بإدارة مركز بيانات ضخم يحتوي على مئات الخوادم الافتراضية والمادية، وعشرات من أجهزة التخزين والشبكات. استخدمت المؤسسة نظام رصد قائم على SNMPv3 لضبط ومراقبة كل الأجهزة في المركز. تشمل المهام التي تؤديها:

- مراقبة معدلات استخدام CPU والذاكرة في الخوادم.

- قياس الحمل على وحدات التخزين ومعدّلات الإدخال والإخراج (I/O).

- رصد أي خروقات في الأداء، وإرسال تنبيهات فورية إلى فريق الدعم.

- تخزين البيانات التاريخية وإنشاء تقارير دورية تُستخدم في عملية التخطيط.

2. شركة اتصالات

تعتمد شركات الاتصالات على SNMP لمتابعة حالة مراكز التجميع (PoPs) والأبراج الخلوية. يتم رصد مؤشرات مثل:

- معدّل الإشارة اللاسلكية ومستوى التشويش.

- درجة حرارة المعدات الداخلية في الأبراج.

- حالة الطاقة الاحتياطية والبطاريات.

- اتجاهات البيانات الصوتية والحزم.

يساعد ذلك على الكشف المبكر عن الأعطال قبل تفاقمها، وتحسين جودة الخدمة المقدَّمة للمشتركين.

3. بيئة أكاديمية

في الجامعات والمراكز البحثية، يتوفر عدد كبير من أجهزة الحاسوب المخبرية والمبدّلات والأجهزة المتخصصة مثل الروبوتات أو أنظمة التحكم. يمكن استخدام SNMP لضبط تلك الأجهزة وتتبع استهلاكها للموارد وإمكانية تعطّلها، وتعزيز الكفاءة في تخصيص الموارد البحثية.

ثاني عشر: استراتيجيات التوسّع والأتمتة مع SNMP

مع تزايد حجم الشبكات وتعقّدها في المؤسسات الكبرى، يصبح من الضروري اعتماد استراتيجيات أتمتة تساعد في توسيع نطاق استخدام SNMP وتسهّل عملية الإدارة.

1. الأتمتة باستخدام السكربتات (Scripts)

يمكن تطوير سكربتات بلغة Python أو Perl أو أي لغة برمجة أخرى للتفاعل مع واجهات SNMP، وتنفيذ مهام دورية مثل جمع إحصاءات الأداء أو تنفيذ تحديثات جماعية لإعدادات الأجهزة. تتوفّر العديد من المكتبات الجاهزة التي تسهّل كتابة مثل هذه السكربتات، مثل مكتبة pysnmp في بايثون.

2. تكامل SNMP مع أدوات إدارة التكوين (Configuration Management)

يمكن دمج بروتوكول SNMP مع أدوات إدارة التكوين مثل Ansible أو Puppet أو Chef، بهدف جمع معلومات ديناميكية عن حالة الأجهزة، ثم تنفيذ تغييرات أو تحديثات في إعداداتها بشكل آلي اعتمادًا على تلك المعلومات.

3. استعمال واجهات برمجة التطبيقات (APIs)

بعض أنظمة إدارة الشبكات الحديثة توفّر APIs تتيح التفاعل مع SNMP عبر بروتوكولات وخدمات ويب (RESTful)، مما يفتح المجال أمام تطبيقات أكثر مرونة تدمج بين معلومات SNMP ومعطيات من نظم أخرى كالمحاسبة أو إدارة المستخدمين.

ثالث عشر: مستقبل بروتوكول SNMP في ظل التقنيات الناشئة

على الرغم من أن SNMP ما زال يحظى بشعبية كبيرة في عالم إدارة الشبكات، إلا أن هناك تقنيات ناشئة قد تؤثر على دوره المستقبلي أو تكمله بطرق مختلفة.

1. بروتوكولات الإدارة المرتكزة على النماذج

تعتمد تقنيات مثل NETCONF وRESTCONF على فلسفة مختلفة في إدارة الشبكات، إذ تتيح تنظيم الإعدادات في نماذج بيانات (Data Models) مثل YANG. هذا يعني إمكانية استعراض وتعديل إعدادات الأجهزة بشكل أكثر شمولًا واتساقًا. ومن المتوقع أن يدمج مسؤول الشبكة بين هذه البروتوكولات وSNMP بما يحقق أقصى قدر من المرونة والوظيفية.

2. أتمتة العمليات التشغيلية (Network Automation)

من المتوقع أن تنمو أهميّة الأتمتة في الشبكات بحيث تجري العمليات التشغيلية (مثل التهيئة، التصحيح، الإنذار) بشكل آلي سلس. يلعب SNMP دورًا مهمًا في هذا الإطار كونه يسهل جمع المعلومات اللازمة لاتخاذ القرارات في الوقت الفعلي. ومع تزايد قدرات الذكاء الاصطناعي والتعلّم الآلي، ربما يتم استخدام بيانات SNMP بصورة أكثر تعقيدًا للتنبّؤ بالأعطال وتجنّبها.

3. إدارة الشبكات المعرفة بالبرمجيات (SDN)

في عالم الشبكات المعرفة بالبرمجيات (SDN)، تنفصل طبقة التحكم عن طبقة التوجيه. قد يؤثر ذلك على الطريقة التي يتم بها جمع المعلومات الإدارية، إذ تُستبدل الأوامر التي كانت تُرسل إلى الأجهزة بشكل مباشر بأوامر تُرسل إلى وحدة تحكم مركزية (SDN Controller). ومع ذلك، ستظل SNMP أداة مهمة للتكامل مع الأجهزة التقليدية أو لجمع معلومات في الطبقة الفيزيائية.

رابع عشر: نصائح متقدمة لتعزيز أداء SNMP وتقليل الأخطاء

في البيئات الكبيرة أو الموزّعة جغرافيًا، قد تظهر تحديات إضافية تتعلق بأداء SNMP ومدى تحمّل الشبكة. فيما يلي بعض النصائح لتجاوز هذه العقبات.

1. تقليل معدل الاستقصاء (Polling Interval)

إجراء استقصاء متكرر للأجهزة على فترات زمنية قصيرة يؤدي إلى زيادة الحمل على الشبكة. يجب إعادة تقييم قيمة (Polling Interval) وضبطها بما يوازن بين حاجة المؤسسة للبيانات اللحظية وعدم إغراق البنية التحتية بحركة مرور غير ضرورية.

2. الاستفادة من رسائل التنبيه (Traps/Notifications)

بدلًا من الاعتماد كليًا على آلية الاستقصاء الدورية، يمكن تفعيل رسائل التنبيه الفورية من الوكلاء عند حدوث حدث مهم. يتيح ذلك توفير قدر كبير من حركة المرور ويُخطر مدير الشبكة بشكل أسرع عند وجود مشكلة.

3. ربط أدوات الرصد بقاعدة بيانات مركزية

عند استخدام أدوات متعددة أو سكربتات مختلفة لجمع بيانات SNMP، يُفضّل توحيد قاعدة البيانات التي تُخزن فيها هذه المعلومات. يسهم هذا في تسهيل التحليل المتكامل وتوليد تقارير أشمل.

خامس عشر: الملخّص وأهمية SNMP في المشهد التقني الحديث

يمثّل بروتوكول إدارة الشبكة SNMP إحدى الركائز الأساسية في عالم إدارة الأجهزة والشبكات. منذ ظهوره الأول في أواخر ثمانينيات القرن الماضي وحتى الإصدارات الحديثة، خاض SNMP مسيرة تطوير طويلة أفضت إلى مجموعة شاملة من الآليات والوظائف التي تجعل منه أداةً شاملةً ومناسبةً لمختلف البيئات التقنية.

يتميّز SNMP بقدرته على التعامل مع عدد كبير من الأجهزة بمختلف أنواعها، كما أنه يعطي هامشًا واسعًا لتخصيص عمليات الرصد والتحليل على مستوى المتغيرات والخصائص. ورغم الانتقادات التي وُجّهت إليه في إصداراته الأولى المتعلقة بضعف الأمان، قدّم الإصدار الثالث (SNMPv3) الحلول المرجوّة عبر آليات تشفير وتحقّق هوية قوية.

تنبع أهميته من حقيقة أنّ غالبية مصنّعي الأجهزة تدعم بروتوكول SNMP تلقائيًا، ما يجعله خيارًا عمليًا يُسهّل ربط المنتجات المتباينة في بيئة واحدة. وعلى الرغم من التوجهات الجديدة في عالم الشبكات نحو البروتوكولات المعرفية بالبرمجيات (SDN) والبروتوكولات المرتكزة على النماذج كـ NETCONF، من المرجّح أن يظل SNMP حاضرًا بمرونة عالية، إما كحل أساسي في الشبكات التقليدية أو كعنصر مساعد في الشبكات المعاصرة.

من ناحية أخرى، يتزايد الاهتمام بـالأتمتة والاستفادة من البيانات الكبيرة (Big Data) وتقنيات التعلم الآلي، وهنا يمكن الاستفادة من ثراء البيانات المتوفرة عبر SNMP لإطلاق قدرات تحليلية متقدمة، بما في ذلك التنبّؤ بالأعطال وتحديد أعناق الزجاجات بشكل استباقي.

باختصار، سيبقى SNMP أداة محورية في مجال إدارة الشبكات لفترة طويلة، خاصّةً لدى المؤسسات التي تطمح إلى بناء بنية تحتية موثوقة وقابلة للتوسّع في عصر السرعة والتعقيد التقني.

المزيد من المعلومات

الخلاصة

مصادر ومراجع

- Request for Comments (RFC) 1157: A Simple Network Management Protocol (SNMP).

- RFC 1902, RFC 1905: Structure of Management Information for SNMPv2 (SMIv2) and Protocol Operations for SNMPv2.

- RFC 3411 – RFC 3418: SNMPv3 Framework, dealing with Architecture, Applications, Transport Mappings, etc.

- IETF SNMP Pages: https://datatracker.ietf.org/wg/snmp/

- كتب ومراجع أكاديمية في مجال إدارة الشبكات، مثل كتاب “Essential SNMP” بواسطة دوجلاس موريسون.

يغطي هذا المقال بتوسع المفاهيم الأساسية والجوانب التطبيقية الهامة لبروتوكول SNMP، موضحًا تاريخ التطور والإصدارات وآليات العمل والطريقة المُثلى لتوظيفه في مختلف البيئات. إن تنسيق المقال بالأقسام التفصيلية والهيكلية العلمية يهدف إلى تقديم نظرة شاملة ومتعمّقة حول هذا البروتوكول الرئيسي الذي يربط بين مختلف عتاد الشبكة وأنظمتها التشغيلية، ويُمكّن مسؤولي الشبكات من مراقبة وإدارة البنية التحتية التقنية المعقدة بفاعلية ومرونة. ومع التغيرات المتسارعة في عالم تكنولوجيا المعلومات، سيظل SNMP حاضرًا بقوّة في المستقبل، معزّزًا بتطورات في مجالات الأتمتة والذكاء الاصطناعي وتحليل البيانات.