أهمية نظام DNS في شبكات الإنترنت

في عالم الشبكات والاتصالات الرقمية، يُعتبر نظام أسماء النطاقات (DNS) أحد الركائز الأساسية التي تعتمد عليها شبكة الإنترنت بشكل يومي، إذ يلعب دورًا محوريًا في ضمان استمرارية وتسهيل عمليات الوصول إلى الموارد والخدمات الرقمية بشكل سلس وفعال. فمن خلال عملية ترجمة الأسماء المفهومة للبشر، مثل www.example.com، إلى عناوين IP الرقمية التي يفهمها الحاسوب، يُمكن لنظام DNS أن يربط بين العالم البشري والعالم الآلي، معقدًا ذلك في بنية هرمية وإلكترونية دقيقة تضمن استجابة سريعة وموثوقة لطلبات المستخدمين عبر الشبكة العالمية. يتجاوز نظام DNS مجرد وظيفة تحويل الأسماء إلى عناوين، ليشمل إدارة السجلات المختلفة المرتبطة بالنطاقات، وتوفير خدمات أمنية معقدة، وتحديثات ديناميكية تواكب التطورات المستمرة في تكنولوجيا الشبكات، مما يجعله حجر الزاوية في بنية الإنترنت الحديثة. فكل عملية تصفح أو إرسال بريد إلكتروني أو حتى تشغيل خدمة سحابية، تبدأ أو تمر عبر استعلامات DNS التي تتفاعل بشكل معقد مع مكونات أخرى لتحقيق الهدف النهائي، وهو الوصول الآمن والسريع إلى البيانات والخدمات المطلوبة.

آلية عمل نظام DNS: من الاستعلام إلى الترجمة

عند رغبتك في الوصول إلى موقع ويب معين، فإن أول ما تفعله هو كتابة عنوان النطاق في المتصفح، مثل www.openai.com. هنا تبدأ عملية معقدة من استعلامات DNS، حيث يرسل الجهاز طلبًا إلى خادم DNS المحلي التابع لمزود خدمة الإنترنت أو الشبكة المحلية الخاصة بك. هذا الخادم، المعروف أحيانًا باسم “خادم الجسور” أو “Resolver”، يقوم بمحاولة تلبية الطلب إما من خلال استعلامات مباشرة أو عبر سلسلة من التوجيهات الهرمية التي تتبعها الشبكة لتحقيق الهدف النهائي. إذا كان الخادم المحلي قد حل سابقًا اسم النطاق، فإنه يعيد عنوان IP مباشرة، مما يسرع العملية بشكل كبير، حيث يتم الاعتماد على التخزين المؤقت (Caching) الذي يتيح إعادة استخدام نتائج الاستعلامات السابقة. وإذا لم يكن هناك نتيجة مخزنة، يتجه الخادم نحو استعلامات متتالية تشمل خوادم DNS الجذر، التي تُعرف بأنها نقطة البداية في الهرم، حيث توجه الاستعلامات إلى خوادم TLD (نطاقات المستوى الأعلى) مثل .com أو .net، والتي بدورها توجه إلى خوادم الأسماء المحلية المصدرة للنتائج النهائية. تتكرر هذه العملية بشكل سريع وفعال، معتمدًا على تفاعل ديناميكي بين الخوادم المختلفة، وصولًا إلى الخادم الذي يمتلك سجل النطاق المطلوب، والذي يعيده إلى الخادم المحلي، ثم إلى جهاز المستخدم، ليتمكن المستخدم من تصفح الموقع أو الخدمة المرغوب فيها.

أنواع الاستعلامات في نظام DNS: تفاصيل تقنية ودلالات عملية

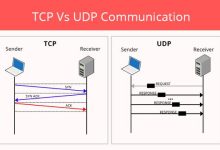

الاستعلام التكراري (Recursive Query)

يُعد الاستعلام التكراري أحد أنواع الاستعلامات الأكثر استخدامًا، حيث يُرسل عادةً من قبل resolver إلى خادم DNS المحلي. في هذا النموذج، يُطلب من الخادم أن يعثر على إجابة كاملة، سواء كانت مباشرة أو عبر سلسلة من الاستعلامات المتتابعة، ويكون مسؤولًا عن الوصول إلى كل خادم وسيط حتى يحصل على النتيجة النهائية. إذا لم يتمكن من العثور على الإجابة، يرسل رسالة خطأ إلى العميل، مع توضيح الحالة. يُعد هذا النموذج أكثر ملاءمة للمستخدم النهائي، حيث يخفف من عبء العمل على جهاز المستخدم، ويعتمد على خوادم موثوقة وفعالة.

الاستعلام التكراري الجزئي (Iterative Query)

في مقابل الاستعلام التكراري، يُستخدم الاستعلام التكراري الجزئي بشكل رئيسي بين خوادم DNS، حيث يطلب من الخادم أن يقدم تلميحًا أو إشارة نحو الخادم الذي يمكن أن يحتوي على الإجابة، بدلاً من محاولة حل الاستعلام بشكل كامل. يتلقى الخادم جوابًا إرشاديًا، مثل “انتقل إلى خادم الجذر” أو “انتقل إلى خادم TLD”، ويتم تكرار العملية حتى تصل إلى الخادم الذي يحمل السجل المطلوب. هذا النموذج يقلل من حمل الخوادم، ويزيد من مرونة التفاعل بين مكونات النظام، لكنه يتطلب تكرارًا أكبر في عملية الاستعلام.

الاستعلام العكسي (Reverse Query)

يُستخدم هذا النوع من الاستعلامات للعثور على اسم النطاق المرتبط بعنوان IP معين. على سبيل المثال، إذا كانت هناك حاجة للتحقق من هوية مصدر اتصال معين، يتم إرسال استعلام عكسي إلى شبكة DNS، حيث يُبحث في سجل PTR (Pointer Record) المرتبط بعنوان IP، ليتم تحديد اسم النطاق المقابل. يُعد هذا النوع من الاستعلامات مهمًا جدًا في عمليات أمن الشبكات، مثل التحقق من صحة الاتصالات والتصدي للهجمات الإلكترونية، أو في عمليات التحقق من الهوية والتتبع.

استعلام السجلات (Resource Record Query)

يهدف هذا النوع من الاستعلامات إلى الحصول على معلومات محددة مرتبطة بنطاق معين، مثل سجلات MX للبريد الإلكتروني، أو سجلات NS لخوادم الأسماء، أو سجلات A وAAAA لعناوين IPv4 وIPv6، على التوالي. يُعد فهم السجلات المختلفة أساسيًا لإدارة الشبكات بشكل فعال، إذ أن كل سجل يُعبر عن وظيفة أو خاصية معينة، ويُمكن أن يكون مرتبطًا بخدمات مختلفة، مما يتطلب معرفة متعمقة بكيفية التعامل معها لضمان استقرار وأمان الشبكة.

الهيكل الهرمي لنظام DNS: من المستخدم النهائي إلى الخوادم العليا

يتكون نظام DNS من هيكل هرمي معقد، يُنظم بشكل يضمن الاستجابة السريعة والموثوقة لطلبات الترجمة. في القاعدة، يوجد المستخدم النهائي الذي يرسل استعلاماته، تليه خوادم DNS المحلية أو resolver، التي تعتمد على سلسلة من الخوادم الهرمية لتحقيق الترجمة. عند أعلى الهرم تقع خوادم الجذر، والتي تتوزع بشكل عالمي، وتُعتبر نقطة البداية في عملية البحث. تمتلك خوادم الجذر قائمة كاملة بأسماء النطاقات، وتوجه الطلبات نحو خوادم TLD، التي تتخصص في إدارة نطاقات معينة مثل .com أو .org. من ثم، تتوجه الطلبات إلى الخوادم المصدرة للنطاقات الفرعية، التي تحتوي على سجلات النطاقات الدقيقة، وتكون مسؤولة عن تقديم النتائج النهائية. تتفاعل هذه المكونات مع بعضها بشكل ديناميكي، لضمان استجابة سريعة وموثوقة، معتمدين على آليات التحديث والتخزين المؤقت التي تقلل من زمن الاستجابة وتحسن كفاءة النظام.

التخزين المؤقت (Caching): تحسين الأداء وتقليل الحمل

إحدى الركائز الأساسية في تحسين أداء نظام DNS هو آلية التخزين المؤقت، التي تسمح للخوادم الوسيطة والنهائية بتخزين نتائج الاستعلامات لفترات زمنية محددة. عندما يتم حل اسم نطاق معين، يُخزن العنوان IP المرتبط به في ذاكرة التخزين المؤقت، بحيث يُمكن استرجاعه بسرعة عند تكرار نفس الطلب، مما يقلل الحاجة إلى المرور عبر سلسلة من الاستعلامات الهرمية بشكل متكرر. تعتمد مدة التخزين على إعدادات TTL (Time To Live)، التي تحدد الفترة الزمنية التي يُمكن خلالها استخدام البيانات المخزنة. يساهم هذا المفهوم بشكل كبير في تقليل زمن الاستجابة، وتحسين استهلاك الموارد، وزيادة استقرار الشبكة، خاصة أثناء فترات الذروة أو عند وجود عدد كبير من المستخدمين يطلبون نفس الموارد.

التحسينات الأمنية في نظام DNS: من DNSSEC إلى تقنيات التشفير الحديثة

DNSSEC: حماية وتوثيق البيانات

مع تزايد التهديدات الإلكترونية، أصبح من الضروري تعزيز أمان نظام DNS لضمان عدم تعرضه للهجمات والتلاعب، وهنا يبرز دور DNSSEC (DNS Security Extensions). يضيف DNSSEC طبقة من التوقيعات الرقمية على سجلات DNS، بحيث يمكن التحقق من صحة البيانات وسلامتها قبل استخدامها. يُمنع بذلك هجمات “التلاعب بالاستعلامات” أو “الهجمات الوسيطة”، التي قد تحاول تغيير نتائج الاستعلامات أو توجيه المستخدمين إلى مواقع خبيثة. تستخدم DNSSEC توقيعات رقمية تعتمد على مفاتيح عامة وخاصة، موثقة بشكل دقيق لضمان عدم التلاعب أو الاحتيال، وهو ما يعزز الثقة في استجابات DNS ويزيد من أمان الشبكة بشكل شامل.

تقنيات التشفير: DNS over HTTPS (DoH) و DNS over TLS (DoT)

لحماية خصوصية المستخدمين، ظهرت تقنيات حديثة تعتمد على التشفير لحماية استعلامات DNS من التطفل أو الاعتراض. DNS over HTTPS (DoH) و DNS over TLS (DoT) هما تقنيتان تتيحان تشفير البيانات المرسلة بين العميل وخادم DNS، بحيث لا يمكن لأي طرف ثالث اعتراض أو تعديل البيانات أثناء النقل. تُستخدم هذه التقنيات بشكل متزايد في المتصفحات الحديثة وأنظمة التشغيل، لتعزيز خصوصية التصفح، وتقليل مخاطر الهجمات الوسيطة، وضمان سرية البيانات. توفر هذه التقنيات أيضًا وسيلة لمقاومة الرقابة أو الحجب، حيث يمكن لمزودي الخدمة أو الجهات الحكومية اعتراض الاتصالات غير المشفرة بسهولة، لكن مع التشفير، تصبح البيانات غير مرئية إلا للطرفين المعنيين فقط.

التحديثات الديناميكية ومرونة النظام

واحدة من الميزات المتقدمة لنظام DNS هي القدرة على التحديث الدينامي، حيث يُسمح للأجهزة والخوادم بتحديث سجلات DNS بشكل تلقائي، استجابةً لتغيرات الشبكة أو التغييرات في البنية التحتية الرقمية. على سبيل المثال، عند تغيير عنوان IP لخادم ويب، يمكن تحديث السجل بشكل دينامي، دون الحاجة إلى تدخل يدوي، مما يحافظ على استمرارية الخدمة ويقلل من توقفها. يُعتمد على بروتوكولات وتقنيات حديثة لضمان تحديثات آمنة وموثوقة، مع تحديد صلاحيات التحديث، وتوفير سجلات تدقيق لضمان الشفافية. تعتمد مرونة النظام أيضًا على دعم بروتوكولات مثل Dynamic DNS، التي تسمح بالتغييرات التلقائية والمتكررة، وتتكامل مع أنظمة إدارة الشبكات الحديثة.

تقنيات Anycast وتحسين الأداء العالمي

تقنية Anycast هي إحدى وسائل تحسين أداء وتوافر خدمات DNS، حيث يُنشر نفس عنوان IP على عدة خوادم في مواقع جغرافية مختلفة. عند استلام طلب، يُوجه بشكل تلقائي إلى أقرب خادم من حيث المسافة أو الحمل، مما يقلل زمن الاستجابة، ويزيد من توافر الخدمة، ويقلل من مخاطر انقطاع الخدمة نتيجة عطل في موقع معين. تعتمد الكثير من خدمات DNS العالمية، بما في ذلك خوادم الجذر، على تقنية Anycast لضمان استمرارية الأداء، خاصة في ظل الطلب المتزايد على الخدمات السحابية والتطبيقات ذات الاستخدام المكثف.

مستقبل نظام DNS: التحديات والابتكارات

مع التطورات التكنولوجية المستمرة، يواجه نظام DNS تحديات متعددة، تشمل حماية البيانات، خصوصية المستخدم، مكافحة الهجمات السيبرانية، وتحقيق التوازن بين الأداء والأمان. يتجه المستقبل نحو اعتماد مزيد من التقنيات التشفيرية، وتحسين آليات التحقق والتوثيق، مع التركيز على التوسع في استخدام تقنيات مثل DNSSEC، وتقنيات التشفير الحديثة، واعتماد الحوسبة السحابية والذكاء الاصطناعي لإدارة العمليات بشكل أكثر فاعلية. بالإضافة إلى ذلك، يزداد التركيز على تطوير بروتوكولات أكثر مرونة، لدعم التحول نحو شبكات الجيل الخامس (5G) والبنى التحتية المستقبلية، مع تحسين التفاعل بين مكونات النظام وتوفير بيئة أكثر أمانًا وموثوقية للمستخدم النهائي.

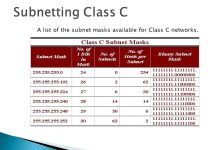

مقارنة بين أنواع الاستعلامات في DNS

| نوع الاستعلام | الوصف | الاستخدامات الرئيسية | مميزات | العيوب |

|---|---|---|---|---|

| الاستعلام التكراري (Recursive) | الخادم يقوم بحل الاستعلام بشكل كامل ويعيد النتيجة للعميل | استخدامات المستخدم النهائي والتطبيقات | سهولة الاستخدام، استجابة مباشرة | يستهلك موارد أكبر، يعتمد على الخادم الموثوق |

| الاستعلام التكراري الجزئي (Iterative) | الخادم يقدم تلميحات نحو الخوادم التي تحتوي على الإجابة | بين خوادم DNS، عمليات التوجيه | أقل تحميلًا على الخادم، مرونة عالية | أطول وقت استجابة، يتطلب تكرارات أكثر |

| الاستعلام العكسي (Reverse) | يبحث عن اسم النطاق باستخدام عنوان IP معين | الأمن، التحقق من الهوية، التتبع | مهم في أمن الشبكات، التحقق من المصدر | محدد الاستخدام، يعتمد على سجلات PTR |

| استعلام السجلات (Resource Record) | يطلب معلومات محددة عن سجل معين | إدارة البريد، استضافة المواقع، الشبكات | دقة وخصوصية المعلومات | تحتاج إلى معرفة نوع السجل المطلوب |

خلاصة متقدمة: أهمية فهم العمق التقني لنظام DNS

ينبغي أن ندرك أن نظام DNS هو أكثر من مجرد مترجم للأسماء، بل هو شبكة معقدة تتفاعل بشكل مستمر لتحسين الأداء، تعزيز الأمان، وتقديم خدمات متطورة تتوافق مع متطلبات العصر الرقمي. فهم الهيكل الهرمي، أنواع الاستعلامات، آليات التخزين المؤقت، والتقنيات الأمنية، يمثل أساسًا لفهم كيفية إدارة الشبكات بشكل فعّال، وكيفية تطوير أنظمة أكثر أمانًا ومرونة. فمع تزايد التهديدات، والاعتماد على خدمات الإنترنت بشكل متزايد، يصبح من الضروري لمهندسي الشبكات، ومديري الأنظمة، والمستخدمين المتخصصين على حد سواء، أن يكونوا على دراية عميقة بكيفية عمل هذا النظام، ليتمكنوا من تحسين أدائه، حماية بياناتهم، وتطوير حلول مستقبلية تتماشى مع التحديات المستجدة.

مراجع ومصادر لتعميق المعرفة

- RFC 1034: Domain Names – Concepts and Facilities

- RFC 4033: DNS Security Introduction and Requirements (DNSSEC)

- ICANN Learning Platform

- موقع DNSimple للمعلومات والتحديثات التقنية

- مقالة حول DNS over HTTPS (DoH) وDNS over TLS (DoT)

بإتقان وفهم متعمق لنظام DNS، يمكن للمختصين في مجال الشبكات والأمن السيبراني أن يساهموا في بناء بيئة إنترنت أكثر أمانًا، استقرارًا، ومرونة، مع القدرة على مواكبة التطورات التكنولوجية المستقبلية والتحديات الأمنية المتزايدة. إذ أن DNS، رغم أنه يبدو في الظل، هو في قلب كل عملية اتصال، وكل استجابة تتلقاها، وكل خدمة تعتمد على الشبكة العالمية.