أهمية الاستيثاق الشبكي في أمان البيانات

في عالم تكنولوجيا المعلومات، يُعدّ الاستيثاق الشبكي من الركائز الأساسية التي تضمن أمان البيانات، وتحقق السيطرة الدقيقة على الوصول إلى الموارد الحساسة، خاصة في بيئات الشبكات الكبيرة والمعقدة التي تتطلب إدارة فعالة للمستخدمين والخوادم. يتطلب هذا النوع من الأمان أن يكون هناك نظام متين يدمج بين طبقات متعددة من الحماية والتوثيق، بحيث يضمن كشف هوية المستخدمين بشكل موثوق، ويُحسن من عمليات التحقق بشكل يسهل عمليات الإدارة، ويقلل من احتمالات الاختراق أو سوء الاستخدام. من بين الأدوات التي برزت كخيارات فعالة في هذا المجال، يأتي بروتوكول Kerberos ليعطي نموذجًا متقدمًا للتحقق من الهوية، ويُعزز من مستوى الأمان بشكل كبير، خاصة عند دمجه مع نظام إدارة الدلائل LDAP الذي يتيح إدارة مركزية ومرنة للمستخدمين والموارد على حد سواء. إن الجمع بين هذين البروتوكولين يخلق بيئة أمان موحدة، ذات مرونة عالية، تسمح للمؤسسات بتوفير آليات موثوقة للتحقق، مع تسهيل إدارة البيانات والموارد، في إطار منظومة أمنية متكاملة.

يُعدّ بروتوكول Kerberos من التقنيات التي تم تطويرها في الأصل في مختبرات ماساتشوستس للتكنولوجيا MIT، ويُعدّ أحد أكثر بروتوكولات التوثيق استخدامًا في الشبكات الحديثة، خاصة تلك التي تعتمد على بيئات ذات بنية تحتية واسعة ومعقدة. يعتمد هذا البروتوكول على مفهوم التذاكر (tickets)، حيث يتم إصدار تذاكر مؤقتة تثبت هوية المستخدم، وتُستخدم لاحقًا للوصول إلى الموارد بشكل آمن، دون الحاجة لإعادة التحقق من الهوية في كل مرة. هذا النموذج يقلل من فرص استغلال كلمات المرور أو الاعتماد على طرق تحقق غير موثوقة، ويُعطي مرونة في إدارة جلسات المستخدمين، بالإضافة إلى توفير آليات قوية لضمان سرية البيانات وسلامة التفاعلات عبر الشبكة.

مبدأ عمل Kerberos قائم على وجود مركز توزيع المفاتيح (KDC)، الذي يُعدّ العنصر الرئيسي في عملية التوثيق، ويقوم بدور الوسيط بين المستخدم والخادم. يتكون KDC من جزأين رئيسيين، هما خادم التصديق (Authentication Server – AS) وخادم توزيع التذاكر (Ticket Granting Server – TGS). عندما يحاول المستخدم الوصول إلى مورد معين، يبدأ عملية التحقق من هويته عبر إرسال طلب إلى خادم التصديق. بعد التحقق من صحة البيانات، يصدر KDC تذكرة مؤقتة (Ticket Granting Ticket – TGT)، والتي يمكن استخدامها لاحقًا للحصول على تذاكر مخصصة لكل خدمة أو مورد يود المستخدم الوصول إليه. يضمن هذا النموذج أن يتم التحقق من هوية المستخدم مرة واحدة فقط، ثم يُسمح له بالوصول إلى الموارد عبر تذاكر مخصصة، تُستخدم في كل عملية وصول لاحقة.

آليات التشفير في Kerberos وأهميتها في تعزيز الأمان

يُعدّ التشفير أحد الأعمدة الأساسية التي تعتمد عليها بروتوكولات Kerberos لضمان سرية وسلامة البيانات أثناء عمليات التوثيق وتبادل التذاكر. يستخدم Kerberos تقنيات تشفير متطورة تعتمد على مفاتيح سرية، حيث يتم تشفير التذاكر والمعلومات الحساسة باستخدام مفاتيح سرية خاصة بالمستخدمين أو بالخوادم. من أبرز طرق التشفير المستخدمة، تشفير AES، والذي يُعتبر أحد أكثر خوارزميات التشفير أمانًا في الوقت الحالي، بالإضافة إلى استخدام طرق تشفير أخرى مثل DES و3DES في بعض الحالات. يعزز استخدام التشفير من مقاومة عمليات التنصت أو محاولة التلاعب بالبيانات أثناء انتقالها عبر الشبكة، بحيث يكون من الصعب على أي طرف غير مصرح له أن يقرأ أو يغير البيانات المرسلة.

إدارة الدلائل باستخدام LDAP وأهميتها في بيئة المؤسسات الحديثة

أما نظام إدارة الدلائل LDAP، فهو يعدّ إطارًا مرنًا ومرتكزًا على نموذج الهرم، يتيح تخزين واسترجاع معلومات المستخدمين والموارد بشكل مركزي، ويسهل عملية إدارة البيانات بشكل فعال. تعتمد LDAP على تنظيم المعلومات في بنية هرمية، حيث يتم تمثيل الكيانات كعقد وفروع، مما يسمح بتصنيف البيانات بطريقة منطقية، ويسهل عمليات البحث والاستعلام. يُستخدم LDAP بشكل واسع في المؤسسات، حيث يتيح إدارة قواعد بيانات المستخدمين، المجموعات، الأذونات، السياسات الأمنية، والموارد الأخرى بشكل موحد، مما يقلل من تعقيدات الإدارة ويزيد من كفاءة العمليات.

ميزات نظام LDAP في إدارة الهوية والتحكم في الوصول

- مرونة التوسع: يمكن إضافة وتحديث المعلومات بشكل ديناميكي دون الحاجة لتغييرات جذرية في الهيكل.

- إمكانية توحيد إدارة الهوية: حيث يمكن إدارة جميع حسابات المستخدمين والموارد من خلال قاعدة بيانات واحدة، مع تطبيق سياسات موحدة.

- سهولة التحقق من الهوية: يوفر نظام LDAP آليات للتحقق من هوية المستخدمين باستخدام بيانات مركزية، مما يسهل عملية المصادقة.

- تكامل مع أنظمة أخرى: يمكن دمج LDAP بسهولة مع بروتوكولات التوثيق الأخرى، مثل Kerberos وSAML، لتعزيز الأمان وتوفير تجربة موحدة للمستخدمين.

تكامل Kerberos مع LDAP: نموذج عمل متكامل لتحقيق أمان شامل

يُعتبر دمج Kerberos مع LDAP خطوة استراتيجية لتعزيز أمان الشبكة وتحسين إدارة الهوية، حيث يتكامل البروتوكولان ليشكلا نظامًا موحدًا يُعنى بالتحقق من الهوية، وإدارة المستخدمين، والسيطرة على الوصول. في هذا النموذج، يتم تخزين بيانات المستخدمين، والمجموعات، والأذونات في قاعدة بيانات LDAP، بينما يوفر Kerberos آلية التحقق من الهوية باستخدام التذاكر المشفرة. يؤدي هذا التكامل إلى نظام أمن موثوق، يُمكّن المؤسسات من الحفاظ على سرية المعلومات، وضمان سلامة عمليات التوثيق، وتسهيل إدارة السياسات الأمنية بشكل مركزي.

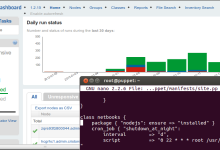

خطوات تنفيذ تكامل Kerberos مع LDAP على نظام أوبنتو

يتطلب تنفيذ هذا التكامل على نظام أوبنتو إعدادات دقيقة لضمان تزامن كل من Kerberos وLDAP، وذلك عبر الخطوات التالية:

1. إعداد خادم LDAP

يبدأ الأمر بتثبيت وإعداد خدمة LDAP على النظام، حيث يتم تحديد قاعدة البيانات، وتكوين الهيكل الهرمي، وتعيين معلمات الوصول والصلاحيات. عادةً، يتم استخدام OpenLDAP كخيار مفتوح المصدر، مع تحديد قاعدة البيانات لتخزين معلومات المستخدمين والمجموعات. من الضروري ضبط ملف التكوين الخاص بـ LDAP بشكل يضمن توافقه مع متطلبات Kerberos، مع تحديد مسارات البيانات، وتخصيص إذن الوصول، وتعيين السياسات الأمنية.

2. إعداد خادم Kerberos

بعد ذلك، يتم تثبيت وتكوين خدمة Kerberos، مع تعريف النطاقات ( realms)، وضبط إعدادات التشفير، وتحديد ملف التكوين الخاص بـ Kerberos (/etc/krb5.conf). يُعدّ من المهم تحديد معلمات خادم التوزيع، وضبط صلاحيات التذاكر، وتحديد تواريخ انتهاء صلاحيتها، مع مراعاة التوافق مع السياسات الأمنية للمؤسسة.

3. الربط بين Kerberos و LDAP عبر PAM

يُستخدم وحدة النماذج القابلة للتوصيل (PAM) لربط عمليات التوثيق الخاصة بالنظام مع كل من Kerberos وLDAP. يتطلب ذلك تعديل ملفات التكوين الخاصة بـ PAM (/etc/pam.d/common-auth و common-account و common-password و common-session) لضمان استخدام Kerberos وLDAP بشكل متزامن في عمليات التحقق من الهوية. على سبيل المثال، يتم تفعيل وحدات PAM الخاصة بـ Kerberos وLDAP، مع ضبطها للعمل بشكل متناسق، بحيث يتم التحقق من بيانات المستخدم في LDAP، وتأكيد التذاكر الصادرة من Kerberos، مع مراعاة التحديثات التلقائية في قواعد البيانات.

4. اختبار النظام ومراقبة الأداء

بعد إعداد كل من Kerberos وLDAP ودمجهما عبر PAM، يجب إجراء اختبارات شاملة للتحقق من عمليات التوثيق، والتأكد من أن المستخدمين يمكنهم تسجيل الدخول بشكل طبيعي، وأن صلاحيات الوصول تطابق السياسات المطبقة. بالإضافة إلى ذلك، يُنصح بمراقبة سجلات النظام، وتتبع عمليات التوثيق، وتحليل أي أخطاء أو مشاكل أمنية محتملة، لضمان استقرار النظام وأمانه.

الخصائص التقنية والتحديات في تكامل Kerberos مع LDAP على أوبنتو

عند العمل على تكامل Kerberos مع LDAP، تظهر بعض التحديات التقنية التي تتطلب خبرة ومعرفة عميقة بكيفية إعداد وتكوين كل من البروتوكولين بشكل متوافق. من أبرز هذه التحديات، إدارة مفاتيح التشفير، وتحديث السياسات الأمنية، وضمان تزامن البيانات، بالإضافة إلى التعامل مع قضايا الأداء، خاصة في الشبكات ذات الأحمال العالية. من ناحية أخرى، تتطلب بعض البيئات تهيئة خاصة للأذونات والصلاحيات، بحيث تتوافق مع السياسات الأمنية للمؤسسة، مع ضمان عدم تعطيل الخدمات أو إحداث فجوات أمنية.

أما على الجانب التقني، فإن تكامل Kerberos مع LDAP يتطلب فهمًا عميقًا لبنية البيانات، وكيفية إدارة مفاتيح التشفير، بالإضافة إلى معرفة تفصيلية بملفات التكوين الخاصة بكل بروتوكول، وكيفية ضبطها بشكل يضمن التوافق التام. من الضروري أيضًا مراقبة أداء النظام بشكل دوري، وتحليل السجلات، وتنفيذ التحديثات اللازمة، لضمان أن النظام يعمل بكفاءة عالية، وأن مستوى الأمان يتوافق مع المعايير الدولية والمحلية.

جدول مقارنة بين Kerberos و LDAP في سياق الأمان وإدارة المستخدمين

| الميزة | Kerberos | LDAP |

|---|---|---|

| الغرض الرئيسي | توثيق الهوية وتوفير تذاكر وصول مؤقتة | إدارة بيانات المستخدمين والمجموعات والتحكم في الوصول |

| نوع البيانات المخزنة | تذاكر، مفاتيح سرية، وثائق التوثيق | معلومات المستخدمين، الصلاحيات، السياسات، المجموعات |

| آلية العمل | نظام تذاكر معتمد على مركز توزيع المفاتيح (KDC) | نظام قاعدة بيانات هرمية منظم بطريقة تسلسلية |

| الأمان | تشفير قوي، مصادقة متعددة، حماية ضد التلاعب | تخزين آمن، التحقق من الهوية، إدارة الصلاحيات |

| الانتشار والاستخدام | واسع في المؤسسات، خاصة الكبيرة والمعقدة | مُستخدم على نطاق واسع في المؤسسات لإدارة الهوية |

الاستنتاج النهائي: بناء منظومة أمان متقدمة عبر تكامل Kerberos و LDAP على أوبنتو

يُبرز تحليل عملية تكامل بروتوكول Kerberos مع نظام إدارة الدلائل LDAP على نظام أوبنتو أهمية استراتيجية في تعزيز أمن الشبكات، وتبسيط إدارة الهوية، وتحقيق التوازن بين الأمان والكفاءة التشغيلية. فبالاعتماد على Kerberos، يمكن للمؤسسات ضمان توثيق موثوق، وتشفير متين، وتوفير آليات مرنة لإدارة جلسات المستخدمين، بينما يُوفر LDAP إطارًا مركزيًا لإدارة البيانات، وتسهيل عمليات التحقق، وتوحيد السياسات الأمنية. إن الجمع بين هذين البروتوكولين، مع ضبط متقن لملفات التكوين، وتكامل فعال مع أنظمة إدارة الهوية، يُعطي منظومة أمنية متطورة تكون قادرة على حماية الأصول الرقمية، وتقليل مخاطر الاختراق، وتحسين أداء العمليات التحقق.

وفي ظل التطور المستمر في تهديدات أمن المعلومات، يصبح من الضروري أن تتبنى المؤسسات استراتيجيات أمنية تعتمد على أحدث التقنيات، وتعمل على دمجها بشكل سلس، بحيث توفر حماية فائقة من الهجمات السيبرانية، وتُسهل عمليات الإدارة، وتزيد من مرونة التفاعل مع المستخدمين والموارد. إن تطبيق تكامل Kerberos وLDAP على نظام أوبنتو هو خطوة هامة نحو بناء بيئة تكنولوجية موثوقة، مرنة، وقابلة للتطوير، تضمن استمرارية الأعمال، وتحقيق أعلى معايير الأمان، مع تحسين كفاءة إدارة المستخدمين والموارد.

وفي النهاية، فإن فهم العمليات التقنية، والإلمام بالتكوينات، والمتابعة المستمرة للأداء، من شأنه أن يضمن استثمارًا ناجحًا في نظم الأمن، ويعزز من قدرة المؤسسات على التصدي للتحديات الرقمية، مع الحفاظ على سرية البيانات، وسلامة العمليات، وموثوقية الشبكة بشكل عام.