استراتيجيات حماية خوادم الويب المفتوحة المصدر

في عالم الأمان السيبراني، تتزايد التهديدات بشكل مستمر، وتصبح حماية الخوادم التي تقدم خدمات الويب من الأمور الحيوية التي لا يمكن التهاون فيها. إذ إن الخوادم التي تعتمد على منتجات مفتوحة المصدر، مثل Apache، تُعد من أكثر الأنظمة عرضة للهجمات السيبرانية، خاصة مع انتشار محاولات الاختراق من قبل قراصنة إلكترونيين يسعون لاستغلال الثغرات أو استهداف الأمان الضعيف لتنفيذ هجمات متنوعة، منها محاولات تسجيل الدخول غير المصرح بها، وهجمات القوة العمياء، والبرمجيات الخبيثة، وغيرها من الأساليب التي تهدد استقرار وموثوقية خدمات الويب. لذلك، فإن تطبيق استراتيجيات أمنية فعالة تتطلب دمج أدوات وتقنيات متقدمة، من بينها نظام مراقبة ومنع الاختراقات مثل Fail2Ban، الذي يُعد واحدًا من أكثر أدوات الحماية المرنة والفعالة، خاصة عند استخدامه على نظام التشغيل Ubuntu، والذي يُعد أحد أكثر أنظمة لينكس انتشارًا واستقرارًا في بيئة السيرفرات.

تبدأ عملية حماية خادم ويب يعتمد على Apache من خلال تثبيت هذا الأخير بشكل صحيح، وضمان أن تكوينه يتوافق مع معايير الأمان، ثم الانتقال إلى تنفيذ أدوات حماية إضافية مثل Fail2Ban التي تقوم بمراقبة السجلات وتحليل الأنماط غير الطبيعية، وتفعيل إجراءات الحظر التلقائي عندما يتم اكتشاف محاولات اختراق أو هجمات متكررة. تكمن قوة Fail2Ban في مرونته وسهولة تخصيصه، حيث يمكن ضبط قواعده بشكل دقيق لتلبية احتياجات بيئة العمل، مع القدرة على مراقبة سجلات Apache وتحليلها بشكل مستمر، ثم فرض إجراءات الحظر على عناوين IP التي تظهر سلوكًا غير طبيعي، مما يحد بشكل كبير من فرص نجاح الهجمات السيبرانية.

الخطوات الأساسية لتثبيت Apache وFail2Ban على نظام Ubuntu

تثبيت خادم الويب Apache

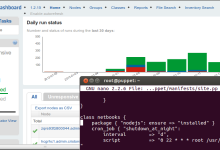

يبدأ إعداد بيئة الحماية عبر تثبيت خادم الويب Apache، الذي يُعد من أكثر خوادم الويب استخدامًا عالميًا، نظرًا لمرونته وسهولة تكوينه ودعمه الواسع. يتم ذلك باستخدام أوامر نظام إدارة الحزم في Ubuntu، حيث يُنقل الأمر التالي إلى الطرفية:

sudo apt update

sudo apt install apache2بعد الانتهاء من تثبيت Apache، يُنصح بالتأكد من أن الخدمة تعمل بشكل صحيح، وذلك عبر التحقق من حالة الخدمة باستخدام الأمر:

sudo systemctl status apache2كما يُفضل ضبط إعدادات الأمان الأساسية، مثل تفعيل جدار الحماية، وضفل الوصول إلى ملفات التكوين، وضبط صلاحيات المستخدمين، بالإضافة إلى تفعيل بروتوكولات التشفير (SSL/TLS) لضمان سرية البيانات المتبادلة بين العميل والخادم.

تثبيت وتفعيل Fail2Ban

بعد استقرار بيئة Apache بشكل أساسي، يتم الانتقال إلى تثبيت أداة Fail2Ban، التي تعمل على مراقبة سجلات الخادم وتحليلها بشكل دوري للكشف عن سلوكيات غير طبيعية أو محاولات اختراق، ثم اتخاذ إجراءات تلقائية مثل حظر عنوان IP المشتبه فيه. يتم ذلك باستخدام الأوامر التالية:

sudo apt install fail2ban

sudo systemctl enable fail2ban

sudo systemctl start fail2banهذه الأوامر تضمن تثبيت الأداة، تفعيلها ليعمل بشكل تلقائي عند إقلاع النظام، وتشغيلها مباشرةً بعد التثبيت. بعد ذلك، يجب تكوين Fail2Ban لمراقبة سجلات Apache بشكل فعال، عبر تحرير ملف الإعدادات الخاص به.

تكوين Fail2Ban لمراقبة سجلات Apache

ملف التهيئة الرئيسي لـ Fail2Ban هو /etc/fail2ban/jail.local. يُنصح دائمًا بإجراء التعديلات على هذا الملف بدلاً من التعديلات على الملف الافتراضي jail.conf لضمان بقاء الإعدادات الخاصة بك مستقرة بعد تحديث البرنامج. يمكنك تحرير الملف باستخدام محرر النصوص المفضل لديك، مثل nano:

sudo nano /etc/fail2ban/jail.localداخل الملف، يمكن إضافة أو تعديل القواعد الخاصة بمراقبة سجلات Apache، مع التركيز على قواعد الحماية الخاصة بالمصادقة والوصول غير المصرح به، وذلك عبر إضافة قسم جديد أو تعديل القسم الموجود، كما يلي:

مثال على إعدادات حماية Apache في ملف jail.local

[apache]

enabled = true

port = http,https

filter = apache-auth

logpath = /var/log/apache2/*access.log

maxretry = 3

bantime = 3600

findtime = 600شرح المعاملات:

- enabled: يحدد ما إذا كانت القاعدة مفعلة أم لا.

- port: يحدد المنافذ التي يتم مراقبتها، عادةً المنفذ 80 و443.

- filter: يشير إلى نمط التصفية المستخدم، وهو هنا “apache-auth”، الذي يجب أن يُعرف في ملف فلاتر خاص.

- logpath: مسار سجل الوصول الخاص بـ Apache، والذي يُراقب بواسطة Fail2Ban.

- maxretry: عدد المحاولات الفاشلة المسموح بها قبل فرض الحظر.

- bantime: مدة الحظر بالثواني، وهنا ساعة واحدة.

- findtime: فترة المراقبة خلال which يتم عد المحاولات الفاشلة.

تخصيص فلاتر Fail2Ban لمطابقة سجلات Apache

لتفعيل القاعدة بشكل كامل، يجب أن يكون هناك ملف فلتر مخصص يُعرف باسم apache-auth.conf في مسار /etc/fail2ban/filter.d/. يتضمن هذا الملف نمطًا يعبر عن أنواع الرسائل في سجلات Apache التي تشير إلى محاولات فاشلة للمصادقة أو الوصول غير المصرح به. يمكن أن يكون محتوى هذا الملف على النحو التالي:

[Definition]

failregex = ^ -.*"(GET|POST|HEAD).*(HTTP/1.[01])" 4dd

ignoreregex =

يفترض أن يكون هذا النمط قادرًا على التعرف على محاولات الدخول الفاشلة من خلال تحليل رسائل السجل، بحيث يُحدد عنوان IP المشتبه فيه (<HOST>) ويُحظر إذا تكرر بشكل متكرر خلال الفترة المحددة.

التحقق من إعدادات Apache لضمان التسجيل الصحيح

لتكون أدوات مثل Fail2Ban فعالة، من الضروري أن تكون سجلات Apache تُسجل بشكل صحيح، مع تضمين جميع المعلومات الضرورية، مثل عناوين IP، وأنماط الطلبات، والأوقات، وأكواد الحالة HTTP. لضمان ذلك، يُنصح بمراجعة ملفات التكوين الخاصة بـ Apache، وتفعيل سجلات الوصول بشكل مناسب، وذلك من خلال فحص الملف /etc/apache2/apache2.conf أو ملف إعدادات الموقع الافتراضي في /etc/apache2/sites-available/000-default.conf، والتأكد من وجود أو تفعيل السطر التالي:

CustomLog ${APACHE_LOG_DIR}/access.log combinedكما يمكن تخصيص تنسيق السجل لزيادة الدقة، عبر إضافة أو تعديل قواعد التسجيل، مع مراعاة أن تكون سجلات الوصول تتضمن عناوين IP، وأوقات الطلبات، ونوع الطلب، ورموز الحالة، وأحجام البيانات.

مراقبة وتحليل السجلات بشكل دوري

بعد تفعيل Fail2Ban، يُنصح بمراقبة السجلات بشكل دوري لضمان أن النظام يعمل بكفاءة، وأنه يتم حظر العناوين المشتبه فيها بشكل فعال. يمكن الاطلاع على سجلات Fail2Ban في الملف /var/log/fail2ban.log، والذي يُظهر عمليات التتبع والإجراءات التي اتخذتها الأداة، بما في ذلك عمليات الحظر وإلغاء الحظر، بالإضافة إلى رسائل التنبيه.

أما سجلات Apache، فهي تتواجد عادة في الملفات /var/log/apache2/access.log وerror.log. تحليل هذه السجلات يمكن أن يُساعد في التعرف على أنماط الهجمات، أو أنشطة غير معتادة، أو محاولات اختراق متكررة، مما يمكّن من اتخاذ إجراءات إضافية، مثل تعديل قواعد Fail2Ban، أو تعزيز التكوين الأمني لخادم Apache.

تخصيص قواعد الحماية والتكوينات المتقدمة

تتيح أدوات مثل Fail2Ban مستوى عالٍ من التخصيص، بحيث يمكن ضبط قواعد الحظر بناءً على نوع الهجمات، أو توقيتها، أو عناوين IP المستهدفة. يمكن تعديل ملف jail.local لإضافة قواعد خاصة بمواجهة هجمات محددة، مثل هجمات القوة العمياء، أو هجمات الحقن، أو محاولات استغلال ثغرات معروفة. بالإضافة إلى ذلك، يمكن تكوين قواعد توقيت أكثر دقة، أو فترات حظر مختلفة، أو حتى تفعيل إجراءات إضافية، مثل إرسال تنبيهات عبر البريد الإلكتروني عند اكتشاف هجوم.

جدول مقارنة بين إعدادات Fail2Ban المختلفة

| الخاصية | الوصف | القيمة الافتراضية | الاقتراحات |

|---|---|---|---|

| enabled | تفعيل أو تعطيل القاعدة | false | true لتنشيط القاعدة |

| port | المنافذ التي يتم مراقبتها | 22 | 80، 443، 8080 حسب الحاجة |

| filter | نمط التصفية المستخدم لمطابقة السجلات | default | تخصيص حسب نوع الهجوم |

| logpath | مسار سجل المراقبة | حسب الخدمة | تأكيد مسار سجل Apache |

| maxretry | عدد المحاولات قبل الحظر | 5 | 3-5 لمزيد من الأمان |

| bantime | مدة الحظر بالثواني | 600 | 3600 أو أكثر للهجمات المستمرة |

| findtime | فترة التحقق خلال | 600 | مراجعة وتخصيص |

العمليات الأمنية الإضافية لتعزيز الحماية

بالإضافة إلى استخدام Fail2Ban، هناك مجموعة من الإجراءات الأمنية الأخرى التي تُمكن من تعزيز حماية خادم Apache، منها تفعيل جدران الحماية (مثل UFW أو iptables) لحجب الوصول غير المصرح به، وتفعيل إعدادات الأمان في Apache من خلال تقييد الوصول، وتحديث أنظمة التشغيل بشكل دوري لضمان تصحيح الثغرات الأمنية المعروفة، وتفعيل نظام التوثيق متعدد العوامل (MFA) خاصة في بيئات الإدارة والوصول الحساسة. يُنصح أيضًا بتطبيق سياسة أمان صارمة، تتضمن مراجعة سجلات النظام بشكل دوري، وتنفيذ عمليات النسخ الاحتياطي بشكل منتظم، وتحديث جميع المكونات البرمجية ذات الصلة، لضمان أن يكون الخادم محميًا من أي هجمات محتملة، ومستعدًا لمواجهة أي محاولة اختراق جديدة.

الخلاصة والتوصيات النهائية

حماية خادم Apache على نظام Ubuntu من خلال Fail2Ban لا تقتصر على مجرد التثبيت والتكوين، بل تشمل فهم عميق للبيئة، وتخصيص القواعد، ومراقبة مستمرة وتحليل دوري للسجلات، مع تحديثات أمنية مستمرة. يُعد Fail2Ban أداة قوية ومرنة، تمكّن من فرض إجراءات أوتوماتيكية ضد الهجمات، وتقلل بشكل كبير من احتمالية نجاح عمليات الاختراق، خاصة عندما يتم دمجه مع استراتيجيات أمنية متعددة. من المهم أن يُنظر إلى هذا النهج كجزء من استراتيجية أمنية شاملة، تتضمن تحديثات منتظمة، وتدريب الموظفين، وإدارة جيدة للسجلات، بالإضافة إلى تطبيق السياسات الأمنية الصارمة.

وفي النهاية، فإن الاستثمار في أمن الخوادم والبنية التحتية الرقمية يتطلب وعيًا دائمًا، وتحديثًا مستمرًا، ومرونة في التكيف مع التهديدات الجديدة، مع الاعتماد على أدوات فعالة مثل Fail2Ban التي تُمكن المؤسسات من التصدي للتحديات السيبرانية، والحفاظ على استمرارية وأمان خدمات الويب التي تعتمد عليها بشكل كبير. إذ إن الأمان السيبراني هو عملية مستمرة تتطلب اليقظة، والتحديث، والتطوير المستمر، لضمان بيئة عمل آمنة، وموثوقة، وقادرة على مقاومة الهجمات الحديثة والمتطورة.