تقنيات التعيين والتشفير في أمن المعلومات

تُعد تقنيات التعيين والتشفير في علوم الحوسبة من الركائز الأساسية التي تستند إليها أنظمة الأمان وحماية البيانات في عالم يتسم بتزايد التهديدات الرقمية والتطورات التكنولوجية المستمرة. فهي ليست مجرد أدوات أو خوارزميات، بل هي منظومات متكاملة تضمن سلامة المعلومات، وتُعزز الثقة في الشبكات والخدمات الرقمية، وتُعد من أهم الوسائل التي تعتمد عليها المؤسسات والأفراد على حد سواء لضمان سرية البيانات وحمايتها من التلاعب أو الاطلاع غير المصرح به. إن فهم طبيعة هذه التقنيات، وكيفية تطبيقها، ومرونتها في بيئة نظام التشغيل لينكس تحديدًا، يتطلب دراسة معمقة تتناول كل جانب من جوانبها، بدءًا من المفاهيم الأساسية، مرورًا بالتقنيات المستخدمة، وانتهاءً بالتحديات والابتكارات المستقبلية التي ستُسهم في تطوير منظومات الأمان.

مفهوم التشفير والتعيين في علوم الحوسبة

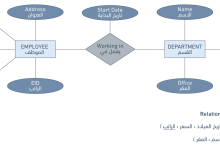

قبل الخوض في تفاصيل تقنيات التشفير والتعيين، من الضروري توضيح المفاهيم الأساسية التي تقوم عليها هاتان التقنيتان، حيث يُعد التشفير عملية تحويل البيانات الأصلية إلى شكل غير قابل للفهم باستخدام خوارزميات خاصة، يُعرف باسم الشيفرة، بهدف إخفاء المحتوى عن أعين المتطفلين أو الأطراف غير المصرح لها. أما التعيين، فيُشير إلى عملية ربط أو تخصيص بيانات أو موارد معينة بمفاتيح أو رموز تُستخدم للتحكم في الوصول أو التحقق من الهوية، ويُعد جزءًا من منظومة إدارة الهوية والأمان.

أهمية التشفير والتعيين في سياق أمن المعلومات

تكتسب تقنيات التشفير والتعيين أهمية قصوى في حماية البيانات الحساسة، خاصة في عصر تتزايد فيه الهجمات الإلكترونية، وتصبح البيانات الرقمية هدفًا رئيسيًا للمتسللين، سواء كانت هذه البيانات تتعلق بالمستخدمين، أو المؤسسات، أو الحكومات. فبدون وجود نظم تشفير قوية، تصبح المعلومات عرضة للاعتراض، أو التزوير، أو السرقة، مما يُهدد سمعة الأفراد والمنظمات على حد سواء، ويهدد استمرارية الأعمال وأمن البنى التحتية الرقمية. ومن هنا، فإن تطبيق هذه التقنيات بشكل فعال يُعد ضرورة استراتيجية لضمان استمرارية العمليات، وكسب ثقة المستخدمين، والامتثال للمتطلبات القانونية والتنظيمية.

أنظمة التشفير: من المفهوم إلى التطبيق العملي

الخوارزميات الأساسية في التشفير

تتعدد خوارزميات التشفير وتتنوع، لكن هناك بعض الخوارزميات التي تعتبر أساسية وذات أهمية خاصة، وتُستخدم بشكل واسع في أنظمة لينكس وغيرها من البيئات. على رأسها، خوارزمية AES (Advanced Encryption Standard)، التي تُعتبر معيارًا عالميًا لتشفير البيانات، وتتميز بسرعتها وفعاليتها في حماية البيانات في وضع التشفير المتماثل (Symmetric Encryption). تعتمد AES على مفتاح تشفير بطول 128 و192 و256 بت، وتُستخدم بشكل رئيسي في تشفير الملفات، وقواعد البيانات، والاتصالات الآمنة.

بالإضافة إلى AES، تأتي خوارزمية RSA (Rivest–Shamir–Adleman)، التي تُعتبر من أبرز خوارزميات التشفير غير المتماثلة (Asymmetric Encryption)، وتُستخدم بشكل رئيسي في عمليات توقيع البيانات، وتبادل المفاتيح، وتأمين الاتصالات عبر الشبكة. تعتمد RSA على مبدأ الأعداد الأولية، وتُوفر مستوى عاليًا من الأمان عبر استخدام مفتاحين، واحد عام وآخر خاص، مما يُتيح التحقق من الهوية والتشفير الموثوق به.

خوارزميات التشفير الحديثة والتحديات المرتبطة

بالإضافة إلى AES وRSA، توجد العديد من الخوارزميات والتقنيات الأخرى، مثل خوارزمية ECC (Elliptic Curve Cryptography)، التي توفر أمانًا عاليًا مع مفاتيح أقصر، وتُستخدم بشكل متزايد في أجهزة الحوسبة المدمجة والأجهزة المحمولة. ولكن مع تطور قدرات الحوسبة، تظهر تحديات جديدة، مثل هجمات الكوانتم التي قد تتهدد أمن بعض الخوارزميات التقليدية، مما يدفع الباحثين إلى تطوير خوارزميات مقاومة للحوسبة الكمية مستقبلًا.

تطبيقات تقنيات التشفير والتعيين في نظام لينكس

حماية البيانات على مستوى النظام

يُعد تشفير الأقراص الصلبة أحد أبرز تطبيقات التشفير في لينكس، حيث تُستخدم أنظمة مثل LUKS (Linux Unified Key Setup) لتشفير جميع البيانات المخزنة على الأقراص، مما يمنع الوصول غير المصرح به حتى في حالات سرقة الأجهزة أو الوصول الفيزيائي. تعتمد LUKS على خوارزميات AES، وتُستخدم مفاتيح قوية، مع دعم لعمليات إدارة المفاتيح المتعددة، مما يُتيح للمستخدمين إنشاء أنظمة حماية متعددة المستويات.

علاوة على ذلك، يُستخدم التشفير في حماية البيانات على مستوى الملفات والمجلدات، حيث يُمكن تطبيق أنظمة تشفير فردية على الملفات المهمة، أو استخدام أدوات مثل eCryptfs، التي تعتمد على تشفير المجلدات بشكل شفاف للمستخدم، مع الحفاظ على أداء النظام وسهولة الاستخدام.

تأمين الاتصالات عبر الشبكة

في عالم لينكس، يُعد بروتوكول SSH (Secure Shell) هو الأساس في تأمين الاتصالات عن بُعد، حيث يُستخدم في عمليات الوصول الآمن إلى أنظمة التشغيل والخوادم، وتشفير جميع البيانات المرسلة والمستلمة. يعتمد SSH على خوارزميات RSA وAES، ويوفر إمكانيات التوثيق متعدد العوامل، بالإضافة إلى دعم التشفير باستخدام المفاتيح العامة والخاصة.

بالإضافة إلى SSH، يتم استخدام بروتوكولات أخرى مثل TLS (Transport Layer Security) لتأمين الاتصالات عبر الإنترنت، خاصة في تطبيقات الويب والبريد الإلكتروني، لضمان سرية البيانات والنزاهة. يُعد certificats (الشهادات الرقمية) جزءًا أساسيًا في هذا السياق، حيث تُستخدم للتحقق من هوية الأطراف المتبادلة، وتعزيز مستوى الثقة في الاتصالات.

توقيع وتشفير الرسائل والملفات

تُعد أدوات مثل GPG (GNU Privacy Guard) من الأدوات الأساسية في نظام لينكس، وتوفر نظامًا شاملاً لتوقيع وتشفير الرسائل والملفات. يُستخدم GPG بشكل واسع في توقيع البريد الإلكتروني، حيث يُتيح التحقق من هوية المرسل، ومنع التزوير، وتعزيز خصوصية المحتوى. يعتمد GPG على خوارزميات مثل RSA وElGamal، ويوفر مرونة عالية في إدارة المفاتيح والتشفير، مع دعم للتوقيعات الرقمية التي تثبت صحة البيانات.

التحديات الحالية والمبتكرة في تقنيات التشفير والتعيين

المقاومة للتهديدات الجديدة

مع التقدم في قدرات الحوسبة، تظهر تهديدات جديدة، خصوصًا مع ظهور الحوسبة الكمية، التي قد تُعطل أمن بعض الخوارزميات التقليدية. فمثلاً، يمكن للحواسيب الكمية أن تُنفذ هجمات كوانتمية تُعطل خوارزمية RSA وتقنيات التشفير غير المتماثلة الأخرى، مما يدفع الباحثين إلى تطوير خوارزميات مقاومة للحوسبة الكمية، مثل خوارزميات التشفير الكمي.

الخصوصية والتحكم بالمفاتيح

تُعد إدارة المفاتيح من التحديات الكبرى، حيث يتطلب الأمر أن تكون المفاتيح قوية، مُدارة بشكل آمن، ومتاحة بشكل موثوق للمستخدمين. تقنيات مثل التشفير باستخدام المفاتيح المؤقتة، وتقنيات التشفير التبادلي، تُسهم في تحسين مستوى الأمان، ولكنها تفرض تحديات في إدارة البنى التحتية للمفاتيح وحمايتها.

تطبيقات الذكاء الاصطناعي والتعلم الآلي

تُعد تقنيات التشفير والتعيين في عصر الذكاء الاصطناعي، حيث يُمكن استخدامها لتطوير أنظمة أمان ذات قدرة على التعلم والتكيف مع التهديدات الجديدة، وتحسين استراتيجيات الكشف عن الاختراق والتسلل، بالإضافة إلى تعزيز إدارة المفاتيح والتوقيعات الرقمية بشكل ذكي.

مستقبل تقنيات التشفير والتعيين في لينكس وعلوم الحوسبة

من المتوقع أن يستمر تطور تقنيات التشفير والتعيين بشكل سريع، مع الاعتماد المتزايد على التشفير الكمي، وتطوير خوارزميات مقاومة للحوسبة الكمية، ودمجها بشكل أكبر في أنظمة لينكس. ستشهد أيضًا زيادة في تطبيقات التشفير في مجال إنترنت الأشياء، والذكاء الاصطناعي، والأمان السيبراني، مع التركيز على إدارة المفاتيح بشكل أكثر أمانًا ومرونة، وتطوير أدوات جديدة تُمكّن المؤسسات والأفراد من حماية بياناتهم بشكل فعال.

كما أن التحديات المتعلقة بالتوازن بين الأمان والخصوصية، وسهولة الاستخدام، والقدرة على التوسع، ستظل في صدارة الاهتمامات، مما يدفع إلى الابتكار في تصميم بروتوكولات وخوارزميات تواكب متطلبات العصر.

جدول مقارنة بين خوارزميات التشفير الأساسية

| الخوارزمية | نوع التشفير | مفتاح الاستخدام | الميزات | الاستخدامات الشائعة |

|---|---|---|---|---|

| AES | متماثل | مفتاح واحد | سرعة عالية، أمان قوي | تشفير البيانات، تخزين البيانات |

| RSA | غير متماثل | مفتاح عام وخاص | توقيع رقمي، تبادل المفاتيح | تأمين الاتصالات، الشهادات الرقمية |

| ECC | غير متماثل | مفاتيح قصيرة، أمان عالي | كفاءة عالية، مناسب للأجهزة المدمجة | الهوية الرقمية، التشفير في الأجهزة المحمولة |

الخلاصة والتوصيات المستقبلية

في الختام، يُعد الاعتماد على تقنيات التشفير والتعيين من الركائز الأساسية التي تضمن أمن وخصوصية البيانات في بيئة لينكس الحديثة، حيث تعتمد على خوارزميات متقدمة، وبروتوكولات موثوقة، وأدوات فعالة لمواجهة التهديدات السيبرانية. تتطلب البيئة الرقمية المتطورة باستمرار تحديث وتطوير هذه التقنيات، مع التركيز على مقاومة الهجمات الجديدة، وإدارة المفاتيح بشكل آمن، والاستفادة من الذكاء الاصطناعي لتعزيز قدرات الكشف والاستجابة. مستقبل التشفير في لينكس يعتمد على الابتكار المستمر، والاستثمار في البحوث والتطوير، لضمان بيئة حوسبة آمنة، وموثوقة، ومتوافقة مع معايير الخصوصية الدولية، مع تمكين المستخدمين من حماية بياناتهم بشكل فعال، والاستفادة من مزايا التحول الرقمي بشكل آمن.