ما هي شبكة VPN؟

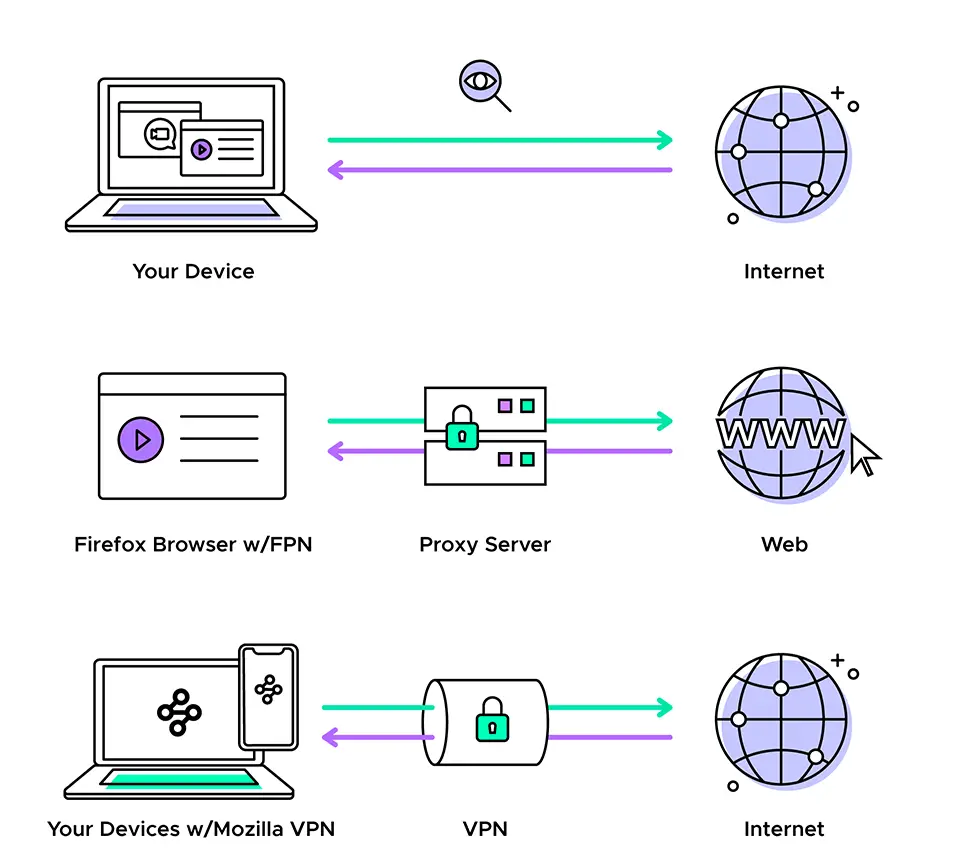

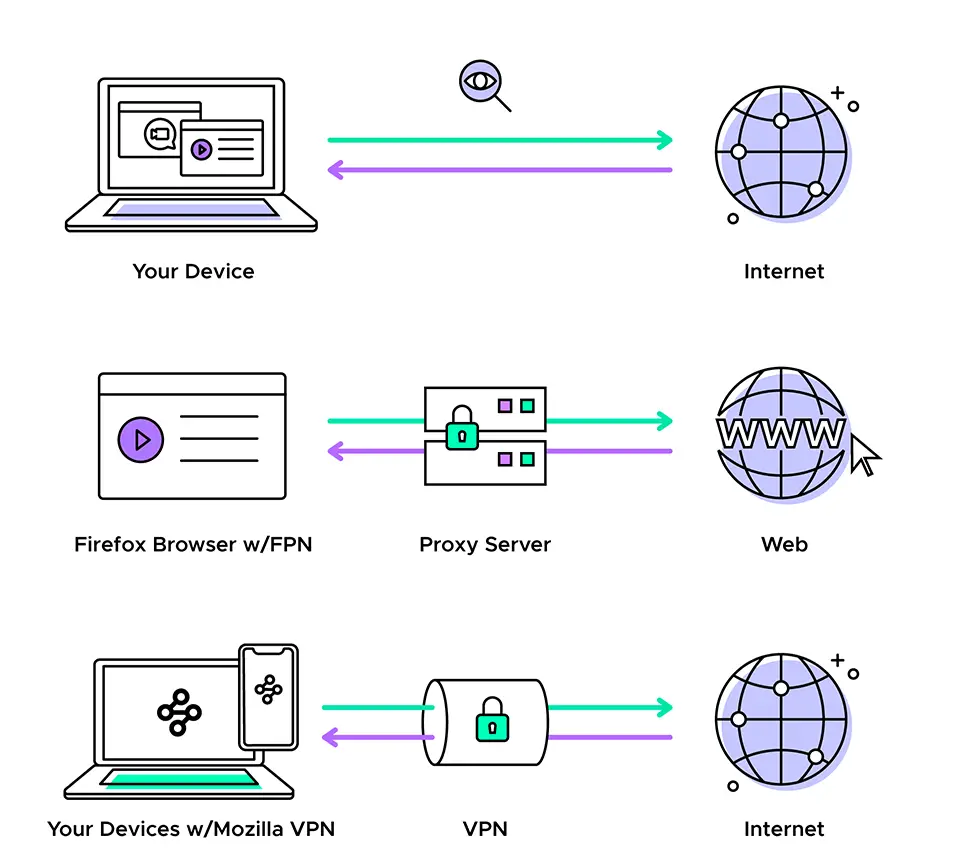

شبكة VPN (Virtual Private Network) هي تقنية تتيح للمستخدمين إنشاء اتصال آمن بين جهازهم والشبكة التي يتصلون بها عبر الإنترنت. يتم تحقيق ذلك عن طريق إنشاء “نفق” مشفر بين الجهاز والموقع الذي يرغب المستخدم في الوصول إليه، مما يضمن حماية البيانات من التجسس والتطفل.

أنواع شبكة VPN

- VPN عن طريق البرامج (Software VPN):

- VPN من نقطة إلى نقطة (PPTP): يستخدم بشكل رئيسي في الاتصالات البسيطة والاتصالات الشخصية.

- VPN المستندة إلى بروتوكول الطبقة الثانية (L2TP): يوفر أمانًا أعلى من PPTP وغالبًا ما يستخدم مع بروتوكولات تشفير قوية.

- VPN المستندة إلى SSL/TLS: يستخدم بروتوكولات SSL/TLS لتأمين الاتصالات وغالبًا ما يُستخدم للوصول الآمن إلى الشبكات الداخلية عبر متصفحات الويب.

- VPN المستندة إلى IPsec: يستخدم بروتوكول IPsec لتأمين الاتصالات وهو مشهور بين الشركات والمؤسسات.

- VPN عن طريق الأجهزة (Hardware VPN):

- يوفر أمانًا عاليًا وكفاءة أكبر للأداء، حيث يتم استخدام أجهزة مخصصة لتوفير خدمة VPN.

- VPN عن طريق السحابة (Cloud VPN):

- يتم توفيره كخدمة من قبل مزودي الخدمات السحابية، مما يتيح الوصول الآمن إلى الشبكات عبر الإنترنت.

مكونات شبكة VPN

- العميل (Client):

- الجهاز أو البرنامج الذي يستخدمه المستخدم للاتصال بشبكة VPN.

- الخادم (Server):

- الجهاز أو البرنامج الذي يقوم بتوفير خدمة VPN وتوجيه الاتصالات بين العميل والشبكة المستهدفة.

- بروتوكولات الاتصال (Protocols):

- البروتوكولات المستخدمة لإنشاء وتأمين الاتصالات عبر شبكة VPN مثل PPTP، L2TP، SSL/TLS، وIPsec.

- التشفير (Encryption):

- تقنية تستخدم لتأمين البيانات المرسلة عبر شبكة VPN، حيث يتم تحويل البيانات إلى شكل غير قابل للقراءة إلا من قبل الأطراف المعنية.

تطبيقات شبكة VPN

- الوصول الآمن للشبكات الداخلية:

- يستخدم للوصول الآمن إلى الشبكات الداخلية للشركات والمؤسسات من مواقع خارجية.

- حماية البيانات الشخصية:

- يستخدم لإخفاء الهوية وحماية البيانات الشخصية أثناء التصفح عبر الإنترنت.

- تجاوز الحجب الجغرافي:

- يستخدم للوصول إلى المحتوى المحجوب جغرافيًا مثل خدمات البث التلفزيوني والمواقع الإلكترونية.

- تأمين الاتصالات العامة:

- يستخدم لتأمين الاتصالات عبر الشبكات العامة مثل شبكات الواي فاي في المقاهي والفنادق.

كيفية إرسال وحماية البيانات في شبكة VPN

- تأسيس الاتصال:

- يبدأ المستخدم بتأسيس اتصال بشبكة VPN عبر عميل VPN الذي يقوم بإرسال طلب اتصال إلى خادم VPN.

- تبادل المفاتيح (Key Exchange):

- يتم تبادل مفاتيح التشفير بين العميل والخادم باستخدام بروتوكولات مثل SSL/TLS لضمان أمان الاتصال.

- إنشاء النفق (Tunneling):

- يتم إنشاء نفق مشفر بين العميل والخادم لنقل البيانات بشكل آمن عبر الإنترنت.

- تشفير البيانات (Data Encryption):

- يتم تشفير البيانات المرسلة عبر النفق باستخدام تقنيات التشفير مثل AES لضمان عدم قدرتها على القرصنة أو الاطلاع عليها.

- إرسال البيانات (Data Transmission):

- يتم إرسال البيانات المشفرة عبر النفق إلى الخادم، الذي يقوم بفك تشفيرها وتوجيهها إلى الوجهة النهائية.

- تلقي البيانات (Data Reception):

- يتم استقبال البيانات من الشبكة المستهدفة، تشفيرها مرة أخرى، وإرسالها عبر النفق إلى العميل، الذي يقوم بفك تشفيرها وعرضها للمستخدم.

مزايا وعيوب شبكة VPN

المزايا:

- الأمان والخصوصية:

- توفر شبكة VPN مستوى عالي من الأمان والخصوصية عبر تشفير البيانات وإخفاء الهوية.

- الوصول إلى المحتوى المقيد:

- تتيح للمستخدمين الوصول إلى المحتوى المقيد جغرافيًا.

- تأمين الاتصالات العامة:

- حماية البيانات الشخصية عند استخدام الشبكات العامة.

العيوب:

- بطء الاتصال:

- يمكن أن يؤدي التشفير والاتصال عبر خوادم VPN إلى بطء في سرعة الاتصال بالإنترنت.

- تكلفة الخدمة:

- قد تكون خدمات VPN ذات الجودة العالية مكلفة.

- الاعتماد على الطرف الثالث:

- تعتمد على مقدمي خدمة VPN الذين يجب الوثوق بهم في عدم الاحتفاظ بسجلات النشاط.

المزيد من المعلومات

في عالم تكنولوجيا المعلومات المتقدم، تلعب شبكات الخصوصية الافتراضية (VPN) دوراً حيوياً في تأمين وحماية الاتصالات عبر الإنترنت. الVPN تمثل نظاماً يعتمد على تقنيات التشفير لربط أو توصيل أجهزة الحاسوب أو الشبكات بشكل آمن عبر شبكة غير موثوقة، كما هو الحال في حالات الاتصال بالإنترنت العامة.

أنواع الVPN تتنوع وفقاً للاستخدام المقصود، ومن بين أبرزها:

- VPN عند الطلب (Remote Access VPN):

يتيح هذا النوع للمستخدمين الاتصال بالشبكة الخاصة عن بُعد، مما يتيح لهم الوصول إلى الموارد والبيانات بشكل آمن من أي مكان في العالم. يُستخدم هذا النوع بشكل شائع في العمل عن بُعد.

- VPN الموقع إلى موقع (Site-to-Site VPN):

يُمكن هذا النوع من ربط شبكتين مختلفتين عبر الإنترنت، ويستخدم عادة لربط فروع الشركات بمقرها الرئيسي.

- VPN مخصص للتطبيق (Application Layer VPN):

يُركز هذا النوع على تأمين اتصالات تطبيق محدد بدلاً من تأمين الاتصال بأكمله. يستخدم هذا النوع لتحقيق درجة عالية من الأمان لتطبيقات حساسة.

تتكون شبكة VPN من عدة مكونات رئيسية تسهم في توفير الأمان والخصوصية، وتشمل:

- بروتوكولات التشفير:

يُستخدم لتشفير بيانات الاتصال، مثل بروتوكولات IPSec وOpenVPN، لضمان أمان البيانات خلال نقلها.

- الخوادم والعملاء:

تتيح الخوادم للمستخدمين الاتصال بالشبكة الخاصة، بينما يقوم العملاء بربط أجهزة المستخدمين بالخادم بشكل آمن.

- شهادات الأمان:

تستخدم للتحقق من هوية الأطراف المشاركة في الاتصال، وتعزز من أمان الاتصال.

تطبيقات VPN تشمل مجموعة واسعة من المجالات، بما في ذلك:

- تصفح الإنترنت بشكل خاص:

يسمح للمستخدمين بتجاوز القيود الجغرافية وحماية خصوصيتهم أثناء تصفح الإنترنت.

- الوصول إلى شبكات العمل عن بعد:

يُتيح للموظفين الوصول الآمن إلى موارد الشركة من خلال الإنترنت.

- حماية الاتصالات في الأماكن العامة:

يوفر طبقة إضافية من الأمان عند الاتصال بشبكات Wi-Fi العامة.

فيما يخص إرسال وحماية البيانات في شبكة VPN، يعتمد ذلك على البروتوكولات المستخدمة ومستوى التشفير. يُفضل استخدام بروتوكولات قوية مثل IPSec أو OpenVPN، مع تأكيد استخدام التشفير القوي لضمان أمان البيانات أثناء النقل.

بهذا، يتجلى دور الشبكات الخاصة الافتراضية في توفير بيئة آمنة وخاصة على الإنترنت، مما يعزز الحماية والسرية للمستخدمين والشركات على حد سواء.

تضيف تقنية الشبكات الخاصة الافتراضية (VPN) الكثير إلى تجربة الاتصال عبر الإنترنت، وفيما يلي مزيد من المعلومات حول هذه التقنية:

- التحديات والمخاطر:

على الرغم من فوائد استخدام VPN، إلا أنها ليست بدون تحديات. يمكن أن تواجه بعض التطبيقات صعوبات في العمل مع VPN، وقد يتطلب بعض الأشخاص فترة للتكيف مع التأخير الذي قد يحدث نتيجة لعمليات التشفير وفك التشفير.

بالإضافة إلى ذلك، هناك مخاطر أمانية تتعلق ببعض الخوادم الVPN غير الموثوقة. يفضل اختيار مزود VPN موثوق وذو سمعة جيدة لتجنب مشاكل الأمان المحتملة.

- تحسين أمان VPN:

لتحسين مستوى الأمان في استخدام VPN، يُفضل تحديث البرامج بانتظام واختيار كلمات مرور قوية. يمكن أيضاً تعزيز الأمان باستخدام ميزات مثل “Kill Switch” التي تقوم بقطع الاتصال إذا تم فقدان الاتصال بالخادم VPN.

- VPN والخصوصية:

يُعتبر استخدام VPN وسيلة فعّالة للحفاظ على الخصوصية عبر الإنترنت. يتيح للمستخدمين إخفاء عنوان IP الخاص بهم وتشفير بياناتهم، مما يقلل من فرص التتبع عبر الإنترنت.

- التطورات في عالم VPN:

تشهد تقنية VPN تطورات مستمرة، مع تطوير بروتوكولات التشفير وظهور تقنيات جديدة مثل WireGuard التي تهدف إلى توفير أداء أفضل وأمان أعلى.

- تحديات القوانين والتنظيمات:

في بعض البلدان، هناك تحديات قانونية تتعلق باستخدام VPN، حيث قد يتم فرض قيود على استخدامها أو تعتبر غير قانونية في بعض الحالات. يجب على المستخدمين أن يكونوا على دراية بالتشريعات المحلية والتزامات القانونية قبل استخدام VPN.

- استخدام VPN في مجال الأعمال:

يعد استخدام VPN في بيئة الأعمال أمرًا شائعًا، حيث يوفر الاتصال الآمن بين المكاتب والفروع، ويسمح للموظفين بالوصول الآمن إلى المعلومات الحساسة.

- التحديثات الحديثة:

في الآونة الأخيرة، شهدنا زيادة في الطلب على VPN بسبب التحول نحو العمل عن بُعد والاهتمام المتزايد بحماية الخصوصية الشخصية عبر الإنترنت.

بهذه الطريقة، تُظهر تقنية VPN تطوراً مستمراً وتلبية احتياجات متزايدة للأمان والخصوصية في عالم الاتصالات الرقمية.

الخلاصة

في ختام هذا الاستكشاف الشامل لعالم شبكات الخصوصية الافتراضية (VPN)، نجد أن هذه التقنية تحمل أهمية كبيرة في عصرنا الرقمي المتقدم. إن فهم كيفية عمل VPN وفوائدها يمثل جزءًا حيويًا من تحسين أمان الاتصالات عبر الإنترنت وحماية الخصوصية الشخصية.

تكنولوجيا VPN تأتي بأنواع متعددة، مثل VPN عند الطلب وVPN الموقع إلى موقع، وتستخدم لأغراض مختلفة مثل الوصول الآمن للمعلومات وحماية الاتصالات في الأماكن العامة. يتألق أداءها في بيئة الأعمال، حيث توفر ربطًا آمنًا بين المكاتب والفروع، وتسهل عملية العمل عن بعد بشكل فعّال.

رغم الفوائد الكبيرة، إلا أن استخدام VPN ليس بدون تحديات، وقد تتضمن التحديات التقنية والأمانية، بالإضافة إلى تحديات قانونية في بعض الحالات. يُشجع على اختيار موفر VPN موثوق به والالتزام بممارسات أمان صارمة.

في هذا العصر الذي يتطلب التواصل الرقمي الآمن وحماية البيانات الشخصية، تظهر تقنية VPN كحلا فعّالاً لتلبية هذه الاحتياجات. إن الاستفادة منها بشكل صحيح تساهم في تعزيز الأمان الرقمي وضمان الخصوصية عبر الإنترنت، وبالتالي تعزيز تجربة المستخدم وحمايته في عالم متصل تكنولوجيا المعلومات.

شبكة VPN تعد أداة قوية لحماية الخصوصية والأمان أثناء تصفح الإنترنت. يمكن استخدامها في مجموعة واسعة من التطبيقات بدءًا من حماية البيانات الشخصية وحتى الوصول الآمن إلى الشبكات الداخلية للشركات. ومع ذلك، يجب على المستخدمين أن يكونوا على دراية بالعيوب المحتملة واختيار مقدمي خدمة موثوقين لضمان أعلى مستوى من الحماية والأمان.

مصادر ومراجع

للحصول على معلومات أكثر تفصيلاً حول تقنية شبكات الخصوصية الافتراضية (VPN)، يُفضل الرجوع إلى مصادر موثوقة ومراجع معترف بها. فيما يلي بعض المراجع التي يمكنك الاطلاع عليها لتوسيع فهمك:

- كتب:

- “Virtual Private Networks For Dummies” لـ Mark S. Merkow والكس هيلد

- “Mastering OpenVPN” لـ Eric F. Crist

- مقالات وأبحاث علمية:

- “A Comprehensive Review on VPN Technologies” – مقالة علمية منشورة في مجلة International Journal of Advanced Research in Computer Science and Software Engineering.

- “VPN Security: What You Need to Know” – مقالة على موقع CIO.com تقدم نظرة شاملة حول أمان VPN.

- مواقع على الإنترنت:

- موارد تقنية على اليوتيوب:

- “How Does VPN Work?” – فيديو توضيحي على قناة موقع NordVPN على YouTube يشرح كيفية عمل VPN.

- مواقع إلكترونية لمزودي خدمات VPN:

- قوم بزيارة مواقع مزودي خدمات VPN المعروفين مثل NordVPN, ExpressVPN, و CyberGhost، حيث يقدمون أدلة ومقالات توضيحية حول استخدام VPN وأمانها.

تذكر دائمًا التحقق من تاريخ المراجع والتأكد من مصداقيتها، واستخدم مصادر علمية وتقنية معترف بها لضمان الحصول على معلومات دقيقة وموثوقة.