كيف يقوم المخترقون باختراق الحسابات وكيفية حماية نفسك

مقدمة

في عصر الإنترنت والتكنولوجيا الرقمية، أصبحت حماية الحسابات الشخصية على الإنترنت أمرًا بالغ الأهمية. مع توسع استخدام الإنترنت والخدمات الإلكترونية، ظهرت تهديدات متعددة من قبل المخترقين الذين يستهدفون الحسابات للحصول على المعلومات الشخصية أو المالية. تتنوع أساليب الاختراق بين تقنيات متقدمة وهجمات تستهدف الثغرات في الأنظمة أو الأخطاء البشرية. في هذا المقال الشامل، سنتناول كيف يتم اختراق الحسابات وما هي الاستراتيجيات التي يمكن استخدامها لحماية نفسك.

أبرز أساليب اختراق الحسابات

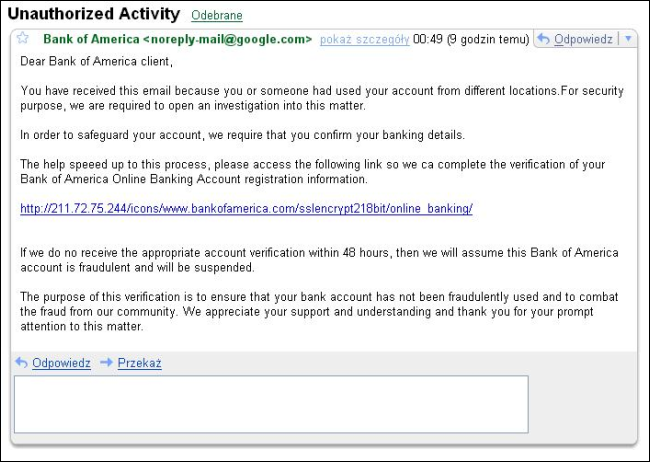

1. الهجمات القائمة على التصيد الاحتيالي (Phishing)

التصيد الاحتيالي هو أحد الأساليب الأكثر شيوعًا التي يستخدمها المخترقون. يقومون بإنشاء مواقع أو رسائل بريد إلكتروني مزيفة تبدو وكأنها من مصادر موثوقة (مثل البنوك أو منصات التواصل الاجتماعي)، ويحثون الضحية على تقديم معلوماتها الشخصية.

كيفية الحماية:

- تجنب النقر على الروابط المشبوهة.

- تحقق دائمًا من عنوان URL الخاص بالمواقع.

- استخدم برامج مكافحة التصيد.

2. الهجمات القائمة على البرمجيات الضارة (Malware)

تُستخدم البرمجيات الضارة، مثل الفيروسات وأحصنة طروادة (Trojans)، لاختراق أجهزة المستخدمين وجمع بياناتهم الحساسة. غالبًا ما تُزرع هذه البرمجيات من خلال تحميل برامج غير موثوقة أو زيارة مواقع مصابة.

كيفية الحماية:

- تثبيت برامج مكافحة الفيروسات وتحديثها بانتظام.

- تجنب تنزيل البرامج من مصادر غير موثوقة.

- تجنب فتح المرفقات من مرسلين غير معروفين.

3. الهجمات بالقوة الغاشمة (Brute Force Attacks)

تستخدم هذه التقنية محاولات تخمين مستمرة لكلمات المرور باستخدام برامج تقوم بتجريب جميع الاحتمالات الممكنة حتى يتم الوصول إلى الكلمة الصحيحة.

كيفية الحماية:

- استخدم كلمات مرور قوية ومعقدة تحتوي على أحرف كبيرة وصغيرة وأرقام ورموز.

- قم بتمكين خاصية “القفل المؤقت” للحساب بعد عدد معين من محاولات الدخول الفاشلة.

4. استغلال الثغرات الأمنية في التطبيقات (Exploiting Vulnerabilities)

يستغل المخترقون الثغرات البرمجية الموجودة في التطبيقات أو الأنظمة للحصول على صلاحيات غير مصرح بها.

كيفية الحماية:

- قم بتحديث التطبيقات والأنظمة بانتظام.

- استخدم البرامج الرسمية والمعتمدة فقط.

- تجنب استخدام برمجيات غير مدعومة أو مهجورة.

5. الهندسة الاجتماعية (Social Engineering)

تعتمد الهندسة الاجتماعية على استغلال النفس البشرية، حيث يخدع المخترق الضحية للحصول على معلومات حساسة من خلال الاتصال الهاتفي أو الرسائل.

كيفية الحماية:

- لا تشارك معلوماتك الشخصية مع أشخاص غير موثوقين.

- تحقق دائمًا من هوية الأشخاص الذين يطلبون معلومات حساسة.

6. استغلال الشبكات العامة غير الآمنة (Public Wi-Fi Attacks)

تُعد الشبكات العامة غير الآمنة هدفًا سهلًا للمخترقين لاعتراض بيانات المستخدمين.

كيفية الحماية:

- تجنب إدخال بيانات حساسة أثناء استخدام شبكة عامة.

- استخدم VPN (شبكة افتراضية خاصة) لتشفير البيانات.

7. اختراق البريد الإلكتروني لاستعادة الحسابات

يستغل المخترقون ضعف أمان البريد الإلكتروني لاختراق الحسابات الأخرى المرتبطة به من خلال خاصية استعادة كلمة المرور.

كيفية الحماية:

- قم بتمكين المصادقة الثنائية للبريد الإلكتروني.

- استخدم كلمة مرور قوية للبريد الإلكتروني تختلف عن كلمات المرور الأخرى.

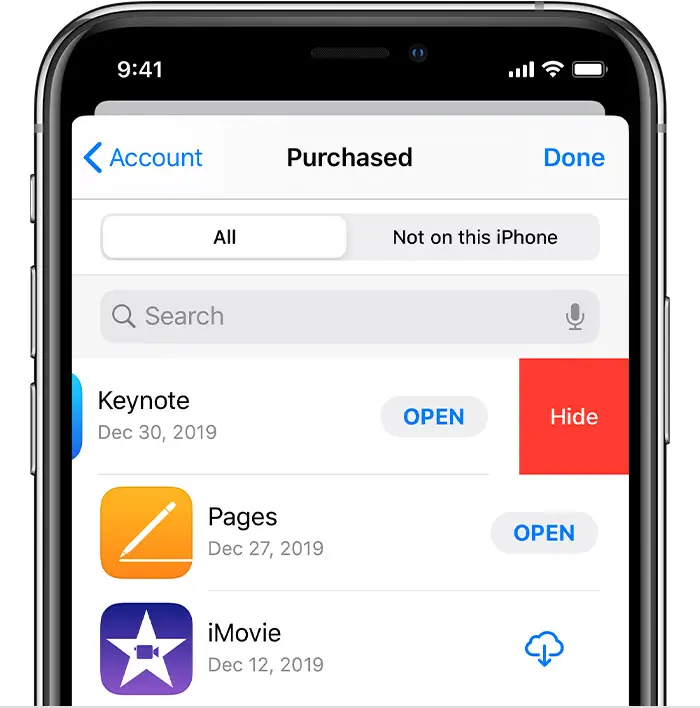

أهمية المصادقة الثنائية (Two-Factor Authentication)

تُعد المصادقة الثنائية واحدة من أكثر الطرق فعالية لتأمين الحسابات. فهي تضيف طبقة أمان إضافية بجانب كلمة المرور. تتضمن المصادقة الثنائية غالبًا رمزًا يُرسل إلى هاتفك المحمول أو تطبيقًا يولد رموزًا خاصة.

فوائد المصادقة الثنائية:

- حماية الحساب حتى إذا تم اختراق كلمة المرور.

- تنبيهك في حال محاولة دخول غير مصرح بها.

كيفية تفعيل المصادقة الثنائية:

- انتقل إلى إعدادات الأمان في الحساب.

- اختر خيار المصادقة الثنائية وقم بربطه برقم الهاتف أو تطبيق الأمان مثل Google Authenticator.

نصائح عامة لحماية نفسك من الاختراق

- استخدم كلمات مرور قوية ومميزة لكل حساب.

- ابتعد عن الكلمات البسيطة أو المألوفة مثل “123456” أو “password”.

- استخدم أدوات إدارة كلمات المرور لتخزين كلمات المرور بأمان.

- قم بتحديث كلمات المرور بانتظام.

- احذر من مشاركة معلومات حساسة عبر الإنترنت.

- تحقق من الأجهزة المرتبطة بحساباتك بانتظام.

- قم بإزالة الأجهزة غير المعروفة أو التي لم تعد تستخدمها.

- استخدم برامج مكافحة الفيروسات والجدران النارية (Firewalls).

- احرص على مراجعة إعدادات الخصوصية في حساباتك.

- تأكد من مشاركة أقل قدر من المعلومات مع الغرباء.

- لا تنقر على الروابط المرسلة عبر الرسائل النصية أو البريد الإلكتروني إذا كانت تبدو مشبوهة.

- قم بفحص نشاط الحساب بانتظام.

- ابحث عن محاولات تسجيل دخول غير معروفة.

- احرص على عمل نسخ احتياطية من بياناتك المهمة.

- تجنب استخدام نفس كلمة المرور في مواقع متعددة.

جدول: مقارنة بين أساليب الاختراق الشائعة وكيفية الحماية

| الأسلوب | كيفية التنفيذ | طرق الحماية |

|---|---|---|

| التصيد الاحتيالي | رسائل أو مواقع مزيفة للحصول على بيانات المستخدم | تحقق من الروابط، استخدم برامج مكافحة التصيد |

| البرمجيات الضارة | فيروسات وأحصنة طروادة تُزرع عبر برامج أو مواقع مصابة | استخدم برامج مكافحة الفيروسات وتجنب المواقع غير الموثوقة |

| الهجمات بالقوة الغاشمة | تخمين كلمات المرور عبر محاولات متعددة | استخدم كلمات مرور قوية ومعقدة |

| استغلال الثغرات الأمنية | استغلال ضعف برمجي في الأنظمة | تحديث الأنظمة بانتظام |

| الهندسة الاجتماعية | خداع الضحية للحصول على المعلومات | التحقق من هوية الطالب للمعلومات |

| الشبكات العامة غير الآمنة | اعتراض البيانات أثناء استخدامها | تجنب الشبكات العامة أو استخدام VPN |

ماذا تفعل إذا تعرضت للاختراق؟

- قم بتغيير كلمات المرور فورًا.

- قم بفحص حساباتك الأخرى بحثًا عن أي نشاط مشبوه.

- أبلغ مزود الخدمة أو الموقع المعني بالاختراق.

- قم بفحص جهازك باستخدام برامج مكافحة الفيروسات.

- قم بتمكين المصادقة الثنائية لجميع الحسابات.

المزيد من المعلومات

يتحدث الناس عن اختراق وسرقة حساباتهم على الإنترنت ، ولكن كيف يحدث هذا الاختراق بالضبط؟

الحقيقة هي أن الحسابات يتم اختراقها بطرق بسيطة إلى حد ما و لا يستخدم المهاجمون السحر الأسود.

المعرفة قوة

يمكن أن يساعدك فهم كيفية اختراق الحسابات فعليًا في تأمين حساباتك ومنع “اختراق” كلمات مرورك في المقام الأول.

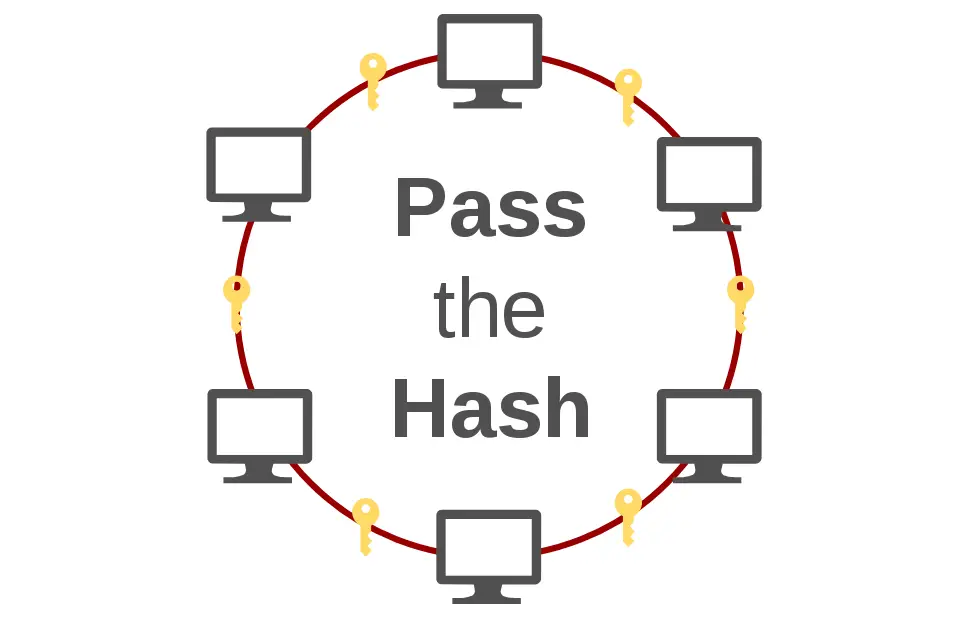

إعادة استخدام كلمات المرور وخاصة التي تم تسريبها

كثير من الناس – وربما معظم الناس – يعيدون استخدام كلمات المرور لحسابات مختلفة. قد يستخدم بعض الأشخاص نفس كلمة المرور لكل حساب يستخدمونه. هذا غير آمن للغاية. العديد من مواقع الويب – حتى المواقع الكبيرة والمعروفة مثل LinkedIn و eHarmony – تم تسريب قواعد بيانات كلمات المرور الخاصة بها على مدار السنوات القليلة الماضية. قواعد بيانات كلمات المرور المسربة بالإضافة إلى أسماء المستخدمين وعناوين البريد الإلكتروني يمكن الوصول إليها بسهولة عبر الإنترنت. يمكن للمهاجمين تجربة مجموعات عناوين البريد الإلكتروني واسم المستخدم وكلمات المرور هذه على مواقع الويب الأخرى والوصول إلى العديد من الحسابات.

تؤدي إعادة استخدام كلمة مرور لحساب بريدك الإلكتروني إلى تعريضك للخطر بشكل أكبر ، حيث يمكن استخدام حساب بريدك الإلكتروني لإعادة تعيين جميع كلمات المرور الأخرى إذا تمكن المهاجم من الوصول إليها.

مهما كنت جيدًا في تأمين كلمات المرور الخاصة بك ، لا يمكنك التحكم في مدى جودة الخدمات التي تستخدمها في تأمين كلمات المرور الخاصة بك. إذا أعدت استخدام كلمات المرور وانزلقت شركة واحدة ، فستكون جميع حساباتك في خطر. يجب عليك استخدام كلمات مرور مختلفة في كل مكان – يمكن لمدير كلمات المرور المساعدة في ذلك .

كيلوغرز Keyloggers

Keyloggers هي أجزاء خبيثة من البرامج يمكن تشغيلها في الخلفية ، وتسجيل كل ضغطة مفتاح تقوم بها. غالبًا ما يتم استخدامها لالتقاط بيانات حساسة مثل أرقام بطاقات الائتمان وكلمات مرور الخدمات المصرفية عبر الإنترنت وبيانات اعتماد الحساب الأخرى. ثم يرسلون هذه البيانات إلى مهاجم عبر الإنترنت.

يمكن أن تصل هذه البرامج الضارة عبر عمليات الاستغلال – على سبيل المثال ، إذا كنت تستخدم إصدارًا قديمًا من Java ، مثل معظم أجهزة الكمبيوتر على الإنترنت ، فيمكن اختراقك من خلال برنامج Java الصغير على صفحة الويب. ومع ذلك ، يمكنهم أيضًا الوصول متخفين في برامج أخرى. على سبيل المثال ، يمكنك تنزيل أداة خارجية للعبة عبر الإنترنت. قد تكون الأداة ضارة ، حيث تلتقط كلمة مرور اللعبة الخاصة بك وترسلها إلى المهاجم عبر الإنترنت.

استخدم برنامج مكافحة فيروسات لائقًا ، وحافظ على تحديث برامجك ، وتجنب تنزيل برامج غير جديرة بالثقة.

هندسة اجتماعية

هندسة اجتماعية

يستخدم المهاجمون أيضًا حيل الهندسة الاجتماعية بشكل شائع للوصول إلى حساباتك. التصيد الاحتيالي هو شكل شائع من أشكال الهندسة الاجتماعية – بشكل أساسي ، ينتحل المهاجم شخصية شخص ما ويطلب كلمة المرور الخاصة بك. يقوم بعض المستخدمين بتسليم كلمات المرور الخاصة بهم بسهولة. فيما يلي بعض الأمثلة على الهندسة الاجتماعية:

- تتلقى بريدًا إلكترونيًا يزعم أنه من البنك الذي تتعامل معه ، يوجهك إلى موقع ويب بنك مزيف بعنوان URL مشابه جدًا ويطلب منك ملء كلمة المرور الخاصة بك.

- تتلقى رسالة على Facebook أو أي موقع ويب اجتماعي آخر من مستخدم يدعي أنه حساب Facebook رسمي ، ويطلب منك إرسال كلمة المرور الخاصة بك للمصادقة على نفسك.

- تقوم بزيارة موقع ويب يعدك بمنحك شيئًا ذا قيمة ، مثل الألعاب المجانية على Steam أو الذهب المجاني في World of Warcraft. للحصول على هذه المكافأة المزيفة ، يطلب موقع الويب اسم المستخدم وكلمة المرور الخاصين بك للخدمة.

كن حذرًا بشأن من تعطي كلمة المرور الخاصة بك – لا تنقر على الروابط في رسائل البريد الإلكتروني وتذهب إلى موقع البنك الذي تتعامل معه ، ولا تعطي كلمة المرور لأي شخص يتصل بك ويطلبها ، ولا تعطي بيانات اعتماد حسابك إلى غير جدير بالثقة مواقع الويب ، خاصة تلك التي تبدو جيدة جدًا بدرجة يصعب تصديقها.

الإجابة على أسئلة الأمان

الإجابة على أسئلة الأمان

يمكن إعادة تعيين كلمات المرور غالبًا عن طريق الإجابة على أسئلة الأمان. الأسئلة الأمنية بشكل عام ضعيفة بشكل لا يصدق – غالبًا ما تكون أسئلة مثل “أين ولدت؟” ، “ما هي المدرسة الثانوية التي التحقت بها؟” ، و “ما هو اسم والدتك قبل الزواج؟”. غالبًا ما يكون من السهل جدًا العثور على هذه المعلومات على مواقع الشبكات الاجتماعية المتاحة للجمهور ، وسيخبرك معظم الأشخاص العاديين بالمدرسة الثانوية التي ذهبوا إليها إذا طُلب منهم ذلك. باستخدام هذه المعلومات التي يسهل الحصول عليها ، يمكن للمهاجمين في كثير من الأحيان إعادة تعيين كلمات المرور والوصول إلى الحسابات.

من الناحية المثالية ، يجب أن تستخدم أسئلة الأمان بإجابات لا يسهل اكتشافها أو تخمينها. يجب أن تمنع مواقع الويب الأشخاص أيضًا من الوصول إلى حساب لمجرد أنهم يعرفون إجابات بعض أسئلة الأمان ، والبعض الآخر يفعل ذلك – لكن البعض لا يزال لا يعرف ذلك.

إعادة تعيين حساب البريد الإلكتروني وكلمة المرور

إذا استخدم المهاجم أيًا من الطرق المذكورة أعلاه للوصول إلى حسابات البريد الإلكتروني الخاصة بك ، فأنت في مشكلة أكبر. يعمل حساب بريدك الإلكتروني عمومًا كحسابك الرئيسي عبر الإنترنت. جميع الحسابات الأخرى التي تستخدمها مرتبطة به ، ويمكن لأي شخص لديه حق الوصول إلى حساب البريد الإلكتروني استخدامه لإعادة تعيين كلمات المرور الخاصة بك على أي عدد من المواقع التي قمت بالتسجيل فيها باستخدام عنوان البريد الإلكتروني.

لهذا السبب ، يجب عليك تأمين حساب البريد الإلكتروني الخاص بك قدر الإمكان. من المهم بشكل خاص استخدام كلمة مرور فريدة لها وحمايتها بعناية.

ما هي كلمة السر “القرصنة” ليست كذلك

ما هي كلمة السر “القرصنة” ليست كذلك

من المحتمل أن يتخيل معظم الناس المهاجمين وهم يحاولون كل كلمة مرور ممكنة لتسجيل الدخول إلى حساباتهم عبر الإنترنت. هذا لا يحدث. إذا حاولت تسجيل الدخول إلى حساب شخص ما عبر الإنترنت واستمرت في تخمين كلمات المرور ، فسيتم إبطاء سرعتك ومنعك من تجربة أكثر من بضع كلمات مرور.

إذا كان المهاجم قادرًا على الدخول إلى حساب عبر الإنترنت بمجرد تخمين كلمات المرور ، فمن المحتمل أن كلمة المرور كانت شيئًا واضحًا يمكن تخمينه في المحاولات القليلة الأولى ، مثل “كلمة المرور” أو اسم حيوان الشخص الأليف.

لا يمكن للمهاجمين استخدام أساليب القوة الغاشمة هذه إلا إذا كان لديهم وصول محلي إلى بياناتك – على سبيل المثال ، لنفترض أنك كنت تخزن ملفًا مشفرًا في حساب Dropbox الخاص بك وتمكن المهاجمون من الوصول إليه وتنزيل الملف المشفر. يمكنهم بعد ذلك محاولة فك التشفير ، بشكل أساسي تجربة كل مجموعة كلمات مرور واحدة حتى يعمل أحدها.

الخاتمة

الوعي بأساليب الاختراق وفهم كيفية حماية نفسك أمر حيوي في العالم الرقمي اليوم. لا يمكن لأي نظام أن يكون آمنًا بنسبة 100%، لكن اتباع الممارسات الأمنية الصحيحة يمكن أن يقلل بشكل كبير من المخاطر. ابدأ اليوم بتأمين حساباتك وكن دائمًا على اطلاع على أحدث تقنيات الحماية لتبقى في أمان.