شرح الـ VLAN وأنواعها والفرق بين VLAN و Subnetting

مقدمة

تعد الشبكات المحلية الافتراضية (VLAN) واحدة من التقنيات الأساسية في تصميم وإدارة الشبكات الحديثة. تمكن VLANات من تقسيم الشبكة الفيزيائية إلى شبكات افتراضية متعددة، مما يحسن من كفاءة استخدام الموارد، يعزز من الأمان، ويسهم في إدارة حركة المرور بفعالية أكبر. في هذا المقال، سنستعرض بشكل تفصيلي مفهوم VLAN، أنواعها المختلفة، وكيف تختلف VLAN عن عملية تقسيم الشبكة إلى شبكات فرعية (Subnetting). سنغوص في الجوانب التقنية، الفوائد، والتطبيقات العملية لهذه التقنيات، مع التركيز على تقديم محتوى غني ومفصل يخدم الباحثين والمهتمين بمجال الشبكات.

ما هو الـ VLAN؟

الـ VLAN، أو Virtual Local Area Network، هي تقنية تسمح بإنشاء شبكات محلية افتراضية ضمن شبكة فيزيائية واحدة. تقوم VLAN بتقسيم الشبكة إلى أقسام منطقية بحيث يمكن للأجهزة ضمن VLAN معينة التواصل فيما بينها كما لو كانت على نفس الشبكة الفيزيائية، حتى لو كانت موزعة جغرافياً. هذا التقسيم يساعد في تحسين الأمان، تقليل الازدحام في الشبكة، وتسهيل إدارة الموارد.

فوائد استخدام VLAN

- تحسين الأمان: بفصل حركة المرور بين أقسام مختلفة من الشبكة، يمكن تقليل المخاطر الأمنية ومنع الوصول غير المصرح به إلى معلومات حساسة.

- إدارة حركة المرور: تسهم VLAN في تقليل الازدحام من خلال تقسيم حركة البيانات، مما يؤدي إلى تحسين الأداء العام للشبكة.

- مرونة في الإدارة: يمكن تعديل أو إعادة تكوين VLAN بسهولة دون الحاجة إلى إعادة توجيه الأجهزة الفيزيائية.

- تقليل التكاليف: باستخدام VLAN، يمكن تحقيق أقسام منطقية متعددة بدون الحاجة إلى بنية تحتية فيزيائية إضافية.

أنواع الـ VLAN

توجد عدة أنواع من الـ VLAN، كل منها يخدم غرضاً معيناً في تصميم الشبكات. سنستعرض أبرز هذه الأنواع:

1. VLAN بناءً على البورت (Port-Based VLAN)

يتم تعيين كل جهاز متصل بالشبكة إلى VLAN معينة بناءً على البورت الذي يتصل به على السويتش. هذا النوع من VLAN بسيط في التنفيذ ولكنه يعتمد بشكل كبير على البنية التحتية الفيزيائية.

2. VLAN بناءً على البروتوكول (Protocol-Based VLAN)

يقسم هذه الـ VLANات حركة المرور بناءً على البروتوكولات المستخدمة مثل IP أو IPX. هذا يتيح فصل أنواع مختلفة من البيانات ضمن شبكة واحدة.

3. VLAN بناءً على العنوان (MAC Address-Based VLAN)

يتم تعيين الأجهزة إلى VLAN معينة بناءً على عناوين MAC الخاصة بها. هذا النوع يوفر مرونة أكبر حيث لا يعتمد على البورتات الفيزيائية.

4. VLAN بناءً على الموقع الجغرافي (Location-Based VLAN)

يفصل هذا النوع من VLANات حركة المرور بناءً على الموقع الجغرافي للأجهزة، مما يسهل إدارة الشبكة في البيئات الكبيرة والمتعددة المواقع.

5. VLAN بناءً على الوظيفة (Function-Based VLAN)

يقسم الشبكة وفقاً للوظائف أو الأقسام داخل المؤسسة مثل الإدارة، الموارد البشرية، أو الدعم الفني. هذا يعزز من الأمان ويسهل التحكم في الوصول إلى الموارد.

كيفية إعداد الـ VLAN

تختلف طرق إعداد الـ VLAN بناءً على نوع السويتش المستخدم والتقنيات المدعومة. عمومًا، تتضمن عملية إعداد VLAN الخطوات التالية:

- تحديد احتياجات الشبكة: تحديد الأقسام أو الوظائف التي تحتاج إلى فصلها ضمن VLANات مختلفة.

- تكوين السويتش: استخدام واجهة إدارة السويتش لتعريف VLANات جديدة وتعيين البورتات أو الأجهزة إليها.

- تعيين عناوين IP: لكل VLAN شبكة فرعية خاصة بها لتسهيل عملية التوجيه وإدارة حركة المرور.

- اختبار الاتصال: التأكد من أن الأجهزة ضمن نفس VLAN يمكنها التواصل مع بعضها البعض وأن العزل يعمل بشكل صحيح بين VLANات مختلفة.

الفرق بين VLAN و Subnetting

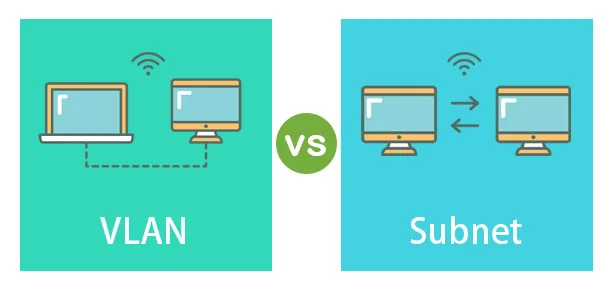

على الرغم من أن كل من VLAN و Subnetting تُستخدم لتقسيم الشبكة، إلا أن هناك اختلافات جوهرية بينهما من حيث المفهوم والتطبيق.

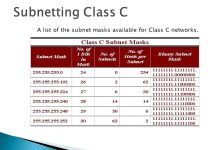

تعريف Subnetting

Subnetting هي عملية تقسيم شبكة IP كبيرة إلى شبكات فرعية أصغر، تُعرف باسم Subnets. تهدف هذه العملية إلى تحسين إدارة عناوين IP وتقليل حجم جداول التوجيه في الشبكات الكبيرة.

الفروقات الرئيسية

| الخاصية | VLAN | Subnetting |

|---|---|---|

| المجال | يعمل على طبقة الـ Data Link (Layer 2) | يعمل على طبقة الـ Network (Layer 3) |

| الغرض الرئيسي | تقسيم الشبكة الفيزيائية إلى شبكات افتراضية | تقسيم الشبكة المنطقية إلى شبكات فرعية |

| التطبيق | يستخدم في تحسين الأمان وإدارة حركة المرور | يستخدم في تحسين إدارة عناوين IP والتوجيه |

| التكامل | يمكن أن يعمل مع Subnetting لتعزيز الأمان والإدارة | يعمل بشكل مستقل ولكنه يتكامل مع VLAN لتحسين الأداء |

| إعادة التوجيه | يتطلب جهاز توجيه أو Layer 3 Switch للاتصال بين VLANات | يتطلب أجهزة توجيه لإدارة حركة المرور بين Subnets |

التكامل بين VLAN و Subnetting

على الرغم من اختلافهما، يمكن استخدام VLAN و Subnetting معًا لتحقيق أقصى استفادة من كلا التقنيتين. حيث يمكن لكل VLAN أن يكون له شبكة فرعية خاصة به، مما يسمح بإدارة أفضل لحركة المرور وتحسين الأمان.

أمثلة تطبيقية لاستخدام VLAN

1. الشركات متعددة الأقسام

في الشركات التي تضم أقساماً متعددة مثل الإدارة، المالية، تقنية المعلومات، يمكن استخدام VLANات لفصل حركة المرور بين هذه الأقسام، مما يعزز من الأمان ويقلل من الازدحام في الشبكة.

2. المؤسسات التعليمية

في المدارس والجامعات، يمكن تقسيم الشبكة إلى VLANات للطلاب، الموظفين، والإداريين، مما يسهل إدارة الوصول إلى الموارد وتطبيق سياسات الأمان المناسبة لكل مجموعة.

3. المراكز الصحية

في المستشفيات والمراكز الصحية، يمكن استخدام VLANات لفصل حركة المرور بين الأجهزة الطبية، أنظمة الإدارة، والضيوف، مما يحسن من أمان البيانات وسرعة الوصول إلى المعلومات الحيوية.

التحديات المرتبطة باستخدام VLAN

1. تعقيد الإدارة

مع زيادة عدد VLANات، قد تصبح إدارة الشبكة أكثر تعقيداً، مما يتطلب مهارات تقنية عالية وأدوات إدارة متقدمة.

2. التوافق بين الأجهزة

ليس كل الأجهزة تدعم VLAN بشكل متكامل، مما قد يؤدي إلى مشاكل في الاتصال أو الحاجة إلى تحديث الأجهزة القائمة.

3. الأمن

على الرغم من أن VLANات تعزز من الأمان، إلا أن إعدادها بشكل غير صحيح قد يؤدي إلى ثغرات أمنية، مثل هجمات VLAN hopping.

أفضل الممارسات لإدارة VLAN

- تخطيط دقيق: قبل إنشاء VLANات، يجب تخطيط الشبكة بعناية لتحديد الأقسام أو الوظائف التي تحتاج إلى فصلها.

- استخدام أدوات الإدارة: الاعتماد على أدوات إدارة الشبكات المتقدمة لتبسيط عملية إعداد ومراقبة VLANات.

- تحديث الأجهزة: التأكد من أن جميع الأجهزة المستخدمة تدعم VLAN وتحديثها بانتظام لتجنب الثغرات الأمنية.

- تطبيق سياسات الأمان: وضع سياسات صارمة للتحكم في الوصول بين VLANات ومراقبة حركة المرور باستمرار.

مستقبل VLAN وتطوراتها

مع تطور تقنيات الشبكات وزيادة الطلب على الأمان والمرونة، تستمر VLANات في التطور لتلبية احتياجات الشبكات الحديثة. من بين الاتجاهات المستقبلية:

- تكامل أكبر مع الشبكات السحابية: تمكين VLANات من العمل بسلاسة مع البيئات السحابية لتحسين إدارة الشبكات الهجينة.

- أتمتة الإدارة: استخدام الذكاء الاصطناعي وأدوات الأتمتة لتحسين إدارة VLANات وتقليل الحاجة للتدخل البشري.

- تحسين الأمان: تطوير تقنيات جديدة لتعزيز أمان VLANات ومنع الهجمات مثل VLAN hopping بشكل أكثر فعالية.

تعميق فهم VLAN: تفاصيل إضافية وأنماط متقدمة

VLAN بناءً على البورت (Port-Based VLAN) – تحليل أعمق

تقنية VLAN بناءً على البورت تُعد من أبسط وأكثر أنواع VLAN استخداماً في الشبكات المحلية. تعتمد هذه التقنية على تقسيم الشبكة وفقًا للبورتات الفيزيائية الموجودة على السويتش. يتم تخصيص كل بورت إلى VLAN محددة، مما يسمح بفصل حركة المرور بين الأجهزة المتصلة بتلك البورتات. هذا النهج يسهل إدارة الشبكة ويوفر تحكمًا دقيقًا في توزيع الموارد.

خطوات إعداد VLAN بناءً على البورت:

- تحديد البورتات: يجب أولاً تحديد البورتات الفيزيائية التي سيتم تخصيصها لكل VLAN.

- تكوين السويتش: باستخدام واجهة إدارة السويتش، يتم تعيين البورتات المحددة إلى VLAN معينة.

- تعيين الأجهزة: توصيل الأجهزة بالبورتات المخصصة لضمان أنها تنتمي إلى VLAN الصحيحة.

- اختبار الاتصال: التأكد من أن الأجهزة ضمن نفس VLAN يمكنها التواصل بشكل فعال وأن العزل بين VLANات المختلفة يعمل بشكل صحيح.

مزايا وعيوب VLAN بناءً على البورت:

| الميزة | الوصف |

|---|---|

| سهولة التنفيذ | بسيط في الإعداد والتكوين باستخدام واجهات الإدارة البسيطة. |

| تحكم دقيق | يسمح بتخصيص دقيق للبورتات لكل VLAN. |

| قابلية التوسع | يمكن إضافة المزيد من VLANات بسهولة عبر تخصيص بورتات جديدة. |

| العيب | الوصف |

|---|---|

| اعتماد على البنية التحتية | يعتمد بشكل كبير على البورتات الفيزيائية، مما قد يحد من المرونة في البيئات الكبيرة. |

| إعادة التكوين المعقدة | في حالة تغير توزيع الأجهزة، قد يتطلب إعادة تكوين البورتات بشكل متكرر. |

VLAN بناءً على البروتوكول (Protocol-Based VLAN) – تفاصيل متقدمة

تتيح VLAN بناءً على البروتوكول تقسيم حركة المرور بناءً على نوع البروتوكول المستخدم، مثل IPv4، IPv6، أو IPX. هذا النوع من VLAN مفيد في البيئات التي تتطلب فصل أنواع مختلفة من البيانات أو الخدمات لضمان الأداء الأمثل والأمان.

كيفية عمل VLAN بناءً على البروتوكول:

- تحديد البروتوكولات: تحديد البروتوكولات التي سيتم استخدامها في الشبكة.

- تكوين قواعد VLAN: إعداد قواعد على السويتش أو جهاز التوجيه لتقسيم حركة المرور بناءً على البروتوكول.

- تعيين الأجهزة: توصيل الأجهزة التي تستخدم البروتوكولات المحددة لضمان انتمائها إلى VLAN الصحيحة.

- مراقبة الأداء: مراقبة حركة المرور لضمان أن كل بروتوكول يعمل بكفاءة ضمن VLAN الخاص به.

مزايا وعيوب VLAN بناءً على البروتوكول:

| الميزة | الوصف |

|---|---|

| فصل أنواع البيانات | يسمح بفصل حركة المرور بناءً على نوع البروتوكول، مما يعزز من الأمان والأداء. |

| مرونة عالية | يمكن التعامل مع عدة بروتوكولات ضمن نفس الشبكة بشكل فعال. |

| العيب | الوصف |

|---|---|

| تعقيد الإعداد | يتطلب إعداد قواعد محددة ومعقدة لتحديد البروتوكولات وتخصيص VLANات. |

| اعتماد على الأجهزة | يحتاج إلى أجهزة تدعم هذه الخاصية بشكل كامل لضمان عمل VLAN بكفاءة. |

VLAN بناءً على العنوان (MAC Address-Based VLAN) – تفاصيل متقدمة

تعتمد VLAN بناءً على العنوان على عناوين MAC الخاصة بالأجهزة لتحديد VLAN الانتماء إليها. هذا النهج يوفر مرونة أكبر مقارنة بـ VLAN بناءً على البورت، حيث يمكن لأي جهاز في الشبكة الانضمام إلى VLAN معينة بغض النظر عن البورت الفيزيائي المتصل به.

خطوات إعداد VLAN بناءً على العنوان:

- جمع عناوين MAC: جمع عناوين MAC للأجهزة التي سيتم تخصيصها لكل VLAN.

- تكوين السويتش: استخدام واجهة إدارة السويتش لتعيين عناوين MAC إلى VLANات محددة.

- تحديث العناوين: في حالة تغيير الأجهزة أو إضافة أجهزة جديدة، يجب تحديث جدول VLAN بالعنوان الجديد.

- اختبار الاتصال: التأكد من أن الأجهزة المنتمية إلى نفس VLAN يمكنها التواصل وأن العزل بين VLANات المختلفة فعال.

مزايا وعيوب VLAN بناءً على العنوان:

| الميزة | الوصف |

|---|---|

| مرونة عالية | يسمح بتغيير انتماء الأجهزة إلى VLANات مختلفة دون الحاجة لتغيير البورتات الفيزيائية. |

| إدارة مركزية | يمكن إدارة انتماءات VLANات بشكل مركزي عبر عناوين MAC. |

| العيب | الوصف |

|---|---|

| إدارة معقدة | يتطلب تتبع وإدارة عناوين MAC بشكل مستمر، مما قد يكون معقدًا في الشبكات الكبيرة. |

| اعتماد على التحديثات | يحتاج إلى تحديثات مستمرة لضمان أن جميع الأجهزة محدثة بشكل صحيح ضمن VLANات المناسبة. |

VLAN بناءً على الموقع الجغرافي (Location-Based VLAN) – تفاصيل متقدمة

يُستخدم VLAN بناءً على الموقع الجغرافي في المؤسسات الكبيرة التي تمتد عبر مواقع متعددة. يسمح هذا النوع من VLAN بفصل حركة المرور بناءً على المواقع الفعلية للأجهزة، مما يسهل إدارة الشبكة ويوفر تحكمًا أفضل في توزيع الموارد.

كيفية إعداد VLAN بناءً على الموقع الجغرافي:

- تحديد المواقع: تقسيم المؤسسة إلى مواقع جغرافية مختلفة بناءً على الحاجة.

- تخصيص VLANات: تعيين VLANات لكل موقع جغرافي، بحيث تنتمي الأجهزة في كل موقع إلى VLAN محددة.

- تكوين السويتشات والموجهات: إعداد السويتشات والموجهات في كل موقع لضمان توزيع VLANات بشكل صحيح.

- إدارة الاتصال بين المواقع: استخدام أجهزة توجيه Layer 3 أو تقنيات مثل VTP (VLAN Trunking Protocol) لتسهيل التواصل بين VLANات عبر المواقع المختلفة.

مزايا وعيوب VLAN بناءً على الموقع الجغرافي:

| الميزة | الوصف |

|---|---|

| إدارة مركزية | يسهل إدارة الشبكة في المؤسسات متعددة المواقع. |

| تحسين الأداء | يقلل من الازدحام في الشبكة من خلال تقسيم حركة المرور جغرافيًا. |

| العيب | الوصف |

|---|---|

| تكلفة إضافية | قد يتطلب بنية تحتية متقدمة ومعدات إضافية لدعم VLANات متعددة المواقع. |

| تعقيد في التكوين | يتطلب إعدادًا وتكويدًا دقيقًا لضمان توزيع VLANات بشكل صحيح عبر المواقع المختلفة. |

VLAN بناءً على الوظيفة (Function-Based VLAN) – تفاصيل متقدمة

يُستخدم VLAN بناءً على الوظيفة لتقسيم الشبكة وفقًا للأقسام أو الوظائف المختلفة داخل المؤسسة، مثل الإدارة، الموارد البشرية، أو الدعم الفني. يساهم هذا النهج في تعزيز الأمان وتسهيل التحكم في الوصول إلى الموارد، حيث يمكن تطبيق سياسات أمان محددة لكل وظيفة.

خطوات إعداد VLAN بناءً على الوظيفة:

- تحديد الوظائف: تقسيم المؤسسة إلى وظائف أو أقسام مختلفة بناءً على الحاجة.

- تخصيص VLANات: تعيين VLANات لكل وظيفة أو قسم، مثل VLAN للإدارة، VLAN للموارد البشرية، إلخ.

- تكوين سياسات الأمان: وضع سياسات أمان محددة لكل VLAN بناءً على متطلبات الوظيفة.

- إدارة الوصول: ضمان أن الأجهزة داخل كل VLAN لديها الوصول فقط إلى الموارد الضرورية لتلك الوظيفة.

مزايا وعيوب VLAN بناءً على الوظيفة:

| الميزة | الوصف |

|---|---|

| تعزيز الأمان | يسمح بتطبيق سياسات أمان محددة لكل وظيفة، مما يعزز من حماية البيانات الحساسة. |

| تحسين إدارة الموارد | يسهل إدارة الوصول إلى الموارد بناءً على الوظيفة، مما يزيد من كفاءة استخدام الموارد. |

| العيب | الوصف |

|---|---|

| تعقيد في التكوين | يتطلب تحديد ووضع سياسات أمان محددة لكل VLAN، مما يزيد من تعقيد الإدارة. |

| إدارة مستمرة | يحتاج إلى تحديث مستمر للتأكد من توافق VLANات مع التغيرات في هيكل المؤسسة ووظائفها. |

التكامل المتقدم بين VLAN و Subnetting

على الرغم من أن VLAN و Subnetting يمكن استخدامهما بشكل مستقل، إلا أن التكامل بينهما يمكن أن يعزز من كفاءة الشبكة وأدائها بشكل كبير. من خلال دمج VLAN مع Subnetting، يمكن تحقيق فصل منطقي فعّال بين الأقسام المختلفة في المؤسسة وتحسين إدارة حركة المرور.

كيفية التكامل بين VLAN و Subnetting:

- تحديد VLANات: تقسيم الشبكة الفيزيائية إلى VLANات مختلفة بناءً على الأقسام أو الوظائف.

- تعيين Subnets لكل VLAN: تخصيص شبكات فرعية (Subnets) مختلفة لكل VLAN، مما يسهل عملية التوجيه وإدارة عناوين IP.

- إعداد أجهزة التوجيه: تكوين أجهزة التوجيه أو Layer 3 Switch لتوجيه حركة المرور بين Subnets المختلفة بناءً على VLANات.

- تطبيق سياسات الأمان: وضع سياسات أمان بين VLANات وSubnets لضمان حماية البيانات والتحكم في الوصول.

فوائد التكامل بين VLAN و Subnetting:

- تحسين الأمان: فصل البيانات والموارد بشكل فعّال بين الأقسام المختلفة، مما يقلل من المخاطر الأمنية.

- إدارة أفضل لعناوين IP: تقسيم عناوين IP بشكل منطقي يسهل إدارة الشبكة وتوزيع الموارد.

- تحسين الأداء: تقليل الازدحام في الشبكة من خلال تقسيم حركة المرور بشكل فعال بين VLANات وSubnets.

- مرونة في التوسع: يسمح بزيادة عدد VLANات وSubnets بسهولة لتلبية احتياجات النمو المستقبلية للمؤسسة.

تحديات التكامل بين VLAN و Subnetting:

- تعقيد الإعداد: يتطلب إعدادًا دقيقًا وتنسيقًا بين VLANات وSubnets لضمان عملها بشكل متكامل.

- إدارة متقدمة: يحتاج إلى مهارات تقنية عالية وأدوات إدارة متقدمة لمراقبة وإدارة الشبكة بكفاءة.

- تكلفة إضافية: قد يتطلب تكاليف إضافية في البنية التحتية والأجهزة لضمان دعم التكامل بين VLAN وSubnetting.

تقنيات متقدمة في VLAN

VLAN Trunking Protocol (VTP)

VTP هو بروتوكول يستخدم لتبادل معلومات VLAN بين السويتشات في نفس الشبكة. يهدف VTP إلى تبسيط إدارة VLANات عبر الشبكة عن طريق نشر معلومات VLAN تلقائيًا بين السويتشات، مما يقلل من الحاجة إلى التكوين اليدوي لكل سويتش على حدة.

كيفية عمل VTP:

- تحديد نطاق VTP: تحديد نطاق الشبكة الذي سيستخدم VTP لتبادل معلومات VLAN.

- تكوين الوضع: يمكن تكوين السويتشات في وضع Server، Client، أو Transparent بناءً على دورها في نشر معلومات VLAN.

- Server Mode: يمكن إنشاء، تعديل، وحذف VLANات وإرسال هذه المعلومات إلى السويتشات الأخرى.

- Client Mode: يمكن استقبال معلومات VLAN من السويتشات الأخرى ولكن لا يمكن تعديلها.

- Transparent Mode: يتجاهل VTP ولكن يمكنه نقل معلومات VLAN بين السويتشات.

- مزامنة VLANات: يقوم VTP بنشر وتحديث معلومات VLAN تلقائيًا عبر السويتشات في نفس النطاق.

مزايا وعيوب VTP:

| الميزة | الوصف |

|---|---|

| تبسيط الإدارة | يقلل من الحاجة إلى التكوين اليدوي لكل سويتش، مما يوفر الوقت والجهد. |

| تحديثات تلقائية | ينشر التحديثات على VLANات تلقائيًا عبر السويتشات، مما يضمن التناسق في الشبكة. |

| العيب | الوصف |

|---|---|

| إمكانية الأخطاء | خطأ في تكوين VTP يمكن أن يؤدي إلى تغييرات غير مقصودة في VLANات الشبكة بأكملها. |

| أمان منخفض | لا يوفر VTP مستوى عالي من الأمان، مما قد يعرض الشبكة لمخاطر أمنية إذا تم اختراق أحد السويتشات. |

IEEE 802.1Q – معيار الـ VLAN

IEEE 802.1Q هو المعيار العالمي الذي يحدد كيفية تحديد وإرسال معلومات VLAN عبر الشبكات. يضيف 4 بايتات من البيانات إلى إطار Ethernet لتحديد VLAN ID، مما يسمح بتوصيل وإرسال حزم البيانات إلى VLAN معينة عبر الروابط المتداخلة (Trunk Links).

مميزات IEEE 802.1Q:

- تعدد VLANات: يدعم إنشاء وتوصيل العديد من VLANات عبر نفس الرابط الفيزيائي.

- توافقية عالية: مدعوم من قبل معظم السويتشات وأجهزة الشبكة الحديثة.

- مرونة في التوصيل: يسمح بتوصيل VLANات متعددة عبر الروابط المتداخلة، مما يسهل التوسع في الشبكة.

كيفية إعداد IEEE 802.1Q:

- تحديد VLANات: تعريف VLANات مختلفة على السويتشات.

- تكوين الروابط المتداخلة: إعداد الروابط المتداخلة بين السويتشات للسماح بمرور حزم VLAN متعددة.

- تعيين VLAN ID: تحديد VLAN ID لكل VLAN لضمان توجيه الحزم بشكل صحيح.

- اختبار الاتصال: التأكد من أن حزم البيانات تمر بشكل صحيح عبر الروابط المتداخلة وتصل إلى VLAN الصحيحة.

Private VLAN (PVLAN)

Private VLAN هي تقنية متقدمة تسمح بتقسيم VLAN إلى نطاقات فرعية داخلية (Isolated وCommunity)، مما يوفر مستوى إضافيًا من العزل والأمان داخل VLAN واحدة. تُستخدم PVLAN بشكل شائع في بيئات مثل مزودات الخدمات ومراكز البيانات حيث يكون هناك حاجة لعزل الأجهزة ضمن نفس VLAN لمنع الوصول غير المصرح به.

أنواع Private VLAN:

- Primary VLAN: VLAN الرئيسية التي تحتوي على جميع الأجهزة.

- Secondary VLAN:

- Isolated VLAN: تمنع الأجهزة من التواصل مع بعضها البعض، مما يوفر عزلاً كاملاً.

- Community VLAN: تسمح للأجهزة ضمن نفس المجموعة بالتواصل مع بعضها البعض ولكن تمنع التواصل مع مجموعات أخرى.

كيفية إعداد PVLAN:

- تحديد VLANات: تعريف VLAN رئيسية وثانوية بناءً على الحاجة.

- تكوين العزل: تحديد نوع العزل (Isolated أو Community) لكل Secondary VLAN.

- تعيين الأجهزة: تخصيص الأجهزة إلى VLANات فرعية معينة بناءً على متطلبات العزل.

- إدارة الاتصال: إعداد قواعد التحكم في الوصول لضمان أن الأجهزة في PVLAN يمكنها التواصل فقط ضمن النطاق المسموح به.

مزايا وعيوب PVLAN:

| الميزة | الوصف |

|---|---|

| أمان محسن | يوفر عزلاً دقيقًا بين الأجهزة ضمن VLAN، مما يقلل من مخاطر الاختراقات. |

| إدارة فعّالة | يسهل إدارة الشبكة في بيئات كبيرة تتطلب مستويات عالية من الأمان والعزل. |

| العيب | الوصف |

|---|---|

| تعقيد التكوين | يتطلب إعدادًا متقدمًا وتكويدًا دقيقًا لضمان عمل PVLAN بشكل صحيح. |

| متطلبات الأجهزة | يحتاج إلى أجهزة شبكات تدعم PVLAN بشكل كامل لضمان توافقها وأدائها. |

تطبيقات متقدمة لـ VLAN في بيئات مختلفة

1. الشبكات المؤسسية الكبيرة

في المؤسسات الكبيرة التي تضم مئات أو آلاف الأجهزة، تُعد VLANات أداة حيوية لتقسيم الشبكة إلى أقسام منطقية بناءً على الأقسام الوظيفية أو المشاريع أو مواقع العمل. هذا التقسيم يسهم في تحسين الأمان، تقليل الازدحام، وتسهيل إدارة الشبكة.

تطبيقات محددة:

- VLAN للأقسام الوظيفية: تقسيم الشبكة بناءً على الأقسام مثل المالية، الموارد البشرية، تقنية المعلومات، والتسويق.

- VLAN للمشاريع: إنشاء VLANات خاصة لكل مشروع لضمان عزل البيانات بين المشاريع المختلفة.

- VLAN للأجهزة الخاصة: تخصيص VLANات للأجهزة الحساسة مثل خوادم قواعد البيانات أو أنظمة التحكم الصناعي.

2. الشبكات التعليمية

في المؤسسات التعليمية مثل المدارس والجامعات، تُستخدم VLANات لتقسيم الشبكة إلى أقسام مختلفة للطلاب، الأساتذة، والإداريين. هذا التقسيم يسهل إدارة الوصول إلى الموارد، تحسين الأمان، وتوفير تجربة اتصال مخصصة لكل فئة.

تطبيقات محددة:

- VLAN للطلاب: توفير شبكة مستقلة للطلاب لضمان عزل حركة المرور والحد من الوصول إلى الموارد الإدارية الحساسة.

- VLAN للأساتذة: توفير وصول مخصص للأساتذة إلى موارد التعليم والأبحاث دون التأثير على حركة مرور الطلاب.

- VLAN للإداريين: ضمان أن الإداريين يمكنهم الوصول إلى أنظمة الإدارة والبيانات الحساسة دون التأثير على شبكات الطلاب والأساتذة.

3. الشبكات الصحية

في المستشفيات والمراكز الصحية، تُستخدم VLANات لفصل حركة المرور بين الأجهزة الطبية، أنظمة الإدارة، والضيوف. هذا الفصل يسهم في حماية البيانات الحساسة، ضمان سرعة الوصول إلى المعلومات الحيوية، وتحسين كفاءة إدارة الشبكة.

تطبيقات محددة:

- VLAN للأجهزة الطبية: توفير شبكة مستقلة للأجهزة الطبية لضمان سرعة وسلامة نقل البيانات الحيوية.

- VLAN للإداريين: فصل حركة المرور الإدارية لضمان حماية البيانات الحساسة والحد من المخاطر الأمنية.

- VLAN للضيوف: توفير شبكة منفصلة للزوار والضيوف لضمان عدم تأثير حركة مرورهم على الشبكات الحيوية الأخرى.

4. مراكز البيانات ومزودات الخدمات

في مراكز البيانات ومزودات الخدمات، تُستخدم VLANات لتحقيق عزلاً دقيقًا بين العملاء المختلفين، تحسين إدارة الموارد، وتوفير مستويات عالية من الأمان. تسمح VLANات بمزج بيئات متعددة للعملاء على نفس البنية التحتية الفيزيائية مع ضمان عزل البيانات والتطبيقات.

تطبيقات محددة:

- VLAN للعملاء المختلفين: تخصيص VLANات لكل عميل لضمان عزل حركة المرور وبياناتهم عن باقي العملاء.

- VLAN لإدارة البنية التحتية: فصل حركة المرور الخاصة بإدارة البنية التحتية عن حركة المرور الخاصة بالعملاء لضمان أمان الشبكة.

- VLAN للخدمات المضافة: توفير VLANات للخدمات الإضافية مثل النسخ الاحتياطي، التخزين، أو خدمات الأمان لضمان توافرها بشكل مستقل وآمن.

أمن VLAN: التحديات والحلول

تحديات أمن VLAN

على الرغم من أن VLANات تعزز من أمان الشبكات، إلا أنها تواجه تحديات أمنية تحتاج إلى معالجتها لضمان حماية الشبكة بشكل فعّال.

- VLAN Hopping: هجوم يستغل ثغرات في تكوين VLAN للسماح للمهاجم بالتنقل بين VLANات مختلفة غير مصرح به.

- عدم التوافق في التكوين: تكوين غير صحيح للسويتشات يمكن أن يؤدي إلى تسرب حركة المرور بين VLANات المختلفة.

- نقاط ضعف البروتوكولات: بعض البروتوكولات المستخدمة في VLANات قد تحتوي على ثغرات أمنية يمكن استغلالها.

حلول لتعزيز أمن VLAN

- تكوين سويتشات VLAN بشكل صحيح: التأكد من إعداد VLANات والسويتشات بشكل صحيح لتجنب تسرب حركة المرور بين VLANات.

- استخدام VLAN Trunking Protocol بحذر: تأمين الروابط المتداخلة باستخدام تقنيات مثل 802.1X لمنع الوصول غير المصرح به.

- تفعيل الأمان على أجهزة التوجيه والسويتشات: استخدام ميزات الأمان المتقدمة مثل ACLs (Access Control Lists) لتقييد حركة المرور بين VLANات.

- مراقبة الشبكة باستمرار: استخدام أدوات مراقبة الشبكة لاكتشاف أي نشاط غير عادي أو محاولات اختراق تهدف إلى استغلال VLANات.

- تحديث البرمجيات والأجهزة بانتظام: التأكد من تحديث البرمجيات والأجهزة بشكل دوري لسد أي ثغرات أمنية محتملة.

أمثلة على هجمات VLAN وكيفية الوقاية منها

مثال 1: هجوم VLAN Hopping باستخدام Double Tagging

في هذا الهجوم، يقوم المهاجم بإرسال إطار بيانات يحتوي على علامتين VLAN. عندما يمر الإطار عبر السويتش، يقوم السويتش بمعالجة العلامة الأولى ويترك العلامة الثانية تمر إلى VLAN أخرى، مما يسمح للمهاجم بالوصول إلى VLAN غير مصرح به.

الحل:

- تعطيل VLAN Trunking على البورتات غير الضرورية.

- تقييد استخدام بروتوكولات VLAN على الروابط المتداخلة.

- استخدام أوضاع الأمان مثل Access Mode على البورتات غير المتداخلة لمنع إضافة علامات VLAN غير مصرح بها.

مثال 2: هجوم MAC Flooding لاستنزاف جداول VLAN

يقوم المهاجم بإرسال عدد كبير من عناوين MAC غير الصالحة إلى السويتش، مما يؤدي إلى استنزاف جداول MAC الخاصة بالسويتش. هذا يسمح للسويتش بالعمل في وضع الفحص (Promiscuous Mode)، مما يسمح للمهاجم بالتقاط حركة المرور بين VLANات.

الحل:

- تفعيل ميزات الحماية مثل Port Security على السويتشات لتقييد عدد عناوين MAC المسموح بها على كل بورت.

- استخدام تقنيات مثل DHCP Snooping وDynamic ARP Inspection لمنع محاولات اختراق الشبكة.

- تطبيق ACLs للحد من حركة المرور الغير مصرح بها على الشبكة.

إدارة VLANات باستخدام أدوات متقدمة

أدوات إدارة الشبكات المتقدمة

تعتبر إدارة VLANات في بيئات شبكية كبيرة ومعقدة تحديًا يتطلب استخدام أدوات إدارة الشبكات المتقدمة. هذه الأدوات توفر واجهات مركزية لتكوين، مراقبة، وإدارة VLANات بشكل فعّال.

أمثلة على أدوات إدارة VLAN:

- Cisco Prime Infrastructure: يوفر إدارة شاملة للشبكات، بما في ذلك VLANات، من خلال واجهة موحدة.

- SolarWinds Network Configuration Manager: يساعد في إدارة وتكوين VLANات عبر مختلف أجهزة الشبكة.

- Juniper Networks Network Management: يقدم حلولاً متقدمة لإدارة VLANات على أجهزة Juniper.

- HP Intelligent Management Center (IMC): يوفر إدارة مركزية للشبكات بما في ذلك VLANات على أجهزة HP.

ميزات أدوات إدارة VLAN المتقدمة

- التكوين المركزي: إمكانية تكوين VLANات وإدارتها من واجهة واحدة مركزية، مما يسهل عملية الإدارة ويقلل من الأخطاء.

- المراقبة الفورية: توفير مراقبة لحظية لحركة المرور والأداء عبر VLANات مختلفة، مما يساعد في اكتشاف المشاكل ومعالجتها بسرعة.

- التقارير والتحليلات: توليد تقارير مفصلة عن استخدام VLANات، الأداء، وأي مشكلات أمنية محتملة.

- الأتمتة: القدرة على أتمتة عمليات تكوين VLANات، مما يوفر الوقت والجهد ويقلل من احتمالية الأخطاء البشرية.

- التكامل مع أدوات الأمان: دمج أدوات إدارة VLAN مع أنظمة الأمان مثل جدران الحماية وأنظمة كشف التسلل لتعزيز حماية الشبكة.

أمثلة على إدارة VLAN باستخدام أدوات متقدمة

مثال 1: استخدام Cisco Prime Infrastructure لإدارة VLANات

تتيح Cisco Prime Infrastructure للمسؤولين عن الشبكة إنشاء وتكوين VLANات بسهولة من خلال واجهة مستخدم رسومية. يمكنهم تعريف VLANات جديدة، تخصيص البورتات، ومراقبة حركة المرور عبر VLANات مختلفة، مما يسهل إدارة الشبكة ويعزز من أمانها.

مثال 2: استخدام SolarWinds Network Configuration Manager لإدارة VLANات متعددة

يقدم SolarWinds Network Configuration Manager ميزات متقدمة لإدارة VLANات على نطاق واسع. يمكن للمسؤولين استخدام الأداة لتطبيق سياسات VLAN موحدة، مراقبة التغييرات في تكوين VLAN، وتوليد تقارير مفصلة عن حالة VLANات الشبكة.

دراسة حالة: تطبيق VLAN في بيئة مؤسسية

خلفية المؤسسة

شركة “تك سوليوشنز” هي مؤسسة تقنية كبيرة تضم أكثر من 1000 موظف موزعين عبر عدة مواقع جغرافية. تواجه الشركة تحديات في إدارة الشبكة بسبب النمو السريع والتوزيع الجغرافي للموظفين، مما أدى إلى زيادة الازدحام وتقليل الأمان في الشبكة.

التحديات التي واجهتها الشركة

- ازدحام الشبكة: زيادة حركة المرور أدت إلى بطء في أداء الشبكة وتأخير في الوصول إلى الموارد.

- مخاطر أمنية: الحاجة إلى حماية البيانات الحساسة ومنع الوصول غير المصرح به بين الأقسام المختلفة.

- إدارة معقدة: صعوبة في إدارة الشبكة بكفاءة بسبب توزيع الموظفين عبر مواقع متعددة وبنية تحتية متنوعة.

- تكلفة عالية: ارتفاع تكاليف البنية التحتية الفيزيائية لتلبية احتياجات النمو المستمر.

الحلول المطبقة باستخدام VLAN

1. تقسيم الشبكة إلى VLANات وظيفية

قامت الشركة بتقسيم الشبكة إلى VLANات مختلفة بناءً على الأقسام الوظيفية مثل الإدارة، التطوير، الدعم الفني، والتسويق. هذا الفصل ساهم في تحسين الأمان وتقليل الازدحام من خلال توزيع حركة المرور بشكل فعال بين الأقسام.

2. استخدام VLAN Trunking Protocol (VTP) لتبسيط إدارة VLANات

تم تطبيق VTP لتسهيل تبادل معلومات VLAN بين السويتشات المختلفة في مواقع الشركة المتعددة. هذا الإجراء ساهم في ضمان تناسق تكوين VLANات عبر جميع المواقع وتقليل الحاجة إلى التكوين اليدوي لكل سويتش على حدة.

3. تكامل VLAN مع Subnetting لتحسين إدارة عناوين IP

تم تخصيص شبكات فرعية (Subnets) مختلفة لكل VLAN، مما سهل عملية التوجيه وتحسين إدارة عناوين IP. هذا التكامل بين VLAN وSubnetting ساعد في تنظيم الشبكة بشكل منطقي وتحقيق توزيع أفضل للموارد.

4. تطبيق سياسات الأمان المتقدمة

تم تطبيق سياسات أمان صارمة باستخدام ACLs وPort Security على السويتشات، مما ضمن أن الأجهزة في VLANات مختلفة لا يمكنها الوصول إلى موارد غير مصرح بها. كما تم استخدام أدوات مراقبة الشبكة لمتابعة حركة المرور والكشف المبكر عن أي نشاط غير عادي.

النتائج المحققة

- تحسين الأداء: تم تقليل الازدحام في الشبكة بشكل كبير، مما أدى إلى تحسين أداء الشبكة وسرعة الوصول إلى الموارد.

- زيادة الأمان: ساهمت VLANات في حماية البيانات الحساسة ومنع الوصول غير المصرح به بين الأقسام المختلفة.

- تبسيط الإدارة: باستخدام VTP وأدوات إدارة الشبكات المتقدمة، أصبحت إدارة VLANات أكثر كفاءة وسهولة.

- تقليل التكاليف: من خلال استخدام VLANات لتقسيم الشبكة بدلاً من الاستثمار في بنية تحتية فيزيائية إضافية، تمكنت الشركة من تقليل التكاليف التشغيلية.

الدروس المستفادة

- أهمية التخطيط المسبق: ضرورة التخطيط الدقيق قبل تنفيذ VLANات لضمان توافقها مع احتياجات المؤسسة وتوقعاتها المستقبلية.

- التدريب المستمر: ضرورة تدريب فريق تكنولوجيا المعلومات على أحدث تقنيات إدارة VLAN وأدوات الأمان لضمان إدارة فعّالة وآمنة للشبكة.

- المراقبة المستمرة: أهمية مراقبة الشبكة باستمرار لضمان أداء VLANات بشكل صحيح واكتشاف ومعالجة أي مشكلات أمنية أو تقنية بسرعة.

مستقبل VLAN وتطوراته التقنية

مع تطور تكنولوجيا الشبكات وزيادة التعقيدات في بيئات العمل الحديثة، تستمر VLANات في التطور لتلبية الاحتياجات المتغيرة وتحسين أداء الشبكات بشكل مستدام. من بين الاتجاهات المستقبلية في مجال VLAN:

1. VLANات الشبكات السحابية (Cloud VLANs)

مع الانتقال المتزايد إلى الحلول السحابية، تتطور VLANات لتعمل بشكل متكامل مع البيئات السحابية. تسمح VLANات الشبكات السحابية بفصل حركة المرور بين البيئات المحلية والسحابية، مما يعزز من الأمان والمرونة في إدارة الشبكة الهجينة.

مميزات VLANات الشبكات السحابية:

- تكامل سلس مع البيئات السحابية: يسمح بالتواصل بين الموارد المحلية والسحابية بشكل آمن ومنظم.

- تحسين الأمان: يوفر عزلاً دقيقًا بين حركة المرور المحلية والسحابية، مما يعزز من حماية البيانات.

- مرونة في التوسع: يسهل إضافة موارد جديدة على السحابة دون التأثير على الشبكة المحلية.

2. VLANات الأتمتة باستخدام الذكاء الاصطناعي (AI-Driven VLANs)

تستخدم VLANات المستقبلية تقنيات الذكاء الاصطناعي لتحسين إدارة الشبكة بشكل تلقائي وذكي. يمكن للذكاء الاصطناعي تحليل حركة المرور، التنبؤ بالازدحام، وتعديل تكوين VLANات بشكل ديناميكي بناءً على احتياجات الشبكة.

فوائد VLANات الأتمتة باستخدام الذكاء الاصطناعي:

- إدارة ديناميكية: القدرة على تعديل VLANات بشكل تلقائي بناءً على التغيرات في حركة المرور واحتياجات الشبكة.

- تحليل متقدم: استخدام الذكاء الاصطناعي لتحليل بيانات الشبكة واكتشاف الأنماط والتنبؤ بالمشكلات قبل حدوثها.

- تقليل التدخل البشري: تقليل الحاجة إلى التكوين اليدوي وإدارة الشبكة بشكل يدوي، مما يزيد من الكفاءة ويقلل من الأخطاء البشرية.

3. VLANات الأمان المحسنة باستخدام تقنيات التشفير

تتجه VLANات المستقبلية نحو دمج تقنيات التشفير لتعزيز الأمان وتقليل مخاطر الاختراقات. يسمح استخدام التشفير لحركة المرور ضمن VLANات بحماية البيانات من التجسس والتلاعب.

تقنيات التشفير في VLANات المستقبل:

- تشفير الحزم: استخدام بروتوكولات تشفير قوية لحماية حزم البيانات المنقولة عبر VLANات.

- التوثيق المتقدم: تطبيق تقنيات التوثيق القوية لضمان أن الأجهزة المصرح بها فقط هي التي يمكنها الانضمام إلى VLAN معينة.

- إدارة المفاتيح الآمنة: استخدام أنظمة إدارة المفاتيح الآمنة لضمان حماية المفاتيح المستخدمة في تشفير حركة المرور.

4. VLANات الشبكات الذكية (Smart VLANs)

تطوير VLANات لتكون أكثر ذكاءً في إدارة حركة المرور وتحليل الأداء. تسمح VLANات الشبكات الذكية بمراقبة حركة المرور في الوقت الحقيقي، تحليل الأداء، وتوفير توصيات لتحسين تكوين الشبكة.

ميزات VLANات الشبكات الذكية:

- مراقبة الوقت الحقيقي: القدرة على مراقبة حركة المرور والأداء بشكل لحظي، مما يسهل اكتشاف المشكلات ومعالجتها بسرعة.

- تحليل الأداء: استخدام تقنيات التحليل المتقدمة لتقييم أداء VLANات وتحديد المجالات التي تحتاج إلى تحسين.

- التوصيات التلقائية: تقديم توصيات ذكية لتحسين تكوين VLANات بناءً على تحليل البيانات والأداء.

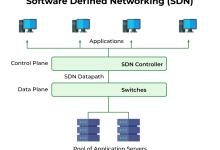

5. تكامل VLAN مع تقنيات الـ SDN (Software-Defined Networking)

تتكامل VLANات المستقبلية بشكل متزايد مع تقنيات الـ SDN، مما يوفر مزيدًا من المرونة والتحكم في إدارة الشبكة. يسمح هذا التكامل بإدارة VLANات بشكل برمجي وتوفير تكوينات ديناميكية تلبي احتياجات الشبكة المتغيرة.

فوائد تكامل VLAN مع SDN:

- تحكم مركزي: إدارة VLANات من خلال واجهة مركزية برمجية، مما يسهل التكوين والمراقبة.

- مرونة عالية: القدرة على تعديل VLANات بشكل ديناميكي بناءً على احتياجات الشبكة والتطبيقات المختلفة.

- تحسين الأداء: استخدام تقنيات SDN لتحسين توزيع حركة المرور وتحقيق أداء أفضل للشبكة.

المزيد من المعلومات

تعني VLAN، أو Virtual Local Area Network، شبكة محلية افتراضية، وهي تقنية تسمح بتقسيم الشبكة الفعلية إلى عدة شبكات افتراضية منفصلة على مستوى البرمجة. يتيح ذلك للمديرين تحديد مجموعات معينة من الأجهزة لتواصل فيما بينها دون التأثير على بقية الشبكة.

أنواع VLAN:

- Static VLANs:

- يتم تكوين هذا النوع من الـ VLAN يدوياً، حيث يتم تحديد الأجهزة التي تنتمي إلى كل VLAN بشكل يدوي من قبل المدير.

- Dynamic VLANs:

- في هذا النوع، يتم تعيين الأجهزة تلقائيًا إلى VLANs بناءً على معايير مثل عنوان MAC أو رقم المنفذ.

- Voice VLAN:

- تستخدم لتسهيل توصيل أجهزة الهاتف عبر الشبكة الحاسوبية، حيث يتم تخصيص VLAN خاص لحركة المرور الصوتية.

- Management VLAN:

- يستخدم لإدارة وصيانة الأجهزة في الشبكة.

الفرق بين VLAN و Subnetting:

- الغرض:

- VLAN تستخدم لتقسيم الشبكة الفعلية إلى مجموعات منفصلة على مستوى البرمجة.

- Subnetting تستخدم لتقسيم الشبكة الفعلية إلى شبكات فرعية (subnets) على مستوى العنوان IP.

- المستوى:

- VLAN تعمل على مستوى الطبقة 2 (Data Link Layer) في نموذج OSI.

- Subnetting تعمل على مستوى الطبقة 3 (Network Layer).

- التأثير:

- VLAN تؤثر على حركة المرور والتوجيه داخل الشبكة المحلية.

- Subnetting تؤثر على التوجيه على مستوى الشبكة.

VLAN (Virtual Local Area Network):

1. فوائد VLAN:

- تحسين الأمان:

- VLAN تساعد في تحسين الأمان عبر عزل حركة المرور بين الأقسام المختلفة في الشبكة، مما يجعل من الصعب للمهاجمين الوصول إلى معلومات حساسة.

- تسهيل الإدارة:

- يمكن للمديرين تحقيق إدارة أسهل للشبكة من خلال إعداد VLANs وتحديد الصلاحيات بناءً على الاحتياجات.

2. أنواع إعداد VLAN:

- Port-Based VLAN:

- حيث يتم تعيين VLAN بناءً على رقم المنفذ الذي يتصل به الجهاز.

- MAC-Based VLAN:

- تعتمد على عناوين MAC لتحديد VLAN التي ينتمي إليها الجهاز.

3. Inter-VLAN Routing:

- لتمكين التواصل بين VLANs، يلزم إعداد توجيه بينها، ويمكن ذلك باستخدام Layer 3 Switch أو Router.

Subnetting:

1. فوائد Subnetting:

- تقسيم الشبكة:

- يسمح Subnetting بتقسيم الشبكة الرئيسية إلى أقسام أصغر، مما يسهل إدارة عناوين IP ويقلل من حجم البث.

- تحسين أداء الشبكة:

- يمكن أن يؤدي Subnetting إلى تقليل حجم البث وتحسين أداء الشبكة.

2. أنواع Subnetting:

- Fixed-Length Subnetting:

- يعطي كل Subnet نفس عدد العناوين.

- Variable-Length Subnetting (VLSM):

- يسمح بتقسيم Subnets إلى حجوم مختلفة حسب الاحتياج.

3. تحديد عناوين IP:

- يتم تحديد حجم الشبكة الفرعية بواسطة العدد الثابت من البتات المخصصة للشبكة.

التكامل بين VLAN و Subnetting:

- يمكن تحقيق تكامل فعّال بين VLAN و Subnetting حيث يمكن أن تكون كل Subnet تابعة لـ VLAN معين. هذا يسمح بفصل الحركة فيما بين الأقسام المختلفة في الشبكة بطريقة تنظيمية وآمنة.

نصائح عملية:

- يُفضل تخطيط شبكتك بعناية، واختيار أنواع VLAN و Subnetting التي تلبي احتياجاتك الفعلية.

- يُنصح بتوثيق تكوينات VLAN و Subnetting لتسهيل الصيانة وتحسين فهم الشبكة.

هذه لمحة أوسع حول VLAN وSubnetting، ويمكنك العودة إليّ إذا كنت بحاجة إلى مزيد من التوضيح أو للحصول على معلومات إضافية حول أي جزء من هذه التقنيات.

الخلاصة

في ختام هذا الشرح حول VLAN وSubnetting، نستطيع التلخيص النقاط الرئيسية:

- VLAN (Virtual Local Area Network):

- تقنية تسمح بتقسيم الشبكة الفعلية إلى شبكات افتراضية منفصلة.

- تعزز الأمان وتسهل إدارة الشبكة من خلال فصل حركة المرور.

- يمكن تحقيق Inter-VLAN Routing لتمكين التواصل بين VLANs.

- Subnetting:

- تقنية تستخدم لتقسيم الشبكة إلى شبكات فرعية أصغر.

- تقلل من حجم البث وتساعد في تحسين أداء الشبكة.

- يتم تحديد Subnets بواسطة العناوين IP وحجم الشبكة.

- تكامل VLAN و Subnetting:

- يمكن تحقيق تكامل فعّال بين VLAN و Subnetting لتحقيق هيكل شبكي آمن ومنظم.

- يمكن أن تكون كل Subnet تابعة لـ VLAN معين، مما يسهل التحكم والإدارة.

- المصادر:

- تأكد من الاستفادة من المصادر المعتمدة مثل مواقع سيسكو وNetworklessons.com لفهم أفضل.

- يمكنك قراءة الكتب مثل “CCNA Routing and Switching Complete Study Guide” لتعزيز معرفتك.

بهذا، نكون قد قمنا بتوفير نظرة شاملة حول VLAN وSubnetting، ونأمل أن تكون هذه المعلومات مفيدة في تصميم وإدارة شبكتك بشكل فعّال.

الخلاصة

تُعد VLANات تقنية أساسية في تصميم وإدارة الشبكات الحديثة، حيث توفر حلاً فعالاً لتقسيم الشبكة إلى أقسام منطقية تعزز من الأمان، تحسين الأداء، وتسهيل إدارة الموارد. من خلال فهم الأنواع المختلفة لـ VLAN، كيفية إعدادها، والتكامل مع Subnetting، يمكن للمسؤولين عن الشبكات تصميم بنية تحتية قوية ومرنة تلبي احتياجات المؤسسات المتنوعة.

مع استمرار تطور التكنولوجيا، تستمر VLANات في التكيف والتطور لتلبية التحديات الجديدة وتحقيق مستويات أعلى من الأمان والكفاءة. من خلال تطبيق أفضل الممارسات واستخدام أدوات الإدارة المتقدمة، يمكن تحقيق أقصى استفادة من VLANات وضمان تشغيل الشبكة بشكل سلس وآمن.

مصادر ومراجع

- Cisco Systems. (2023). Understanding VLANs. Retrieved from Cisco

- IEEE Standards Association. (2022). IEEE 802.1Q Standard for VLANs. Retrieved from IEEE

- Network+ Guide to Networks by Tamara Dean. (2021). Chapter on VLANs and Subnetting.

- Juniper Networks. (2023). VLAN Configuration and Management. Retrieved from Juniper

- TechTarget. (2023). VLAN vs. Subnetting: Understanding the Differences. Retrieved from TechTarget

- SolarWinds. (2023). Network Configuration Manager Overview. Retrieved from SolarWinds

- HP Intelligent Management Center (IMC). (2023). Managing VLANs with HP IMC. Retrieved from HP

- Cisco Prime Infrastructure. (2023). VLAN Management with Cisco Prime. Retrieved from Cisco

- IEEE 802.1Q-2018. IEEE Standard for Local and Metropolitan Area Networks: Bridges and Bridged Networks. IEEE.

- Private VLANs (PVLAN). (2023). Understanding Private VLANs. Retrieved from Network Encyclopedia

لفهم أعمق حول موضوع VLAN وSubnetting، يمكنك الاطلاع على مصادر موثوقة ومراجع توفر شرحاً دقيقاً وشاملاً. إليك بعض المصادر التي يمكنك الاطلاع عليها:

VLAN:

- Cisco Networking Basics:

- يوفر موقع سيسكو موارد غنية حول VLAN والشبكات. يمكنك البدء بقراءة الدورة التعليمية حول VLAN على الموقع الرسمي لسيسكو.

- رابط: Cisco VLANs

- Networklessons.com:

- يحتوي هذا الموقع على مقالات وشروحات مفصلة حول VLAN وتقنيات الشبكات. يقدم شرحًا سهل الفهم.

- رابط: Networklessons VLAN

Subnetting:

- SubnettingPractice.com:

- يوفر هذا الموقع أدوات لتمرين الطلاب على Subnetting وتقديم شروح مبسطة.

- رابط: Subnetting Practice

- Cisco Subnetting Questions:

- موقع Cisco يقدم أسئلة تمارين واختبارات حول Subnetting لتحسين مهارات التصميم والتكوين.

- رابط: Cisco Subnetting Questions

كتب:

- “CCNA Routing and Switching Complete Study Guide” by Todd Lammle:

- كتاب يُغطي مواضيع VLAN و Subnetting بشكل مفصل، ويعد مفيدًا لمن يستعدون لاختبارات CCNA.

- Link to the book

- “Interconnecting Cisco Network Devices, Part 1 (ICND1)” by Wendell Odom:

- كتاب يشرح مفاهيم VLAN و Subnetting بشكل متقدم ومناسب للطلاب الذين يستعدون لشهادة CCNA.

- Link to the book

استخدم هذه المراجع كنقطة انطلاق لفهم أفضل لمواضيع VLAN وSubnetting. تأكد من الاطلاع على المصادر الرسمية للشركات المتخصصة مثل سيسكو، واستكشاف المدونات التقنية والمنتديات الخاصة بالشبكات لتحقيق فهم شامل وتبادل الخبرات مع المجتمع التقني.