مبادئ وأنظمة الحوسبة والأمان التشغيلية

يعد مجال الحوسبة وأنظمة التشغيل من أكثر المجالات التقنية تطورًا وتعقيدًا، حيث يتطلب التخصص فيه فهمًا عميقًا لعدد كبير من المفاهيم، الأدوات، والخدمات التي تضمن استقرار وأمان الشبكات والأنظمة. أحد أهم الشهادات التي تعكس مستوى الكفاءة والمهارة في إدارة أنظمة Windows Server هو شهادة Microsoft Certified Solutions Associate (MCSA)، والتي تعتبر خطوة أساسية للمحترفين الذين يسعون لتعزيز مسارهم الوظيفي، سواء كانوا حديثي التخرج أو محترفين يبحثون عن تطوير مهاراتهم والخوض في مجالات أعمق من إدارة الشبكات والخوادم.

تُعد مقابلة الـ MCSA فرصة لاختبار مدى فهم المتقدم للمفاهيم الأساسية والمتقدمة المتعلقة بأنظمة Windows Server، حيث يتوقع من المرشح أن يمتلك معرفة تقنية واسعة، وأن يكون قادرًا على تحليل المشكلات، وتطبيق الحلول، وإدارة الموارد بكفاءة عالية. في إطار التحضير لهذه المقابلة، من الضروري استيعاب مجموعة من المواضيع الرئيسية التي تتعلق بالخدمات الأساسية، أدوات الإدارة، السياسات الأمنية، والبنى التحتية للشبكات، مع التركيز على التفاصيل الفنية التي تضمن الأداء الأمثل والاستقرار المستمر للبيئة التقنية.

مفهوم خدمة Active Directory ودورها في إدارة الشبكات

تُعد خدمة Active Directory (AD) من الركائز الأساسية في بنية نظام Windows Server، حيث توفر إطارًا مركزيًا لإدارة الموارد، المستخدمين، الأجهزة، والسياسات الأمنية في بيئة الشبكة. تتضمن وظيفة AD تنظيم المعلومات بشكل هرمي، وتوفير آليات للتحكم في الوصول، وتسهيل عملية إدارة الهوية والتصديق، مما يعزز من كفاءة عمليات الإدارة والأمان. عند الحديث عن AD، فإننا نشير إلى نظام دليل مركزي يخزن جميع البيانات المتعلقة بالمستخدمين، المجموعات، الأجهزة، السياسات، والموارد الأخرى، ويتيح للمسؤولين إدارة هذه البيانات بطريقة موحدة، مما يسهل عمليات الصيانة والتحديث.

للتحليل العميق، يمكن تقسيم مكونات Active Directory إلى عدة طبقات ووظائف، تشمل: النطاقات (Domains)، والتي تمثل مجموعة من الكائنات المرتبطة بمصالح أمنية وإدارية مشتركة؛ المجالات (Domains)، التي تشكل وحدات تنظيمية داخل النطاق، وتحتوي على حسابات المستخدمين والأجهزة؛ والأشجار (Trees)، التي تجمع بين عدة نطاقات ذات علاقات هرمية، وتكوين بنية شجرية تعكس الهيكل التنظيمي للشركة أو المؤسسة. بالإضافة إلى ذلك، يوجد الهيكل الهرمي الأكثر تعقيدًا وهو الغابة (Forest)، الذي يربط عدة أشجار ويُعتبر أعلى مستوى في بنية AD، حيث يحدد السياسات والتكوينات العامة التي تنطبق على جميع الكيانات داخل الغابة.

الخدمات المرتبطة بـ Active Directory

- خدمة DNS: تعتبر ضرورية لعمل AD، حيث تعتمد على نظام أسماء النطاقات لتحويل أسماء المستخدمين والأجهزة إلى عناوين IP، وتوفير آليات التوجيه والتواصل بين الكيانات في الشبكة.

- خدمة Kerberos: تستخدم للتحقق من الهوية والتصديق، وتعمل على توفير بيئة أمان عالية من خلال بروتوكول التشفير.

- خدمة Group Policy: تسمح بتطبيق السياسات والإعدادات على المستخدمين والأجهزة بشكل مركزي، مما يسهل إدارة الأمان وتكوين النظام.

كيفية إدارة Active Directory بشكل فعال

يشمل إدارة AD عمليات إنشاء وتعديل الكائنات، مراقبة الأخطاء، استعادة البيانات، وتحديث السياسات، ويجب أن يتم ذلك باستخدام أدوات متخصصة مثل “Active Directory Users and Computers” و”Active Directory Administrative Center”. بالإضافة إلى ذلك، يتطلب الأمر مراقبة سجلات الأحداث بشكل مستمر للتأكد من عدم وجود أخطاء أو أنشطة غير مصرح بها، واستخدام أدوات مثل “Event Viewer” لتحليل المشاكل واستجابتها بسرعة. من الضروري أيضًا تحديث السياسات الأمنية بشكل دوري لضمان حماية البيانات من التهديدات المستجدة، وتطبيق أحدث التحديثات والتصحيحات على الخوادم لضمان استقرار الخدمة.

إعداد خدمة DHCP على خادم Windows

تُعد خدمة بروتوكول التكوين التلقائي للعناوين (DHCP) من الخدمات الحيوية التي تضمن توزيع عناوين IP والإعدادات ذات الصلة بشكل ديناميكي وفعال، مما يسهل عملية إدارة الشبكة ويقلل من احتمالية التداخل أو الأخطاء اليدوية. إعداد خدمة DHCP يتطلب خطوات دقيقة لضمان عملها بشكل صحيح، بداية بتثبيت الدور على الخادم، ثم تكوين نطاق العناوين (Scope) الذي يحدد المجال الذي ستتم فيه التوزيعات، مع تحديد مدة التأجير أو “Lease Duration”، والإعدادات الإضافية مثل Gateway الافتراضي، وعناوين DNS، وخوادم الوقت.

عند إنشاء نطاق DHCP، من المهم مراعاة تخصيص عناوين IP بشكل يتناسب مع حجم الشبكة، وتوفير استثناءات لعناوين ثابتة، وتفعيل خيارات الأمان، مثل تقييد الوصول إلى الخدمة بناءً على عناوين MAC، لتقليل احتمالية الاستخدام غير المصرح به. بالإضافة إلى ذلك، يتطلب الأمر مراقبة مستمرة لأداء الخدمة، وضبط الإعدادات حسب الحاجة، وإجراء عمليات النسخ الاحتياطي للبيانات بشكل دوري لضمان استعادة الخدمة بسرعة في حالات الطوارئ.

خطوات إعداد DHCP على خادم Windows

- تثبيت الدور: من خلال “Server Manager”، يتم اختيار “Add Roles and Features”، ثم تحديد “DHCP Server” وتثبيته، مع اتباع الإرشادات لإكمال التثبيت.

- تكوين النطاق: بعد التثبيت، يتم فتح “DHCP” من أدوات الإدارة، ثم إنشاء نطاق جديد، وتعيين عنوان بداية ونهاية، وتفعيل النطاق.

- إعداد الخيارات: تحديد الخيارات الأساسية مثل Gateway، وخوادم DNS، وخادم الوقت، وغيرها من الإعدادات الضرورية.

- تفعيل الخدمة والمراقبة: تفعيل النطاق، وضبط قواعد الأمان، ومراقبة الطلبات والأجهزة المتصلة لضمان استقرار الخدمة.

أهمية اختبار نظام DNS في بنية الشبكة

نظام أسماء النطاقات (DNS) هو أحد الأعمدة الأساسية لأي بنية شبكة حديثة، حيث يعمل على تحويل الأسماء المفهومة للبشر، مثل “google.com”، إلى عناوين IP الرقمية التي يفهمها جهاز التوجيه والخوادم. اختبار DNS هو عملية حيوية لضمان عمل النظام بشكل صحيح، حيث يختبر قدرة السيرفر على حل الأسماء بشكل دقيق وسريع، ويكشف عن أي مشكلات قد تؤثر على سرعة الاتصال أو أمن البيانات.

تشمل أهمية اختبار DNS عدة جوانب، منها: التأكد من أن سجلات DNS محدثة وموثوقة، والتحقق من أن التوجيهات تعمل بشكل صحيح، والتأكد من أن التحديثات الأمنية تم تطبيقها بشكل فعال، بالإضافة إلى تحديد وجود أي هجمات محتملة مثل هجمات انتحال DNS أو هجمات الحرمان من الخدمة (DDoS). يمكن تنفيذ اختبارات DNS باستخدام أدوات مثل “nslookup”، و”dig”، و”DnsPerf”، التي توفر تحليلاً شاملاً لأداء النظام، وتساعد في تحديد الاختناقات أو الأخطاء المحتملة في التوجيه.

خطوات اختبار DNS بشكل فعال

- التحقق من سجلات DNS: باستخدام أدوات مثل “nslookup” للتحقق من صحة السجلات، والتأكد من أن الأسماء تُحَل بشكل صحيح إلى عناوين IP.

- اختبار سرعة الاستجابة: قياس زمن استجابة الخادم باستخدام أدوات مثل “DnsPerf” لضمان سرعة الأداء.

- اختبار الأمان: التحقق من أن التحديثات الأمنية مفعلة، وأن الخادم محمي ضد هجمات انتحال DNS أو هجمات الحرمان من الخدمة.

- مراقبة الأداء المستمر: تنفيذ اختبارات دورية لرصد الأداء وتحليل النتائج بشكل دوري لضمان استمرارية العمل بكفاءة عالية.

حماية خادم Windows باستخدام جدار الحماية

أحد أهم الأساليب لضمان أمن أنظمة Windows هو تكوين جدار الحماية بشكل دقيق وفعال، حيث يمثل خط الدفاع الأول ضد الاختراقات والهجمات الخارجية. جدار الحماية يُستخدم لتصفية حركة المرور الواردة والصادرة، وتحديد القواعد التي تسمح أو ترفض مرور البيانات بناءً على معايير متعددة مثل البروتوكول، المنفذ، عنوان IP، أو نوع الخدمة.

تتطلب عملية حماية الخادم بواسطة جدار الحماية إعداد قواعد محددة، بحيث تسمح فقط بالاتصالات الضرورية، وتقوم بحظر جميع الأوامر غير المصرح بها. مثلاً، يمكن تقييد الوصول إلى خدمات إدارة الخادم مثل RDP أو SSH، وتفعيل قواعد خاصة بالبروتوكولات التي تستخدمها الشبكة، مع تفعيل آليات الحماية من هجمات التصيد والبرامج الضارة.

كيفية تكوين جدار الحماية بشكل فعال

- تحديد الخدمات الضرورية: تقييم الخدمات التي يحتاجها المستخدمون والتطبيقات، وتفعيلها فقط.

- تحديد قواعد الوصول: إنشاء قواعد تسمح بالاتصالات من عناوين IP موثوقة، وتفعيل التشفير عند الحاجة.

- مراقبة حركة المرور: استخدام أدوات المراقبة لمتابعة الأنشطة غير الاعتيادية، واستجابة سريعة لأي محاولات اختراق.

- تحديث السياسات: مراجعة القواعد بشكل دوري، وتحديثها لمواجهة التهديدات الجديدة، وتطبيق أحدث التحديثات على نظام التشغيل.

دور Hyper-V في بيئة Windows Server

يُعد Hyper-V من أبرز التقنيات التي تتيح إنشاء بيئة افتراضية على نظام Windows Server، حيث يُمكن من خلاله تشغيل عدة أنظمة تشغيل افتراضية على الخادم الحامل، مما يوفر بيئة مرنة وموفرة في استخدام الموارد. Hyper-V يُستخدم بشكل واسع في مراكز البيانات، لاختبار البرمجيات، وتطوير التطبيقات، بالإضافة إلى إدارة البنية التحتية بشكل مركزي وسلس.

وظيفة Hyper-V تتجاوز مجرد تشغيل الآلات الافتراضية، فهي تتيح إدارة الموارد الديناميكية، وتوفير أدوات للمراقبة والتحكم، وتسهيل عمليات النسخ الاحتياطي، والتعافي من الكوارث، والتحديثات المستمرة. يوفر Hyper-V أيضًا دعمًا للخصائص الحديثة مثل الشبكات الافتراضية، والتخزين المعتمد على تقنية الـ SAN، ودمج الآلات الشبكية (Network Virtualization)، مما يجعله أداة قوية في إدارة بيئات تكنولوجيا المعلومات المعقدة.

إعداد وإدارة Hyper-V بشكل فعال

- تثبيت Hyper-V: من خلال “Server Manager”، يتم اختيار إضافة الدور، وتحديد Hyper-V، ثم إتمام التثبيت مع اختيار الخيارات المناسبة للشبكة والتخزين.

- إنشاء الآلات الافتراضية: باستخدام Hyper-V Manager، يتم إنشاء أجهزة افتراضية، وتخصيص الموارد مثل CPU، الذاكرة، والتخزين.

- إدارة الشبكة الافتراضية: تفعيل الشبكات الافتراضية، وتكوينها لتوفير الاتصال بين الآلات الافتراضية، وربطها بالشبكة الحقيقية بشكل آمن.

- النسخ الاحتياطي والتعافي: تكوين أدوات النسخ الاحتياطي لضمان حماية البيانات، واختبار عمليات الاستعادة بشكل دوري.

النسخ الاحتياطي باستخدام Windows Backup

النسخ الاحتياطي هو عنصر حاسم في إدارة أنظمة Windows، حيث يضمن حماية البيانات واستمرارية العمليات في حالات الطوارئ، مثل تعطل النظام، الهجمات السيبرانية، أو فقدان البيانات. Windows Backup هو أداة مدمجة تسهل عملية إنشاء نسخ احتياطية شاملة للملفات، المجلدات، إعدادات النظام، والخوادم بشكل منتظم.

لضمان فاعلية النسخ الاحتياطي، يجب تحديد البيانات الأهمية، وتحديد جدول زمني يتناسب مع حجم التغييرات، وتخزين النسخ الاحتياطية في أماكن آمنة، سواء على شبكة داخلية أو خارجية. بعد ذلك، يتم اختبار عمليات الاستعادة بشكل دوري، لضمان أن البيانات يمكن استرجاعها بسرعة وبدون أخطاء عند الحاجة.

خطوات إعداد النسخ الاحتياطي باستخدام Windows Backup

- فتح أداة Windows Backup: من خلال لوحة التحكم، اختيار “Backup and Restore”، ثم إعداد نسخ احتياطي جديد.

- اختيار البيانات: تحديد الملفات، المجلدات، أو النظام بشكل كامل الذي يجب نسخه احتياطيًا.

- جدولة النسخ الاحتياطي: تحديد التوقيت المناسب، مع تفعيل النسخ التلقائي لضمان التحديث المستمر.

- اختبار الاستعادة: بعد الانتهاء، إجراء عملية استعادة تجريبية للتأكد من أن النسخة تعمل بشكل صحيح.

دور WSUS في إدارة تحديثات Windows

يُعد Windows Server Update Services (WSUS) من الأدوات المركزية التي تتيح للمسؤولين إدارة عمليات تحديث أنظمة Windows بشكل فعال وآمن. بدلاً من الاعتماد على التحديثات التلقائية، يمكن من خلال WSUS اختيار التحديثات التي يجب تطبيقها، وتوقيت نشرها، ومراقبة حالة التحديثات على جميع الأجهزة في الشبكة.

توفر هذه الخدمة تحكمًا مركزيًا في عملية التحديث، مما يقلل من مخاطر الثغرات الأمنية، ويضمن توافق التحديثات مع سياسات الأمان والإدارة في المنظمة. بالإضافة إلى ذلك، يتيح WSUS تقليل استهلاك النطاق الترددي عبر تنزيل التحديثات مرة واحدة على الخادم، ثم توزيعها على الأجهزة بشكل داخلي، مما يسرع عملية التحديث ويحسن من استقرار الشبكة.

كيفية إدارة تحديثات Windows باستخدام WSUS

- تثبيت وإعداد WSUS: من خلال Server Manager، يتم إضافة الدور، وتكوين قاعدة البيانات، وتحديد السياسات الأساسية.

- تصنيف التحديثات والموافقة عليها: يتم فرز التحديثات حسب نوعها، وتقييمها، ثم الموافقة عليها لنشرها على الأجهزة المعنية.

- مراقبة حالة التحديثات: عبر لوحة التحكم، يتم متابعة حالة التحديثات على الأجهزة، والتعامل مع أي مشاكل تظهر.

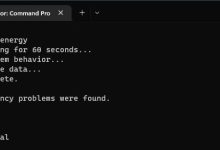

- التحديث المستمر والتقارير: استخدام أدوات التقارير لتحليل فاعلية التحديثات، وتحديد أي ثغرات أمنية أو مشاكل في التوزيع.

المفاهيم الأساسية والكلمات المفتاحية

لنجاح المتقدم في مقابلة الـ MCSA، من المهم أن يكون على دراية تامة بالمصطلحات الأساسية التي تشكل أساس فهمه لموضوعات إدارة أنظمة Windows Server، ومنها:

مفاهيم رئيسية

- MCSA: شهادة من شركة مايكروسوفت تؤكد إلمام المتقدم بمهارات إدارة أنظمة Windows Server الأساسية والمتقدمة.

- Active Directory: خدمة إدارة الهوية والمصادقة، وتخزين المعلومات الهيكلية عن الشبكة.

- DHCP: بروتوكول توزيع العناوين الديناميكية للعناوين IP في الشبكة.

- DNS: نظام تحويل أسماء النطاقات إلى عناوين IP.

- Hyper-V: تقنية الافتراض الافتراضي على Windows Server لإنشاء وإدارة الآلات الافتراضية.

- Group Policy: أدوات إدارة السياسات الأمنية وتكوين الأنظمة بشكل مركزي.

- WSUS: إدارة تحديثات البرامج على مستوى الشبكة.

- Certificate Services: إصدار وإدارة الشهادات الرقمية لتعزيز الأمان.

- PowerShell: بيئة سطر أوامر وأداة أتمتة قوية لإدارة الأنظمة.

- RSAT: أدوات إدارة الخوادم عن بعد.

- Event Viewer: مراقبة وتحليل الأحداث والأخطاء في النظام.

الملخص والتوصيات النهائية

التحضير لمقابلة الـ MCSA يتطلب فهمًا معمقًا لكل من المفاهيم الأساسية والتقنيات الحديثة المرتبطة بأنظمة Windows Server. يجب أن يكون المتقدم قادرًا على شرح المفاهيم بشكل واضح، مع تقديم أمثلة عملية، وإظهار قدرته على حل المشكلات، وتطبيق الحلول التقنية بشكل فعال. كما أن الاطلاع على أحدث التحديثات والتقنيات في المجال، والاستفادة من المصادر الموثوقة مثل وثائق Microsoft الرسمية، والدورات التدريبية المعتمدة، يعزز من فرص النجاح في المقابلة وتحقيق أعلى درجات التقييم.

وفي النهاية، فإن النجاح في شهادة الـ MCSA يمثل بداية لمسيرة مهنية ناجحة في مجال تكنولوجيا المعلومات، ويفتح آفاقًا واسعة للعمل في إدارة الشبكات، وخدمات الخوادم، والأمان السيبراني، والبنية التحتية السحابية، وغيرها من المجالات المتطورة التي تعتمد بشكل كبير على أنظمة Windows Server.