تحسين أداء وأمان خوادم الويب

في عالم تكنولوجيا المعلومات والبنى التحتية الرقمية، يُعد تحسين أداء وأمان خوادم الويب من أهم التحديات التي تواجه مديري الأنظمة والمطورين على حد سواء. ومع تزايد الاعتماد على تطبيقات الويب والخدمات الإلكترونية، أصبح من الضروري استخدام استراتيجيات فعالة لضمان استمرارية الخدمة، سرعة الاستجابة، وحماية البيانات من التهديدات والهجمات السيبرانية. من بين هذه الاستراتيجيات، يُعتبر استخدام خادم الويب Apache كوسيط عكسي (Reverse Proxy) أحد الحلول المثلى التي تجمع بين الأداء العالي والأمان المتقدم، خاصة على أنظمة Linux مثل Ubuntu 16.04.

يعمل الوكيل العكسي كجسر يربط بين العميل والخادم الحقيقي، حيث يستقبل الطلبات من المستخدمين ويوجهها إلى الخوادم الخلفية (Backend Servers) التي تتولى تنفيذ العمليات وتوفير المحتوى، ثم يعيد النتائج إلى العميل بطريقة شفافة. هذه التقنية تُسهم بشكل كبير في تحسين إدارة الموارد، زيادة مستوى الأمان، وتحسين أداء الموقع أو التطبيق من خلال عدة آليات، منها التوزيع الحمل (Load Balancing)، التشفير، ومنع الهجمات التي تستهدف استغلال ثغرات الويب. وفي سياق أنظمة Ubuntu 16.04، يُعد إعداد Apache ليكون وسيطًا عكسيًا خطوة استراتيجية تستوجب فهمًا دقيقًا لخطوات التكوين، والاعتبارات الأمنية، والميزات التي يوفرها.

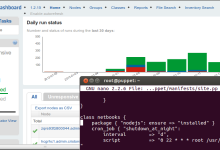

تثبيت Apache على نظام Ubuntu 16.04

قبل الشروع في تكوين Apache كوكيل عكسي، من الضروري التأكد من وجوده على النظام، وهو أمر بسيط يمكن تنفيذه عبر أوامر الطرفية. يتم تحديث قائمة الحزم أولاً لضمان أن تتوفر أحدث الإصدارات، ثم يتم تثبيت خادم الويب Apache باستخدام الأمر التالي:

sudo apt-get update

sudo apt-get install apache2بعد الانتهاء من التثبيت، يُنصح بالتحقق من حالة الخدمة لضمان أن Apache يعمل بشكل صحيح، وهو ما يمكن فعله عبر الأمر:

sudo systemctl status apache2وفي حال لم يكن مفعلاً، يمكنك تفعيله باستخدام الأمر:

sudo systemctl start apache2

sudo systemctl enable apache2هذه الخطوة تضمن أن خدمة Apache ستكون جاهزة للاستجابة للطلبات، وأنها ستُشغل تلقائيًا عند إعادة تشغيل النظام.

إعداد Apache كوكيل عكسي

تحرير ملف التكوين الخاص بالموقع

لتكوين Apache ليعمل كوكيل عكسي، يجب العمل على ملف التكوين الخاص بالموقع الذي ترغب في تحويله إلى خدمة وسيط عكسي. عادةً، يتم تخزين ملفات التكوين للمواقع الافتراضية في المسار:

/etc/apache2/sites-available/يمكنك إنشاء ملف جديد أو تعديل ملف موجود، على سبيل المثال:

sudo nano /etc/apache2/sites-available/example.com.confداخل هذا الملف، تحتاج إلى إضافة القواعد التي تحدد اسم المضيف، وخادم الواجهة الخلفية، وتوجيه الطلبات بشكل مناسب. مثال على محتوى ملف التكوين:

<VirtualHost *:80>

ServerName example.com

ProxyPass / http://192.168.1.100/

ProxyPassReverse / http://192.168.1.100/

ErrorLog ${APACHE_LOG_DIR}/error.log

CustomLog ${APACHE_LOG_DIR}/access.log combined

</VirtualHost>هنا، يتم استبدال “example.com” باسم المضيف الخاص بك، و”192.168.1.100″ بعنوان IP الخاص بالخادم الخلفي الذي سيرد على الطلبات. تذكر أن تضع عنوان IP الصحيح الذي يخص خادم التطبيق أو الخدمة التي تتولى تقديم المحتوى.

تفعيل الموقع وإعادة تشغيل Apache

بعد تحرير الملف وحفظ التغييرات، يتم تفعيل الموقع عبر الأمر:

sudo a2ensite example.com.confثم يتم إعادة تشغيل خدمة Apache لتطبيق التغييرات:

sudo systemctl restart apache2بهذا الشكل، يصبح Apache الآن يعمل كوكيل عكسي، ويقوم بتوجيه الطلبات الواردة من المستخدمين إلى الخادم الخلفي بشكل آمن وفعال.

تمكين وحدات Apache الضرورية لدعم الوكيل العكسي

لاستخدام وظيفة الوكيل العكسي بشكل فعال، يجب تفعيل وحدات Apache الخاصة بالوكيل وHTTP، وهما:

- proxy: تتيح تمكين وظائف البروكسي الأساسية.

- proxy_http: تُمكن Apache من التعامل مع بروتوكول HTTP كوسيط.

يتم تفعيل هذه الوحدات عبر الأوامر التالية:

sudo a2enmod proxy

sudo a2enmod proxy_http

sudo systemctl restart apache2وبذلك، يضمن النظام أن Apache مستعد للتعامل مع عمليات التوجيه والبروكسي بشكل صحيح.

تكامل إعدادات الأمان والحماية

تكوين قواعد الوصول

لتحكم أكثر في من يمكنه الوصول إلى الوكيل العكسي، يمكن تقييد الوصول باستخدام توجيهات قواعد الأمان. على سبيل المثال، للسماح بالوصول من جميع العناوين، يمكنك استخدام:

<Directory />

Order allow,deny

Allow from all

</Directory>أما إذا كنت ترغب في تقييد الوصول إلى عناوين IP محددة، يمكنك تعديل القاعدة على النحو التالي:

<Directory />

Order deny,allow

Deny from all

Allow from 192.168.1.0/24

</Directory>تشفير الاتصالات باستخدام SSL/TLS

لتأمين البيانات بين المستخدم والخادم، من الضروري تفعيل التشفير عبر SSL/TLS. يتطلب ذلك تثبيت شهادة SSL على الخادم، وتعديل إعدادات الموقع لتمكين البروتوكول الآمن. يمكن استخدام أدوات مثل Certbot لتسهيل عملية الحصول على شهادات مجانية من Let’s Encrypt. بعد تثبيت الشهادة، يتم تعديل ملف التكوين ليشمل إعدادات SSL، مع تفعيل إعادة التوجيه إلى HTTPS.

حماية الخادم من الهجمات السيبرانية

يمكن تعزيز أمان الوكيل العكسي عبر ضبط بعض إعدادات الحماية، مثل تحديد عدد الاتصالات المسموح بها، وتحديد مهلة الاتصالات، وتفعيل قواعد جدران الحماية (Firewall) لمنع الهجمات المعروفة. على سبيل المثال، يمكن إضافة الإعداد التالي لتقليل خطر هجمات الامتلاء:

ProxySet connectiontimeout=5

ProxySet timeout=30كما يُنصح بمراجعة سجلات الأخطاء بشكل دوري لتحليل أي محاولات هجوم أو أنشطة غير معتادة، مع استخدام أدوات مراقبة الشبكة للحماية في الوقت الحقيقي.

إدارة وتحسين أداء الوكيل العكسي

تحميل التوازن (Load Balancing)

عند وجود أكثر من خادم خلفي، يمكن استخدام Apache لتحقيق توازن الحمل بين الخوادم، مما يعزز من استقرار الخدمة وسرعتها. يتم ذلك عبر إضافة قواعد في ملف التكوين، مثل:

<VirtualHost *:80>

ServerName example.com

ProxyPreserveHost On

ProxyPass / balancer://mycluster/

ProxyPassReverse / balancer://mycluster/

</VirtualHost>

BalancerMember http://192.168.1.101

BalancerMember http://192.168.1.102

ProxySet lbmethod=byrequests

هذه التقنية تضمن توزيع الطلبات بشكل متوازن بين الخوادم، مع إمكانية تفعيل استراتيجيات مختلفة لتوزيع الحمل حسب الحاجة.

التحكم في الكاش والتخزين المؤقت

لتحسين سرعة الاستجابة وتقليل الحمل على الخوادم، يمكن تفعيل نظام التخزين المؤقت (Caching) في Apache، عبر إعدادات مثل:

CacheEnable disk /

CacheRoot /var/cache/apache2

CacheDefaultExpire 3600وهذا يسمح بتخزين المحتوى مؤقتًا، مما يقلل من الحاجة إلى طلبات متكررة إلى الخوادم الخلفية.

اختبار ومراقبة الأداء

بعد إعداد Apache كوكيل عكسي، يُعد الاختبار المستمر للموقع من خلال أدوات مثل curl، أو أدوات قياس الأداء مثل ApacheBench أو JMeter ضروريًا لضمان أن التكوين يعمل بكفاءة عالية. يجب مراقبة سجلات الأخطاء والوصول بشكل دوري، وتحليل استجابات الخادم، وضبط الإعدادات حسب الحاجة لتحقيق التوازن المثالي بين الأداء والأمان.

الاعتبارات النهائية والتوصيات

استخدام Apache كوسيط عكسي على نظام Ubuntu 16.04 هو عملية تتطلب فهمًا عميقًا لأساسيات الشبكات، وإعدادات الخادم، وأمان الشبكة. من الضروري الالتزام بممارسات التكوين الآمنة، وتحديث النظام بشكل دوري، واستخدام أدوات المراقبة والكشف المبكر عن الثغرات. بالإضافة إلى ذلك، يُنصح بتوثيق التغييرات بشكل دقيق، وتجربة الإعدادات على بيئة اختبار قبل تطبيقها على النظام الإنتاجي لضمان عدم حدوث أية مشاكل غير متوقعة.

وفي النهاية، يُعد الاستفادة من إمكانيات Apache كوكيل عكسي خطوة استراتيجية لتعزيز أداء البنية التحتية للويب، وتوفير بيئة أكثر أمانًا ومرونة، مع إمكانية التوسع والتطوير المستمر بما يتوافق مع متطلبات العمل والتكنولوجيا الحديثة.

للمزيد من المعلومات، يمكن الرجوع إلى مصادر رسمية مثل توثيقات Apache الرسمية، وكتب متخصصة في إدارة خوادم الويب والأمان السيبراني.