إدارة المستخدمين والمجموعات في أنظمة المعلومات

في قلب عالم التكنولوجيا الحديثة، يتربع مفهوم إدارة المستخدمين والمجموعات على رأس أولويات أنظمة المعلومات، حيث يُعدُّ تنظيم الوصول، وتحديد الصلاحيات، وضبط مستويات الأمان من العناصر الأساسية التي تضمن استمرارية العمل بكفاءة وفعالية. إن تفعيل وإدارة حصص المستخدمين والمجموعات يمثلان الركيزة التي تعتمد عليها العديد من الأنظمة في تحقيق التوازن بين سهولة الاستخدام والأمان، وهو أمر لا يمكن تجاهله في أي بيئة تقنية سواء كانت خاصة بالحوسبة السحابية، أو الشبكات المحلية، أو الأنظمة الموزعة. يتطلب هذا المجال فهمًا عميقًا للمفاهيم الأساسية، بالإضافة إلى تطبيقات عملية دقيقة لتفادي الثغرات الأمنية وتحقيق الاستفادة القصوى من الموارد الرقمية، مع الحفاظ على حماية البيانات والامتثال للسياسات الأمنية المعتمدة.

مفاهيم أساسية في إدارة حصص المستخدمين والمجموعات

عند الحديث عن إدارة المستخدمين، فإننا نشير إلى الكيانات التي تمتلك القدرة على الدخول إلى النظام، وتنفيذ المهام الموكلة إليها، والتفاعل مع الموارد الرقمية. هؤلاء المستخدمون يمكن تصنيفهم بناءً على مستويات الصلاحية، والوظائف، والأدوار الوظيفية، أو حتى بناءً على الموقع الإداري الذي ينتمون إليه. أما المجموعات، فهي تمثل تجميعات من المستخدمين يتم إنشاؤها بهدف تسهيل عملية إدارة الصلاحيات وتوحيدها، بحيث يتم منح صلاحيات معينة لمجموعة كاملة بدلاً من التعامل مع المستخدمين بشكل فردي، الأمر الذي يقلل من الأخطاء، ويسهل عمليات الصيانة والتحديث.

فهم العلاقة بين المستخدمين والمجموعات يتطلب استيعاب أن المجموعات تعمل كطبقة وسيطة بين المستخدمين والنظام، حيث يمكن تحديد صلاحيات عامة، أو خاصة، داخل كل مجموعة، بحيث يتم توزيع المهام والصلاحيات بشكل هرمي يراعي طبيعة العمل، ويعزز من إجراءات الأمان. فمثلاً، يمكن أن يكون هناك مجموعة للموظفين العاديين، وأخرى للمشرفين، وأخرى للمسؤولين، وكل مجموعة تتفاعل بطريقة مختلفة مع النظام، مع تحديد صلاحيات دقيقة لضمان عدم تجاوز الحدود المسموحة.

خطوات تفعيل حصص المستخدمين والمجموعات بشكل منهجي

تحديد المتطلبات وفهم الهيكل التنظيمي

قبل الشروع في تفعيل الحصص، من الضروري أن يبدأ المسؤولون بفهم متطلبات النظام والأهداف التي يسعى لتحقيقها، بالإضافة إلى الهيكل الهرمي للمؤسسة. يتطلب ذلك تحليل الوظائف المختلفة، وتحديد المهام الأساسية لكل قسم، ومن ثم تصنيف المستخدمين وفقًا لهذه المهام. يتم ذلك عبر إنشاء نموذج هيكلي يوضح المستويات المختلفة، والصلاحيات المرتبطة بكل مستوى، مما يتيح تخصيص صلاحيات دقيقة تتوافق مع طبيعة العمل.

إنشاء المجموعات وتخصيص الصلاحيات

تبدأ عملية إنشاء المجموعات بتحديد الوظائف والأدوار التي تتطلب وصولًا معينًا إلى الموارد. على سبيل المثال، يمكن إنشاء مجموعة للموظفين الجدد، وأخرى للموظفين ذوي الخبرة، ومجموعة للمشرفين الإداريين، مع تخصيص صلاحيات لكل مجموعة وفقًا لمهامها. يُنصح باستخدام أدوات إدارة الهوية والوصول (IAM) التي توفر واجهات سهلة لإنشاء المجموعات، وتعيين السياسات، وضبط الصلاحيات بشكل مرن ومرتب.

تصميم الهيكل الهرمي وتحديد المسؤوليات

إحدى أهم الخطوات هو تصميم الهيكل الهرمي الذي يحدد علاقة الصلاحيات بين المستخدمين والمجموعات، بحيث يكون هناك مراقبون أو مشرفون لكل مجموعة يمتلكون صلاحيات إضافية للتحكم في إدارة المستخدمين، وتعديل الصلاحيات، وإجراء عمليات المراجعة الدورية. يُساعد هذا الهيكل على توفير استجابة سريعة لأي تغييرات، ويعزز من عملية المراقبة، ويقلل من مخاطر الوصول غير المصرح به.

تطبيق السياسات الأمنية والإجراءات الوقائية

لا يمكن الاعتماد فقط على إنشاء المجموعات وتخصيص الصلاحيات، بل يجب وضع سياسات أمنية واضحة تتناول قواعد إدارة كلمات المرور، فترات الجلسات، إدارة التوثيق متعدد العوامل (MFA)، وتشفير البيانات. كما يجب أن تتضمن السياسات إجراءات مراجعة الصلاحيات بشكل دوري، وتحديثها وفقًا لتغييرات الهيكل التنظيمي، إضافة إلى آليات تتبع الأنشطة وتسجيل الأحداث لضمان المراقبة المستمرة وتحديد أي نشاط غير معتاد أو محاولات اختراق.

الجانب التقني في إدارة حصص المستخدمين والمجموعات

تتعدد الأدوات والتقنيات التي تُمكّن من تفعيل وإدارة حصص المستخدمين والمجموعات بشكل فعال. من بين أبرز هذه الأدوات، أنظمة إدارة الهويات والوصول (IAM)، التي توفر واجهات برمجة تطبيقات (APIs) متقدمة، وتدعم عمليات التكامل مع أنظمة أخرى، وتتيح إدارة الصلاحيات بشكل مركزي. كما توجد أدوات تعتمد على واجهات المستخدم الرسومية (GUI)، التي تسمح للمسؤولين بإجراء التعديلات بشكل سهل وسريع، مع تقديم خيارات مرنة لضبط السياسات وتخصيص الصلاحيات.

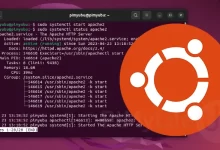

استخدام أوامر الطرفية والأوامر البرمجية

بالإضافة إلى الواجهات الرسومية، يُمكن للمسؤولين استخدام أوامر الطرفية (CLI) أو البرمجيات النصية لأتمتة عمليات إدارة الحصص، خاصة في بيئات Linux/Unix، حيث يتم الاعتماد على أدوات مثل usermod، groupadd، وgpasswd. هذه الأدوات تسمح بإنشاء المستخدمين، والمجموعات، وتعديل الصلاحيات بشكل دقيق وفعال، مع دعم التحديثات الجماعية عبر السكريبتات، مما يوفر الوقت ويزيد من كفاءة الإدارة.

إدارة الحسابات وتتبع الأنشطة

إدارة حسابات المستخدمين لا تقتصر على إنشاء الحسابات فقط، بل تشمل أيضًا مراقبة الأنشطة، والتحقق من سجلات الوصول، وتحليل سلوك المستخدمين. يُعدُّ تتبع الأنشطة أداة حيوية للكشف المبكر عن الأنشطة المشبوهة، وضمان الالتزام بسياسات الأمان. يمكن تحقيق ذلك من خلال أدوات مراقبة وتسجيل الأحداث التي تتيح مراجعة العمليات التي قام بها المستخدمون، وتفسيرها بشكل يسهل التعرف على محاولات الاختراق أو الاستخدام غير المشروع للموارد.

توظيف أنظمة إدارة الهوية والوصول (IAM)

تُعدُّ أنظمة إدارة الهوية والوصول من الركائز الأساسية في إدارة الحصص، حيث توفر حلولاً متكاملة للتحكم في من يمكنه الوصول إلى الموارد، وتحت أي ظروف، وبأي صلاحية. تتضمن هذه الأنظمة أدوات لتوثيق الهوية، وإدارة الصلاحيات، وتوفير إمكانيات التحقق الثنائي، بالإضافة إلى دعم سياسات التشفير، وتوفير سجلات تدقيق مفصلة، مما يعزز من أمان النظام ويُسهل عمليات التوافق مع متطلبات الجهات التنظيمية.

تطوير السياسات الأمنية وتطبيقها

السياسات الأمنية هي الأساس الذي يُبنى عليه إدارة الحصص، فهي تحدد القواعد والإجراءات التي يجب الالتزام بها لضمان أمان النظام وسلامة البيانات. يجب أن تتضمن السياسات قواعد صارمة لإنشاء كلمات مرور قوية، وتحديد فترات صلاحية كلمة المرور، وتفاصيل إجراءات التحقق، بالإضافة إلى سياسة إدارة التحديثات الدورية، وتنفيذ عمليات المراجعة المستمرة. كما تتطلب السياسات وضع خطة استجابة للحوادث، لضمان التعامل السريع مع أي اختراق أو خلل أمني، مع تحديث السياسات بشكل دوري لتواكب التطورات التقنية والهجمات الحديثة.

إدارة الهيكل الهرمي وتعيين المسؤوليات

تصميم الهيكل الإداري بشكل هرمي يتيح توزيع المسؤوليات بشكل فعال، حيث يتم تعيين مشرفين أو مدراء لكل مجموعة، بحيث يكون لديهم الصلاحية في إدارة المستخدمين ضمن نطاق مجموعتهم، وتحديث الصلاحيات، ومراقبة الأنشطة. يعتمد ذلك على تحديد مستويات الصلاحية بشكل دقيق، مع وضع آليات للمراجعة والتدقيق لضمان التزام الجميع بالسياسات المعتمدة. هذا النموذج يساهم في تقليل الأخطاء، ويعزز من مستوى الأمان، وييسر عمليات إدارة النظام بشكل مرن ومرتب.

التوازن بين الأمان وسهولة الوصول

جانب مهم في عملية إدارة الحصص هو تحقيق التوازن بين توفير وصول سهل للمستخدمين، وفي الوقت ذاته ضمان عدم تجاوزهم الحدود المسموحة، وهو تحدٍ يتطلب تصميم سياسات مرنة، وطبقات متعددة من الأمان. يمكن تحقيق ذلك باستخدام أدوات التحقق متعدد العوامل، وتحديد صلاحيات دقيقة، وتطبيق إجراءات مراقبة مستمرة، مع تحديث السياسات بشكل دوري لملاءمة التغيرات في بيئة العمل. الهدف هو أن يتمكن المستخدمون من أداء مهامهم بكفاءة، مع حماية البيانات والموارد من التهديدات المحتملة.

التحديات الشائعة في إدارة الحصص والحلول المقترحة

| التحدي | الوصف | الحل المقترح |

|---|---|---|

| تراكم الصلاحيات | تزايد صلاحيات المستخدمين بشكل غير منظم، مما يهدد الأمان | تطبيق مبدأ أقل الامتيازات، وإجراء مراجعات دورية للصلاحيات |

| عدم تحديث السياسات | السياسات غير مواكبة للتغيرات التقنية أو التهديدات الجديدة | مراجعة السياسات بشكل دوري، وتحديثها وفقًا لأحدث المعايير |

| مراقبة الأنشطة | صعوبة تتبع سلوك المستخدمين بشكل فعال | استخدام أدوات مراقبة وتسجيل متقدمة، وتحليل السجلات بشكل دوري |

| إدارة التداخل بين المجموعات | وجود صلاحيات متداخلة بين المجموعات، مما يسبب إرباكًا | تصميم هيكل هرمي واضح، وتحديد صلاحيات صارمة لكل مجموعة |

| التحكم في الوصول عن بُعد | زيادة احتمالات الاختراق عند وصول المستخدمين عن بعد | تفعيل تقنيات التحقق متعدد العوامل، وتقييد الوصول عبر الشبكات غير الآمنة |

أفضل الممارسات في إدارة حصص المستخدمين والمجموعات

لضمان فاعلية العملية، ينصح باتباع مجموعة من الممارسات الفضلى التي تتعلق بالتخطيط، والتنفيذ، والمراجعة المستمرة. من بين هذه الممارسات:

- تطبيق مبدأ الحد الأدنى من الامتيازات: عدم منحه المستخدمين صلاحيات أكثر من المطلوب لأداء مهامهم، مما يقلل من احتمالية الاستخدام غير المصرح به أو الأخطاء البشرية.

- مراجعة الصلاحيات بشكل دوري: إجراء فحوصات دورية لضمان أن الصلاحيات لا تزال ملائمة، وتحديثها بناءً على التغييرات في الهيكل التنظيمي أو الوظائف.

- استخدام أدوات إدارة الهوية المركزية: الاعتماد على أنظمة متكاملة تتيح إدارة موحدة للصلاحيات، وتوفير سجل تدقيق كامل لكل العمليات.

- تدريب المستخدمين وإرشادهم: توعيتهم بأهمية الالتزام بسياسات الأمان، وتدريبهم على استخدام أدوات إدارة الوصول بشكل صحيح.

- اعتماد التحقق متعدد العوامل (MFA): لتعزيز طبقات الحماية، خاصة عند الوصول عن بُعد أو عند التعامل مع بيانات حساسة.

- توفير عمليات استجابة للحوادث: وتحديث السياسات بشكل دوري لمواجهة التهديدات الجديدة، والتعامل بسرعة مع أي خروقات أمنية.

الختام: بناء نظام إدارة حصص فعال وآمن

باختصار، فإن تفعيل وإدارة حصص المستخدمين والمجموعات هو عملية معقدة تتطلب تخطيطًا دقيقًا، وتنفيذًا محكمًا، ومراجعة مستمرة. يمثل هذا العمل أحد الركائز الأساسية لبناء أنظمة معلومات حديثة، حيث يضمن حماية الموارد الرقمية، ويعزز من كفاءة العمليات، ويقلل من مخاطر الاختراق أو سوء الاستخدام. إن فهم المفاهيم الأساسية، واستغلال الأدوات التقنية المتاحة، ووضع السياسات الأمنية الصارمة، كلها عناصر تساهم في بناء بيئة آمنة وموثوقة، تضمن استمرارية العمل وتحقيق الأهداف الاستراتيجية للمؤسسة.

وفي ظل التحديات المتزايدة التي تفرضها التهديدات الرقمية، يبقى الالتزام بأفضل الممارسات، وتحديث السياسات، واعتماد الحلول التقنية الحديثة، هو السبيل الوحيد لضمان أمن البيانات، وفعالية إدارة الموارد، وتحقيق التوازن المطلوب بين سهولة الوصول والأمان. إن الاستثمار في إدارة الحصص هو استثمار في مستقبل تكنولوجيا المعلومات، حيث يضمن استدامة العمل، وحماية الأصول، وتحقيق الأهداف الاستراتيجية بكفاءة عالية.