أهمية لوائح التحكم في الوصول لأمان الشبكات

في عالم تكنولوجيا المعلومات وأمان الشبكات، تُعد لوائح التحكم في الوصول (Access Control Lists – ACLs) أدوات حيوية وأساسية لضمان حماية الشبكات من التهديدات الأمنية وتسهيل إدارة حركة البيانات بشكل منظم وفعال. يُعنى هذا المفهوم بشكل أساسي بتحديد السياسات والقواعد التي تحكم من يُسمح له بالوصول إلى موارد الشبكة، وما هي أنواع البيانات المسموح تمريرها، وذلك بهدف منع الوصول غير المصرح به وتقليل احتمالات الاختراق أو الاستخدام غير المشروع للشبكة. يتداخل مفهوم ACL مع العديد من عناصر البنية التحتية للشبكة، خصوصًا الشبكات الفرعية والاختصارات، حيث تلعب دورًا محوريًا في تنظيم وتوجيه حركة البيانات وتحقيق مستويات عالية من الأمان والكفاءة في إدارة الشبكة.

تاريخ وتطور لوائح التحكم في الوصول

بدأت لوائح التحكم في الوصول كجزء من استراتيجيات أمن الشبكات منذ أوائل الثمانينيات، مع بروز الحاجة إلى أدوات رسمية وموثوقة للتحكم في حركة المرور بين الشبكات المختلفة. كانت البداية تعتمد على قواعد بسيطة تعتمد على عناوين IP والبروتوكولات، ومع تطور التقنيات وتزايد التهديدات الأمنية، أصبحت ACLs أكثر تعقيدًا ومرونة، حيث أُضيفت إليها قدرات التصفية بناءً على المنافذ، والوقت، والمستخدمين، وحتى السياسات الخاصة بالمؤسسات. تطورت هذه اللوائح لتصبح أدوات أساسية في البنية الأمنية للشبكات الحديثة، خاصة مع ظهور شبكات VLAN، والتقنيات الافتراضية، والتحديات الأمنية المرتبطة بالبيئة الرقمية المعاصرة.

الأساسيات التقنية ل ACL وطرق تكوينها

تعتمد لوائح التحكم في الوصول على مجموعة من القواعد التي تحدد بشكل دقيق حركة البيانات المسموح أو الممنوع عبورها من خلال الشبكة. وتتضمن هذه القواعد عادةً تحديد عناوين IP المصدر والوجهة، أرقام المنافذ، البروتوكولات، وأحيانًا معايير إضافية مثل توقيت الوصول أو نوع الجهاز. يُمكن تصنيف ACL إلى نوعين رئيسيين: ACLs التقليدية (Standard) التي تعتمد بشكل أساسي على عنوان IP المصدر، وACLs الموسعة (Extended) التي تتيح تحديد نوع البروتوكول، المنافذ، والعنوان الهدف بشكل أكثر تفصيلًا.

الخصائص الأساسية ل ACL

- المرونة: يمكن تكوينها لتناسب احتياجات الشبكة، سواء كانت صغيرة أو كبيرة، مع إمكانية تخصيص السياسات بشكل دقيق.

- الكفاءة: تساعد على تقليل الحمل على أجهزة الشبكة من خلال تصفية حركة المرور غير الضرورية أو المسموح بها فقط.

- الأمان: تعزز من حماية الموارد من خلال منع الوصول غير المصرح به، وتحديد السياسات الأمنية الخاصة بالمؤسسة.

- التحكم في التدفق: تتيح إدارة حركة البيانات بشكل فعال، مما يقلل من التداخل والازدحام في الشبكة.

خطوات تكوين ACL بشكل عام

يبدأ التكوين بفهم دقيق لمتطلبات الأمان، وتصور كامل للبنية الشبكية، مع تحديد الموارد الحيوية التي تحتاج إلى حماية خاصة. ثم يتم صياغة القواعد التي تحدد من يمكنه الوصول إلى هذه الموارد، مع تحديد الإجراءات المسموح بها أو الممنوعة (السماح أو الرفض). بعد ذلك، يتم تطبيق هذه القواعد على أجهزة التوجيه، المفاتيح، أو جدران الحماية، مع اختبارها لضمان فعاليتها من خلال مراقبة حركة المرور وتحليل السجلات. من المهم أيضًا تحديث السياسات بشكل دوري لمواكبة التغيرات في بنيات الشبكة وتهديداتها.

الشبكات الفرعية وأهميتها في إدارة الشبكة والأمان

الشبكات الفرعية، أو Subnets، تمثل تقسيمات من الشبكة الأكبر إلى أجزاء أصغر بهدف تحسين إدارة العناوين وتسهيل التحكم في حركة البيانات. من الناحية التقنية، تُعرف الشبكة الفرعية بأنها تقسيم منطقي لمدى العناوين IP، بحيث يُخصص لكل قسم مجموعة من العناوين التي يمكن إدارته بشكل مستقل. يساعد هذا التقسيم في تقليل ازدحام الشبكة، وتحسين الأداء، وزيادة مستوى الأمان، حيث يمكن تطبيق سياسات مختلفة على كل شبكة فرعية على حدة.

فوائد الشبكات الفرعية في سياق الأمان

- عزل البيانات: يُمكن فصل حركة المرور بين الأقسام المختلفة، مما يقلل من احتمالية انتقال التهديدات من قسم إلى آخر.

- تطبيق السياسات المحددة: يمكن تكوين ACLs خاصة بكل شبكة فرعية، بحيث تسمح أو تمنع الوصول بناءً على الحاجة والأمان المطلوب.

- تحسين الأداء: عبر تقليل حجم حركة المرور داخل كل قسم، مما يُسهل إدارة الشبكة ويقلل من الازدحام.

- سهولة التتبع والمراقبة: يُمكن تتبع حركة البيانات وتحليلها بشكل أكثر دقة، مما يسهل الكشف عن الأنشطة المشبوهة أو غير المصرح بها.

طرق تقسيم الشبكة إلى شبكات فرعية

يتم تقسيم الشبكة باستخدام قناع الشبكة (Subnet Mask)، الذي يحدد الجزء الخاص بالشبكة والجزء الخاص بالمضيف. على سبيل المثال، في شبكة IPv4، يُستخدم عادةً قناع الشبكة 255.255.255.0، والذي يُقسم الشبكة إلى 256 عنوانًا فرعيًا، حيث يُخصص كل عنوان فرعي لمجموعة معينة من الأجهزة. تُستخدم أدوات وتقنيات مثل VLSM (Variable Length Subnet Mask) وCIDR (Classless Inter-Domain Routing) لتخصيص العناوين بشكل أكثر مرونة، خاصة في الشبكات الكبيرة والمتطورة.

تطبيق ACL على الشبكات الفرعية

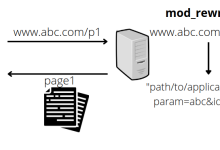

عند تطبيق ACL على شبكة فرعية، يتم وضع القواعد التي تسيطر على حركة البيانات القادمة أو الخارجة من تلك الشبكة. مثلاً، يمكن تحديد أن شبكة فرعية معينة يُسمح لها فقط بالوصول إلى خدمة محددة، أو يُمنع عنها الوصول إلى موارد خارجية غير موثوقة. من خلال تكوين ACLs بشكل دقيق، يُمكن للمسؤولين ضمان أن حركة البيانات تتوافق مع السياسات الأمنية، وأن الاختراقات أو الأنشطة غير المصرح بها تُمنع بشكل فعال.

الاختصارات في لوائح التحكم في الوصول ودورها في تبسيط الإدارة

الاختصارات، أو الـ Abbreviations، في سياق ACL، تمثل أدوات تسهل عملية صياغة القواعد والإدارة، خاصة في البيئات المعقدة والمتغيرة بسرعة. بدلاً من كتابة قواعد طويلة ومعقدة، يُمكن للمسؤولين استخدام اختصارات تعبر عن مجموعة من التعليمات أو السياسات بشكل موجز، مما يُيسر فهمها وتحديثها وصيانتها. على سبيل المثال، يمكن استخدام اختصارات لتمثيل مجموعة من عناوين IP، بروتوكولات، أو حتى سياسات الوصول الخاصة بالمستخدمين والأجهزة.

أمثلة على الاختصارات الشائعة

ACL: لوائح التحكم في الوصول (Access Control List)IP: عنوان الإنترنت (Internet Protocol)ACLs: لوائح التحكم في الوصول متعددة (Multiple ACLs)VLAN: الشبكة المحلية الافتراضية (Virtual Local Area Network)CIDR: التوجيه بدون تصنيف (Classless Inter-Domain Routing)VLSM: قناع الشبكة المتغير (Variable Length Subnet Mask)

فوائد استخدام الاختصارات

- تبسيط إدارة السياسات: يقلل من تعقيد القواعد، مما يسهل فهمها وتحديثها.

- توفير الوقت: يقلل من الحاجة إلى كتابة قواعد طويلة، ويجعل التكوين أسرع وأكثر دقة.

- المرونة: يُمكن تعديل الاختصارات بسهولة لتتناسب مع تغييرات في السياسات أو البنية التحتية.

- تقليل الأخطاء: يقلل من احتمالية الأخطاء البشرية عند صياغة القواعد، خاصة في بيئات معقدة.

كيفية استخدام الاختصارات بشكل فعال

لتحقيق أقصى استفادة من الاختصارات، يجب أن يتم تعريفها بشكل واضح ودقيق في وثائق السياسات، مع توثيق كل مجموعة من الاختصارات والمعاني المرتبطة بها. عند إعداد قواعد ACL، يُستخدم الاختصارات بشكل متكرر، مع تحديثها بشكل دوري لتعكس التغيرات في البنية أو السياسات الأمنية. كما يُفضل استخدام أدوات إدارة السياسات التي تدعم استخدام الاختصارات بشكل مباشر، مما يقلل من الحاجة إلى كتابة قواعد يدوية ويعزز من الاتساق والدقة.

الدمج بين الشبكات الفرعية و ACL: استراتيجية متكاملة للأمان

عند النظر إلى استخدام الشبكات الفرعية وACL بشكل متكامل، يتضح أن هذه الأدوات تُشكل أساسًا لبناء بنية أمنية مرنة وفعالة. فالشبكات الفرعية تتيح تقسيم الشبكة إلى وحدات مستقلة يسهل التحكم فيها، بينما تتيح ACL وضع السياسات الدقيقة على كل وحدة لضبط حركة البيانات بشكل محكم. على سبيل المثال، يمكن تكوين شبكة فرعية مخصصة لخوادم البيانات، مع تقييد الوصول إليها عبر ACL محدد، مما يعزز من حماية البيانات ويقلل من خطر الاختراقات. بالإضافة إلى ذلك، يُمكن استخدام ACL لتقييد حركة المرور بين الشبكات الفرعية المختلفة، مما يُعزز من العزل الأمني ويُسهل التحقق من الامتثال للسياسات الأمنية.

نموذج تطبيقي شامل

| الجانب | الوصف | التقنيات المعتمدة |

|---|---|---|

| تقسيم الشبكة | استخدام شبكات فرعية لتقسيم الشبكة إلى وحدات صغيرة | VLAN، CIDR، VLSM |

| تكوين ACL | تحديد السياسات التي تنظم الوصول إلى كل شبكة فرعية | ACLs التقليدية والموسعة، الاختصارات |

| تطبيق السياسات الأمنية | تحديد قواعد الوصول على مستوى كل شبكة فرعية | تحديد عناوين IP، المنافذ، البروتوكولات |

| مراقبة وتحليل | مراقبة حركة البيانات وتحليلها للكشف عن النشاطات غير الطبيعية | أنظمة SIEM، أدوات تحليل الشبكة |

| التحديث المستمر | تحديث السياسات استجابة للتغيرات التهديدات أو البنية | إدارة السياسات، أدوات الأتمتة |

التحديات والنصائح في تصميم وتنفيذ ACL والشبكات الفرعية

على الرغم من الفوائد الكبيرة التي توفرها الشبكات الفرعية وACL، إلا أن هناك العديد من التحديات التي قد تواجه مسؤولي الشبكات عند تصميم وتنفيذ هذه الأدوات. من أبرزها تعقيد السياسات، الحاجة إلى فهم دقيق للبنية الشبكية، وتحديث السياسات بشكل دوري لمواكبة التغيرات. من النصائح المهمة لتحقيق نجاح في هذا المجال، ضرورة توثيق جميع السياسات والقواعد بشكل واضح، والاختبار المستمر على بيئة محاكاة قبل التطبيق الفعلي، بالإضافة إلى استخدام أدوات إدارة السياسات التي تدعم التحديث التلقائي والتوثيق.

التحديات الشائعة

- التعقيد الإداري: مع تزايد عدد السياسات والقواعد، يصبح من الصعب إدارة جميعها بشكل فعال.

- الأخطاء البشرية: كتابة قواعد غير دقيقة قد تؤدي إلى ثغرات أمنية أو عرقلة حركة البيانات الضرورية.

- تحديث السياسات: الحاجة المستمرة لمراجعة السياسات والتكيف مع التهديدات الجديدة.

- التداخل بين السياسات: قد تتعارض قواعد ACL مختلفة، مما يتطلب التحقق الدقيق من التداخل والتعارض.

نصائح عملية لتجاوز التحديات

- اعتماد منهجية إدارة السياسات بشكل مركزي، مع توثيق شامل لجميع القواعد والتعديلات.

- استخدام أدوات إدارة السياسات التي تدعم الأتمتة وتحليل التداخلات.

- تدريب الفرق الفنية بشكل دوري على تحديثات السياسات وأفضل الممارسات في تكوين ACL.

- إجراء اختبارات مستمرة على بيئة معملية أو محاكاة قبل نشر التحديثات على الشبكة الحية.

الخلاصة: مزيج من الفهم العميق والتطبيق الدقيق

يتضح من خلال استعراض مفصل لمفاهيم الشبكات الفرعية وACL أن الجمع بينهما يُعد أحد الركائز الأساسية لبناء شبكة آمنة وفعالة. فهم كيفية تقسيم الشبكة إلى وحدات أصغر يتيح إدارة أكثر دقة وتحكم أكبر في حركة البيانات، في حين أن ACLs توفر أدوات قوية لوضع السياسات التي تقييد الوصول وتمنع التهديدات المحتملة. إن تصميم وتطبيق هذه الأدوات يتطلب معرفة تقنية عميقة، واتباع أعلى معايير الأمان، مع الالتزام بالتحديث المستمر لمواكبة التطورات التكنولوجية والتهديدات الجديدة.

المراجع والمصادر

1. Kevin Dooley, “Network Security Essentials,” McGraw-Hill, 2010.

2. William Stallings, “Data and Computer Communications,” Pearson, 2020.

بالختام، يُعد فهم الشبكات الفرعية وACL أدوات ضرورية لأي متخصص في أمن الشبكات، حيث يوفران إطارًا متينًا لبناء بنية أمان مرنة وقابلة للتكيف مع متطلبات المؤسسات المختلفة، مع ضمان التوازن بين الأداء والأمان في بيئة شبكية متطورة وديناميكية.