دور الشبكات الحاسوبية في تعزيز المجتمع الرقمي

في عالم يتسارع فيه التطور التكنولوجي بشكل غير مسبوق، أصبحت الشبكات الحاسوبية حجر الزاوية في بناء المجتمع الرقمي الحديث، حيث تمثل البنية التحتية الأساسية التي تربط بين الأجهزة والأنظمة وتسمح بتبادل المعلومات بشكل فوري وفعال. لم تعد الشبكات مجرد وسيلة لنقل البيانات فحسب، بل أصبحت منصة تتيح الابتكار، وتعزيز الإنتاجية، وتحقيق التقدم الاقتصادي، وتسهيل الحياة اليومية على مستوى الأفراد والمؤسسات والحكومات. هذا الانتشار الواسع للشبكات الحاسوبية، ومعه الاعتماد المتزايد على البيانات والخدمات الرقمية، أدى إلى ظهور تحديات أمنية تواجه جميع المستخدمين، وتفرض ضرورة فهم أعمق لأساليب التهديدات، وتطوير استراتيجيات حماية فعالة تواكب تطوراتها المستمرة. فالأمان السيبراني لم يعد مجرد خيار، بل أصبح ضرورة ملحة لاستمرار الأعمال، وضمان سرية وسلامة البيانات، والحفاظ على استمرارية الخدمات الحيوية.

تاريخ تطور التهديدات الأمنية في الشبكات الحاسوبية

عبر العقود الماضية، شهدت التهديدات الأمنية تطورًا ملحوظًا، من هجمات بسيطة تستهدف إحداث تشويش أو سرقة معلومات، إلى هجمات معقدة تستخدم تقنيات حديثة ومتطورة. في البداية، كانت التهديدات تقتصر على الاختراقات الفردية أو التجسسية، حيث كان المهاجمون يركزون على اكتشاف الثغرات في نظم بسيطة أو غير محمية بشكل جيد، ويقومون بسرقة البيانات أو تعطيل الخدمات لأغراض شخصية أو اقتصادية. ومع تطور التقنيات، برز نوع جديد من الهجمات يُعرف بـ”الهجمات الموجهة”، والتي تستهدف مؤسسات بعينها، وغالبًا ما تكون مدعومة من جهات ذات مصلحة سياسية أو اقتصادية، وتستخدم أدوات وتقنيات متقدمة جدًا، مثل البرمجيات الخبيثة الموجهة، والاختراقات الثابتة، وهجمات التصيد الموجهة. وفي العقد الأخير، شهدنا تصاعدًا ملحوظًا في حجم التهديدات، وتنوعًا في أساليبها، حيث أصبحت الهجمات تعتمد على الذكاء الاصطناعي، وتحليل البيانات الكبيرة، وتقنيات التشفير المعقدة، مما يفرض على المختصين في الأمن السيبراني تحديث أدواتهم وأساليبهم باستمرار لمواجهة هذا المشهد المتغير بسرعة.

تصنيف التهديدات الأمنية في الشبكات الحاسوبية

تتنوع التهديدات الأمنية بشكل كبير، ويمكن تصنيفها وفقًا لنوع الأسلوب الهجومي، والهدف، وطبيعة الأداة المستخدمة، مما يسهل فهم طبيعة كل تهديد وتطوير استراتيجيات لمواجهته بشكل فعال. من أبرز أنواع التهديدات:

1. الاختراقات الإلكترونية (Hacking)

يُعد الاختراق من أكثر الأساليب انتشارًا وتأثيرًا، حيث يقوم المهاجمون بفحص الشبكات والأنظمة بحثًا عن ثغرات أمنية تمكنهم من الدخول غير المصرح به. تعتمد هذه الهجمات على استغلال الثغرات في برمجيات النظام، أو ضعف في التصميم الأمني، أو عدم تحديث البرمجيات، مما يتيح للمهاجمين الوصول إلى البيانات الحساسة، أو تعطيل العمليات، أو حتى السيطرة الكاملة على الأنظمة. تتطلب عمليات الاختراق عادة أدوات وتقنيات عالية مثل استغلال الثغرات عبر البرمجيات، والهجمات عبر الشبكة، وتقنيات الهندسة الاجتماعية لاقتناص المعلومات اللازمة لنجاح الاختراق.

2. الفيروسات والبرمجيات الخبيثة (Malware)

تُعد الفيروسات من أقدم أشكال الهجمات الرقمية، وتتمثل في برمجيات خبيثة تتكاثر ذاتيًا وتنتشر عبر الوسائط المختلفة، سواء كانت عبر الشبكات، أو وسائل التخزين الخارجية، أو عبر البريد الإلكتروني، أو من خلال تحميل ملفات مصابة. تهدف هذه البرمجيات إلى إحداث أضرار مباشرة على البيانات أو الأنظمة، مثل تدمير البيانات، سرقتها، أو تعطيل العمليات، وتتنوع بين الفيروسات، والديدان، والحصان الطروادة، وبرامج الفدية، التي تفرض على الضحية دفع فدية مقابل استعادة السيطرة على بياناته أو أنظمته.

3. هجمات التصيد الاحتيالي (Phishing)

تُعتبر هجمات التصيد من أكثر الأساليب انتشارًا وأسهلها تنفيذًا، حيث تعتمد على خداع المستخدمين للنقر على روابط ضارة أو تقديم معلومات حساسة بشكل مغرٍ، يُنشر غالبًا عبر رسائل البريد الإلكتروني أو رسائل الوسائط الاجتماعية، وتتنكر في شكل كيانات موثوقة مثل البنوك أو الشركات الكبرى. يتم تصميم رسائل التصيد بدقة بحيث تظهر شرعية، وتحتوي على روابط لمواقع مزيفة تشبه المواقع الأصلية، بهدف سرقة البيانات الشخصية، أو كلمات المرور، أو أرقام الحسابات المصرفية، أو غيرها من المعلومات الحساسة.

4. هجمات حجب الخدمة الموزعة (DDoS)

تُعد هجمات حجب الخدمة من التهديدات التي تستهدف تعطيل الخدمات عبر إغراق الخوادم بحجم كبير جدًا من حركة المرور، بحيث تتجاوز قدرتها على التعامل معها، مما يؤدي إلى توقف الخدمات أو تعطيل الوصول إليها. غالبًا ما تستهدف المواقع الإلكترونية الكبيرة، أو البنى التحتية الحيوية، مثل شبكات النقل، أو أنظمة البنوك، أو المؤسسات الحكومية. تعتمد هذه الهجمات على استخدام شبكات من أجهزة تم السيطرة عليها، تسمى “بوت نت”، والتي تُوجه موجات ضخمة من الطلبات إلى الهدف، مما يستهلك الموارد بشكل كامل ويجعل الخدمة غير متاحة للمستخدمين الشرعيين.

آليات وأساليب الهجمات الأمنية

تتطور تقنيات وأساليب الهجمات باستمرار، وتتنوع وفقًا للهدف، والأداة، والوسيلة المستخدمة، مما يفرض على المختصين في الأمن السيبراني ضرورة فهم هذه الآليات بشكل عميق لتطوير استراتيجيات مكافحة مناسبة وفعالة.

1. استغلال الثغرات في البرمجيات

يعد استغلال الثغرات في أنظمة التشغيل، والتطبيقات، والخدمات الشبكية من أكثر الوسائل استخدامًا في عمليات الاختراق. حيث يقوم المهاجمون بفحص الثغرات المعروفة أو غير المعروفة (Zero-Day)، ويستغلونها للوصول غير المصرح به. تعتمد هذه العمليات على أدوات فحص الثغرات، وبرامج استغلال الثغرات، وتقنيات الهندسة الاجتماعية لجذب المستخدمين إلى تنفيذ عمليات غير آمنة.

2. الهجمات عبر الشبكة وارتباطها بالبروتوكولات

يستخدم المهاجمون تقنيات متقدمة مثل هجمات man-in-the-middle، أو هجمات إعادة التوجيه، أو استغلال الثغرات في بروتوكولات الشبكة مثل TCP/IP، بهدف اعتراض البيانات، أو تعديلها، أو انتحال هوية المستخدم. يتطلب ذلك فهمًا عميقًا لبروتوكولات الشبكة، وأدوات تحليل حركة المرور، وأساليب التشفير المستخدمة في حماية البيانات.

3. الهندسة الاجتماعية وتضليل المستخدمين

تُعد الهندسة الاجتماعية من أكثر الأساليب فاعلية، حيث تعتمد على استغلال الثقة، والتلاعب النفسي، وإيهام المستخدمين بصدقية الرسائل أو الطلبات، بهدف دفعهم للكشف عن معلومات سرية، أو تنفيذ إجراءات غير آمنة. يتطلب التصدي لهذا النوع من الهجمات توعية المستخدمين، وتطبيق سياسات صارمة للتحقق من هويات الطلبات، وتثقيف الموظفين حول أساليب الاحتيال.

4. هجمات البرمجيات الخبيثة والترويج لها

يستخدم المهاجمون برمجيات خبيثة متعددة الأشكال، وتُنتج عادة عبر استغلال الثغرات أو عبر التسلل عن طريق الهندسة الاجتماعية، وتُروج عبر وسائل متعددة، من بينها البريد الإلكتروني، أو التنزيلات من مواقع غير موثوقة، أو إعلانات مزيفة. تتنوع هذه البرمجيات بين أدوات التجسس، وبرامج الفدية، وأحصنة طروادة، والديدان، وتستخدم تقنيات التشفير لإخفاء نشاطاتها، مما يصعب اكتشافها وإيقافها.

الأساليب التكنولوجية الحديثة في مكافحة التهديدات الأمنية

مع تزايد التهديدات وتعقدها، ظهرت تقنيات حديثة وأساليب متطورة لمواجهة الهجمات الإلكترونية، وتوفير حماية قوية للشبكات والبيانات. تعتمد هذه التقنيات على الذكاء الاصطناعي، والتعلم الآلي، وتحليل البيانات الكبيرة، وأدوات التشفير الحديثة، بالإضافة إلى استراتيجيات إدارة الأمان الشاملة.

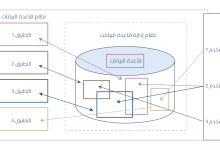

1. أنظمة كشف التسلل (IDS) وأنظمة منع التسلل (IPS)

تُعد أنظمة كشف التسلل (IDS) أدوات مهمة لمراقبة حركة البيانات وتحليلها بشكل مستمر للكشف عن أنشطة مشبوهة أو غير معتادة، وتوليد تنبيهات عند وجود تهديدات محتملة. أما أنظمة منع التسلل (IPS) فهي تتعدى وظيفة الكشف، وتقوم تلقائيًا باتخاذ إجراءات وقائية، مثل حظر العناوين أو إغلاق المنافذ، لمنع وقوع الهجمات قبل أن تتسبب في أضرار فعلية.

2. تقنيات التشفير الحديثة

تُستخدم تقنيات التشفير عالية المستوى لضمان سرية البيانات، سواء كانت أثناء النقل أو التخزين. تعتمد على خوارزميات قوية مثل AES، وRSA، وECC، لضمان عدم قدرة المهاجمين على فك التشفير أو الاطلاع على المحتوى، حتى لو تمكنوا من الوصول إلى البيانات.

3. إدارة الهوية والتحكم في الوصول (IAM)

تُعنى أنظمة إدارة الهوية والتحكم في الوصول بتحديد من يمكنه الوصول إلى الموارد، وتحت أية شروط، وتوفير آليات تحقق متعددة مثل المصادقة الثنائية، والتعرف البيومتري، وإدارة كلمات المرور بشكل مركزي، مما يقلل من احتمالية الاختراق عبر استغلال حسابات المستخدمين.

4. تقنيات الحوسبة السحابية والأمان

مع الانتقال إلى الحوسبة السحابية، أصبح من الضروري تطبيق استراتيجيات أمنية خاصة تضمن حماية البيانات والبنى التحتية السحابية. تشمل هذه التقنيات أدوات إدارة الهوية، والرقابة على الوصول، والتشفير، والرقابة على الأنشطة، والتدقيق المستمر، لضمان الامتثال للمعايير الأمنية العالمية.

تطوير استراتيجيات الأمان الشاملة

توفير الحماية الفاعلة يتطلب اعتماد استراتيجيات أمنية شاملة، تتكامل فيها السياسات، والإجراءات، والأدوات، والتدريب. من الضروري أن تتبنى المؤسسات نهج الدفاع متعدد الطبقات، الذي يشمل الجوانب التقنية، والبشرية، والفيزيائية، لضمان حماية متكاملة للموارد الرقمية.

1. التحديث المستمر للبرمجيات والأنظمة

يجب أن تكون عملية تحديث البرمجيات والأنظمة جزءًا أساسيًا من ثقافة المؤسسة، حيث تصدر الشركات تحديثات أمنية بشكل دوري لمعالجة الثغرات المكتشفة حديثًا. تعتمد هذه العملية على إدارة التحديث بشكل فعال، وتوفير الوقت الكافي للاختبار قبل التثبيت، لضمان عدم حدوث تأثيرات سلبية على الأداء أو التوافق.

2. تطبيق إجراءات الحماية الأساسية

تشمل الإجراءات الأساسية مثل جدران الحماية، وأنظمة كشف التسلل، وبرامج مكافحة الفيروسات، وأنظمة النسخ الاحتياطي، وسياسات إدارة كلمات المرور، وتقنيات التحقق من الهوية، وغيرها. هذه الإجراءات تُشكل الدرع الأول ضد التهديدات، وتقلل بشكل كبير من احتمالية نجاح الهجمات.

3. التوعية والتدريب الأمني

يلعب العنصر البشري دورًا حاسمًا في منظومة الأمان، حيث يُعد المستخدمون الحلقة الأضعف في الكثير من الحالات. لذلك، يتطلب الأمر برامج توعية دورية، وتدريبات على أساليب الاحتيال، وطرق التعرف على الرسائل المشبوهة، وإجراءات التعامل مع الحالات الأمنية، لتعزيز الوعي وتقليل احتمالية الوقوع في فخ الهجمات الاجتماعية.

4. إدارة الحوادث والرد عليها

يجب أن تتضمن الاستراتيجية خطة واضحة للتعامل مع الحوادث الأمنية، تشمل إجراءات الكشف المبكر، والتقييم، والاستجابة السريعة، والتعافي، والتوثيق. فرق الأمان المختصة يجب أن تكون على استعداد دائم، وتستخدم أدوات متطورة للرصد والتحليل، لضمان الحد من الأضرار واستعادة العمليات بسرعة وكفاءة بعد وقوع الهجوم.

مقارنة بين التقنيات الأمنية المختلفة

| الخاصية | وصف | الهدف الأساسي | الفعالية |

|---|---|---|---|

| جدران الحماية (Firewall) | أنظمة رقابة على حركة المرور بين الشبكات | منع الوصول غير المصرح به | أساسية وفعالة في الحماية الأولية |

| أنظمة كشف التسلل (IDS) | مراقبة وتحليل حركة البيانات للكشف عن التهديدات | التنبيه عن الهجمات المحتملة | مرنة وتكاملية مع أدوات أخرى |

| أنظمة منع التسلل (IPS) | تحديد ومنع التهديدات بشكل تلقائي | الوقاية من الهجمات قبل حدوثها | فعالة جدًا عند التكوين الصحيح |

| تقنيات التشفير | تحويل البيانات إلى صيغة غير قابلة للفهم إلا بمفتاح خاص | حماية سرية البيانات أثناء النقل أو التخزين | أساسية في حماية البيانات الحساسة |

| إدارة الهوية (IAM) | التحكم في من يمكنه الوصول إلى الموارد | منع الوصول غير المصرح به | فعالة جدًا عند التنفيذ الصحيح |

التهديدات المستقبلية والتحديات الجديدة

مع استمرار تطور التقنية، تظهر تهديدات جديدة تتطلب تحديثات مستمرة في استراتيجيات الأمان. من أبرز التحديات المستقبلية:

1. هجمات الذكاء الاصطناعي والتعلم الآلي

يستخدم المهاجمون تقنيات الذكاء الاصطناعي لتطوير هجمات ذات قدرة عالية على التكيف، مثل برمجيات خبيثة تتعلم وتتغير استراتيجيتها، أو هجمات تعتمد على تحليل البيانات لاكتشاف نقاط الضعف بشكل أكثر دقة. من ناحية أخرى، تُستخدم نفس التقنيات في الدفاع، مثل أنظمة كشف التسلل المدعومة بالذكاء الاصطناعي، التي تتعلم من الهجمات السابقة وتتوقع التهديدات الجديدة.

2. أمن إنترنت الأشياء (IoT)

انتشار أجهزة إنترنت الأشياء، من الكاميرات، وأجهزة المنزل الذكي، والأجهزة الطبية، يخلق نقاط ضعف إضافية، حيث غالبًا ما تكون غير محمية بشكل كافٍ، وتتيح للمهاجمين استغلالها للوصول إلى الشبكة أو استغلالها في هجمات أكبر، مثل هجمات DDoS باستخدام أجهزة متصلة.

3. التحديات التنظيمية والأخلاقية

مع تزايد التهديدات، تظهر أيضًا تحديات تتعلق بالخصوصية، والامتثال للمعايير الدولية، والتعامل مع البيانات الحساسة، خاصة مع استخدام تقنيات مثل التشفير القوي، والحوسبة السحابية، والذكاء الاصطناعي. يتطلب الأمر وضع قوانين وسياسات واضحة، وتطوير إطار أخلاقي لاستخدام التقنيات الحديثة بشكل مسؤول.

الخلاصة: نحو منظومة أمنية مرنة ومتجددة

في ختام هذا النقاش الواسع، يتضح أن حماية الشبكات الحاسوبية ليست مهمة ثابتة، وإنما عملية ديناميكية تتطلب تحديثًا مستمرًا، واعتماد استراتيجيات متعددة الأبعاد. فكلما زادت التهديدات تعقيدًا وتنوعًا، زادت الحاجة إلى تكامل الجوانب التقنية والبشرية واللوجستية، لتحقيق منظومة أمنية مرنة وقادرة على التصدي للتحديات المستقبلية. يتطلب ذلك استثمارًا دائمًا في تطوير المهارات، وتبني أحدث التقنيات، وتعزيز ثقافة الأمان بين جميع الأطراف المعنية، لتحقيق بيئة رقمية آمنة ومستدامة تسهم في دعم الابتكار والتنمية الاقتصادية والاجتماعية، مع ضمان حماية الحقوق والخصوصية للمستخدمين في العصر الرقمي الحديث.