تقنيات حماية البيانات والأمان الرقمي في العصر الحديث

في عالم الاتصالات الرقمية والأمان على الإنترنت، تتداخل العديد من التقنيات والأدوات التي تهدف إلى حماية خصوصية المستخدمين وتأمين بياناتهم من مخاطر الاختراق والتجسس، ومن بين أبرز هذه الأدوات تأتي تقنيتان رئيسيتان، وهما الشبكة الافتراضية الخاصة (VPN) والبروكسي، اللتان غالبًا ما يُنظر إليهما كوسيلتين لتحقيق الأمان، لكنهما تختلفان بشكل جوهري من حيث الأداء، الوظائف، الاستخدامات، والميزات التي يقدمانها. من المهم للمستخدمين أن يفهموا الفروقات الأساسية بين كلا التقنيتين، ليتمكنوا من اختيار الحل الأمثل وفقًا لاحتياجاتهم، سواء كانت حماية كاملة، تجاوز قيود جغرافية، أو تحسين أداء الاتصال.

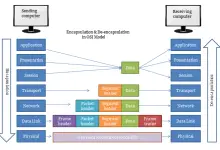

مفهوم الـVPN وكيفية عمله

شبكة الـVPN (Virtual Private Network) تعتبر بمثابة نفق آمن يربط المستخدم بشبكة الإنترنت عبر خادم وسيط يمتاز بميزات تشفير عالية، بحيث يتم تحويل كل البيانات الصادرة والواردة من الجهاز إلى شكل مشفر يصعب على أي طرف خارجي تعقبه أو فهم محتواه. عند تفعيل الـVPN، يتم إنشاء اتصال مشفر بين جهاز المستخدم وخادم الـVPN، والذي يقوم بدوره بإعادة توجيه حركة البيانات إلى المواقع والخدمات عبر الإنترنت، مما يسمح للمستخدم بالبقاء مجهول الهوية وتخطي القيود الجغرافية على المحتوى. من الناحية التقنية، يستخدم الـVPN بروتوكولات تشفير قوية مثل OpenVPN، و IKEv2، وWireGuard، التي تضمن حماية البيانات من أي محاولة تنصت أو اعتراض خلال انتقالها عبر الشبكة.

ميزات الـVPN وتعزيز الأمان والخصوصية

يوفر الـVPN مجموعة من الميزات التي تعزز من مستوى الأمان والخصوصية، ومن أبرزها:

- التشفير الشامل للبيانات: يحمي جميع البيانات التي يرسلها الجهاز، بما يشمل تصفح الإنترنت، وحركة البريد الإلكتروني، والاتصالات عبر التطبيقات المختلفة، الأمر الذي يصعب على المتسللين أو الجهات الحكومية تتبع النشاطات الرقمية للمستخدم.

- تغيير الموقع الجغرافي الافتراضي: يتيح للمستخدم اختيار خادم في بلد معين، مما يمنحه إمكانية الوصول إلى محتوى مقيد جغرافيًا، مثل خدمات البث أو المواقع التي تتطلب قيوداً جغرافية محددة.

- الحماية على الشبكات العامة: في حال الاتصال بشبكات Wi-Fi العامة غير الآمنة، يوفر الـVPN حماية فعالة من هجمات التنصت أو الاختراق، حيث يعمد إلى تشفير البيانات المارة عبر الشبكة، مما يمنع المتطفلين من سرقة المعلومات أو مراقبة النشاطات.

- تحسين الأداء عند بعض الاستخدامات: على الرغم من أن التشفير قد يقلل من سرعة الاتصال قليلاً، إلا أن بعض خدمات الـVPN تقدم تقنيات ذكية لضبط الأداء والحفاظ على استقرار الاتصال، خاصة عند الاستخدام في مناطق ذات بنية تحتية شبكية ضعيفة.

الآليات والتقنيات المستخدمة في الـVPN

يعتمد عمل الـVPN على مجموعة من البروتوكولات والتقنيات التي تضمن أمن الاتصال، وأهمها:

| البروتوكول | الوصف | الميزات |

|---|---|---|

| OpenVPN | بروتوكول مفتوح المصدر يستخدم تقنيات تشفير قوية، ويعد الأكثر أمانًا ومرونةً في الاستخدام. | مرن، يدعم التشفير القوي، ويعمل على معظم الأنظمة. |

| IKEv2/IPSec | بروتوكول سريع وموثوق، خاصة في حالات التبديل بين الشبكات. | سريع، يدعم التبديل بين الشبكات بسلاسة. |

| WireGuard | بروتوكول حديث يركز على البساطة والأداء العالي، مع تشفير قوي. | سريع، سهل التكوين، يستهلك موارد أقل. |

مفهوم البروكسي وكيفية عمله

أما البروكسي، فهو خادم وسيط يعمل كوسيط بين جهاز المستخدم وخدمات الإنترنت، بحيث يتلقى الطلبات من الجهاز، ويقوم بإرسالها إلى الموقع أو الخدمة المطلوبة، ثم يعيد الرد إلى الجهاز. بعبارة أخرى، البروكسي يعزل عنوان IP الخاص بالمستخدم عن الموقع الذي يتصفح، ويظهر عنوان IP الخاص بالبروكسي بدلاً منه، مما يعزز من مستوى إخفاء الهوية ويمنع تتبع النشاطات بشكل مباشر. البروكسي يعمل على مستوى التطبيق بشكل أساسي، ويمكن تكوينه ليعمل مع متصفحات أو برامج محددة، مما يجعله أداة مرنة لاستخدامات متنوعة، خاصة في تجاوز القيود الجغرافية أو تصفح المواقع المحجوبة.

أنواع البروكسي وخصائصها

هناك عدة أنواع من البروكسي، تختلف في مستوى الأمان، والسرعة، ومدى التشفير المقدم، ومنها:

- البروكسي الشفاف (Transparent Proxy): لا يخفي عنوان IP، ويستخدم غالبًا لأغراض الرقابة أو التصفية على الشبكات الداخلية.

- بروكسي المجهول (Anonymous Proxy): يخفي عنوان IP الخاص بالمستخدم، لكنه يعلن عن وجوده كخادم وسيط.

- بروكسي العميق (Elite Proxy): يخفي كل من عنوان IP والنشاط، ويعمل بشكل مخفي تمامًا، ويعتبر الأكثر أمانًا من بين أنواع البروكسي.

الميزات الأساسية للبروكسي

يقدم البروكسي مجموعة من الميزات التي تجعله خيارًا مهمًا في العديد من السيناريوهات، منها:

- إخفاء الهوية: يعزز من حماية الخصوصية عبر إخفاء عنوان IP الحقيقي للمستخدم.

- تجاوز القيود الجغرافية: يتيح الوصول إلى المحتوى المقيد جغرافيًا من خلال اختيار خادم في بلد معين.

- التحكم في الوصول: يمكن استخدامه كوسيلة لتحديد وإدارة من يمكنه الوصول إلى خدمات معينة على الشبكة الداخلية أو الإنترنت.

- تحسين الأداء: في بعض الحالات، يمكن أن يساهم البروكسي في تسريع التحميل عبر التخزين المؤقت للمحتوى.

مقارنة بين الـVPN والبروكسي: المميزات والعيوب

بالنظر إلى الوظائف الأساسية والتقنيات المستخدمة، من الضروري تقييم الفروقات بين الـVPN والبروكسي بشكل دقيق، مع التركيز على نقاط القوة والضعف لكل منهما، لتحديد الأنسب وفقًا لاحتياجات المستخدمين والأغراض التي يسعون لتحقيقها.

الميزات بالمقارنة

- الأمان والتشفير: الـVPN يوفر تشفيرًا شاملاً لجميع البيانات، في حين أن البروكسي غالبًا لا يقدم تشفيرًا إلا على مستوى التطبيق أو لا يوفره على الإطلاق، مما يجعله أقل أمانًا خاصة عند التعامل مع البيانات الحساسة.

- تغطية الاتصالات: جميع التطبيقات على الجهاز تستفيد من الـVPN بشكل تلقائي، بينما البروكسي يتطلب إعدادًا خاصًا لكل تطبيق على حدة، أو تكوين متصفحات معينة فقط.

- المرونة في الاستخدام: البروكسي أكثر مرونة وسهولة في التكوين، ويمكن استخدامه لأغراض بسيطة مثل تجاوز الحجب، بينما الـVPN أكثر تكاملية ويقدم حماية شاملة.

- الأداء والسرعة: البروكسي غالبًا ما يكون أسرع لأنه لا يتطلب عمليات تشفير معقدة، ولكن في بعض الحالات، يمكن أن يعاني من مشاكل في الأداء إذا كان غير موثوق، بينما الـVPN قد يتسبب في تقليل بعض السرعة بسبب التشفير.

- التكلفة: عادةً، البروكسي أقل تكلفة أو مجاني في بعض الحالات، بينما خدمات الـVPN المدفوعة توفر ميزات أمان متقدمة ودعم فني محترف.

العيوب والمخاطر المحتملة

- البروكسي: أقل أمانًا، خاصة إذا كان غير موثوق، وقد يعرض المستخدمين لمخاطر القرصنة أو التجسس، كما أن بعض أنواع البروكسي لا توفر حماية ضد هجمات الاختراق، وتقتصر على إخفاء عنوان IP فقط.

- الـVPN: تكلفة الاشتراك قد تكون مرتفعة، خاصة في حال كانت الحاجة إلى سرعات عالية أو خوادم متعددة، بالإضافة إلى أن بعض الخدمات قد تحتفظ بسجلات النشاط، مما يهدد الخصوصية إذا لم تكن موثوقة.

السيناريوهات التي تتطلب استخدام كل تقنية

لتحديد الحل الأمثل، من المهم فهم السيناريوهات التي تتطلب الاعتماد على أحد الحلول، سواء كان الـVPN أو البروكسي، وذلك وفقًا للأهداف والتهديدات المحتملة التي يواجهها المستخدمون.

استخدامات الـVPN

يشمل هذا الاستخدام الحالات التي تتطلب حماية شاملة، مثل:

- حماية البيانات على شبكات Wi-Fi العامة، حيث يضمن التشفير حماية المعلومات من التنصت.

- الوصول إلى المحتوى المقيد جغرافيًا، مثل خدمات البث التلفزيوني أو المواقع التي تفرض قيودًا على بعض المناطق.

- العمل عن بعد، حيث يتيح للموظفين الاتصال بشبكة الشركة بشكل آمن من أي مكان في العالم.

- حماية الخصوصية أثناء التصفح، خاصة لمن يرغب في تقليل تتبع الأنشطة من قبل مزودي الخدمات أو الحكومات.

استخدامات البروكسي

يمثل الحل الأنسب في الحالات التي تتطلب تجاوز الحجب أو قيود الوصول، أو تحسين الأداء بشكل محدود، ومنها:

- تجاوز القيود الجغرافية لمحتوى معين، خاصة عند الحاجة إلى وصول سريع ومؤقت.

- التحكم في الوصول داخل الشبكات الداخلية، حيث يمكن استخدام البروكسي لتنظيم حركة المستخدمين.

- تخزين المحتوى مؤقتًا لتسريع الوصول إلى المواقع أو الخدمات التي يتم الوصول إليها بشكل متكرر.

- تصفية المحتوى أو مراقبة الأنشطة على الشبكة الداخلية.

أفضل الممارسات لاختيار التقنية المناسبة

عند اتخاذ قرار بين الـVPN والبروكسي، يجب أن يأخذ المستخدم في الاعتبار عدة عوامل، منها مستوى الأمان المطلوب، نوع البيانات التي يتم التعامل معها، التكلفة، وسهولة الاستخدام. من المهم أيضًا التحقق من موثوقية الخدمة المقدمة، خاصة في حال الاعتماد على مزودين خارجيين، لضمان عدم تسرب البيانات أو تسجيل الأنشطة.

نصائح عملية لاختيار الحل الأنسب

- تحديد الهدف الرئيسي: هل هو حماية البيانات، تجاوز القيود، أم تحسين الأداء؟

- التحقق من مستوى الأمان: هل يتطلب الأمر تشفيرًا شاملاً، أم يكفي إخفاء الهوية فقط؟

- اعتبار الميزانية: هل الميزانية محدودة، أم يمكن دفع مقابل خدمة موثوقة توفر حماية كاملة؟

- المرونة والقابلية للتخصيص: هل تحتاج إلى حل قابل للتكيف مع التطبيقات المختلفة أم حل مخصص لمتصفح معين؟

- الاعتمادية والدعم الفني: هل الخدمة تقدم دعمًا موثوقًا، وضمانات ضد الانقطاعات أو المشاكل الأمنية؟

التحديات والمخاطر المتعلقة باستخدام كل من الـVPN والبروكسي

رغم فوائد كل منهما، توجد تحديات ومخاطر يتوجب على المستخدمين إدراكها، خاصة فيما يخص الثقة في الخدمة المقدمة، والأمان، والخصوصية. فـVPNs غير الموثوقة قد تسجل البيانات أو تبيعها، مما يهدد سرية المعلومات، في حين أن البروكسي غير الآمن قد يتعرض للاختراق أو الاستخدام السيء، خاصة إذا كان مجانيًا أو غير موثوق.

التحديات الشائعة

- انتهاك الخصوصية: بعض مزودي خدمات الـVPN يحتفظون بسجلات النشاط، مما ينعكس سلبًا على خصوصية المستخدم.

- بطء الاتصال: التشفير والاتصال عبر خوادم بعيدة قد يقللان من سرعة التصفح، وهو أمر مهم خاصة للمستخدمين الذين يحتاجون إلى الأداء العالي.

- التقنيات غير المدعومة: بعض التطبيقات أو الخدمات قد لا تعمل بشكل صحيح عبر البروكسي أو الـVPN بسبب قيود أو إعدادات خاصة.

- الاعتماد على طرف ثالث: استخدام خدمات غير موثوقة يعرض المستخدمين لمخاطر الاختراق، التجسس، أو سرقة البيانات.

الخلاصة والتوصيات النهائية

في نهاية المطاف، يظل الاختيار بين الـVPN والبروكسي مسألة تعتمد على نوعية الاستخدام، مستوى الأمان المطلوب، والميزانية المتاحة. فالـVPN يوفر حماية شاملة، تشفيرًا قويًا، ومرونة عالية، وهو الحل الأمثل للمستخدمين الذين يرغبون في حماية بياناتهم بشكل كامل، والعمل عن بعد، وتجاوز القيود الجغرافية بشكل آمن. أما البروكسي، فهو خيار مرن وأقل تكلفة، ويُستخدم بشكل رئيسي لتجاوز الحجب، تنظيم الوصول، أو تحسين الأداء بشكل محدود، لكنه يتطلب حذرًا في اختيار الخدمة لضمان عدم تقليل مستوى الأمان.

كما يُنصح دائمًا بالاعتماد على خدمات موثوقة، وقراءة تقييمات المستخدمين، والتحقق من سياسات الخصوصية، قبل الالتزام باستخدام أي من الحلول. بالإضافة إلى ذلك، يظل من الضروري تحديث المعرفة باستمرار، ومتابعة أحدث التقنيات في مجال أمان الإنترنت، لضمان حماية البيانات الشخصية والمهنية على حد سواء، والاستفادة القصوى من التقنيات المتاحة بشكل آمن وفعال.

مراجع ومصادر للاستزادة

- TechCrunch

- Ars Technica

- The Verge

- Electronic Frontier Foundation (EFF)

- CyberNews

- Kaspersky Lab Blog

- William Stallings, “Network Security Essentials”

- Charlie Scott وPaul Wolfe، “Virtual Private Networks, Second Edition”

- Simson Garfinkel، Gene Spafford، وAlan Schwartz، “Web Security, Privacy & Commerce”

بالاستفادة من هذه المصادر، يمكن للمختصين والمهتمين الحصول على معارف أعمق، وتحديثات تقنية حديثة لضمان استخدام الحلول الأمثل، بما يتناسب مع التطورات المستمرة في عالم أمان الشبكات، وخصوصية البيانات، وتقنيات التشفير.