جدار الناري: حامي الشبكات الرقمية

مقدمة عن مفهوم الجدار الناري وأهميته في أمان الشبكات

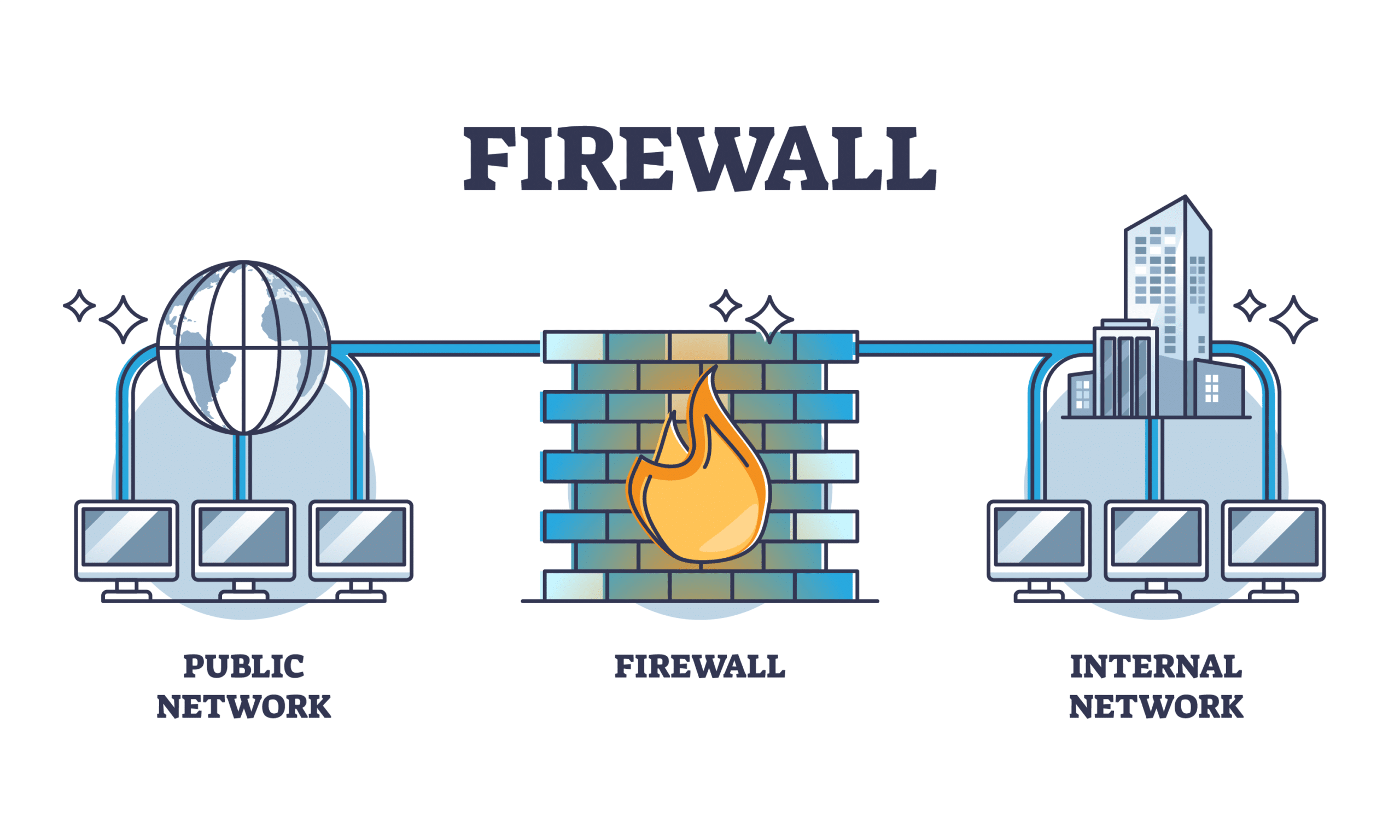

في عالم يتزايد فيه الاعتماد على التكنولوجيا الرقمية وتصبح الشبكات الحاسوبية العمود الفقري للبنية التحتية للمؤسسات والأعمال، تبرز الحاجة لوجود أنظمة حماية فعالة تضمن سلامة البيانات والبنية التحتية المعلوماتية. يعتبر الجدار الناري، أو ما يُعرف أيضاً بجدار الحماية، أحد أُسُس أمن الشبكات، حيث يُعد درعاً حيوياً في منظومة الدفاع السيبراني. يقوم هذا العنصر بتصفية حركة شبكة البيانات، وتحديد مدى شرعيتها، مما يحول دون تسرب التهديدات الإلكترونية والأخطار المحتملة إلى داخل المؤسسات.

وفي سياق تطور هجمات القراصنة، وظهور أنواع جديدة من البرمجيات الخبيثة، أصبح الجدار الناري أكثر تطوراً وذكاءً. إذ يُستخدم في حماية البيانات الحساسة، وتأمين الأجهزة والشبكات من محاولات الاختراق، إذ يحقق توازناً دقيقاً بين السماح بالحركة المشروعة وتقليل المخاطر. نظراً لأهميته، فإن فهم آليات عمل الجدار الناري، وتطوير استراتيجيات فعالة لاستخدامه بشكل أمثل، هو أمر لا غنى عنه لأي جهة تسعى لتعزيز أمنها السيبراني. على منصة مركز حلول تكنولوجيا المعلومات (it-solutions.center) نولي أهمية كبيرة لتسليط الضوء على دور الجدران النارية، ونحرص على تقديم أعلى مستوى من المعلومات التقنية الموثوقة والمفيدة للمختصين والمتابعين.

آلية عمل الجدار الناري والأسس التي يقوم عليها

التحليل والفحص الدقيق لحركة البيانات

عند استلام طلب اتصال أو حركة بيانات، يقوم الجدار الناري بتحليل محتوى الحزمة، وتاريخ المصدر والوجهة، وأسلوب التشفير المستخدم، وذلك عبر تقنيات فحص متقدمة تُعرف بـ فحص الحزم (Packet Inspection). هذا التحليل يُساعد على تحديد ما إذا كانت البيانات تتوافق مع السياسات الأمنية المعتمدة، أم أنها تشكل خطراً محتملاً. وتتم هذه العملية بشكل مستمر، مما يضمن عملية رقابة دقيقة وفعالة على جميع حركة البيانات المارة عبر الشبكة.

سياسات القبول والرفض والتكوينات القابلة للتخصيص

يعتمد الجدار الناري على نظام قواعد وسياسات مرنة تسمح للمسؤولين بتحديد معايير دقيقة للسماح أو رفض حركة البيانات. فمثلاً، يمكن إعداد قواعد تتعلق بالمصادر المسموح بها، وأنواع البروتوكولات المسموح باستخدامها، والأوقات المسموح فيها بالتواصل، مما يتيح مرونة عالية في إدارة أمان الشبكة. كما يمكن ضبط السياسات بشكل ديناميكي، استجابة للتغيرات في نمط الهجمات، أو وفقاً لنوعية البيانات التي ينبغي حمايتها، مع ضمان عدم عرقلة العمليات التجارية أو تشغيل الخدمات الأساسية.

التقنيات الأساسية التي يعتمد عليها الجدار الناري

يعتمد الجدار الناري على تقنيتين رئيسيتين لتحقيق وظائفه الأساسية:

- فحص الحزم (Packet Filtering): يقوم بتحليل رؤوس البيانات فقط، ويحدد فيما إذا كانت الحزمة تلتزم بالسياسات المحددة دون الوصول إلى محتواها الداخلي. يعمل بسرعة، لكنه محدود في تحليل البيانات العميق.

- مراقبة الحالة (Stateful Inspection): يتعلّم ويتعرف على حالة الاتصالات ويحتفظ بجدول أنماط الاتصال، مما يتيح اتخاذ قرارات أكثر دقة بناءً على سياق البيانات، ويعزز من أمان الشبكة بشكل كبير.

بالإضافة إلى ذلك، تتضمن التقنيات الحديثة دمج الجدران النارية مع أدوات كشف التسلل (IDS) وأنظمة منع التسلل (IPS)، وذلك لتوفير حماية إضافية وتحليل سلوك التهديدات بشكل أكثر تعقيداً ودقة.

أنواع الجدران النارية واختيارات التطوير الحديثة

الجدران النارية التقليدية مقابل الجدران النارية الحديثة

لقد مر الجدار الناري عبر مراحل تطور متعددة، بداية من الأنظمة التي تعتمد على فحص الحزم فقط، وصولاً إلى الأنظمة المتكاملة التي تستخدم تقنيات الذكاء الاصطناعي والتعلم الآلي. ففي السابق، كانت الجدران النارية تركز على السياسات البسيطة التي تتضمن عناوين الـ IP والبروتوكولات المُعتمدة، مما أدى أحياناً إلى تجاوزات أمنية نتيجة لتنوع الهجمات وأساليب التمويه المستخدمة من قبل المهاجمين.

أما الآن، فالجدران النارية الحديثة تعتمد على فحص الحالة، وتحليل سلوك الشبكة، والتعرف على أنماط الهجمات، واستخدام قواعد ديناميكية وذكاء اصطناعي لتحليل السلوك غير الطبيعي بشكل فوري. وهذا التطور يعكس قفزة نوعية في منظومة الدفاع السيبراني، حيث باتت الجدران النارية قادرة على مقاومة التهديدات المعقدة والمتطورة.

مفاهيم الجدران النارية المتقدمة

| النوع | الميزات | الاستخدامات الرئيسية |

|---|---|---|

| الجدران النارية ذات الحالة العالية (Stateful Firewalls) | تتبع حالة الاتصال، فحص أكثر دقة، القدرة على اتخاذ قرارات بناءً على السياق | الشبكات الكبيرة، المؤسسات الحساسة، الخدمات المصرفية والتجارية |

| الجدران النارية ذات التوجيه (Packet-Filtering Firewalls) | فحص بروتوكولات العنوان، سريع وسهل التكوين | الحماية البسيطة، الشبكات الصغيرة، الحماية الفورية |

| الجدران النارية الذكية (Next-Generation Firewalls) | دمج الذكاء الاصطناعي، الكشف عن السلوك المتطرف، منع التسلل المتقدم | الشبكات المعقدة، البيانات الحساسة، المؤسسات ذات الأمن العالي |

التقنيات الحديثة في تكامل الجدران النارية

الربط مع تقنيات VPN وتشفير البيانات

تُعتبر تقنية الشبكة الافتراضية الخاصة (VPN) أحد العناصر الأساسية التي تُدمج مع الجدار الناري لتوفير أمان عالٍ في الاتصالات عبر الإنترنت، خاصة في ظل الاعتماد الكبير على العمل عن بُعد والتواصل عبر الشبكات العامة. يسمح الجدار الناري المدمج مع VPN بتوفير قناة مشفرة تضمن حماية البيانات من الاختراق أو التنصت، إضافة إلى تمكين المستخدم من الوصول الآمن إلى موارد المؤسسة من أي مكان، وفقاً لسياسات محددة.

الدمج مع أنظمة كشف التسلل والوقاية (IDS/IPS)

يتم تعزيز وظائف الجدار الناري من خلال دمجه مع نظم كشف التسلل (IDS) وأنظمة الوقاية من التسلل (IPS)، حيث تعمل هذه الأنظمة على مراقبة سلوك الشبكة بشكل مستمر، وتحديد أية أنشطة غير طبيعية، أو محاولات اختراق، أو هجمات برمجية خبيثة. يُساعد هذا الدمج على اتخاذ إجراءات فورية أو تلقائية، مثل حجب الاتصال أو تعطيل الجلسة، مما يعزز من استجابة المنظمة للهجمات ويقلل من الأضرار المحتملة.

الوظائف الإضافية والجوانب الفنية المتقدمة للجدران النارية

تشفير الاتصالات وميزات أمان متقدمة

علاوة على عمليات الفحص والحماية الأساسية، يتم تزويد بعض أنواع الجدران النارية بقدرات التشفير، بهدف حماية البيانات أثناء النقل، خاصة عند الاتصال بشبكات غير موثوقة أو عبر الإنترنت. يُستخدم بروتوكول النقل الآمن (SSL/TLS) لحماية البيانات المتبادلة، بالإضافة إلى دعم ميزات متعددة لإدارة الشهادات الرقمية، والتوثيق متعدد العوامل، لضمان أعلى مستوى من الأمان.

استخدام تقنيات التعلُم الآلي والذكاء الاصطناعي

تُعد تقنيات التعلُم الآلي والذكاء الاصطناعي من أهم أدوات تعزيز قدرات الجدران النارية الحديثة، حيث تُمكن من تحليل البيانات بشكل أكثر ذكاءً، والتعرف التلقائي على أنماط التهديدات التي قد لا تكون مرئية بشكل يدوي. من خلال تعزيز القدرات التنبئية، يمكن للجدران النارية أن تتوقع الهجمات قبل وقوعها، وتعمل على إعداد أنظمة دفاعية استباقية وأكثر كفاءة.

تحديات استخدام الجدار الناري وكيفية التعامل معها

التحديات الشائعة في إدارة الجدران النارية

بالرغم من فوائد الجدران النارية، إلا أن هناك تحديات تتعلق بصعوبة إدارة السياسات المعقدة، والحاجة إلى تحديثات مستمرة لمواجهة التهديدات الجديدة، بالإضافة إلى مشكلة التداخل مع بعض تطبيقات الأعمال الحيوية. كما أن تكوين السياسات بشكل خاطئ قد يؤدي إلى ثغرات أمنية أو تعطيل العمليات التشغيلية.

أفضل الممارسات لتحقيق أفضل حماية وأقصى استفادة

- تحديث السياسات بشكل دوري وفقاً لأحدث التهديدات والهجمات السيبرانية.

- الاعتماد على أنظمة إدارة مركزية للتحكم في السياسات والتحديثات.

- تقييم الأداء بشكل مستمر باستخدام أدوات الاختبار والتنقيح.

- تدريب الكوادر الفنية على التعامل مع تقنيات الجدران النارية بشكل احترافي.

- مراجعة السياسات بتوجيه استشاري أمني متخصص لضمان التوازن بين الحماية والأداء.

مستقبل الجدران النارية في سياق التطور التكنولوجي

مع تزايد الابتكارات التقنية، من المتوقع أن يشهد مستقبل الجدران النارية تطوراً ملحوظاً، من خلال دمجها مع تقنيات الذكاء الاصطناعي بشكل أكثر توسعاً، وتطوير أدوات ذات قدرات تحليلية وتوقعية متقدمة. كما أن الاعتماد على الحوسبة السحابية، والبيانات الكبيرة، وتقنيات التعلم العميق سيُعزز من قدراتها على التصدي للهجمات السيبرانية المعقدة والمتطورة، مع ضمان استمرارية الأعمال والأمان الشامل.

الخلاصة والتوصيات النهائية

يُعد الجدار الناري عنصراً لا غنى عنه في منظومة الأمان الشبكي الحديث، حيث يشكل الدرع الأول من نوعه الذي يصد التهديدات ويمنع الاختراقات غير المرغوب فيها. من خلال اعتماد تقنيات حديثة، وسياسات مرنة، وتكامل مع أدوات أمنية متعددة، يمكن للمؤسسات أن تطور من قدراتها الدفاعية بشكل مستدام. الاستثمار في إدارة فعالة للجدران النارية، وتحديثها باستمرار، وتدريب الموظفين المختصين، هو السبيل لضمان بيئة رقمية آمنة، تقل فيها احتمالات الاختراق أو الاختراقات السيبرانية.

كما تنصح منصة مركز حلول تكنولوجيا المعلومات بالاعتماد على مقاربات أمنية متكاملة، تتضمن الجدران النارية، وأنظمة الكشف والتصدي، والتشفير، والتوعية المستمرة، لضمان حماية متكاملة وفعالة ضد التهديدات الإلكترونية المستجدة والمتطورة. إذ تعتبر حماية البنية التحتية الرقمية مسؤولية جماعية، ويجب أن تتسم بالمرونة والابتكار لمواجهة تحديات المستقبل.