استكشاف مشكلات بروتوكولات الشبكة وأهميتها

تُعد عملية استكشاف مشاكل البروتوكولات في الشبكة من الركائز الأساسية التي تضمن استقرار وأمان البنى التحتية الرقمية المعقدة التي تعتمد عليها المؤسسات والمنظمات في إدارة بياناتها وخدماتها. فهي ليست مجرد فحص عابر للحركة أو تحليل سريع للحزم، وإنما عملية متكاملة تتطلب فهماً عميقًا للبروتوكولات المستخدمة، والقدرة على رصد وتصنيف السلوكيات غير الاعتيادية، والتعامل مع الثغرات الأمنية المحتملة بطريقة منهجية ومنظمة. تتداخل في هذه العملية تقنيات متعددة، من أدوات تحليل البيانات إلى أساليب الاختراق الأخلاقي، وتستلزم خبرة واسعة في علوم الشبكات وأمن المعلومات، حيث أن كل خطوة تخطوها تتعلق بكشف نقاط الضعف، وتقديم الحلول الكفيلة بمنع استغلالها، بالإضافة إلى تحسين الأداء العام للشبكة. لذلك، فإن استكشاف مشاكل البروتوكولات يُعد من المهام الاستراتيجية التي تتطلب جهدًا مستمرًا وتحديثًا دائمًا لمواكبة التطورات التكنولوجية والتغيرات في نمط التهديدات السيبرانية.

مفاهيم أساسية في استكشاف مشاكل البروتوكولات

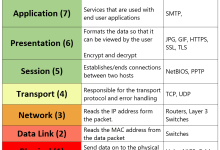

قبل الخوض في تفاصيل العمليات التقنية، من المهم أن نُعطي تصورًا واضحًا عن المفاهيم الأساسية التي تحكم عمل البروتوكولات الشبكية، إذ أن فهم طبيعة البروتوكولات يُعد الخطوة الأولى نحو تحليلها بشكل فعال. البروتوكول هو مجموعة من القواعد والاتفاقيات التي تضع إطارًا لعملية التواصل بين الأجهزة المختلفة على الشبكة، بحيث تضمن نقل البيانات بشكل موثوق وسلس بين المرسِل والمستقبِل، مع ضمان تفعيل معايير الأمان والخصوصية. من بين أشهر هذه البروتوكولات، بروتوكول التحكم في النقل (TCP)، وبروتوكول الإنترنت (IP)، وبروتوكول نقل النص التشعبي (HTTP)، وبروتوكول نقل البريد الإلكتروني (SMTP)، وغيرها الكثير. كل بروتوكول له خصائصه ووظائفه، ويعمل ضمن سياقات معينة، مع قابلية التفاعل والتكامل فيما بينها لتحقيق وظائف الشبكة بكفاءة عالية.

الخصائص الأساسية للبروتوكولات الشبكية

- الاعتمادية: حيث تضمن البروتوكولات أن البيانات تصل إلى المستلم بشكل صحيح، مع آليات لتكرار الإرسال وتصحيح الأخطاء.

- الأمان: إذ توفر بروتوكولات الأمان مثل TLS وSSL آليات التشفير والتوثيق لضمان حماية البيانات من التجسس والتلاعب.

- المرونة: فالبروتوكولات تصمم للعمل في بيئات مختلفة، مع قدرات على التكيف مع تغييرات الشبكة أو تحديثاتها.

- الكفاءة: تحسين استهلاك الموارد وتقليل زمن الاستجابة، خاصة في الشبكات ذات الحجم الكبير أو ذات الاستخدام المكثف.

تفاعل البروتوكولات وأهميته في استكشاف المشاكل

يُعد فهم كيفية تفاعل البروتوكولات مع بعضها البعض محورًا أساسيًا في عملية استكشاف المشاكل، إذ أن أي خلل في هذا التفاعل يمكن أن يؤدي إلى ضعف في الأداء، أو ثغرات أمنية، أو حتى توقف كامل للخدمات. على سبيل المثال، فإن فشل عملية التفاوض بين بروتوكولي TCP وTLS أثناء إنشاء اتصال آمن قد يؤدي إلى انقطاع الخدمة أو كشف البيانات. وكذلك، فإن أخطاء في إعدادات جدران الحماية أو routers قد تسبب تسربًا غير مقصود للمعلومات، أو تعطل في تدفق البيانات. لذا، فإن تحليل تفاعلات البروتوكولات يُعطي صورة شاملة عن الحالة الحقيقية للشبكة، ويُمكّن من اكتشاف أسباب المشاكل بشكل أدق وأسرع.

الأدوات والتقنيات المستخدمة في استكشاف مشاكل البروتوكولات

أدوات تحليل الحزم (Packet Analyzers)

تُعد أدوات تحليل الحزم من الأدوات الأساسية في عملية استكشاف المشاكل، حيث تتيح للمحللين تسجيل وتحليل حركة البيانات بشكل تفصيلي. من أشهر هذه الأدوات هو Wireshark، الذي يوفر واجهة رسومية سهلة الاستخدام، تسمح بمراقبة جميع الحزم المارة عبر الشبكة، وتحليلها حسب البروتوكول، والوجهة، والمصدر، والبيانات المرفقة. يمكن من خلال Wireshark اكتشاف العديد من المشاكل، مثل وجود حزم مفقودة، أو تصرفات غير طبيعية، أو هجمات الاختراق. بالإضافة إلى ذلك، يمكن استخدام أدوات أخرى مثل tcpdump، وMicrosoft Network Monitor، وTshark، التي توفر قدرات تحليل متقدمة، وتُمكن من تنفيذ عمليات مخصصة على حركة البيانات.

تحليل السجلات (Logs) وأنظمة إدارة الأحداث

السجلات تعتبر المصدر الرئيسي لفهم حالة الشبكة، فهي تسجل جميع الأنشطة التي تتم على الأجهزة والخوادم، بما يشمل عمليات الوصول، والأخطاء، والتحذيرات. مراجعة السجلات بشكل دوري، واستخدام أدوات إدارة السجلات (مثل Splunk أو Graylog)، يساهم في التعرف على الأنماط غير الاعتيادية، والكشف المبكر عن هجمات أو ثغرات. فمثلاً، ظهور العديد من محاولات الدخول غير المصرح بها، أو تكرار فشل عمليات المصادقة، قد يدل على محاولة اختراق أو هجمة برمجية.

اختبار الاختراق (Penetration Testing)

هو أحد الأساليب الفعالة لاستكشاف الثغرات في البروتوكولات، حيث يتم محاكاة هجمات حقيقية على الشبكة من قبل خبراء أمنيين، بهدف تحديد نقاط الضعف قبل أن يستغلها المهاجمون. يتضمن الاختبار فحص التكوينات الأمنية، واستغلال الثغرات، وتحليل ردود فعل الأنظمة، مع تقديم تقرير شامل يتضمن التوصيات اللازمة لتعزيز الأمان. يجب أن يتم هذا الاختبار بشكل دوري، خاصة بعد تحديثات البرمجيات أو تغييرات في البنية التحتية.

الفحوصات الأمنية والتحديثات الدورية

تُعد مراجعة التكوينات الأمنية من العمليات الحيوية، حيث أن أي إعداد غير صحيح أو قديم يمكن أن يُشكل ثغرة أمنية. يتطلب الأمر تحديث البرامج، وتطبيق التصحيحات الأمنية (Patches)، وضبط السياسات الأمنية بشكل دوري. على سبيل المثال، تحديث جدران الحماية، وتغيير كلمات المرور، وتفعيل أنظمة كشف التسلل (IDS) وتحليلها، جميعها تُعزز من قدرة الشبكة على التصدي للهجمات.

التحقق من التشفير والتوقيع الرقمي

تُعد هذه التقنيات من الركائز الأساسية لحماية البيانات أثناء النقل، حيث تضمن أن البيانات لا يمكن التلاعب بها أو التجسس عليها من قبل جهات غير مخول لها. فحص البروتوكولات للتحقق من استخدام التشفير الصحيح، والتأكد من صلاحية الشهادات الرقمية، يساهم في منع عمليات الاعتراض أو التزييف، وبالتالي تعزيز الثقة في الاتصال والتبادل البياناتي.

خطوات عملية استكشاف مشاكل البروتوكولات بشكل مفصل

1. جمع المعلومات الأولية وتحليل البنية التحتية

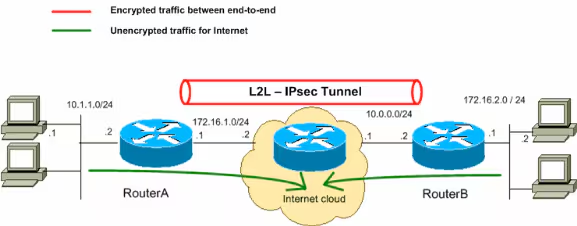

تبدأ عملية الاستكشاف بفهم شامل للبنية التحتية للشبكة، بحيث يتم تحديد جميع الأجهزة، والخوادم، والأنظمة التي تعتمد على البروتوكولات المختلفة. يُنصح بإعداد خريطة تفصيلية للشبكة، تشمل مواقع الأجهزة، ونوع الاتصال، والبروتوكولات المعتمدة، وطرق التوثيق المستخدمة. كما يتم مراجعة السياسات الأمنية المعمول بها، والتعرف على إعدادات التكوين الحالية، مع تحديد نقاط الاتصال الخارجية، مثل الشبكات الفرعية أو الشبكات الافتراضية الخاصة (VPNs). هذه المرحلة ضرورية لتمكين تحليل أعمق وأكثر دقة لاحقًا.

2. مراقبة حركة البيانات وتحليلها

بعد جمع المعلومات الأساسية، تأتي مرحلة المراقبة باستخدام أدوات تحليل الحزم، حيث يتم تسجيل حركة البيانات بشكل مستمر، وتحليل البيانات المجمعة وفقًا لمعايير محددة. يُنصح باستخدام قواعد تصنيف مخصصة للكشف عن الأنماط غير الاعتيادية، مثل زيادة معدلات التوازي أو ظهور حزم غريبة، وتحديد التدفقات غير المعتمدة أو غير المألوفة. يمكن تصنيف البيانات إلى فئات، مثل حركة بروتوكول TCP، أو UDP، أو ICMP، وتحليل محتوياتها بشكل دقيق لتحديد أي تصرفات غير طبيعية أو محاولات هجوم.

3. فحص التكوينات واستعراض السياسات الأمنية

مراجعة إعدادات الأجهزة والشبكة من حيث التكوينات الأمنية، تشمل فحص جدران الحماية، وأجهزة التوجيه، ونظام التوثيق، والتشفير المستخدم. يتم التحقق من مدى توافقها مع المعايير الدولية، والتأكد من عدم وجود ثغرات معروفة في الإعدادات الحالية. يُنصح باستخدام أدوات فحص التكوين التلقائية، وتدقيق السياسات الأمنية بشكل دوري لضمان الالتزام بأفضل الممارسات.

4. التعرف على الثغرات الأمنية وفحصها

باستخدام قواعد بيانات الثغرات مثل CVE، وNVD، وأدوات فحص الثغرات، يتم تحديد نقاط الضعف المعروفة في البرمجيات والأجهزة المستخدمة. يتطلب الأمر إجراء فحوصات ميدانية للتحقق من وجود الثغرات، وتقييم درجة خطورتها، وتحديد الإجراءات التصحيحية اللازمة. يُنصح بتطبيق تحديثات البرامج والتصحيحات بشكل فوري عند توفرها، لضمان سد الثغرات قبل أن يستغلها المهاجمون.

5. التفاعل مع الهجمات المحتملة واختبار القدرة على التصدي

يُعتبر اختبار الاختراق أحد الأدوات الفعالة لتقييم مدى قدرة الشبكة على التصدي للهجمات، حيث يتم تنفيذ هجمات محاكاة، وتحليل ردود الأفعال، وتحديد مدى قوة أنظمة الدفاع. يُنصح بتنفيذ هذا الاختبار بواسطة فريق متخصص، مع ضمان وجود خطة استجابة فعالة، وتوثيق جميع النتائج، وتقديم التوصيات اللازمة لتعزيز مستوى الأمان.

6. مراجعة التشفير والتوقيعات الرقمية

تُعنى هذه المرحلة بالتأكد من أن السياسات والبروتوكولات تعتمد أساليب التشفير الصحيحة، وأن الشهادات الرقمية صالحة، وأن أدوات التحقق من التوقيع الرقمي تعمل بكفاءة. يُنصح باستخدام أدوات اختبار التشفير، ومراجعة إعدادات شهادات SSL/TLS، لضمان عدم وجود ثغرات تُمكن من اعتراض البيانات أو تزويرها.

7. تحديث البرامج والتكوينات بشكل دوري

عملية التحديث المستمر تعتبر من أهم الإجراءات في الحفاظ على أمان البروتوكولات، حيث يتم تحديث برامج التشغيل، وتطبيق التصحيحات الأمنية، وتعديل السياسات حسب الحاجة. يُنصح بوضع جدول زمني لإجراء هذه التحديثات، وتوثيق جميع التغييرات التي تتم على التكوينات، مع مراقبة تأثيرها على أداء الشبكة بشكل مستمر.

مقارنة بين أدوات وتقنيات استكشاف مشاكل البروتوكولات

| الأداة / التقنية | الوظيفة الأساسية | مميزات رئيسية | العيوب |

|---|---|---|---|

| Wireshark | تحليل حركة البيانات بشكل تفصيلي | واجهة سهلة، دعم واسع للبروتوكولات، تحليل تفصيلي | يتطلب معرفة تقنية عميقة، استهلاك كبير للموارد |

| tcpdump | التقاط وتحليل الحزم عبر سطر الأوامر | خفيف، جيد للتحليل الميداني، مرونة عالية | واجهة غير رسومية، يتطلب خبرة في الأوامر |

| Splunk / Graylog | إدارة وتحليل سجلات الأحداث | تحليل مركزي، تنبيهات تلقائية، دعم كبير للبيانات | تكلفة، يتطلب إعداد وتكوين مسبق |

| نظام اختبار الاختراق (مثل Metasploit) | محاكاة هجمات لاختبار الثغرات | فعال جدًا، يوفر أدوات متعددة، تقييم شامل للأمان | يحتاج لخبرة عالية، قد يسبب اضطراب في الشبكة إذا لم يُستخدم بحذر |

الاستراتيجيات الحديثة في استكشاف مشاكل البروتوكولات

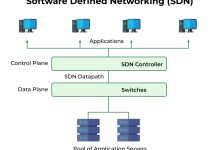

مع التطور السريع في تقنيات الشبكات وظهور بروتوكولات جديدة، أصبح من الضروري اعتماد استراتيجيات حديثة ومتطورة في عملية استكشاف المشاكل. من بين هذه الاستراتيجيات، الاعتماد على تحليل البيانات الكبيرة (Big Data Analytics) للكشف عن أنماط غير معتادة عبر كميات هائلة من البيانات المجمعة بشكل مستمر، واستخدام تقنيات التعلم الآلي (Machine Learning) لتصنيف السلوكيات المشبوهة والتنبؤ بالتهديدات قبل وقوعها. كما أن تطبيق مفاهيم الأمان المدمج (Security by Design) يضمن أن تكون البروتوكولات مُصممة مسبقًا لمواجهة التهديدات، مع دمج أدوات الكشف والاستجابة التلقائية. بالإضافة إلى ذلك، تعتبر عمليات التدقيق المستمر والتحليل الديناميكي من الأدوات الفعالة التي تُمكن المؤسسات من تحديث استراتيجياتها بشكل مستمر، وتبني حلول مرنة تتكيف مع بيئة التهديدات المتغيرة بسرعة.

الختام: أهمية استمرارية عملية استكشاف مشاكل البروتوكولات

ختامًا، يُؤكد على أن استكشاف مشاكل البروتوكولات هو عملية مستمرة وليست مهمة مؤقتة، فهي تتطلب التحديث المستمر، والوعي بأحدث الثغرات، واعتماد أدوات وتقنيات متطورة، بالإضافة إلى تدريب الفرق المختصة على التعامل مع التحديات الجديدة. فبدون هذه الجهود، تصبح الشبكة عرضة للهجمات، وتفقد قدرتها على توفير خدمات موثوقة وآمنة. تذكر أن حماية البروتوكولات ليست مهمة تقنيين فحسب، بل مسؤولية مشتركة تتطلب تعاون جميع الأطراف المعنية، بدءًا من إدارة الشبكة، مرورًا بفريق أمن المعلومات، وانتهاءً بالمستخدمين النهائيين. من خلال التوعية المستمرة، وتطبيق أفضل الممارسات، وتطوير أدوات الكشف والاستجابة، يمكن تعزيز قدرة المؤسسات على التعامل مع التهديدات بشكل فعال، وتحقيق أعلى مستويات الأمان والكفاءة في البنية التحتية الرقمية التي تعتمد عليها بشكل متزايد في عصر التحول الرقمي.

المراجع والمصادر

- Network Security Essentials ل William Stallings.

- Hacking: The Art of Exploitation ل Jon Erickson.

- وثائق Wireshark الرسمية، والتي توفر شرحًا تفصيليًا لكيفية استخدام الأداة في تحليل حركة الشبكة.

- SANS Internet Storm Center: موقع يوفر تقارير وتحليلات يومية عن التهديدات السيبرانية.

- مقالات علمية مثل “Security Analysis of Network Protocols: Comprehensive Approach” المنشورة في IEEE Xplore، و”A survey of network security protocols” المنشورة في Journal of Computer Science and Technology، والتي تقدم دراسات معمقة حول أمن البروتوكولات وأساليب استكشاف ثغراتها.

- الدورات التدريبية عبر الإنترنت من منصات مثل Cybrary وCoursera، التي تقدم محتوى متخصص في أمن الشبكات واختبار الاختراق.

- المؤتمرات وفعاليات المجتمع المهني مثل DEFCON وBlack Hat، التي تتيح الاطلاع على أحدث التطورات والتقنيات في مجال أمان المعلومات.

بتبني هذه المفاهيم، وتطوير المهارات، والاستفادة من المصادر الموثوقة، يمكن للمختصين تعزيز قدراتهم على استكشاف مشاكل البروتوكولات بشكل أكثر فاعلية، مما يساهم في بناء بيئة شبكية أكثر أمانًا واستقرارًا، تواكب التحديات الراهنة وتستعد لمواجهتها بكفاءة عالية.