بروتوكول BGP (اختصارًا لـ Border Gateway Protocol) هو بروتوكول توجيه يعمل في طبقة التطبيقات من نموذج الإنترنت TCP/IP، ويستخدم لتبادل معلومات التوجيه بين الأنظمة الذاتية (Autonomous Systems – AS) على شبكة الإنترنت. يُعتبر BGP العمود الفقري لتوجيه البيانات بين شبكات الإنترنت المختلفة، مما يجعله أداة أساسية لضمان استقرار واتصال الإنترنت على مستوى العالم.

يقوم BGP بتحديد أفضل المسارات لتوجيه الحزم بناءً على مجموعة من السياسات والمعايير التي يحددها مديرو الشبكات. تُعتبر رسائل BGP وسيلة التواصل الرئيسية بين أجهزة التوجيه التي تستخدم هذا البروتوكول. ومن خلال هذه الرسائل، يمكن للشبكات تبادل معلومات التوجيه وتحديثاتها بشكل ديناميكي ومستمر.

أهمية BGP

بروتوكول BGP يلعب دورًا حيويًا في ضمان استقرار واتصال الإنترنت. تعتمد عليه مزودو خدمات الإنترنت (ISP) والشركات الكبيرة لتبادل بيانات التوجيه. يُستخدم أيضًا لتوصيل الشبكات الخاصة مثل VPNs بشبكات الإنترنت العامة.

بعض الميزات الأساسية التي تجعل BGP مهمًا:

- التعامل مع التغيرات الديناميكية: يضمن BGP استقرار الشبكة من خلال التكيف مع التغيرات الديناميكية في الشبكات.

- السيطرة على السياسات: يتيح لمديري الشبكات تحديد سياسات توجيه مخصصة للتحكم في كيفية إرسال واستقبال البيانات.

- التدرجية: يعمل بكفاءة في بيئات الشبكات الكبيرة والمعقدة.

أنواع رسائل BGP

هناك أربعة أنواع رئيسية من الرسائل في بروتوكول BGP تُستخدم للتواصل بين أجهزة التوجيه. هذه الرسائل هي:

1. رسالة OPEN

رسالة OPEN هي أول رسالة يتم تبادلها بين جهازي توجيه عند إنشاء جلسة BGP. تحتوي على المعلومات الأساسية اللازمة لإنشاء الاتصال والتحقق من التوافق بين الجهازيْن.

محتويات رسالة OPEN:

- رقم الإصدار (Version): يُستخدم لتحديد إصدار بروتوكول BGP المستخدم.

- رقم النظام الذاتي (AS Number): يُستخدم لتعريف الجهاز ضمن النظام الذاتي الخاص به.

- مدة إبقاء الاتصال (Hold Time): تحدد الوقت الذي يجب أن ينتظر فيه الجهاز قبل اعتبار الطرف الآخر غير متصل.

- عنوان الـ BGP Identifier: يُستخدم لتعريف جهاز التوجيه في جلسة BGP.

- خيارات أخرى (Optional Parameters): تُستخدم لتبادل ميزات إضافية مثل الإعلانات الموسعة.

أهمية رسالة OPEN:

تُعد هذه الرسالة الأساس لتحديد ما إذا كان الجهازان قادرين على العمل معًا. إذا لم يتم قبول رسالة OPEN، فلن يتم إنشاء جلسة BGP.

2. رسالة UPDATE

رسالة UPDATE هي الأهم في بروتوكول BGP، حيث تُستخدم لتبادل معلومات التوجيه بين الأنظمة الذاتية.

محتويات رسالة UPDATE:

- المسارات التي يجب سحبها (Withdrawn Routes): تحتوي على قائمة المسارات التي لم تعد صالحة أو لم تعد متاحة.

- سمات المسار (Path Attributes): تشرح خصائص المسار، مثل الوزن والتفضيل.

- المسارات الجديدة (NLRI – Network Layer Reachability Information): تحتوي على الشبكات التي أصبحت متاحة.

أهمية رسالة UPDATE:

- تحديث مسارات التوجيه بمرونة.

- تقليل عدد الحزم المرسلة عن طريق إرسال التغيرات فقط بدلاً من إرسال جدول التوجيه بأكمله.

- تمكين الشبكات من التكيف مع التغيرات في التوصيلات.

3. رسالة KEEPALIVE

تُستخدم رسائل KEEPALIVE للتحقق من استمرارية الاتصال بين جهازي التوجيه.

محتويات رسالة KEEPALIVE:

رسائل KEEPALIVE صغيرة جدًا ولا تحتوي على أي بيانات بخلاف الإشارة إلى أن الاتصال ما زال نشطًا.

أهمية رسالة KEEPALIVE:

- تمنع انتهاء صلاحية جلسة BGP عن طريق إرسال نبضات منتظمة.

- تُستخدم بدلاً من إرسال رسالة UPDATE إذا لم يكن هناك تحديث جديد.

4. رسالة NOTIFICATION

تُرسل رسالة NOTIFICATION عندما يحدث خطأ في جلسة BGP.

محتويات رسالة NOTIFICATION:

- رمز الخطأ (Error Code): يشير إلى نوع الخطأ.

- رمز فرعي للخطأ (Error Subcode): يحدد التفاصيل الدقيقة للخطأ.

- بيانات إضافية: قد تحتوي على معلومات إضافية عن الخطأ.

أهمية رسالة NOTIFICATION:

- تُغلق جلسة BGP بعد إرسال هذه الرسالة.

- تُساعد مديري الشبكات على تحديد أسباب الأخطاء وإصلاحها.

آلية عمل رسائل BGP

1. إنشاء الجلسة

تبدأ جلسة BGP بإرسال رسالة OPEN. إذا تم قبول الرسالة من الطرف الآخر، يتم إنشاء جلسة TCP بين جهازي التوجيه.

2. تبادل معلومات التوجيه

بعد إنشاء الجلسة، يتم تبادل رسائل UPDATE لتوفير معلومات حول المسارات المتاحة.

3. الحفاظ على الجلسة

تُرسل رسائل KEEPALIVE بانتظام للحفاظ على الجلسة ومنع انتهاء صلاحيتها.

4. إنهاء الجلسة

إذا تم اكتشاف خطأ، يتم إرسال رسالة NOTIFICATION، وتُغلق الجلسة.

مزايا رسائل BGP

- مرونة في التوجيه: تتيح رسائل UPDATE تحديث معلومات التوجيه بشكل ديناميكي.

- استقرار الشبكة: تُساعد رسائل KEEPALIVE على ضمان استمرارية الاتصال.

- إدارة الأخطاء: توفر رسائل NOTIFICATION وسيلة لتحديد الأخطاء وحلها.

تحديات استخدام BGP

1. التكوين الخاطئ

التكوين غير الصحيح لأجهزة التوجيه قد يؤدي إلى فشل جلسات BGP.

2. التوسع الكبير

في الشبكات الكبيرة، قد تصبح جداول التوجيه ضخمة، مما يتطلب موارد إضافية.

3. الهجمات السيبرانية

قد تكون رسائل BGP عرضة لهجمات مثل اختطاف المسارات (BGP Hijacking).

تطبيقات عملية

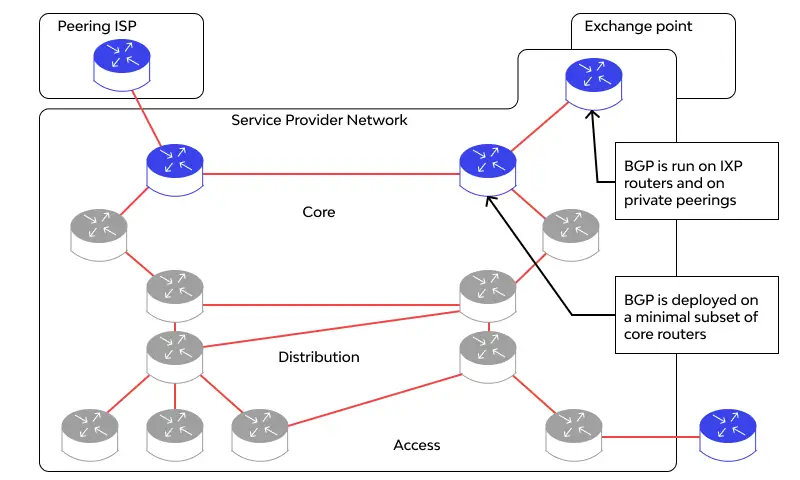

- مزودي خدمات الإنترنت (ISPs): يستخدمون BGP لتبادل المسارات بين الشبكات المختلفة.

- الشبكات الكبيرة: تعتمد على BGP لتوجيه البيانات بين مراكز البيانات.

- شبكات الـ VPN: يُستخدم BGP في تكوين شبكات VPN الكبيرة.

جدول يوضح أنواع رسائل BGP وأهميتها

| نوع الرسالة | الوظيفة | المحتوى الرئيسي | الأهمية |

|---|---|---|---|

| OPEN | بدء جلسة BGP | رقم الإصدار، رقم AS، مدة إبقاء الاتصال | تحديد التوافق وإنشاء الجلسة |

| UPDATE | تحديث معلومات التوجيه | مسارات جديدة، مسارات مسحوبة | التحديث الديناميكي لجداول التوجيه |

| KEEPALIVE | الحفاظ على استمرارية الاتصال | نبضات صغيرة | منع انتهاء صلاحية الجلسة |

| NOTIFICATION | الإبلاغ عن الأخطاء | رموز الأخطاء، تفاصيل إضافية | إنهاء الجلسة والإبلاغ عن المشكلة |

المزيد من المعلومات

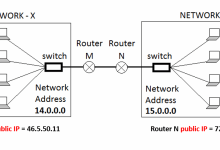

سأقدم لك شرحاً شاملاً حول بروتوكول BGP (Border Gateway Protocol)، الذي يعتبر من أهم البروتوكولات في عالم الشبكات وتوجيه حركة المرور عبر الإنترنت. يعتبر BGP أحد بروتوكولات تبادل المعلومات بين مُوَجِّهِي الحدود (Routers) في شبكة الإنترنت، ويُستخدم بشكل رئيسي في تحديد أفضل الطرق لنقل حزم البيانات بين مصادر البيانات المختلفة.

لنبدأ بفهم الأساسيات:

1. دور بروتوكول BGP:

يقوم BGP بتحديد أفضل الطرق (Routes) لنقل الحزم بيانات بين المواقع المختلفة على الإنترنت. يُستخدم بشكل رئيسي في الاتصال بين مزودي الخدمة الإنترنت (ISPs) وتحديد الطرق الأمثل للحزم.

2. عملية تبادل المعلومات:

يتم تبادل معلومات التوجيه بين مُوَجِّهِي الحدود عبر اتصالات TCP المؤمَّنة. تشمل هذه المعلومات عناوين IP والطرق الأمثل للوصول إليها.

3. صياغة القرارات:

يتخذ BGP قراراته بناءً على مجموعة من العوامل، مثل طول الطريق (Path Length) وجودة الاتصال وغيرها. يهدف البروتوكول إلى توجيه الحركة عبر الطرق الأقوى والأكثر استقرارًا.

4. أنواع BGP:

يوجد نوعان رئيسيان من BGP: eBGP (External BGP) الذي يحدث بين مواقع مختلفة، و iBGP (Internal BGP) الذي يحدث داخل مجال أحد مزودي الخدمة.

5. مفهوم الـ AS (Autonomous System):

تُعرف الأنظمة الذاتية بـ AS وتشير إلى مجموعة من الشبكات التي تديرها جهة واحدة. يكون تبادل المعلومات في BGP بين مُوَجِّهِي الحدود في الأنظمة الذاتية.

6. أمان BGP:

توجد تحديات في أمان BGP، ولكن هناك مبادرات لتحسينها، مثل RPKI (Resource Public Key Infrastructure) التي تسعى لتأمين التحديق في المعلومات.

7. تطورات مستقبلية:

يتطلع القطاع إلى تحسين BGP لتوفير أمان أكبر وتحسين أداء التوجيه عبر الإنترنت.

8. مبدأ عمل BGP:

يعتمد BGP على مبدأ “Path Vector”، حيث يتبادل المُوَجِّهُون بيانات حول الطرق (Paths) ويختارون الطرق الأمثل بناءً على عدة معايير.

9. مفهوم الـ BGP Peering:

يتطلب تبادل معلومات BGP توجيه موثوق ومواصلة ثابتة بين مُوَجِّهِي الحدود. يُعرف هذا التواصل باسم “BGP Peering”.

10. استخدامات BGP:

يتم استخدام BGP في مجموعة متنوعة من السيناريوهات، بما في ذلك تبادل المرور بين مزودي الخدمة الإنترنت، وتحديد طرق اتصال مؤقتة، وتوجيه حركة المرور داخل مراكز البيانات.

11. مشاكل التحديق (BGP Convergence):

يواجه BGP بعض التحديات، مثل مشكلة التحديق التي تتعلق بالوقت اللازم لتحديث المعلومات عند حدوث تغييرات في الشبكة.

12. معالجة الفاشلة (BGP Route Dampening):

يتم استخدام تقنية Route Dampening للتعامل مع تقلبات الطرق الناجمة عن مشاكل مؤقتة، مما يساعد في تحسين استقرار الشبكة.

13. تطبيقات BGP في SDN:

يتم دمج BGP في بعض تقنيات شبكات الإنترنت المعتمدة على البرمجيات (SDN) لتحسين إدارة المرور وتحسين أداء الشبكة.

14. الأمان في BGP:

تتضمن التحديات الأمنية في BGP مشكلة الـ BGP Hijacking حيث يمكن للهجاة توجيه حركة المرور إلى طرق غير مرغوب فيها. يتم التعامل مع هذا باستخدام ميزات مثل BGP Prefix Filtering وتقنيات التوقيع الرقمي.

15. تقنيات التحقق (BGP Monitoring):

يُستخدم مراقبة BGP لرصد وتحليل أداء الشبكة والكشف عن أي مشاكل محتملة.

من خلال هذه النقاط، يظهر أن BGP ليس فقط كبروتوكول توجيه بسيط ولكنه يلعب دورًا حاسمًا في تحديد استقرار وأمان الاتصالات عبر الإنترنت. استمر في متابعة تطورات هذا البروتوكول للحفاظ على شبكتك موثوقة وآمنة.

الخلاصة

في ختام هذا الاستكشاف الشامل لبروتوكول BGP، يظهر أنه يشكل عمودًا أساسيًا في عالم الاتصالات وتوجيه حركة المرور عبر الإنترنت. من خلال فهم أساسياته وتفاصيله الفنية، يمكننا استخلاص النقاط الرئيسية:

- أهمية BGP:

يعد BGP حجر الزاوية لتوجيه حركة المرور عبر الإنترنت، وهو يربط بين مزودي الخدمة الإنترنت ويساهم في تحديد الطرق الأمثل لنقل الحزم بيانات. - مبادئ عمله:

يستند BGP إلى مبدأ “Path Vector”، حيث يتبادل المعلومات حول الطرق ويتخذ قرارات بناءً على عدة معايير. - تحديات وحلول:

يواجه BGP تحديات مثل مشكلة التحديق، ولكنه يستفيد من تقنيات مثل Route Dampening لتحسين استقرار الشبكة. - أمان BGP:

تتعلق التحديات الأمنية بـ BGP بمشكلة الـ BGP Hijacking، ويتم التعامل معها باستخدام تقنيات التوقيع الرقمي وفلاتر الـ Prefix. - التطورات المستقبلية:

يسعى القطاع إلى تحسين أمان وأداء BGP، ويستكشف استخداماته في تقنيات مستقبلية مثل SDN.

باختصار، يُظهر BGP أهميته كأساس لاستقرار وأمان الاتصالات عبر الإنترنت. يتطلب تنفيذه فهمًا دقيقًا وتكاملًا في بنية الشبكات الحديثة. تواصل متابعة التطورات في هذا المجال للحفاظ على شبكتك على الدوام مستدامة وآمنة.

الخاتمة

يُعد بروتوكول BGP أحد الأعمدة الأساسية لشبكة الإنترنت، حيث يتيح تبادل معلومات التوجيه بين الأنظمة الذاتية بطريقة مرنة وآمنة. من خلال رسائل BGP المختلفة، يمكن للشبكات التفاعل ديناميكيًا مع التغيرات، مما يضمن استقرار اتصال الإنترنت عالميًا. ومع ذلك، فإن استخدامه يتطلب معرفة تقنية متقدمة وإدارة حذرة لضمان تحقيق أقصى استفادة منه دون تعريض الشبكة للمخاطر.

مصادر ومراجع

- “BGP: Building Reliable Networks with the Border Gateway Protocol”

- الكتّاب: Iljitsch van Beijnum

- يقدم هذا الكتاب فهماً شاملاً لبروتوكول BGP وكيفية استخدامه في بناء شبكات موثوقة.

- “Internet Routing Architectures”

- الكتّاب: Sam Halabi, Danny McPherson

- يغطي هذا الكتاب جوانب متقدمة من تصميم وتشغيل شبكات الإنترنت، بما في ذلك BGP وأمانه.

- “BGP Design and Implementation”

- الكتّاب: Micah Bartell, Randy Zhang

- يركز هذا الكتاب على تصميم وتنفيذ BGP بشكل عميق ويقدم دروسًا عملية حول كيفية تكامله في شبكات الاتصالات.

- RFCs (Requests for Comments):

- يُعد قراءة الوثائق الرسمية لبروتوكول BGP الموجودة في RFCs هامة لفهم التفاصيل الفنية. يمكنك العثور على RFCs حول BGP في موقع IETF (Internet Engineering Task Force).

- مواقع الويب والمدونات التقنية:

- تستضيف مواقع مثل Cisco، Juniper Networks، وRIPE NCC موارد غنية حول BGP، بما في ذلك توجيهات التكوين والأمان.

- دورات تدريب عبر الإنترنت:

- منصات التعلم عبر الإنترنت مثل Coursera، Udemy، وLinkedIn Learning تقدم دورات مخصصة حول بروتوكول BGP وتكنولوجيا الشبكات.