خطوات فحص الأختراق

على كل مختبر إختراق يقوم بعمل فحص أمني من خلال إختراق البيانات و فحص أمن المعلومات القيام و العمل ضمن خطوات محددة فما هي الخطوات التي ينبغي أن يتبعها مختبر الأختراق أو خبير أمن المعلومات ؟

ما هي خطوات فحص الأختراق ؟

جمع البيانات :

وهذه الخطوة الأولى في اختبار الاختراق، وهنا يتم جمع بيانات الجهة أو الشخص المراد اختباره.

الفحص :

وتعتبر المرحلة المتقدمة من جمع البيانات، هنا يتم فحص الشبكة لشركة معينة، من حيث عدد الأجهزة، وهل يوجد “مضاد فيروسات _ Anti Virus” على هذه الأجهزة.

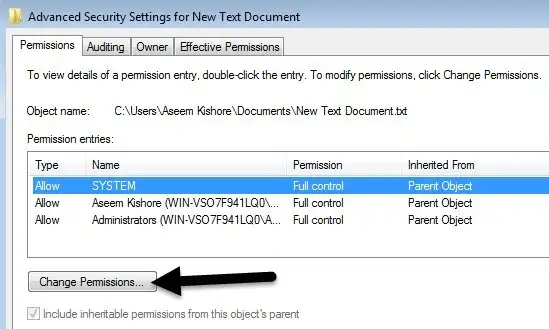

الحصول على الصلاحيات و الأحتفاظ بها :

يتم الحصول على الصلاحيات بعدة طرق، ومن خلال عدد من الأدوات تستطيع التحكم عن بعد بالجهاز أو النظام المراد اختباره.

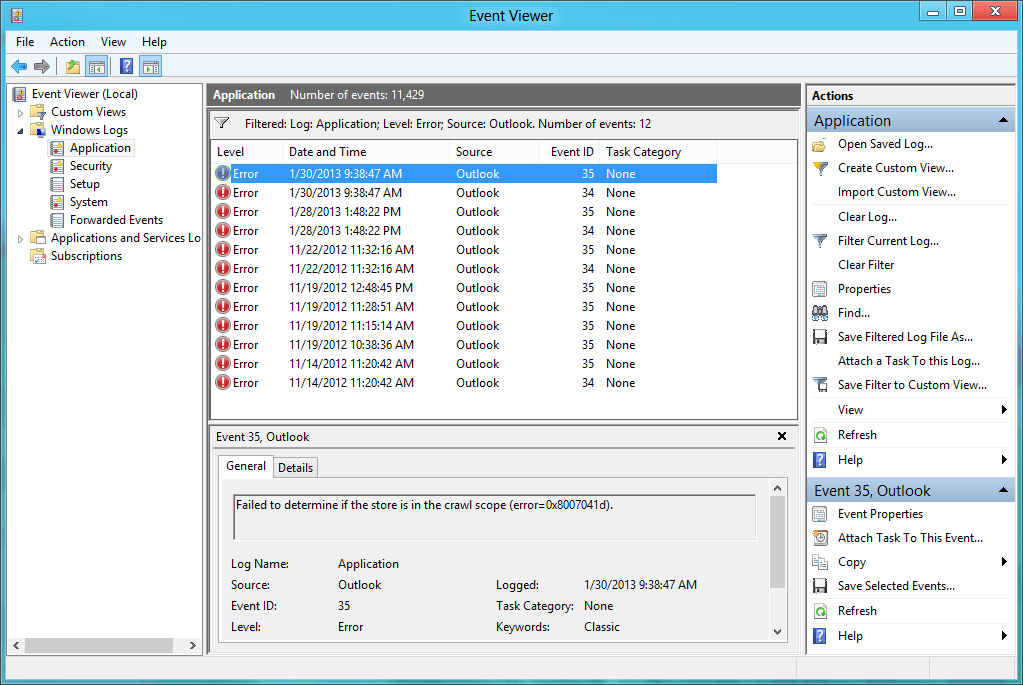

مرحلة حذف الأثار :

وهنا نقوم بحذف جميع الآثار التي قد تم تسجيلها في الجهاز المراد اختبار الاختراق عليه، ومنها حذف ملف الــ “logs” لجدار الحماية، سواءً كان الجدار الأساسي في الـ Windows أو كان مثبت أيضاً، ويتم في هذه المرحلة استخدام عدة أدوات لحذف الآثار بشكل كامل.

مرحلة كتابة التقارير :

وهذا كي يتم تقديمها لمن طلب عملية اختبار الاختراق لشركته أو أجهزته الخاصة، حيث يتم كتابة تقرير بطرق الاختراق التي تمت.