أهمية أنظمة الاجتماعات الافتراضية في بيئة العمل

في ظل التطور السريع والمتواصل للتكنولوجيا الرقمية، أصبحت أنظمة الاتصالات والاجتماعات الافتراضية حجر الزاوية في بيئة العمل الحديثة، خاصة مع ازدياد الاعتماد على الحلول الرقمية التي تتيح التواصل الفوري والفعال بين الأفراد والمؤسسات على حد سواء. ومن بين الأدوات الأكثر استخدامًا وشيوعًا في هذا المجال، يبرز تطبيق Cisco Webex كواحد من الحلول الرائدة التي تقدم خدمات الاجتماعات الافتراضية، وتوفر بيئة آمنة وموثوقة للتواصل عبر الإنترنت، مع ميزات متقدمة تشمل مشاركة الشاشة، وتسجيل الاجتماعات، والتكامل مع تطبيقات أخرى، بالإضافة إلى دعم الفيديو والصوت عالي الجودة، وتوفير أدوات تفاعلية تسهل عملية التواصل والتعاون بين الأعضاء. ومع ذلك، فإن الأمان الإلكتروني، الذي يعد أحد أهم الركائز في عالم الاتصالات الرقمية، يظل دائمًا في قلب الاهتمامات، خاصة مع ظهور تهديدات وتهديدات متزايدة تتطلب من المطورين وخبراء الأمن السيبراني العمل بشكل دؤوب ومستمر على تحليل وتصحيح الثغرات المحتملة، بهدف حماية البيانات والمعلومات الحساسة، وضمان استمرارية الخدمة، والحفاظ على ثقة المستخدمين. لذا، فإن استكشاف أمان تطبيق Cisco Webex من خلال فحص معمق للشفرة البرمجية، وتحليل الثغرات الأمنية المحتملة، وتطوير استراتيجيات استجابة فعالة، يمثل ضرورة حتمية لمواجهة التحديات المستجدة في عالم أمن المعلومات، وتقديم بيئة عمل افتراضية آمنة، وموثوقة، وخالية من المخاطر التي قد تهدد سرية البيانات أو تضر بسمعة المؤسسات التي تعتمد عليه.

الأسس التقنية لعمل تطبيق Cisco Webex والبيئة التشغيلية

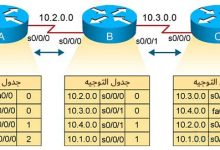

قبل الخوض في تفاصيل الثغرات الأمنية المحتملة، من الضروري فهم البنية الأساسية والتقنيات التي يعتمد عليها تطبيق Cisco Webex، حيث أن استيعاب العمليات الأساسية التي يقوم بها التطبيق، والتفاعل مع البيانات، والأجهزة المختلفة، يعد خطوة مهمة لوضع تصور شامل عن نقاط القوة والضعف في النظام. يعتمد Webex على بنية معمارية تعتمد بشكل رئيسي على مزيج من تقنيات السحابة، والبروتوكولات المعتمدة في الاتصال، وواجهات برمجة التطبيقات (APIs)، والخوادم الوسيطة التي تيسر عمليات التفاعل بين المستخدم والنظام بشكل سلس. في قلب هذه البنية تكمن خوادم مركزية تستضيف البيانات، وتدير عمليات التوثيق، وتنفيذ الاجتماعات، وتوفير خدمات التسجيل والبث الحي، مع دعم كبير للبروتوكولات الخاصة بالمحادثات الصوتية والمرئية، مثل SIP وWebRTC، بالإضافة إلى بروتوكولات الأمان مثل TLS وSRTP لضمان سرية البيانات أثناء النقل. من المهم أيضًا فهم كيف تتفاعل تطبيقات Webex مع الأجهزة المختلفة، سواء كانت حواسيب شخصية، أو أجهزة محمولة، أو أنظمة مؤتمرات خاصة، حيث تعتمد على واجهات برمجة التطبيقات لتحقيق التوافق مع أنظمة التشغيل المختلفة، وتوفير تجربة مستخدم موحدة وآمنة، مع إدارة متقدمة للجلسات، وتشفير للبيانات، ونظام مصادقة موثوق.

تحليل الشفرة البرمجية ونقاط الضعف المحتملة

يتمثل أحد أهم الخطوات في تقييم أمان تطبيق Webex في فحص الشفرة البرمجية بشكل دقيق، وذلك باستخدام أدوات وتقنيات تحليل الأمان التلقائي، بالإضافة إلى التدقيق اليدوي الذي يُركز على اكتشاف الثغرات المحتملة. يتطلب هذا التحليل فحص جميع مكونات التطبيق، بدءًا من الواجهات الأمامية، مرورًا بالواجهات الخلفية، ووصولًا إلى الطبقات الوسيطة، مع التركيز على النقاط التي تتلقى أو ترسل البيانات، وتلك التي تتعامل مع عمليات التوثيق، والتحكم في الوصول، وإدارة الجلسات. من الثغرات التي غالبًا ما يتم اكتشافها خلال هذا التحليل، وجود أخطاء في التحقق من صحة المدخلات، والتي قد تؤدي إلى ثغرات حقن الشيفرة، أو الثغرات المتعلقة بإدارة الجلسات، والتي يمكن أن تسمح للمهاجمين بسرقة أو تلاعب بجلسات المستخدمين. من الضروري أيضًا فحص التكوينات الأمنية، والتأكد من أن جميع الاتصالات تتم عبر بروتوكولات مشفرة، وأن السياسات الأمنية مفعلة بشكل صحيح على مستوى الخوادم، وأن جميع المكونات تعتمد على أحدث الإصدارات التي تتضمن التصحيحات الأمنية الضرورية.

الثغرات الأمنية المحتملة في تطبيق Cisco Webex

تتعدد أنواع الثغرات التي قد تظهر في أنظمة مثل Webex، وتختلف حسب مكونات التطبيق، وطبيعة البيانات التي يتم التعامل معها، والبروتوكولات التي يعتمد عليها. من بين الثغرات الأكثر شيوعًا وانتشارًا، نذكر:

1. ثغرات تنفيذ التعليمات البرمجية عن بعد (Remote Code Execution – RCE)

تعد ثغرات RCE من أخطر أنواع الثغرات التي يمكن أن تؤدي إلى سيطرة كاملة على الخوادم أو الأجهزة المستهدفة، حيث تسمح للمهاجم بتنفيذ شيفرة ضارة عن بعد، غالبًا عبر استغلال ثغرات في المدخلات أو التكوينات غير الآمنة. في سياق Webex، قد تظهر هذه الثغرات عبر استغلال ضعف في التعامل مع ملفات الميديا، أو عبر استغلال ثغرات في مكتبات طرف ثالث، أو عبر ثغرات في مكونات البرمجيات المستخدمة في البنية التحتية.

2. ثغرات تجاوز التحقق من الهوية (Authentication Bypass)

تُعد من الثغرات التي تسمح للمهاجمين بالوصول إلى النظام بدون المرور عبر آليات التحقق الصحيحة، وهو أمر خطير جدًا لأنه يمكن أن يمنح المهاجم إمكانية الوصول إلى جميع ميزات التطبيق، بما في ذلك إدارة الاجتماعات، وتحميل البيانات، والتحكم في إعدادات النظام. يمكن أن تنجم هذه الثغرات عن أخطاء في تطوير البرمجيات، أو سوء تكوين أنظمة إدارة الهوية، أو استغلال ثغرات في بروتوكولات المصادقة المستخدمة.

3. ثغرات إدارة الجلسات (Session Management)

تتمثل في ضعف في إدارة جلسات المستخدم، مثل سرقة ملفات تعريف الارتباط (كوكيز) أو استغلال ثغرات في التحقق من صحة الجلسة، مما يسمح للمهاجم بالتحكم في جلسات المستخدمين الشرعيين، أو تلاعب البيانات، أو حتى التظاهر بالمستخدمين. من المهم أن تتبع تطبيقات Webex ممارسات صارمة في إدارة الجلسات، وتحقق من أن جميع العمليات تتطلب إعادة التحقق، وأن ملفات الكوكيز مشفرة، وتُعتمد آليات انتهاء الجلسة بشكل فعال.

4. ثغرات الحقن (Injection Vulnerabilities)

مثل حقن SQL، أو حقن الأوامر في الشيل، أو الثغرات المتعلقة بحقن الشيفرة عبر المدخلات، والتي تسمح للمهاجم بتنفيذ أوامر خبيثة على الخوادم أو قواعد البيانات. في سياق Webex، قد تظهر هذه الثغرات عبر استغلال ضعف في التحقق من صحة المدخلات، خاصة عند التعامل مع البيانات التي يتم إرسالها من المستخدمين، أو أثناء تحميل الملفات أو المحتوى.

5. التحديات في حماية المكالمات والفيديو

تعد سرية وأمان المكالمات والفيديو من الجوانب الحيوية التي تتطلب استخدام بروتوكولات تشفير قوية، مثل SRTP وTLS، لضمان عدم اعتراض البيانات أثناء النقل. ومع ذلك، فإن التحديات تظهر عند التعامل مع الشبكات غير الموثوقة، أو عند وجود ثغرات في التشفير، أو سوء التكوين الذي قد يؤدي إلى تسرب البيانات أو اعتراضها من قبل مهاجمين. من الضروري مراقبة وتحليل حركة البيانات بشكل مستمر، وتطبيق أحدث المعايير الأمنية لضمان سرية المكالمات والبيانات المعتمدة عليها.

استراتيجيات الكشف والاستجابة للثغرات الأمنية

مع استمرار تطور التهديدات، يصبح من الضروري اعتماد استراتيجيات متكاملة للكشف عن الثغرات، وتحليل النشاطات المشبوهة، والاستجابة الفورية لأي هجمات محتملة. من بين هذه الاستراتيجيات، نذكر:

1. أنظمة كشف التسلل (IDS/IPS)

تُستخدم لمراقبة حركة الشبكة، وتحليل الأنماط، والكشف عن محاولات الاختراق أو التسلل غير المصرح به، مع إمكانية إصدار تنبيهات فورية أو حظر الاتصالات المشبوهة. يجب أن تكون هذه الأنظمة محدثة دائمًا بأحدث القواعد والتوقيعات الخاصة بالثغرات المعروفة.

2. تحليل سجلات النشاط (Log Analysis)

يُعد من الأدوات الأساسية في الكشف عن الهجمات، حيث يتم مراجعة وتفسير سجلات النظام والخوادم، لرصد أي نشاط غير عادي، أو محاولات فاشلة للدخول، أو عمليات غير معتادة على مستوى إدارة الجلسات أو الملفات. يجب أن تعتمد المؤسسات على أدوات تحليل متقدمة، باستخدام الذكاء الاصطناعي والتعلم الآلي لاكتشاف الأنماط المريبة.

3. سياسات الأمان الصارمة والتحديث المستمر

يجب أن تتضمن السياسات الأمنية تحديث البرمجيات بشكل دوري، وتطبيق التصحيحات الأمنية فور إصدارها، واعتماد بروتوكولات تشفير قوية، وتفعيل أدوات التحقق المتعدد العوامل، وإدارة الهوية بشكل صارم. كما يُنصح بتدريب الفرق الفنية على أحدث التهديدات وأساليب الدفاع.

التحسين المستمر وتطوير أنظمة الأمان

لا يمكن الاعتماد على إجراءات أمنية ثابتة، بل يجب أن تكون هناك عملية مستمرة للتحليل والتقييم، مع تحديث الأدوات والتقنيات بشكل دوري، والاستفادة من تقنيات الذكاء الاصطناعي والتعلم الآلي لتحليل البيانات بشكل أكثر دقة وفعالية. من الضروري أيضًا اختبار الأنظمة بشكل دوري عبر عمليات التدقيق الأمني والاختبارات الاختراقية (Penetration Testing)، لضمان اكتشاف الثغرات قبل أن يستغلها المهاجمون. بالإضافة إلى ذلك، يُنصح بتطوير خطة استجابة للحوادث تتضمن إجراءات واضحة للتعامل مع أي خرق أمني، وإبلاغ الجهات المختصة، واستعادة الخدمة بسرعة وفعالية.

خاتمة وتوصيات مستقبلية

إن أمن تطبيقات الاتصالات الافتراضية، وعلى رأسها Cisco Webex، يمثل تحديًا مستمرًا يتطلب توازنًا دقيقًا بين الابتكار والتحديث، من جهة، وبين الحماية والوقاية، من جهة أخرى. يتطلب الأمر تعاونًا وثيقًا بين فرق التطوير، وأقسام الأمان، والمستخدمين، لضمان بيئة آمنة تقدم خدمات عالية الجودة دون التهاون في معايير الأمان. من الضروري أيضًا أن يكون هناك وعي دائم بأحدث الثغرات والتحديثات، وأن تظل السياسات الأمنية مرنة وقابلة للتكيف مع المستجدات العالمية في عالم التهديدات السيبرانية. المستقبل يتطلب اعتماد تقنيات حديثة مثل الذكاء الاصطناعي، وتحليل البيانات الضخمة، والتشفير المتقدم، والعمل على بناء بيئة مقاومة للتهديدات، مع وضع خطط استجابة فعالة لمواجهة أي هجمات محتملة، وذلك لضمان استمرارية العمل، وخصوصية البيانات، ورضا المستخدمين في عالم يعتمد بشكل متزايد على الحلول الرقمية.

مراجع ومصادر موثوقة لمزيد من البحث

- مركز Cisco للأمان: يوفر معلومات محدثة، وتوجيهات، وتقارير عن الثغرات الأمنية في منتجات Cisco، بما في ذلك Webex.

- قاعدة بيانات CVE (Common Vulnerabilities and Exposures): مصدر رئيسي لتوثيق الثغرات الأمنية المعترف بها عالميًا، مع تفاصيل عن الثغرات المكتشفة، وإرشادات التصحيح.

- كتب ومراجع Cisco الرسمية: توفر مصادر تقنية متعمقة حول تصميم الأمان، وأفضل الممارسات، واستراتيجيات الحماية.

- منتديات الأمان السيبراني على Reddit، مثل r/netsec، والتي تتناول مناقشات حديثة، وتحليلات، وتقارير عن الثغرات الأمنية في مختلف التطبيقات والنظم.

إن حماية تطبيقات الاتصال الافتراضية، خاصة في عالم يتسم بالتعقيد والتنوع في التهديدات، تتطلب جهدًا مستمرًا، ووعيًا عميقًا، والتزامًا بأعلى معايير الجودة والأمان، مع الاعتماد على أحدث التقنيات والأبحاث لضمان بيئة رقمية آمنة وموثوقة، تضمن استمرارية الأعمال، وتحفظ سرية المعلومات، وتحقق رضا المستخدمين في ظل عالم متغير يتطلب يقظة دائمة واستعدادًا لمواجهة التحديات المحتملة بشكل استباقي وفعّال.