أفضل ممارسات تأمين المواقع الإلكترونية في العصر الرقمي

في عالم تتزايد فيه التهديدات السيبرانية وتصبح البيانات الشخصية والمعلومات الحساسة أهدافًا رئيسية للهاكرز والمتسللين، أصبح تأمين المواقع الإلكترونية والبنى التحتية الرقمية ضرورة لا غنى عنها. إن الاعتماد على تقنيات التشفير القوية وتطبيق معايير الأمان الحديثة يشكل الدرع الحصين الذي يحمي المستخدمين ويضمن سلامة البيانات أثناء نقلها عبر شبكة الإنترنت. من بين الأدوات والتقنيات الأساسية لتحقيق هذا الهدف، تبرز شهادات SSL/TLS كعنصر حيوي وأساسي في عملية تأمين الاتصالات الإلكترونية، حيث تضمن سرية البيانات، وتُثبت هوية الموقع، وتعزز ثقة المستخدمين في الخدمات المقدمة. وفي هذا السياق، تكتسب خدمة “Let’s Encrypt” مكانة رائدة ومرموقة، كونها تقدم شهادات SSL مجانية ومعتمدة من قبل الجهات الرسمية، مما يسهل على المطورين وأصحاب المواقع تأمين منصاتهم بسرعة وفاعلية، دون الحاجة إلى تكاليف مرتفعة أو تعقيدات تقنية معقدة.

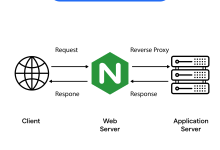

إن الانتقال إلى تطبيق شهادة SSL عبر خدمة Let’s Encrypt لا يقتصر على مجرد تثبيتها، بل يتطلب فهمًا عميقًا لكيفية إعدادها بشكل صحيح، وضبطها بما يتوافق مع نوعية الخادم، والنظام التشغيل، ومتطلبات الأمان الحديثة. من هنا، فإن الخطوة الأولى تبدأ بتحضير البيئة التقنية، حيث ينبغي التأكد من أن نظام التشغيل على الخادم هو لينكس، وأنه محدث بأحدث الإصدارات من البرمجيات والحزم الضرورية، لضمان توافقية عالية وأداء مستقر. بعد ذلك، تأتي عملية تثبيت أدوات إدارة الشهادات، حيث يُعد Certbot الأداة الأكثر استخدامًا وموثوقية، لسهولة استخراج وتجديد شهادات SSL من Let’s Encrypt، مع توفير دعم واسع لأنظمة التشغيل المختلفة، وخوادم الويب المختلفة مثل Apache وNginx.

تثبيت Certbot وتكوين البيئة الأساسية

تبدأ عملية تنصيب Certbot عبر إدارة الحزم الخاص بنظام التشغيل، حيث تعتمد الخطوات على نوع التوزيعة، ففي أنظمة Ubuntu وDebian، يتم ذلك باستخدام أوامر بسيطة، مثل:

sudo apt-get update

sudo apt-get install certbot python3-certbot-apacheوفي حالة استخدام أنظمة Fedora أو CentOS، يتم الاعتماد على أدوات إدارة الحزم الخاصة بها، مع ضرورة تفعيل المستودعات المخصصة، وتثبيت الحزم ذات الصلة. بعد تثبيت Certbot، يُنصح بالتأكد من إعدادات جدار الحماية، وفتح المنافذ الضرورية (عادةً 80 و443)، لضمان أن عملية التحقق من صحة الشهادة وإصدارها تتم بنجاح دون عوائق.

الحصول على شهادة SSL وتثبيتها على الخادم

عند إتمام تثبيت Certbot، يُمكنك البدء في طلب شهادة SSL باستخدام أوامر موجهة تتناسب مع نوع الخادم. على سبيل المثال، إذا كنت تستخدم خادم Apache، يمكنك تنفيذ الأمر التالي:

sudo certbot --apacheأما إذا كنت تستخدم Nginx، فالأمر يكون على الشكل:

sudo certbot --nginxخلال عملية الطلب، يُطلب منك إدخال عنوان البريد الإلكتروني الخاص بك، والاشتراك في رسائل التنبيهات الخاصة بتجديد الشهادة، بالإضافة إلى اختيار ما إذا كنت ترغب في تفعيل إعادة التوجيه التلقائي من HTTP إلى HTTPS لضمان أن جميع الطلبات تمر عبر الاتصال الآمن بشكل دائم.

التحقق من نجاح التثبيت وتهيئة الموقع

بعد الانتهاء من عملية التثبيت، يُنصح بفحص حالة الشهادة من خلال زيارة الموقع الإلكتروني والتأكد من وجود علامة القفل في شريط العنوان، أو استخدام أدوات فحص الشهادات عبر الإنترنت مثل SSL Labs، للتحقق من أن الشهادة تعمل بشكل صحيح، وأن البروتوكولات والتشفيرات المدعومة تتوافق مع المعايير الحديثة. كما يُمكن استعراض إعدادات الخادم والتأكد من أن مسارات الشهادة والمفتاح الخاص مُعرفة بشكل صحيح في ملفات التكوين، سواءً في Apache أو Nginx.

تجديد الشهادة تلقائيًا وضمان استمرارية الأمان

تُعتبر شهادات Let’s Encrypt صالحة لمدة 90 يومًا فقط، مما يتطلب إعداد نظام لتجديدها بشكل دوري لضمان استمرار التشفير وعدم انقطاع الحماية. يُمكن تحقيق ذلك عبر جدولة مهمة cron أو systemd، بحيث يتم تنفيذ أمر التجديد بشكل تلقائي قبل انتهاء صلاحية الشهادة. على سبيل المثال، يمكن إعداد مهمة cron كالتالي:

sudo crontab -e0 3 * * * /usr/bin/certbot renew --quiet --post-hook "systemctl reload nginx"هذه المهمة ستقوم بمحاولة تجديد الشهادة يوميًا في الساعة 3 صباحًا، وإذا كانت هناك حاجة للتجديد، فسيتم تنفيذه، وسيتم إعادة تحميل إعدادات الخادم تلقائيًا لضمان تطبيق التغييرات دون توقف الخدمة.

تكوين إعدادات أمان متقدمة لتعزيز الحماية

بالإضافة إلى تثبيت وإدارة الشهادة، ينبغي تكوين الخادم بشكل يضمن أقصى درجات الأمان باستخدام بروتوكولات حديثة. من ذلك، تفعيل إصدار TLS 1.2 أو TLS 1.3، وتعطيل البروتوكولات الأقدم غير الآمنة، وضبط إعدادات Cipher suites لضمان استخدام التشفيرات الأقوى. يمكن ذلك عبر تعديل ملفات إعدادات Nginx أو Apache، وتحديد الخيارات الملائمة، على سبيل المثال:

تكوين TLS في Nginx

ssl_protocols TLSv1.2 TLSv1.3;

ssl_ciphers 'ECDHE-ECDSA-CHACHA20-POLY1305:ECDHE-RSA-AES128-GCM-SHA256:ECDHE-RSA-AES256-GCM-SHA384';

ssl_prefer_server_ciphers on;

ssl_session_cache shared:SSL:10m;تفعيل HSTS

تعتبر سياسة HTTP Strict Transport Security (HSTS) من الإجراءات المهمة التي تفرض على المتصفح الالتزام دائمًا باستخدام HTTPS عند الوصول للموقع، مما يمنع أي محاولة للاتصال عبر HTTP غير المشفرة. يتم تفعيلها عبر إضافة السطر التالي في إعدادات الخادم:

add_header Strict-Transport-Security "max-age=31536000; includeSubDomains" always;هذه الخطوة تعزز بشكل كبير من مستوى الأمان، خاصة في بيئات المؤسسات، حيث تقلل من احتمالية هجمات man-in-the-middle أو التلاعب في الاتصالات.

مراقبة الأداء والأمان بشكل مستمر

تُعد مراقبة الشهادة والتحقق من سلامة أمان الموقع من الأمور الأساسية التي تضمن استمرارية الحماية، بالإضافة إلى الكشف المبكر عن أي ثغرات أو مشكلات تقنية قد تؤثر على سلامة البيانات. يُنصح باستخدام أدوات فحص الشهادات بشكل دوري، وإعداد تنبيهات تلقائية عبر البريد الإلكتروني أو أنظمة المراقبة لمتابعة صلاحية الشهادات، مثل واجهات API التي تقدمها خدمات مثل SSL Labs أو أدوات Open Source متعددة.

كما يمكن الاعتماد على أدوات مراقبة الأداء والأمان، مثل أدوات تحليل حركة البيانات، وجدران الحماية، وأنظمة كشف التسلل، لضمان أن البنية التحتية الخاصة بك محمية بشكل فعال من التهديدات الخارجية والداخلية على حد سواء.

الاعتبارات التقنية والأمانة في إدارة الشهادات

إدارة الشهادات تتطلب دقة ووعيًا تامًا بأهمية حماية المفاتيح الخاصة، حيث يمثل فقدان مفتاح خاص واحد نقطة ضعف خطيرة قد تؤدي إلى اختراق الموقع أو سرقة البيانات. لذلك، يُنصح بتخزين المفاتيح الخاصة في بيئة آمنة، مع تفعيل آليات التشفير عند تخزينها، واستخدام أدوات إدارة الشهادات التي تتيح تتبع حالة كل شهادة، وجدولة عمليات التجديد، وتوثيق كل خطوة لضمان الشفافية والأمان.

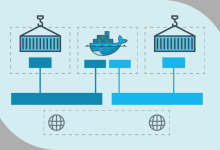

وفي سياق التوسع، يمكن النظر في اعتماد أنظمة إدارة شهادات مركزيّة، تعتمد على بروتوكولات مثل ACME (Automated Certificate Management Environment)، والتي تتيح أتمتة كاملة لعملية إصدار وتجديد الشهادات عبر بيئة موحدة، مما يحد من الأخطاء البشرية ويزيد من فاعلية إدارة الأمان.

الاستفادة من تقنيات التشفير المتقدمة وتحقيق التوافقية العالمية

يجب ألا يقتصر الأمان على تفعيل الشهادات فقط، بل يتطلب أيضًا دعم تقنيات التشفير الحديثة، والتأكد من توافق الموقع مع المعايير الدولية، خاصة تلك التي وضعتها هيئات مثل منظمة الويب الآمنة (Web Security Standards). من هنا، ينبغي تحديث إعدادات الخادم بشكل دوري، واستشارة المصادر التقنية الموثوقة، لضمان أن البروتوكولات والتقنيات المستخدمة تتوافق مع أفضل الممارسات العالمية، وتحقق أعلى مستويات الأمان والأداء.

مراجع ومصادر

إن تطبيق شهادات SSL المجانية من خلال خدمة Let’s Encrypt على خادم لينكس يعكس التزام المؤسسات والأفراد بتوفير بيئة إلكترونية آمنة، تعزز من ثقة المستخدمين، وتقلل من المخاطر الأمنية، وتدعم التحول الرقمي بشكل مسؤول ومستدام. مع استمرارية التطوير والتحديث، يظل الأمان الرقمي هو الركيزة الأساسية لبناء مستقبل رقمي قوي وموثوق.