في ساحة أمان المعلومات، تتطلب الاحترافية والتخصص مجهوداً مستمراً واستعداداً للتعلم المستمر. يعد مجال أمان المعلومات واحداً من أهم المجالات في عصرنا الرقمي، حيث يتسارع التقدم التكنولوجي بشكل كبير، وبالتالي يزداد الحاجة إلى خبراء في حماية البيانات والمعلومات.

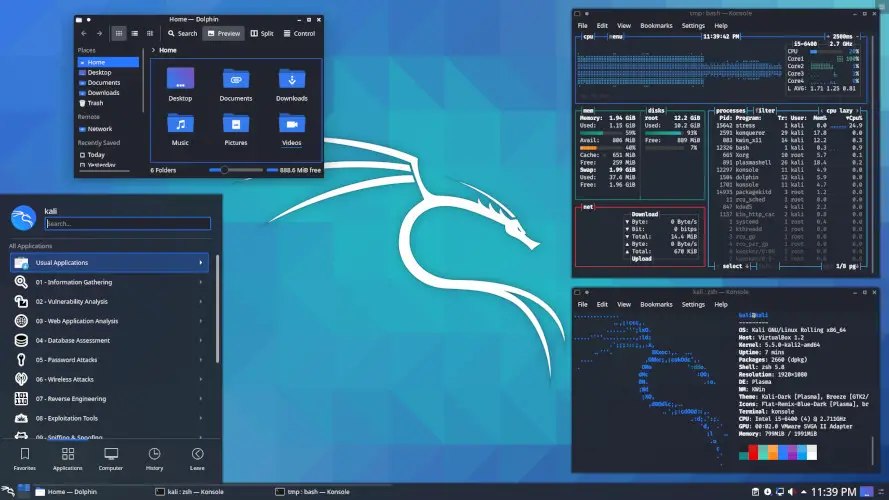

للبداية، يُفضل أن تكتسب فهماً أساسياً حول مفاهيم أمان المعلومات وأساليب الهجوم والدفاع. يمكنك البدء بتحليل أساسيات الشبكات وأنظمة التشغيل، مع التركيز على فهم عميق للبروتوكولات وكيفية عملها.

تتوفر العديد من الشهادات التي يمكن أن تساعدك في تطوير مهاراتك وتوجيه مسارك المهني نحو أمان المعلومات. من بين هذه الشهادات يأتي Certified Information Systems Security Professional (CISSP)، وهي تعد واحدة من الشهادات الرائدة في مجال أمان المعلومات. كما يمكن النظر في الحصول على CompTIA Security+ كبداية للمبتدئين.

للتعمق أكثر في مجال معين، يمكنك اختيار الكورسات التي تتناسب مع اهتماماتك. يتوفر العديد من الكورسات عبر الإنترنت من مؤسسات معروفة مثل Coursera وedX وغيرها. يمكنك اختيار الكورسات التي تغطي مجالات مثل تحليل الأمان، إدارة المخاطر، تقنيات اختبار الاختراق، وغيرها.

للحصول على خبرة عملية، يُنصح بالمشاركة في مشاريع عملية أو الانضمام إلى فرق التحقيق والاستجابة للحوادث (Incident Response)، حيث يمكنك تطبيق المفاهيم التي اكتسبتها على أرض الواقع.

لا تنسَ أهمية بناء شبكة اتصال قوية، حيث يمكنك تبادل الخبرات مع محترفين آخرين في مجال أمان المعلومات. يُمكنك الانضمام إلى منتديات الأمان على الإنترنت وحضور فعاليات ومؤتمرات الصناعة للتعرف على أحدث التطورات والتواصل مع الخبراء.

باختصار، الاحتراف في مجال أمان المعلومات يتطلب الالتزام بالتعلم المستمر، والمشاركة في الدورات والكورسات المناسبة، بالإضافة إلى بناء خبرة عملية وشبكة اتصال قوية.

المزيد من المعلومات

بالطبع، دعونا نعزز معرفتك بمجال أمان المعلومات بالمزيد من المعلومات المحددة. يمكنك النظر في اتباع هذه الخطوات الإضافية لتعزيز تخصصك:

التحلي بالمهارات التقنية:

-

تعلم لغات البرمجة:

- اكتساب مهارات في لغات البرمجة مثل Python أو Ruby يمكن أن يكون له تأثير كبير في مجال أمان المعلومات، حيث يمكن استخدام هذه اللغات في تطوير أدوات الاختراق وأنظمة الاستشعار.

-

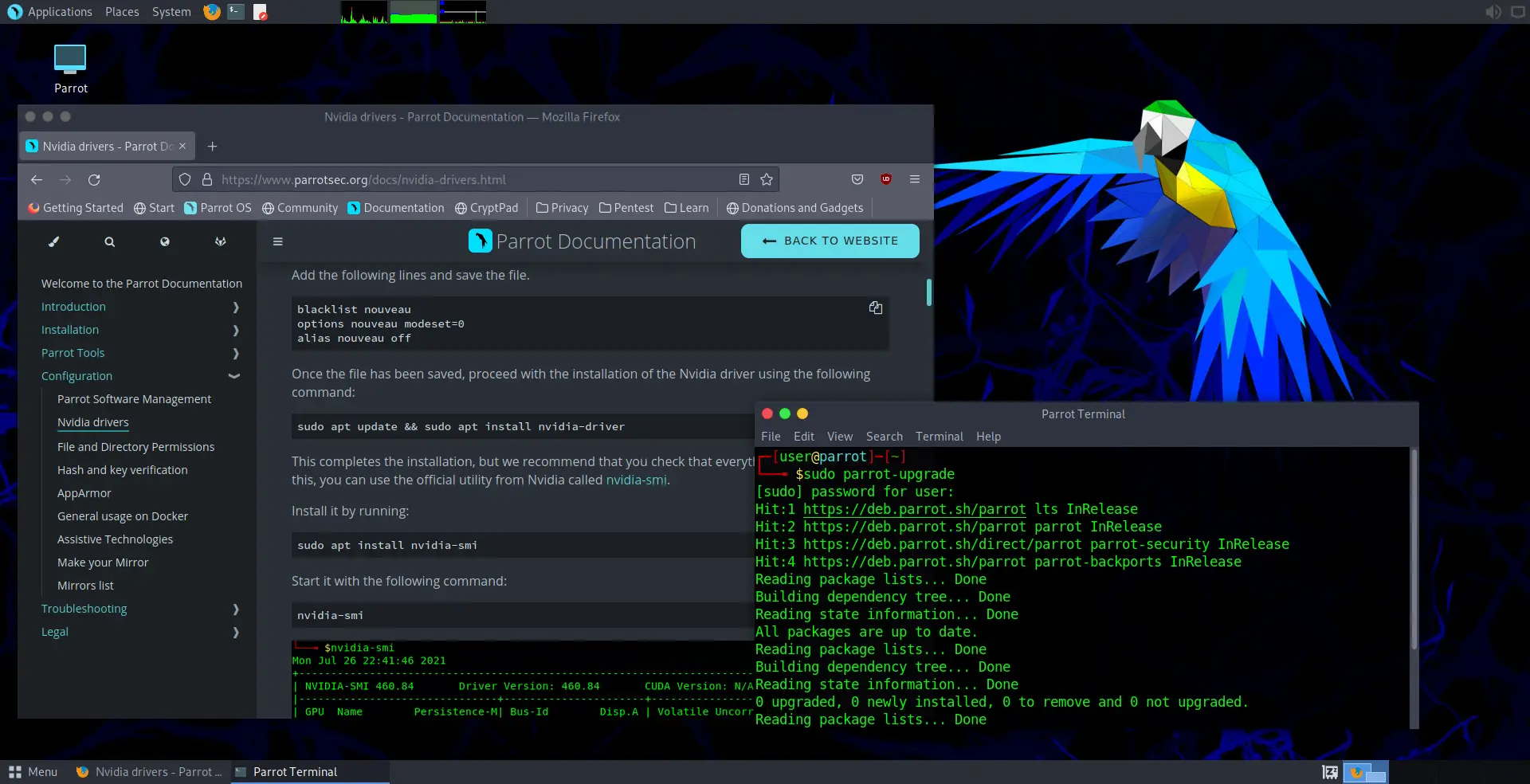

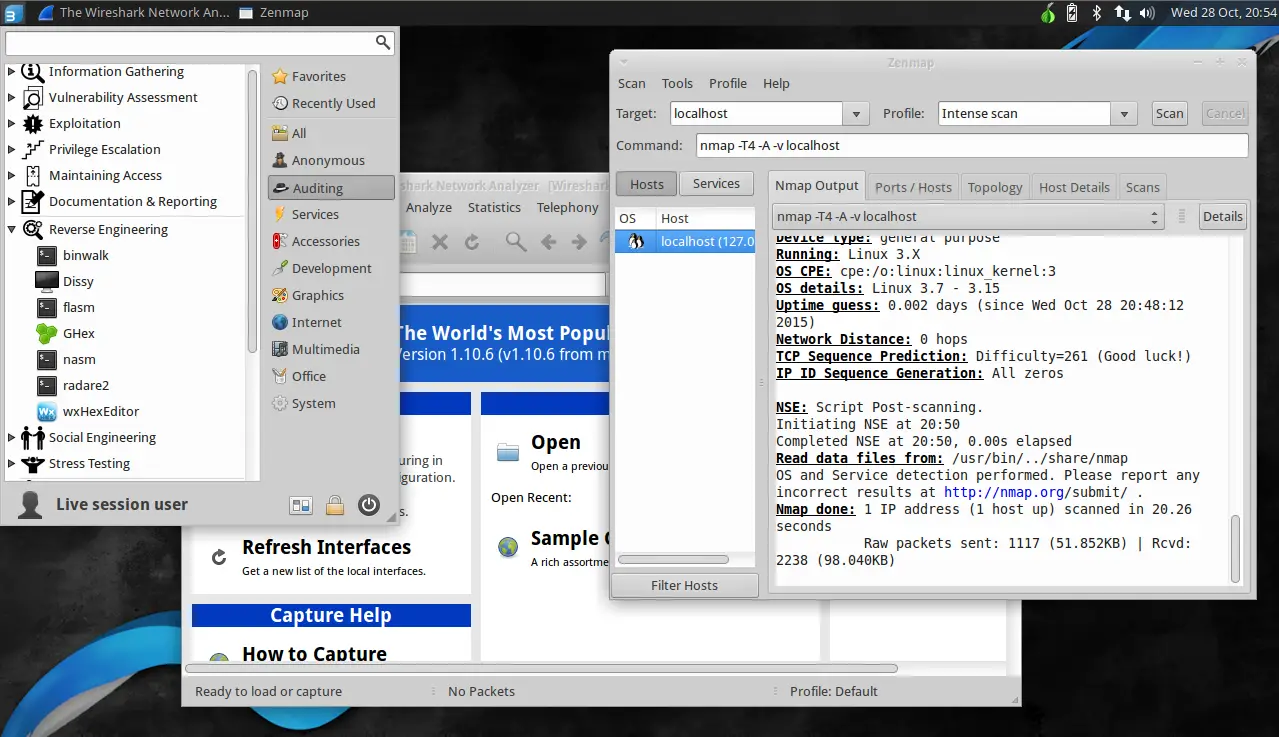

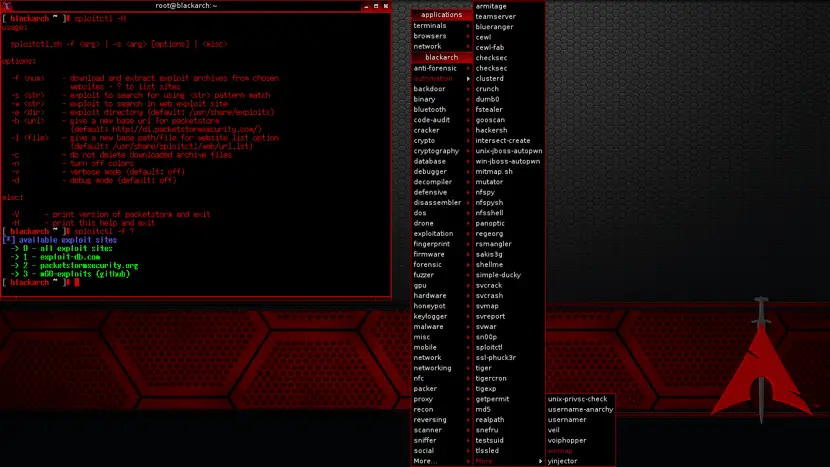

استكشاف تقنيات اختبار الاختراق:

- قم بتعلم تقنيات اختبار الاختراق والتحليل الأمني، مثل اختبار التطبيقات وتقنيات اختراق الشبكات.

-

تحليل البرامج الضارة:

- فهم كيفية تحليل البرامج الضارة واكتشاف الهجمات السيبرانية يعزز فهمك للتهديدات المحتملة.

الحصول على شهادات متقدمة:

-

Certified Ethical Hacker (CEH):

- هي شهادة تركز على تعلم تقنيات الاختراق لفهم كيفية حماية الأنظمة.

-

Offensive Security Certified Professional (OSCP):

- تعتبر هذه الشهادة تحديًا عمليًا حيث يجب على المرشحين اجتياز اختبار عملي لإظهار مهاراتهم في اختبار الاختراق.

-

Certified Information Security Manager (CISM):

- تركز على إدارة الأمان واتخاذ القرارات الاستراتيجية في مجال أمان المعلومات.

مواصلة التعلم ومتابعة أحدث التطورات:

-

قراءة المصادر المرجعية:

- اشترك في مدونات متخصصة وقراءة كتب حديثة حول أمان المعلومات.

-

المشاركة في المجتمع:

- انضم إلى منتديات الأمان والمجتمعات عبر الإنترنت لمشاركة الخبرات وطرح الأسئلة.

-

المشاركة في المؤتمرات وورش العمل:

- حضور المؤتمرات وورش العمل يمكن أن يقدم لك تواصلًا مباشرًا مع خبراء المجال وفرصًا للتعلم من الخبرات العملية.

بناء مشاريع عملية:

-

تنفيذ مشاريع عملية:

- قم بتنفيذ مشاريع عملية لتطبيق المفاهيم التي اكتسبتها ولتحسين مهاراتك العملية.

-

المشاركة في تحديات الأمان:

- انضم إلى تحديات الأمان عبر الإنترنت لاختبار مهاراتك والتنافس مع محترفين آخرين.

الانخراط في مجتمع الأمان:

-

التطوع وتقديم المساعدة:

- تقديم المساعدة في مشاريع مفتوحة المصدر أو التطوع في فعاليات مجتمع الأمان يعزز تجربتك ويسهم في بناء شبكة اتصال أقوى.

-

بناء سيرة ذاتية قوية:

- حافظ على تحديث سيرتك الذاتية بانتظام وتوثيق مشاريعك وإنجازاتك في مجال أمان المعلومات.

باختصار، تطوير مهاراتك في أمان المعلومات يتطلب جهداً وتفانياً مستمرين، والمزيد من الخبرة العملية والتعلم من التجارب العملية سيساعدك في النمو المهني وتحقيق الاحترافية في هذا المجال المهم والدينامي.

الكلمات المفتاحية

في هذا المقال، تم استخدام مجموعة من الكلمات الرئيسية لتسليط الضوء على مختلف جوانب تخصص أمان المعلومات. سنقوم بشرح كل كلمة ودورها في سياق المقال:

-

أمان المعلومات:

- يشير إلى مجال يركز على حماية المعلومات من التهديدات والهجمات السيبرانية. يتضمن حماية البيانات، وتأمين الشبكات، والتحقق من الهوية.

-

شهادات:

- تشير إلى الشهادات الاحترافية في مجال أمان المعلومات مثل CISSP وCompTIA Security+، وتساعد في توضيح مستوى المهارات والخبرة لدى الفرد.

-

كورسات:

- تمثل دورات تعليمية تستهدف تطوير مهارات الفرد في مجال أمان المعلومات، مثل دورات Coursera وedX.

-

تحليل الأمان:

- يشير إلى فهم وتقييم التهديدات الأمنية والاستجابة لها، ويشمل تحليل الضرر والكشف عن الثغرات.

-

اختبار الاختراق:

- يعني اختبار أمان النظام أو التطبيق لتحديد نقاط الضعف وتحسينها، يشمل تقنيات اختبار الاختراق.

-

المصادر المرجعية:

- تشمل المواقع والكتب والمقالات التي تعتبر مرجعًا هامًا لتعلم مفاهيم وتقنيات أمان المعلومات.

-

تحليل البرامج الضارة:

- يتعلق بفحص وفهم البرامج الضارة وكيفية التصدي لها، مما يساعد في تحسين الدفاع ضد هجمات البرمجيات الخبيثة.

-

الشبكات الاجتماعية:

- تشير إلى المشاركة في منتديات ومجتمعات عبر الإنترنت لبناء شبكة اتصال قوية وتبادل الخبرات في مجال أمان المعلومات.

-

شهادة Certified Ethical Hacker (CEH):

- هي إحدى الشهادات التي تركز على تطوير مهارات اختبار الاختراق بطريقة أخلاقية.

-

Offensive Security Certified Professional (OSCP):

- هي شهادة تحدي تتطلب إظهار مهارات عملية في اختبار الاختراق.

-

Certified Information Security Manager (CISM):

- تركز على إدارة الأمان واتخاذ القرارات الاستراتيجية في مجال أمان المعلومات.

-

المشاركة في تحديات الأمان:

- تشمل المشاركة في منافسات أمان الشبكات والتحديات عبر الإنترنت لاختبار المهارات وتحسينها.

-

التحلي بالمهارات التقنية:

- يعني تطوير مهارات في لغات البرمجة وتقنيات اختبار الاختراق وتحليل البرمجيات.

-

تقنيات اختبار الاختراق:

- تشمل الأساليب والأدوات المستخدمة في اختبار النظم والتطبيقات لتحديد الثغرات الأمنية.

-

المشاركة في مجتمع الأمان:

- تشمل الانخراط في فعاليات المجتمع وتقديم المساعدة وبناء علاقات مع محترفين آخرين.

هذه الكلمات الرئيسية تمثل أبرز مكونات المقال، وتعكس أهمية التحلي بالمعرفة والمهارات المتقدمة في مجال أمان المعلومات.