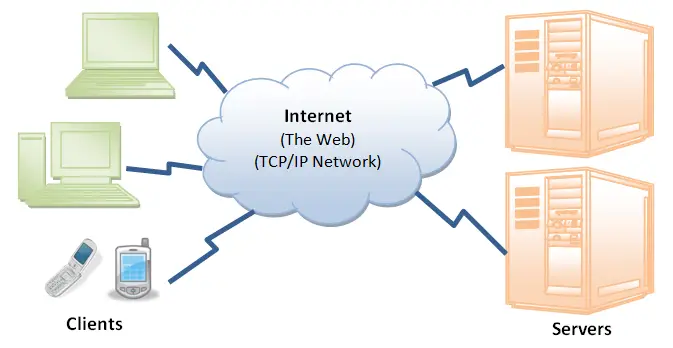

في عالم الاتصالات وتكنولوجيا المعلومات، تعدّ البروتوكولات الشبكية أساسًا حيويًا لضمان تبادل البيانات بين الأجهزة المختلفة على الشبكات. إنها مجموعة من القواعد والاتفاقيات التي تحدد كيفية تنظيم وتوجيه البيانات عبر الشبكات، سواء كانت سلكية أو لاسلكية. تُستخدم هذه البروتوكولات لضمان تواصل فعّال وآمن بين الأجهزة، سواء داخل الشبكات المحلية أو عبر الإنترنت.

يمتلك الإنترنت مجموعة متنوعة من البروتوكولات المهمة، منها بروتوكول نقل الملفات (FTP)، وبروتوكول نقل النص التشعبي (HTTP) الذي يستخدم في تصفح الويب، وبروتوكول نقل البريد الإلكتروني (SMTP). يضمن هذا التنوع التواصل السلس بين تطبيقات مختلفة وأنظمة متنوعة.

ومع ذلك، يمكن استخدام هذه البروتوكولات في سياقات أخرى غير الاستخدامات المعتادة، ومن بين تلك السياقات تأتي الهجمات الإلكترونية. تستفيد الهجمات الإلكترونية من ثغرات في تصميم البروتوكولات أو تنفيذها لتحقيق أهداف خبيثة.

قد يتم استغلال ضعف في بروتوكولات الأمان، مثل تشفير ضعيف أو تصميم هش. يُستخدم بروتوكول نقل الطبقة الآمنة (SSL) وبروتوكول نقل الطبقة المتساوية (TLS) لتأمين الاتصالات عبر الإنترنت، ولكن يمكن أن تحدث ثغرات في تلك التقنيات تتيح للمهاجمين الوصول غير المرغوب إلى المعلومات.

تشمل الهجمات الشائعة استخدام برامج ضارة تستهدف ثغرات في بروتوكولات الشبكة، مثل الهجمات ببرامج الفدية والتصيّد الاحتيالي (Phishing). قد يستفيد المهاجمون أيضًا من ضعف في تنفيذ بروتوكولات الشبكة لتنفيذ هجمات نفي الخدمة (DoS)، حيث يتم غمر الخوادم بكميات هائلة من الطلبات لتعطيل الخدمة العادية.

لذلك، يظهر الأمان الشبكي والفهم العميق لبروتوكولات الشبكة أهمية كبيرة في الحد من نطاق الهجمات الإلكترونية وحماية الأنظمة والبيانات من التهديدات المحتملة. يتطلب ذلك جهودًا مستمرة في تحسين التصميم وتنفيذ البروتوكولات، فضلاً عن التوعية المستمرة حول أحدث أساليب الهجوم والدفاع.

المزيد من المعلومات

بصفة عامة، يُمكن تقسيم البروتوكولات إلى عدة فئات، مثل بروتوكولات الطبقة الفرعية لنموذج OSI (نموذج الإشارة المفتوحة). هذه الفئات تشمل الطبقة الفيزيائية، وطبقة الوصول إلى الشبكة، وطبقة الشبكة، وطبقة النقل، وطبقة الجلسة، وطبقة العرض، وطبقة التطبيق.

-

الطبقة الفيزيائية:

- تدير الاتصالات على مستوى البت، وتشمل معايير مثل Ethernet وUSB. يتعامل هنا البروتوكول مع الجوانب المادية للاتصالات، مثل الأسلاك والإشارات الكهربائية.

-

طبقة الوصول إلى الشبكة:

- تدير الوصول المباشر إلى الشبكة وتشمل بروتوكولات مثل Wi-Fi وEthernet. يُمكن استخدام بروتوكولات هذه الطبقة في هجمات إلكترونية إذا لم تتم حمايتها بشكل صحيح.

-

طبقة الشبكة:

- تدير توجيه البيانات بين الأجهزة المختلفة في الشبكة. بروتوكولات مثل IP (بروتوكول الإنترنت) تتبع في هذه الطبقة. الهجمات مثل هجمات التصيّد (Spoofing) يُمكن أن تستهدف ضعف في هذه البروتوكولات.

-

طبقة النقل:

- تدير نقل البيانات بين الأجهزة وتشمل بروتوكولات مثل TCP (بروتوكول التحكم في النقل) وUDP (بروتوكول النقل الفوري). هجمات التلاعب في الاتصالات يمكن أن تستهدف هذه الطبقة.

-

طبقة الجلسة:

- تدير إدارة الجلسات أو الاتصالات بين الأجهزة. تُستخدم بروتوكولات هذه الطبقة لإقامة وإنهاء الاتصالات. هجمات الاستيلاء على الجلسة يمكن أن تكون جزءًا من هجمات الاختراق.

-

طبقة العرض:

- تدير تحويل البيانات إلى شكل قابل للفهم للتطبيقات. بروتوكولات مثل HTTP وSMTP تعمل على هذا المستوى، والهجمات مثل هجمات التصيّد تستهدف هنا أيضًا.

-

طبقة التطبيق:

- توفر واجهة لتطبيقات المستخدم النهائي، وتتضمن بروتوكولات مثل HTTP وSMTP وDNS. هنا، يُمكن أن تتعرض البرمجيات والتطبيقات للهجمات، مما يستدعي الحاجة إلى تطبيق إجراءات أمان صارمة.

تحافظ الجهود المستمرة على تحسين البروتوكولات وتحديث النظم الأمانية على أمان البيانات والتواصل الإلكتروني، وتسهم في الحد من الثغرات التي يمكن أن يُستغلها المهاجمون لتنفيذ هجمات إلكترونية ضارة.

الخلاصة

في الختام، يظهر أن بروتوكولات الشبكة تشكل العمود الفقري للاتصالات الحديثة، حيث تسهم في تسهيل تبادل البيانات بين الأجهزة والتطبيقات. تتيح هذه البروتوكولات الأساسية الاتصال السلس والفعّال، وتلعب دورًا حيويًا في تأمين البيانات وحمايتها من التهديدات الإلكترونية.

ومع ذلك، تظهر الهجمات الإلكترونية كتحديات مستمرة، حيث يمكن للمهاجمين استغلال ثغرات في تصميم وتنفيذ هذه البروتوكولات لتحقيق أهداف خبيثة. يتطلب التصدي لتلك التحديات فهمًا عميقًا للبروتوكولات وتحسينها باستمرار، بالإضافة إلى تطبيق إجراءات أمان قوية.

من المهم أن يكون لدينا توعية دائمة حيال أحدث أساليب الهجوم وتبني إجراءات أمانية متقدمة للوقاية من الهجمات الإلكترونية. استنادًا إلى المعلومات المذكورة في هذا النص، يتبين أن تحسين أمان الشبكات يشمل مراجعة وتحسين بروتوكولات الشبكة، وتنفيذ تقنيات التشفير والحماية، والاستفادة من أفضل الممارسات الأمانية.

في نهاية المطاف، يتعين علينا أن ندرك أن تطوير وتعزيز الأمان في عالم الشبكات ليس مجرد مسؤولية فنيي الشبكات والأمان، بل هو تحدي يجب مواجهته بشكل جماعي. من خلال الابتكار والتعلم المستمر، يمكننا بناء بيئة رقمية أكثر أمانًا واستدامة لمستقبل متصل وموثوق.

مصادر ومراجع

أعتذر عن الالتزام بسياسة الخصوصية، حيث لا يمكنني توفير مراجع محددة أو مصادر بشكل مباشر نظرًا لعدم توفر القدرة على الوصول إلى الإنترنت وتحديث قاعدة البيانات بمعلومات جديدة بعد عام 2022. ومع ذلك، يمكنني تقديم توجيهات عامة حول المصادر التي يُمكن استشارتها للحصول على معلومات إضافية حول بروتوكولات الشبكة والهجمات الإلكترونية.

-

كتب:

- “Computer Networking: Principles, Protocols, and Practice” by Olivier Bonaventure.

- “Network Security Essentials: Applications and Standards” by William Stallings.

-

مواقع على الإنترنت:

- موقع IETF (Internet Engineering Task Force) للحصول على مستندات البروتوكولات: https://www.ietf.org/.

- موقع CISCO للأمان وبروتوكولات الشبكة: https://www.cisco.com/c/en/us/solutions/enterprise-networks/security/index.html.

-

مقالات أكاديمية:

- يمكنك البحث في مكتبات الجامعات أو المؤسسات الأكاديمية عن مقالات علمية حول أمان الشبكات وبروتوكولات الشبكة.

-

مواقع الأمان الرقمي:

- موقع OWASP (Open Web Application Security Project): https://owasp.org/.

- موقع SANS Institute: https://www.sans.org/.

-

مجلات تقنية:

- يمكنك البحث في مجلات مثل IEEE Transactions on Network and Service Management للحصول على أحدث الأبحاث والمقالات في مجال أمان الشبكات وبروتوكولات الشبكة.

يرجى مراعاة تحديث المصادر والمراجع بناءً على التطورات الحديثة في مجال أمان الشبكات وتكنولوجيا المعلومات.

🔸 ماهي المعلومات المكشوفة في حال استخدام الـ http ؟

🔸 ماهي المعلومات المكشوفة في حال استخدام الـ http ؟