تعتمد الحواجز الأمنية في قاعدة بيانات أوراكل على تقييد الوصول إلى البيانات والموارد المخزنة في القاعدة بحسب مستوى الصلاحيات لكل مستخدم. يتم تنفيذ الحواجز الأمنية في أوراكل من خلال تطبيق مجموعة من السياسات الأمنية والتحكم في الوصول إلى البيانات والتي تشمل:

1- تحديد المستخدمين المسموح لهم الوصول إلى البيانات وتحديد مستوى صلاحياتهم.

2- تطبيق الأذونات (Privileges) للمستخدمين حسب مستوى صلاحياتهم.

3- تطبيق الأدوار (Roles) وتعيينها للمستخدمين حسب مستوى صلاحياتهم.

4- تطبيق التحكم في الوصول (Access Control) وتحديد الجداول والموارد المسموح الوصول إليها لكل مستخدم.

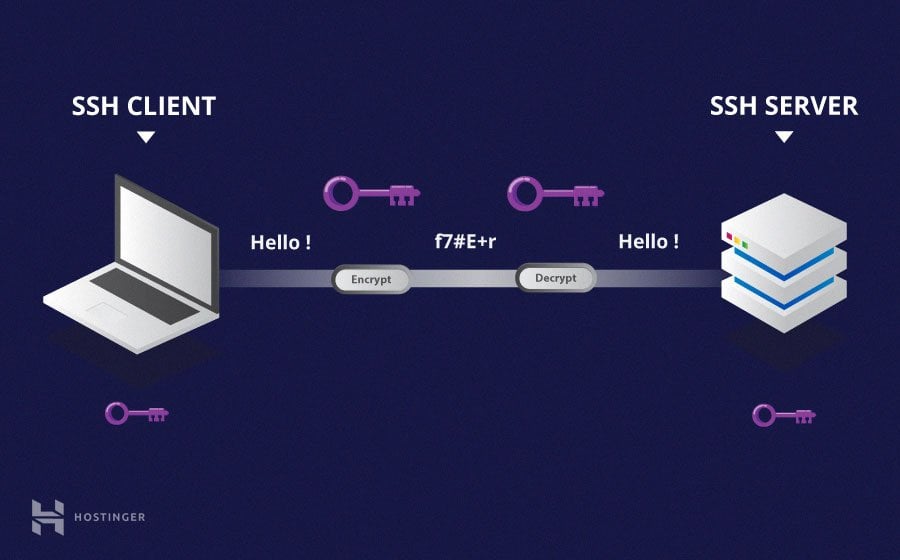

5- تطبيق الأمان الشامل (Comprehensive Security) والذي يتضمن تشفير البيانات واستخدام تقنيات الحماية من الاختراق الإلكتروني والهجمات السيبرانية.

باستخدام هذه السياسات الأمنية، يتم ضمان حماية البيانات المخزنة في قاعدة البيانات من الوصول غير المصرح به وضمان سلامة البيانات والموارد المخزنة في القاعدة.