أمن و حماية البيانات

-

ما هو وما هي استخداماته Block Chain

ما هو ال Block Chain ؟ بالعربي البلوك تشين و هو عبارة عن سلسلة من blocks ترتبط مع بعضها البعض…

أكمل القراءة » -

الخطوات التي يجب عليك القيام بها لحماية حساباتك من الاختراق أو السرقة

هل يمكن أن يتم سرقة حسابي في أحد مواقع التواصل الأجتماعي ؟ يجب أن تعلم دائما في عالم أمن المعلومات…

أكمل القراءة » -

أحصنة طروادة Trojan horse

لماذا اطلق عليه مصطلح حصان طروادة ؟ المصطلح مشتق من قصة حصان طروادة في الأساطير اليونانية، هو برنامج يستخدم كوسيلة…

أكمل القراءة » -

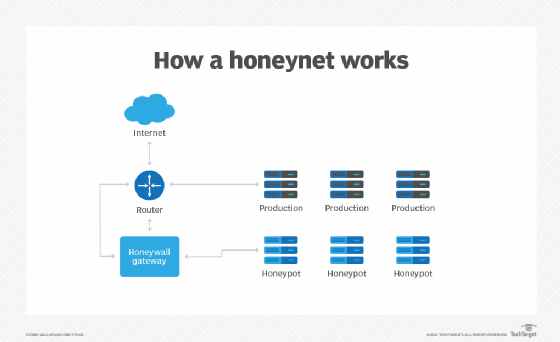

Honeynet تقنية

ما هي تقنية Honeynet ؟ تعتبر تقنيات الـ “Honeynet” أحد أهم التقنيات على مستوى أمن الشبكات، فهي كالـمصيدة يتم اصطياد…

أكمل القراءة » -

Data Leakage Prevention (DLP) ما هو

ما هو Data Leakage Prevention ؟ Data Leakage Prevention هي اختصار DLP و هي استراتيجية أمنية شاملة للحفاظ على البيانات…

أكمل القراءة » -

SS7 شرح و تعريف ثغرة و بروتوكول

ما هي ثغرة SS7 ؟ تعتبر ثغرة SS7 من أخطر الثغرات في مجال الاتصالات حالياً، ولايوجد طريقة للحماية منها، و…

أكمل القراءة » -

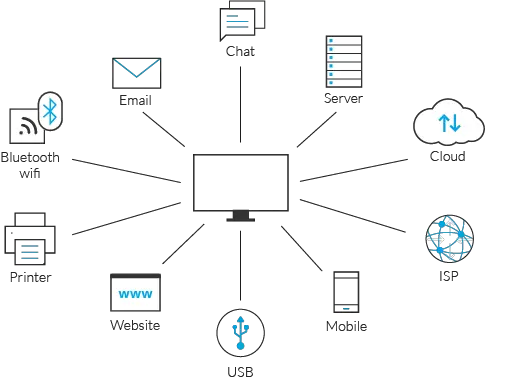

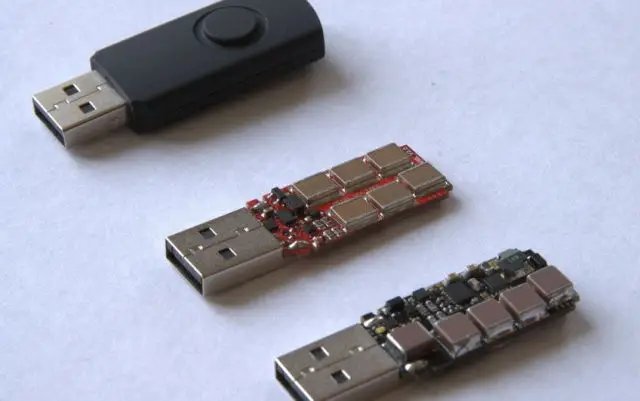

USB Killer فـلاشة

ما هي فلا شة USB Killer ؟ عبارة عن تصميم عادي للفلاشه لكنها بمجرد اتصالها بالحاسوب تستخدم محول DC TO…

أكمل القراءة » -

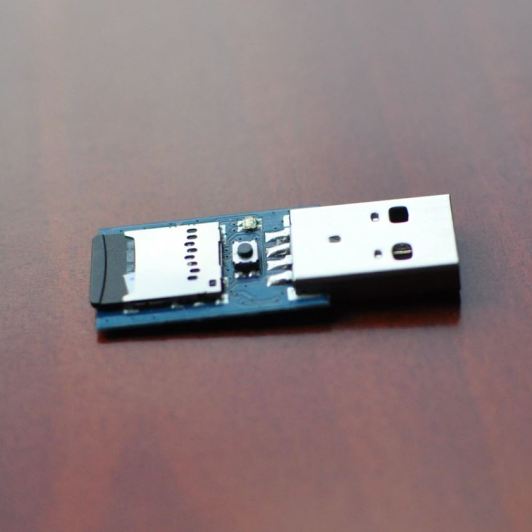

USB Rubber Ducky فـلاشة

ما هي فلاشة USB Rubber Ducky ؟ هي فلاشة تستخدم في عمليات الاختراق حيث أن تصميمها من الخارج يشبه فلاشة…

أكمل القراءة » -

SNORT ما هي أداة

ما هي أداة SNORT ؟ أداة Snort هي أداة مجانية ومفتوحة المصدر تُستخدم كنظام كشف التسلل (IDS) أو نظام منع…

أكمل القراءة » -

ما هو التشفير ؟

ماذا يقصد بالتشفير ؟ في عالم الحوسبة، التشفير هو تحويل البيانات من شكل قابل للقراءة إلى شكل “مرمز” لا مكن…

أكمل القراءة »