مجلد temp او ملف temp معظم مستخدمي الكمبيوتر يعرفون مجلد temp، وهو مجلد خاص بالملفات المؤقتة، والتي يلجأ الجميع إلى حذف محتوياته أولاً بأول. لكن هل تعرفون أهمية مجلد temp وأضراره المحتملة

حسنا في البداية يجب على الجميع ان يعلم انه هناك اكثر من مجلد خاص بالملفات المؤقتة في نظام مايكروسوفت ويندوز و ان تلك المجلدات تعتبر من المجلدات الاساسية في نظام ويندوز حيث انها تحافظ على ترتيب الملفات ذات الصفة المؤقتة وسهولة الوصول اليها في حين الحاجة لها دون تاثر النظام بخسارة تلك الملفات

ومن أشهر اماكن المجلدات المؤقتة في نظام ويندوز هي :

-

C:\Windows\Temp

-

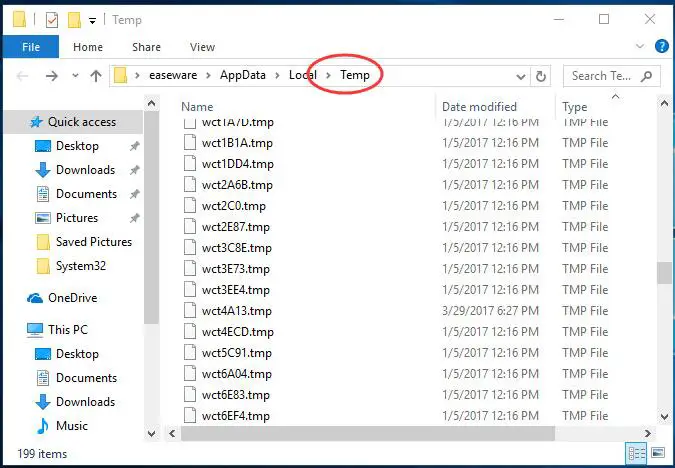

C:\Users\”username!!”\AppData\Local\Temp

-

C:\Windows\Prefetch

🔸 أهمية مجلد temp لنظام الWindows؟

عند تثبيث أي نوع من الWindows، يقوم النظام بصنع 4 مجلدات “Folders” أساسية باسم temp في مسارات مختلفة، اثنان في مجلد Windows، والآخر في مجلد باسم الجهاز خاص بالمستخدم، ورابع تحت بند البرامج وخاص بها لفك محتوياتها وتسهيل عملها وتسريع أدائها..

يزداد إعداد مجلد temp بزيادة البرامج، حيث أن كثيراً من البرامج تصنع ملحقات لها, يتم وضعها في مجلد temp خاص بها.

🔸 لكن ما أهمية هذا المجلد؟

يقوم مجلد temp بحفظ المجلدات والملفات المؤقتة التي يساعد بها الWindows في أداء عمله وتسريعه بدرجة العمل المتواصل والمتقطع، فبدلاً من إعادة عملية معينة للبرنامج يتم اختصار بعض خطواته في مجلد temp لتسريع أدائه.. فنظام الWindows بدةن هذا المجلد سيكون أبطأ كثيراً رغم وجود بعص الأضرار التي تجعلنا نطرح السؤال الآتي :

🔸 ما هي أضرار مجلد temp؟

مع أن لمجلد temp مزايا فإن له أضرار جسيمة ستلحق بالويندوز عند وجوده، منها على سبيل المثال أنه يتسبب في امتلاء مساحة قرص النظام، لمن ليس هذا هو السبب الأكبر فقد لا يسبب أي مشكل لدى البعض لوجود إمكانيات عالية من ناحية القرص الصلب، لكن المشكلة الكبرى تكمن في وجود فيروس في هذا المجلد, حيث أن وجود فيروس أو ملفات “تروجان” تأخد من هذا المجلد مأوى لها، وقد تقوم بتحليل ورفع ملفات منه لدى بعض الخوادم، فيساعد على تسهيل عملية اختراق النظام..

🔸 كيفية حذف temp؟

يتم مسح هذا المجلد بسهولة من خلال البرامج الخدمية للويندوز مثل Ccleaner وغيره، ذلك سيوفر لك ظمساحة جيدة وقد تكون بسيطة، لكن أحذرك من تكرار مسح هذا المجلد باستمرار لأنه قد يؤدي إلى بطء في عمل الويندوز وليس العكس كما يظن البعض، ومن الأفضل أن تمسحه في أوقات متباعدة.

إضافة إلى إمكانية مسح الملفات المؤقتة من خلال البرامج الخدمية المتنوعة، هناك أيضاً طريقة لمسحها يدوياً وبسهولة..

🔸 كيفية حذف البرامج المؤقتة بدون برامج؟

يتم حذف الملفات المؤقتة للويندوز يدوياً ومن دون برامج من خلال الذهاب إلى مساراتها المختلفة. سنشرح الطريقة في السطور الآتية:

إذ نقوم بفتح أمر Run (الضغط على الزرين Win + R) من قائمة ابدأ ثم نضع فيها أمر %temp% ثم نصغط Enter ليفتح لنا مجلد temp وتظهر فيه الملفات المؤقتة.

⭕ إذا كانت ملفات temp لاتُمسح، فيمكنك إعادة تشغيل الجهاز والمحاولة مرة أخرى.

هناك بعض الملفات المؤقتة في المجلد لانتمكن من حذفها بسهولة، وذلك بسبب استخدامها من قِبل أحد البرامج التي تعمل في نفس الوقت، فيمكنك حذفها من خلال إغلاق البرامج المشغلة، أو إعادة تشغيل الويندوز.