الوصول إلى صندوق الوارد في البريد الإلكتروني باستخدام PHP

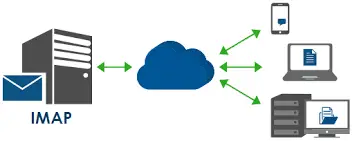

للوصول إلى صندوق الوارد في حساب البريد الإلكتروني عبر PHP، تحتاج إلى استخدام بروتوكول IMAP (بروتوكول الوصول إلى البريد الإلكتروني عن بُعد). إليك خطوات بسيطة للقيام بذلك:

-

تفعيل IMAP:

تأكد من تفعيل بروتوكول IMAP في حساب البريد الإلكتروني الذي ترغب في الوصول إليه. يمكنك القيام بذلك من إعدادات البريد الإلكتروني الخاص بك. -

تثبيت مكتبة IMAP:

إذا لم يكن قد تم تثبيتها بالفعل، قم بتثبيت مكتبة PHP IMAP على الخادم الخاص بك. يمكنك فعل ذلك باستخدام أمر Composer:bashcomposer require php-imap/php-imap -

الاتصال بخادم البريد الإلكتروني:

استخدم الكود التالي للاتصال بخادم البريد الإلكتروني باستخدام بروتوكول IMAP:php$server = '{imap.example.com:993/imap/ssl}INBOX'; $username = '[email protected]'; $password = 'your_password'; $connection = imap_open($server, $username, $password); -

استرداد الرسائل:

بعد فتح اتصال بنجاح، يمكنك استرداد الرسائل من صندوق الوارد:php$emails = imap_search($connection, 'ALL'); foreach ($emails as $email_id) { $overview = imap_fetch_overview($connection, $email_id, 0); echo "From: {$overview[0]->from}

"; echo "Subject: {$overview[0]->subject}

"; echo "Date: {$overview[0]->date}

"; } -

إغلاق الاتصال:

بعد الانتهاء من استخدام الاتصال، لا تنسى إغلاقه:phpimap_close($connection);

يرجى ملاحظة أنه قد تحتاج إلى تعديل الكود بناءً على تفاصيل الخادم وحساب البريد الإلكتروني الخاص بك. كما يجب أن تتخذ الحيطة والحذر عند تخزين أو عرض بيانات البريد الإلكتروني لأغراض الأمان.

المزيد من المعلومات

بالتأكيد، إليك بعض المعلومات الإضافية حول كيفية الوصول إلى صندوق البريد الإلكتروني باستخدام PHP:

-

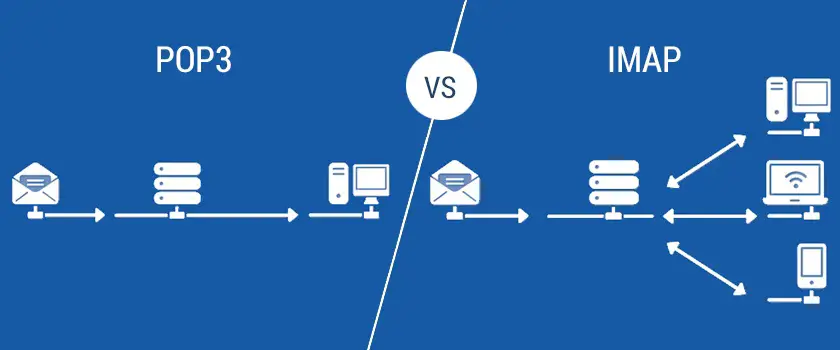

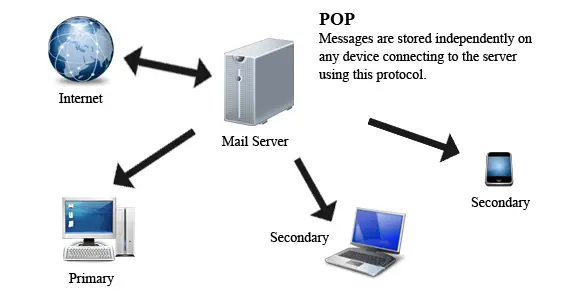

تحديد البروتوكول الصحيح: قد تحتاج إلى استخدام بروتوكول POP3 بدلاً من IMAP اعتمادًا على احتياجاتك. POP3 يسمح بتنزيل الرسائل على الجهاز المحلي بينما يسمح IMAP بالوصول إلى الرسائل عبر الإنترنت مباشرةً.

-

إعدادات الخادم: تأكد من استخدام الإعدادات الصحيحة للخادم البريدي، بما في ذلك العنوان (مثل

imap.example.com) ورقم المنفذ ونوع الاتصال (مثل SSL أو TLS). -

التعامل مع المرفقات: لاسترداد المرفقات، يمكنك استخدام دوال مثل

imap_fetchstructureوimap_savebodyلتنزيلها وحفظها على الجهاز المحلي. -

إدارة البريد الوارد: يمكنك استخدام دوال

imap_setflag_fullوimap_clearflag_fullلوضع علامات على الرسائل كمقروءة أو غير مقروءة. -

التحقق من البريد بانتظام: لتجنب مشاكل الأمان والأداء، يجب عليك تنظيم الكود الخاص بك للتحقق من البريد بانتظام وعدم ترك اتصالات مفتوحة غير ضرورية.

-

الأمان والخصوصية: تأكد من حماية بيانات حساب البريد الإلكتروني وكلمة المرور، وتجنب تخزينها بوضوح في الكود المصدر.

هذه بعض النقاط الإضافية التي يمكن أن تساعد في تطوير تطبيق PHP للوصول إلى صندوق البريد الوارد.