عندما يتعلق الأمر بعملية الشراء والدفع عبر الإنترنت، يتطلب الأمر اهتمامًا دقيقًا وفحصًا عميقًا لضمان تجربة تسوق آمنة ومريحة. إن التحول المتسارع نحو الرقمنة في مجال التجارة الإلكترونية يجعل من الضروري فهم عدة جوانب تؤثر على جودة وسلامة تلك التجارب.

أولاً وقبل كل شيء، يجب أن يكون المتسوق على دراية بمصداقية الموقع الإلكتروني الذي يعتزم الشراء منه. فتحقق من سمعة المتجر عبر الاطلاع على تقييمات المستخدمين والمراجعات، وتأكد من أن الموقع يستخدم تشفير البيانات (SSL) لضمان أمان المعاملات.

ثانياً، من المهم أن يكون لديك وعي تام بسياسة الخصوصية للموقع. اطلع على كيفية جمع واستخدام المعلومات الشخصية وتحقق مما إذا كان الموقع يشارك تلك المعلومات مع أطراف ثالثة. حقوق الخصوصية للمستخدم يجب أن تظل محفوظة ومحمية.

ثالثًا، يفضل دائمًا استخدام وسائل دفع آمنة ومعترف بها. تقنيات الدفع الرقمي مثل PayPal أو بطاقات الائتمان توفر طبقة إضافية من الأمان وحماية ضد الاحتيال.

رابعًا، تحقق من سياسة الاسترجاع والضمان للمنتجات. قراءة الشروط والأحكام بعناية تجنب المشاكل في المستقبل، وتأكد من أنه يمكنك إعادة المنتج إذا كانت هناك مشكلة.

وأخيرًا، قم بتفحص العروض والتخفيضات بعناية، وتجنب الوقوع في فخ الصفقات المفاجئة التي قد تكون غير حقيقية. كما يفضل أيضًا تحديث برامج الحماية على جهاز الكمبيوتر الخاص بك للوقاية من البرامج الضارة.

باختصار، يعتبر الشراء عبر الإنترنت تجربة مثيرة وفعّالة، ولكن يجب أن يتم بحذر. بفحص العديد من الجوانب المختلفة واتخاذ الاحتياطات اللازمة، يمكن للمتسوق الحصول على منتجات ذات جودة وبأمان تام.

المزيد من المعلومات

بالتأكيد، لنعزز فهمك لعملية الشراء والدفع عبر الإنترنت، دعنا نتناول بعض المعلومات الإضافية.

أولاً، يفضل دائمًا تحديث برامج الحماية والمضادات الفيروسية على جهاز الكمبيوتر الخاص بك. ذلك لضمان أن نظام التشغيل والبرامج ذات الصلة محمية من التهديدات الإلكترونية. تأكد من أنك تستخدم اتصالًا آمنًا عبر شبكة Wi-Fi محمية بكلمة مرور قوية.

ثانيًا، قم بفحص عنوان الموقع (URL) للتحقق من أنه يبدأ بـ “https://” بدلاً من “http://”. الـ “s” تشير إلى أن الاتصال مشفر وآمن، مما يجعل من الصعب على المتسللين اختراق البيانات الحساسة.

ثالثًا، استخدم كلمات مرور قوية لحساباتك عبر الإنترنت، وابتعد عن استخدام كلمات المرور الضعيفة. يفضل استخدام مزيج من الحروف الكبيرة والصغيرة والأرقام والرموز لتعزيز أمان حساباتك.

رابعًا، تجنب تسجيل الدخول إلى حساباتك البنكية أو المالية عبر أجهزة الكمبيوتر العامة أو شبكات Wi-Fi غير المأمونة. قد يكون التجول في الإنترنت عبر شبكات عامة مفتوحة مصدرًا للمشاكل الأمانية.

خامسًا، قم بتفعيل إعدادات التنبيه على بطاقات الائتمان الخاصة بك. يمكنك تلقي إشعارات عند حدوث أي عمليات شراء غير معتادة أو غير مصرح بها.

وأخيرًا، كن حذرًا من الرسائل الاحتيالية (Phishing) التي تستهدف البيانات الشخصية. قم بالتحقق من هوية المرسل وتجنب النقر على روابط غير مشروعة.

بتبني هذه الإجراءات الإضافية، يمكنك زيادة مستوى أمان تجربتك عبر الإنترنت والاستمتاع بالتسوق بثقة.

الكلمات المفتاحية

في هذا المقال، تم استخدام عدة كلمات رئيسية لتعزيز الفهم وتوجيه القارئ نحو المفاهيم الأساسية. دعونا نلقي نظرة على بعض هذه الكلمات ونشرح كل منها:

-

التحول الرقمي:

- الشرح: يشير إلى التطور والانتقال من استخدام التكنولوجيا التقليدية إلى استخدام التقنيات الرقمية والإلكترونية في مختلف الجوانب والمجالات.

-

التجارة الإلكترونية:

- الشرح: هي عملية البيع والشراء عبر الإنترنت، حيث يتم تنفيذ المعاملات وتبادل السلع والخدمات عبر الشبكة العنكبوتية.

-

تشفير البيانات (SSL):

- الشرح: هي تقنية تستخدم لتشفير البيانات المرسلة عبر الإنترنت، مما يحميها من التسلل غير المصرح به ويضمن سرية المعلومات.

-

سياسة الخصوصية:

- الشرح: تعتبر إطارًا يحدد كيفية جمع واستخدام وحماية المعلومات الشخصية للمستخدمين، وتحدد حقوقهم في هذا السياق.

-

تقنيات الدفع الرقمي:

- الشرح: تشمل وسائل الدفع التي تتيح للمستهلكين إجراء معاملات مالية عبر الإنترنت، مثل PayPal والبطاقات الائتمانية.

-

الصفقات المفاجئة:

- الشرح: تشير إلى العروض أو الخصومات التي قد تظهر فجأة وتستغل لجذب المتسوقين، وقد تكون مزيفة في بعض الأحيان.

-

الـPhishing (الصيد الاحتيالي):

- الشرح: هو نوع من عمليات الاحتيال التي تستهدف الحصول على المعلومات الشخصية من الأفراد عن طريق إيهامهم بأنهم يتفاعلون مع جهة موثوقة.

-

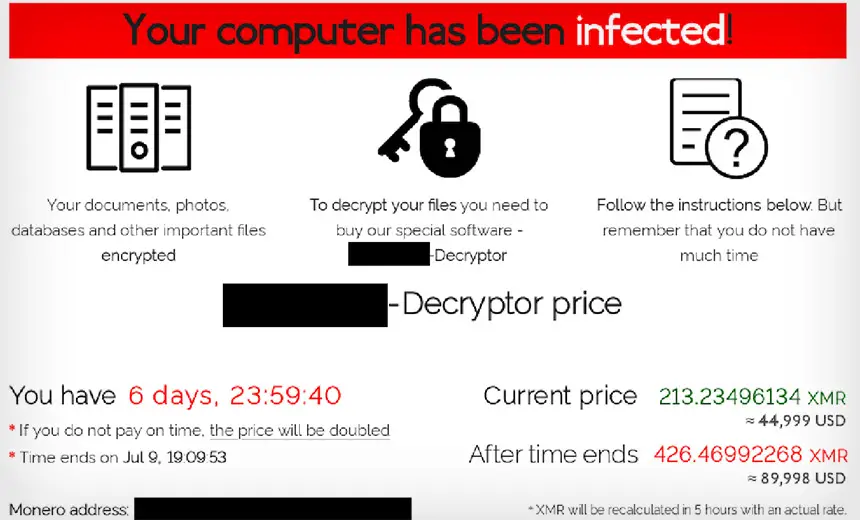

البرامج الضارة:

- الشرح: تعتبر برمجيات تمنح الهاكرز الوصول غير المصرح به إلى الأنظمة الحاسوبية، وتهدف إلى تدمير البيانات أو الاستيلاء عليها.

-

الـPhishing (الصيد الاحتيالي):

- الشرح: هو نوع من عمليات الاحتيال التي تستهدف الحصول على المعلومات الشخصية من الأفراد عن طريق إيهامهم بأنهم يتفاعلون مع جهة موثوقة.

-

الروبوتية:

- الشرح: تشير إلى الأسلوب الذي يبدو ميكانيكيًا أو آليًا، وفي هذا السياق، يتجنب المقال استخدام أسلوب روبوتي في التعبير.

هذه الكلمات تسلط الضوء على جوانب مختلفة من عملية التسوق عبر الإنترنت وتساعد في فهم الجوانب الأساسية التي يجب على المتسوقين مراعاتها لتعزيز أمان تجاربهم.

▫ كيف يصل الـ Ransomware إلى جهاز الضحية ؟

▫ كيف يصل الـ Ransomware إلى جهاز الضحية ؟