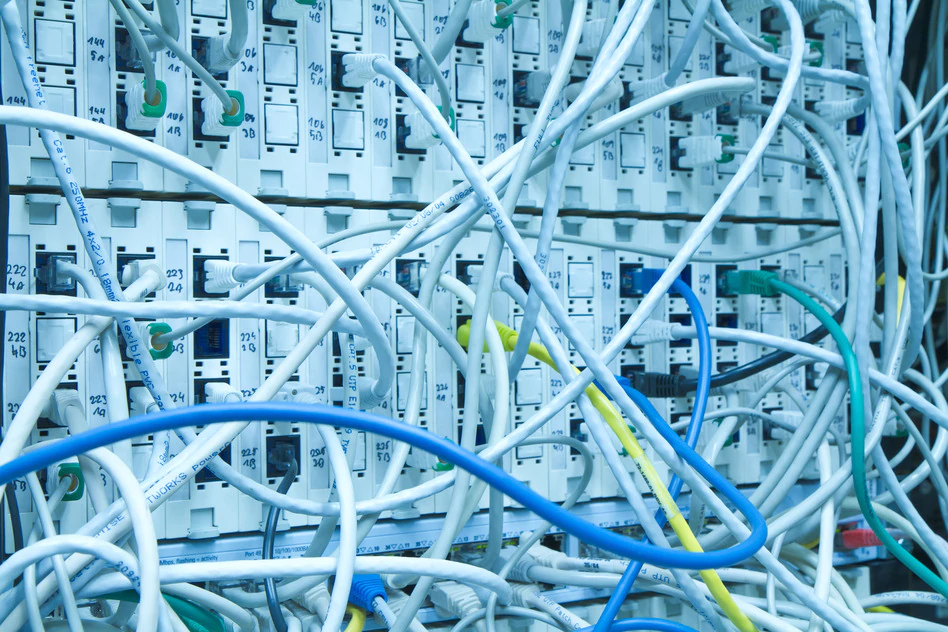

لتوصيل جهازي كمبيوتر أو أكثر أو أجهزة شبكة في شبكة ، يتم استخدام كبلات الشبكة. هناك ثلاثة أنواع من كبلات الشبكة :

-

محوري

-

زوج مجدول

-

وألياف بصرية.

الأسلاك المحورية Coaxial Cable

هو عبارة عن كابل متحد المحور، ومعياره يكون 10 ميغابت في الثانية ويتكون من محور نحاس صلب محاطاً بمادة عازلة وضفائر للحماية وغطاء خارجي مصنوع من البلاستيك أو المطاط.

هو عبارة عن كابل متحد المحور، ومعياره يكون 10 ميغابت في الثانية ويتكون من محور نحاس صلب محاطاً بمادة عازلة وضفائر للحماية وغطاء خارجي مصنوع من البلاستيك أو المطاط.

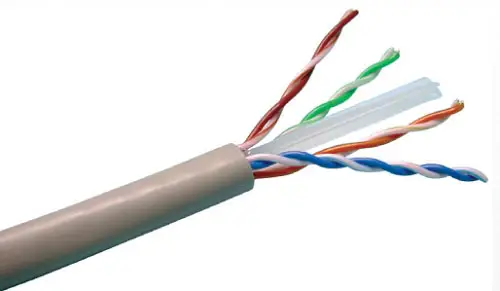

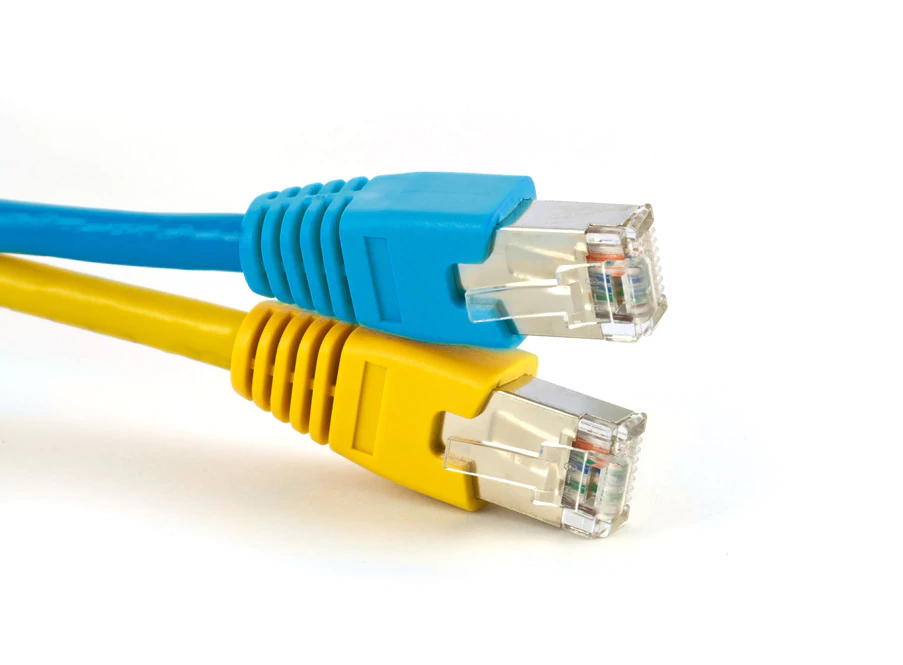

الأسلاك الملتوية Twisted Pair

له نوعين و هما UTP و STP :

• النوع الأول UTP :

يتكون من غطاء بلاستيكي بسيط وبداخلهأاسلاك ملتوية، ويُستخدم في الشبكات 10baseT وقد تم تصنيفه لخمس فئات وستنحدث عن هذا النوع لأنه أكثر الأنواع إستخداما في نهاية المقال .

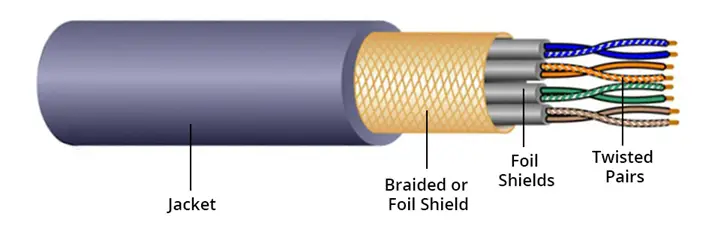

• النوع الثاني STP :

وهو عبارة عن أزواج من الأسلاك الملتوية محمية بغلاف قصدير وغلاف بلاستيكي، ومميزاته عن السابق أنه قليل التعرض للتداخل الكهرومغناطيسي ويدعم الإرسال للمسافات البعيدة وسرعة البث أكبر.

الألياف البصرية Optical Fiber

هي ألياف مصنوعه من الزجاج النقي طويلة ورفيعة بسماكة الشعرة، وتُستخدم لنقل الإشارات لمسافات بعيدة جداً، ويتكون من قلب وهو عبارة عن زجاج رفيع يُنقل به الضوء وعاكس يعمل على عكس الضوء مرةً أخرى لمركز الليف وغطاء واقي مصنوع من البلاستيك يحميه من الرطوبة والضرر و الكسر.

مزايا الألياف البصرية :

1_ تمنع التداخلات الكهرومغناطيسية وتداخل الإشارة بالجوار.

2_ سرعة الإرسال عاليه جداً تبدأ من 100 ميغا حتى الـ 200 غيغا بالثانية.

3_ تحويل البيانات الرقمية لنبضات من الضوء، بحيث لا يمر به أي نوع من الإشارات الكهربية وعملية الأمان به عالي جداً.

كابلات الأيثرنت Ethernet

ربما تكون قد سمعت عن كبلات Ethernet فيما يتعلق بالاتصال بالإنترنت ، ولكن ربما تكون قد خدش رأسك حول ماهيتها ، وماذا تفعل ، ولماذا هي مفيدة في المقام الأول.

باختصار ، كابل Ethernet هو شيء يربط جهازك الإلكتروني (الكمبيوتر ، الكمبيوتر اللوحي ، وحدة التحكم في الألعاب ، وما إلى ذلك) بشبكة ، والتي بدورها ستتيح لك الوصول إلى الإنترنت والتفاعل مع موارد الشبكة المشتركة.

فكر في الأمر مثل توصيل Wi-Fi بجهازك عن طريق الاتصال بالشبكة يدويًا بدلاً من الاتصال لاسلكيًا.

سبب استخدام كبلات Ethernet هو أن الاتصالات اللاسلكية ليست معصومة عن الخطأ.

ربما تكون قد وجدت أن شبكة Wi-Fi يمكن أن تتعطل أو تتلف بسبب بعض العوامل المتداخلة.

يمكن أن يكون شيئًا متعلقًا بالمسافة بينك وبين الشبكة ، وكائن متداخل مثل جدار من الطوب ، وشيء يفسد سرعة الاتصال ، ومجموعة من المشكلات الأخرى.

يمنحك كبل Ethernet ضمان الاتصال بالشبكة (دون وجود مشكلة داخلية في أسلاك الكابل).

يقسم بعض الأشخاص أن الاتصال المباشر يمنحهم تجربة أسرع وأكثر موثوقية.

كما يوفر خيارًا مفيدًا للنسخ الاحتياطي عندما تكون شبكة Wi-Fi معطلة.

ستتيح لك بعض الشبكات خيار الاتصال لاسلكيًا أو عبر كابل إيثرنت.

شبكات أخرى ، مثل شبكات المنطقة المحلية (LAN) ،

أحد الأشياء الرائعة في Ethernet هو أنها معيار معترف به دوليًا في تكنولوجيا الإنترنت.

وبالتالي ، يتم دعمه من قبل جميع الشركات المصنعة لمعدات الشبكة ويمكن استخدامه مع أي قطعة من الأجهزة.

ميزة أخرى رائعة هي أن كبلات Ethernet طويلة إلى حد ما ، لذلك لن تنفد المساحة أبدًا عندما يتعلق الأمر بإنشاء الإعداد.

بين 0 و 100 متر ، لن ترى أي خسارة في البيانات.

يعد هذا مفيدًا ، نظرًا لأن معظم معايير الأمان للكابلات تحدد 100 متر كأقصى طول مسموح به لأي نوع من كبلات الشبكة.

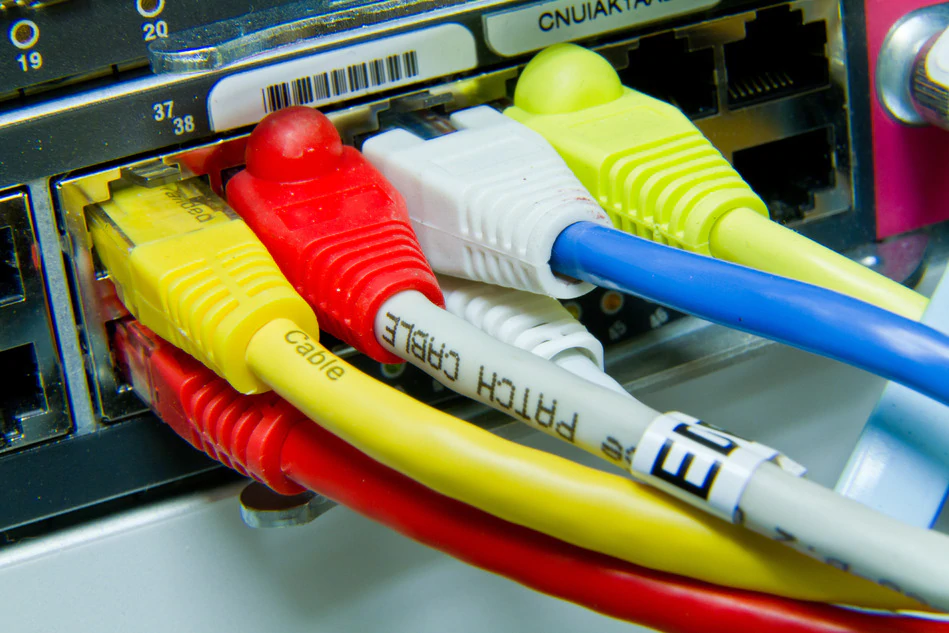

يجب أن تعلم أيضًا أن هناك أنواعًا مختلفة من كبلات Ethernetالموجودة ، سوف تتلاءم جميعها مع منفذ Ethernet ، ومع ذلك فقد تم تصميم كل منها لدعم معايير الشبكة المختلفة والسرعات.

على سبيل المثال ، ستدعم الفئة 5 (Cat5) 10-100 ميجابت في الثانية وتعتبر من النوع الأقدم (والأبطأ) من كبلات Ethernet المتوفر.

سترى هذه الكابلات مع أنظمة الشبكة التي كانت موجودة لبعض الوقت.

يمكن أن تدعم الفئة 5 المحسنة (Cat5e) 1000 ميجابت في الثانية وتقلل من التداخل داخل الأسلاك داخل الكبل.

الفئة 6 (Cat6) هي أسرع أنواع كبلات Ethernet التي يمكنك شراؤها ، وهي قادرة على التعامل مع سرعات تصل إلى 10 جيجابت.

لا يعد Cat6 ضروريًا إلا إذا كنت تتعامل مع شبكة عالية الطاقة تتطلب هذا النوع من السرعة بشكل يومي لأداء المهام العادية.

إذا نظرت إلى الكابلات المستخدمة من قبل معظم أنظمة الشبكة والمستخدمين المنزليين ، فإن Cat5 / Cat5e هو الخيار القياسي.

هناك أيضًا فئات تتجاوز هذا! هناك الفئة 6 المعززة (Cat6a) التي ستدفع حد معدل نقل البيانات إلى 10 جيجابت في الثانية وتوفر ضعف الحد الأقصى لعرض النطاق الترددي الذي يوفره Cat6.

هل تريد الذهاب إلى أبعد من ذلك؟ يمكنك حتى استخدام الفئة 7 ، وهي كبل محمي بالكامل يوفر نفس سرعات Cat6 ولكن به نطاق ترددي أكبر.

من حيث التصميم ، فهي الأكثر سمكًا من بين جميع الفئات وأصعب بكثير في البناء.

يحتاج كل من Cat6a و Cat7 إلى التأريض لتجنب خسائر الأداء التي لن تجعلها أفضل من Cat6.

كبل محمي بالكامل يوفر نفس سرعات Cat6 ولكن به نطاق ترددي أكبر.

من حيث التصميم ، فهي الأكثر سمكًا من بين جميع الفئات وأصعب بكثير في البناء.

يحتاج كل من Cat6a و Cat7 إلى التأريض لتجنب خسائر الأداء التي لن تجعلها أفضل من Cat6.

كبل محمي بالكامل يوفر نفس سرعات Cat6 ولكن به نطاق ترددي أكبر.

من حيث التصميم ، فهي الأكثر سمكًا من بين جميع الفئات وأصعب بكثير في البناء.

يحتاج كل من Cat6a و Cat7 إلى التأريض لتجنب خسائر الأداء التي لن تجعلها أفضل من Cat6.

بغض النظر عن كبل Ethernet الذي تختاره ، من المهم أن تتذكر أن لديك بطاقات الشبكة وجهاز التوجيه المتوافقان مع الكابل.

يعتبر الكبل جزءًا واحدًا فقط من النظام ، ويجب أن يتناسب مع جميع العناصر الموجودة. اتصل بالمحترف المحلي الخاص بك واعرف أيهما هو الأنسب لك.